نگاهی به سند راهبردی افتا

نگاهی به سند راهبردی افتا

نگاهی به سند راهبردی افتا

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

مقابله با تهدیدات فضای سایبری<br />

و<br />

نقش مدیران IT سازمانها

تهدیدات سایبر<br />

با گسترش استفاده از رایانه ها، شبکه ها و اینترنت، تهدیدات<br />

جن<strong>به</strong> های جدید تهدید <strong>به</strong> مرز های یک کشور می باشد.<br />

این گونه از تهدید با کمترین تلفات از جانب حمله کننده،<br />

رساندن <strong>به</strong> هدف را فراهم می آورد.<br />

سایبر<br />

امکان<br />

از یکی<br />

آسیب<br />

•<br />

•

•<br />

•<br />

تهدیدات سایبر<br />

هرساله با وجود باالرفتن سطح امنیت سیستم ها، میزان تهدیدات <strong>به</strong> صورت تصاعدی<br />

باال میرود.<br />

<strong>به</strong> طور مثال در سال<br />

:2011<br />

5.5 بیش از ◦<br />

گذشته %81<br />

◦<br />

حمله <strong>به</strong> وب سایت ها،<br />

روز(<br />

میلیارد گونه جدید از بدافزار در اینترنت کشف گردید، که این میزان نسبت <strong>به</strong> سال<br />

رشد داشته است!<br />

%36<br />

403<br />

◦<br />

نسبت <strong>به</strong> سال پیش رشد داشته است)چیزی حدود 4500<br />

میلیون نسخه جدید از ویروس های قدیمی منتشر شد، که نسبت <strong>به</strong> سال قبل<br />

داشته است.<br />

%41<br />

◦<br />

حمله <strong>به</strong> سازمان ها از طریق فرستادن لینک های آلوده<br />

%39<br />

◦<br />

آسیب پذیری در سیستم عامل های موبایل، با<br />

داشته است.<br />

315<br />

%50<br />

◦<br />

افزایش داشته است.<br />

از حمالت سازمان یافته و هدفمند <strong>به</strong> سازمان هایی با بیش از 2500<br />

◦ هویت 232<br />

◦<br />

◦<br />

حمله در<br />

رشد<br />

مورد آسیب پذیری جدید افزایش چشم گیری<br />

میلیون نفر از کاربران اینترنت فاش شده و در اینترنت منتشر گردید.<br />

<strong>به</strong> طور متوسط در هر روز 82<br />

حمله هدف دار سازمان یافته صورت گرفت.<br />

مقدار هرزنامه ها <strong>به</strong> طرز چشم گیری افزایش داشته است.<br />

کارمند بوده است.

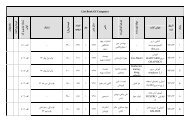

فعالیت های مخرب بر حسب کشور

1-طلغ یاه ینز هنامگ<br />

•<br />

هاگ<br />

یرایسب<br />

یم<br />

دنشیدنا<br />

هک<br />

بصن<br />

اهنت<br />

کی<br />

لاوریاف<br />

UTM ای<br />

رب<br />

یور<br />

ریسم<br />

یلصا<br />

هکبش<br />

و<br />

ای<br />

بصن<br />

یتنآ<br />

سوریو<br />

اه<br />

رب<br />

یور<br />

رورس<br />

اه<br />

و<br />

تنیلاک<br />

اه<br />

یولج<br />

ذوفن<br />

نامزاس هب<br />

دهاوخ ار<br />

.تفرگ<br />

•<br />

نیا<br />

رکفت<br />

دنچ هب<br />

لیلد<br />

هابتشا<br />

یم<br />

:دشاب<br />

◦<br />

یتنآ<br />

سوریو<br />

:اه<br />

<br />

اهنآ<br />

زاین<br />

دنراد<br />

هراومه<br />

هب<br />

زور<br />

یناسر<br />

،دندرگ<br />

هک<br />

هنافساتم<br />

رد<br />

یرایسب<br />

زا<br />

اهنامزاس<br />

اهنت<br />

هب<br />

بصن<br />

اهنآ<br />

هدش افتکا<br />

و<br />

هب<br />

زورب<br />

یناسر<br />

تیمها<br />

هداد<br />

.دوش یمن<br />

<br />

زا<br />

بناج<br />

،رگید<br />

یرایسب<br />

زا<br />

رازفادب<br />

اه<br />

زونه<br />

طسوت<br />

یتنآ<br />

سوریو<br />

اه<br />

هتخانش<br />

هدش<br />

دنتسین<br />

و<br />

هراومه<br />

نارگذوفن<br />

ییاهشور<br />

یارب<br />

رود<br />

ندز<br />

یتنآ<br />

سوریو<br />

اه<br />

رد<br />

تسد<br />

.دنراد

گمانه زنی های غلط - 2<br />

و UTM ها فایروال •<br />

◦<br />

ها:<br />

Rule<br />

◦<br />

مساله بروز رسانی ها اکثرا نادیده گرفته می شود.<br />

طیف بسیار وسیعی از حمالت را پوشش نمیدهند. بنابراین<br />

نفوذگران همچنان گشوده می ماند.<br />

راه<br />

های نفوذ بسیاری برای<br />

<strong>به</strong> طور مثال، •<br />

آنتی ویروس،<br />

وزارت نفت و وزارت علوم،<br />

مورد نفوذ قرار گرفتند!!<br />

از استفاده وجود با<br />

فایروال، UTM<br />

و

تهدیدات سایبری علیه ایران<br />

منابع خبری از ایاالت متحده امریکا گزارش کرده اند که فردی مطلع، اطالعاتی<br />

را مبنی بر دستور مستقیم رئیس جمهور آن کشور در مورد حمله سایبری <strong>به</strong><br />

کشور ایران در اختیار آنها قرار داده است.<br />

در نتیجه این دستور، حمالتی همچون، استاکس نت، دوکو، فلیم صورت گرفته<br />

است.<br />

و احتماال در آینده شاهد حمالت بیشتر و وسیع تری نیز خواهیم بود<br />

....<br />

•<br />

•<br />

•

Stuxnet<br />

•<br />

سکاتسا<br />

تن<br />

یرازفادب<br />

هلمح تهج ،رادفده<br />

هب<br />

هاگورین<br />

یاه<br />

هتسه<br />

یا<br />

ناریا<br />

.دوب<br />

•<br />

شخب<br />

یمیظع<br />

زا<br />

لوژام<br />

یاه<br />

هدولآ<br />

هدننک<br />

نیا<br />

رازفادب<br />

هب<br />

کمک<br />

کینکت<br />

یاه<br />

دیدج<br />

یعس<br />

رد<br />

هدولآ<br />

متسیس ندرک<br />

یاه<br />

دوجوم<br />

رد<br />

هاگورین<br />

یاه<br />

هتسه<br />

.تشاد<br />

•<br />

یتح<br />

ناکما<br />

شرتسگ<br />

دوخ<br />

ار<br />

رد<br />

طیحم<br />

ییاه<br />

هک<br />

هب<br />

تنرتنیا<br />

یسرتسد<br />

دنتشادن<br />

مهارف<br />

یم<br />

.تخاس<br />

•<br />

4<br />

بیسآ<br />

یریذپ<br />

هتخانشان<br />

رد<br />

نآ<br />

هیبعت<br />

هدش<br />

دوب<br />

ات<br />

اب<br />

هرهب<br />

یریگ<br />

زا<br />

اهنآ<br />

متسیس<br />

یاه<br />

یرتشیب<br />

ار<br />

هدولآ<br />

.دنک<br />

•<br />

یگژیو<br />

ییاه<br />

یحارط<br />

هدش<br />

دوب<br />

ات<br />

رد<br />

تروص<br />

ندیسر<br />

هب<br />

متسیس<br />

یاه<br />

یلصا<br />

لرتنک<br />

هدننک<br />

،اهژوفیرتناس<br />

اب<br />

لااب<br />

ندرب<br />

رود<br />

شدرگ<br />

،اهنآ<br />

ناکما<br />

راجفنا<br />

ار<br />

مهارف<br />

!دروآ

Stuxnet

Duqu<br />

•<br />

هنوگ<br />

دیدج یا<br />

زا<br />

رازفادب<br />

هب<br />

روظنم<br />

بسک<br />

تاعلاطا<br />

متسیس زا<br />

اه<br />

•<br />

نیا<br />

رازفادب<br />

یعس<br />

رد<br />

عمج<br />

یروآ<br />

و<br />

جارختسا<br />

تاعلاطا<br />

زا<br />

دانسا<br />

یکینورتکلا<br />

و<br />

هریخذ<br />

دیلک<br />

یاه<br />

هدش هرشف<br />

رب<br />

یور<br />

دروبیک<br />

هنایار<br />

اه<br />

.دراد<br />

•<br />

نیا<br />

رازفادب<br />

زا<br />

کی<br />

بیسآ<br />

یریذپ<br />

هتخانشان<br />

Microsoft Wordرد<br />

یارب<br />

دورو<br />

متسیس هب<br />

اه<br />

هدافتسا<br />

.درکیم<br />

•<br />

نیا<br />

تاعلاطا<br />

لاامتحا<br />

تهج<br />

بیترت<br />

نداد<br />

تلامح<br />

یتآ<br />

هیلع<br />

نامروشک<br />

دروم<br />

هدافتسا<br />

دهاوخ رارق<br />

.تفرگ

Duqu

Flame<br />

آخرین نمونه از سری حمالت سازمان یافته <strong>به</strong> کشورمان می باشد.<br />

این بدافزار، تقریبا جاسوسی ترین گونه شناخته شده می باشد.<br />

<strong>به</strong> روش های پیشرفته سعی در جمع آوری اطالعات و ارسال اسناد <strong>به</strong> سرور<br />

های مرکزی خود می باشد.<br />

قادر است انواع مختلفی از فایل ها را مورد پویش قرار داده و کلمات مطلوب<br />

خود را در آنها جستجو کند.<br />

امکان ضبط تصویر<br />

جعل گواهی دیجیتال آپدیت<br />

شدن <strong>به</strong> عنوان آپدیت جدید.<br />

از Webcam<br />

و ضبط صدا از میکروفن را دارد.<br />

ویندوز و در نتیجه پخش شدن در شبکه<br />

با نصب<br />

•<br />

•<br />

•<br />

•<br />

•<br />

•

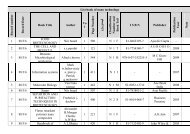

آلوده ترین استان های کشور در اسفند 90

آلوده ترین استان های کشور در فروردین 91<br />

مقایسه افزایش چشم گیر میزان آلودگی در 1<br />

ماه نشانگر تحوالت بسیار نگران کننده ای می باشد

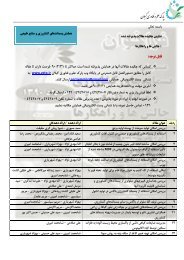

نقش مدیران IT سازمانها<br />

احساس •<br />

( آنهاست اختیار در که ای قبال سرمایه در مسئولیت<br />

کشور باالدستی اسناد و ها بخشنامه <strong>به</strong> توجه جدی •<br />

در خصوص<br />

اطالعات(<br />

امنیت IT<br />

◦<br />

بخشنامه شماره<br />

86/1/38505-11711<br />

مورخه<br />

86/8/10<br />

<br />

<br />

استعالم از کلیه متولیان و پیمانکاران حوزه IT<br />

عدم اتصال سرویسهای عمومی نظیر آب برق،گاز<br />

،<br />

،<br />

... و بانکی نظام ، تلفن<br />

در صورت <br />

اتصال سامانهای<br />

، اینترنت <strong>به</strong> فوق<br />

<br />

<br />

<br />

<br />

تهیه<br />

تا حد<br />

پشتیبان<br />

و مطمئن<br />

امکان شبکه LAN<br />

از امن<br />

از شبکه<br />

اطالعات<br />

اینترنت<br />

تمهیدات<br />

گردد ایزوله<br />

امنیت برای الزم<br />

اینترنت <strong>به</strong><br />

اندیشیده شود<br />

در صورت ارتباط این دوشبکه دستگاه موظف است تا پایان سال!!!!! طرح ISMS را تهیه نماید<br />

از تبادل اطالعات مهم از طریق شبکه های عمومی خودداری گردد.

هخروم خ م/732/200 همانشخب<br />

86/5/9<br />

•<br />

رب<br />

ساسا<br />

هیغلابا<br />

هرامش<br />

974/100<br />

/د<br />

86/<br />

/م<br />

هخروم<br />

86/4/21<br />

ریبد<br />

مرتحم<br />

یلاعیاروش<br />

تینما<br />

یلم<br />

،<br />

دنمشهاوخ<br />

تسا<br />

هب<br />

یاهدحاو<br />

یروانف<br />

تاعلاطا<br />

نآ<br />

هاگتسد<br />

غلابا<br />

دوش<br />

رد<br />

یتروص<br />

هک<br />

دروم<br />

هلمح<br />

یتنرتنیا<br />

رارق<br />

دنتفرگ<br />

،<br />

بتارم<br />

ار<br />

هلصافلاب<br />

هب<br />

یاروش هناخریبد<br />

یلاع<br />

یروانف<br />

تاعلاطا<br />

روشک<br />

علاطا<br />

.دنهد

م/<br />

141/ مورخه 90/4/11<br />

بخشنامه 90/11188<br />

تمام نمودن ملزم<br />

دستگاههای<br />

مدیریت مرکز با کشور اجرایی<br />

برای <strong>افتا</strong> <strong>راهبردی</strong><br />

•<br />

اطالعات فناوری امنیت طرح اجرای و تهیه

نقش مدیران IT سازمانها ( ادامه )<br />

توجه <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> <strong>افتا</strong><br />

تعامل با حراست سازمان<br />

تبیین حساسیت امنیت برای مدیران سازمانی<br />

ارایه طرح ها و راهکارهای عملیاتی برای ارتقای امنیت IT سازمان<br />

•<br />

•<br />

•<br />

•

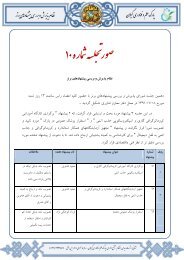

(<br />

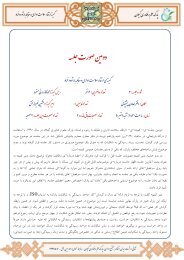

<strong>نگاهی</strong> <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> امنیت فضای تولید و تبادل اطالعات كشور<br />

) 1- <strong>افتا</strong><br />

تصویب نامه در خصوص تعیین <strong>سند</strong> <strong>راهبردی</strong> امنیت فضای تولید و تبادل اطالعات<br />

38518ك<br />

کشور شماره مورخ<br />

در جلسه زیست محیط و صنعت زیربنایی، امور کمیسیون عضو وزیران وزارت ارتباطات و<br />

مورخ بنا <strong>به</strong> پیشنهاد شماره قانون برنامه چهارم توسعه<br />

ج« ماده فنّاوری اطالعات و <strong>به</strong> استناد بند اقتصادی، اجتماعی و فرهنگی جمهوری اسالمی ایران مصوب 1383 و با رعایت<br />

373ه مورخ 1386/10/10تصویب نمودند:<br />

تصویب نامه شماره <strong>سند</strong> <strong>راهبردی</strong> امنیت فضای تولید و تبادل اطالعات کشور، <strong>به</strong> شرح پیوست که <strong>به</strong> مهر<br />

پیوست تصویب نامه هیئت وزیران« تأیید شده است تعیین می شود.<br />

این تصویب نامه در تاریخ 1387/12/7<strong>به</strong> تأیید مقام محترم ریاست جمهوری رسیده<br />

است.<br />

86/7/24<br />

)44(<br />

25599/1<br />

«<br />

164082 ت/<br />

232690 ت/<br />

1387/3/5<br />

«<br />

•<br />

•<br />

•<br />

•<br />

•

<strong>نگاهی</strong> <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> <strong>افتا</strong> - 2<br />

دولت در موضوع امنیت فضای تولید و تبادل اطالعات کشور، متولی اصلی است<br />

امنیت فضای تولید و تبادل اطالعات <strong>به</strong> مرزهای جغرافیایی محدود نمی شود و از<br />

حوزه های داخلی، منطقه ای و جهانی تأثیر می پذیرد.<br />

تغییرات سریع فناوریهای زمینه، نوع، ماهیت، درجه اثر و مشکالت امنیتی را <strong>به</strong><br />

شدت تحت تأثیر قرار می دهد و الزم است تهدیدها، آسیب پذیری ها و راه های مواجهه<br />

و مقابله با آنها <strong>به</strong> صورت دائم و پویا مورد بررسی قرار گیرد.<br />

حوزه تأثیر امنیت فضای تولید و تبادل اطالعات، کلیه فعالیتهای آحاد جامعه در این<br />

فضا را شامل می شود.<br />

امنیت فضای تولید و تبادل اطالعات فراتر از فعالیتهای اجرایی یک یا چند دستگاه<br />

است و نیازمند مشارکت همه بخشهای حاکمیتی و اجرایی کشور، بخشهای غیردولتی<br />

و همچنین آحاد شهروندان جامعه است.<br />

•<br />

•<br />

•<br />

•<br />

•

<strong>نگاهی</strong> <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> <strong>افتا</strong> – 3<br />

•<br />

◦<br />

◦<br />

◦<br />

◦<br />

خط مشی های ملی<br />

اتکا <strong>به</strong> تواناییهای داخلی و اهتمام <strong>به</strong> استفاده از بخش غیردولتی.<br />

توازن<br />

تمرکز<br />

میان امنیت، هزینه و کارایی.<br />

در سیاست گذاری و نظام مندی در اجرا.<br />

اهتمام <strong>به</strong> همکاریهای داخلی، منطقه ای و بین المللی.

<strong>نگاهی</strong> <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> <strong>افتا</strong> – 4<br />

•<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

راهبردها<br />

امن سازی زیرساختهای حیاتی کشور در قبال حمالت الکترونیکی.<br />

ایجاد<br />

تأمین<br />

و توسعه نظامهای فنی فرابخشی <strong>افتا</strong>.<br />

سالمت و جلوگیری از مخاطرات ناشی از محتوا در فتا.<br />

تقویت صنعت و توسعه خدمات و محصوالت <strong>افتا</strong>.<br />

حمایت<br />

از تحقیق، ارتقای سطح آگاهی، دانش و مهارتهای مرتبط با <strong>افتا</strong>.<br />

ارتقای سطح همکاریهای منطقه ای و بین المللی در زمینه <strong>افتا</strong>.

<strong>نگاهی</strong> <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> <strong>افتا</strong> – 5<br />

• خطوط راهنمای <strong>سند</strong><br />

در<br />

انجام کلیه مراحل شکل گیری نظام <strong>افتا</strong>،<br />

تکیه ی اصلی بر استفاده از نیروهای متخصص<br />

◦<br />

داخلی و سازمانها و نهادهای موجود در کشور باشد<br />

و مطالعات کافی درباره تجر<strong>به</strong> ی سایر<br />

کشورها، با نگاه <strong>به</strong> داخل <strong>به</strong> انجام برسد.

<strong>نگاهی</strong> <strong>به</strong> <strong>سند</strong> <strong>راهبردی</strong> <strong>افتا</strong> – 6<br />

راهبردها<br />

راهبرد اول :<br />

امن سازي زيرساخت هاي حياتي کشور در قبال حمالت الکترونيکي<br />

راهبرد دوم :<br />

ايجاد و توسعه نظام هاي فرابخشي <strong>افتا</strong><br />

راهبرد سوم :<br />

تامين سالمت و جلوگيري از مخاطرات ناشي از محتوا در فتا<br />

راهبرد چهارم :<br />

تقويت صنعت و توسعه خدمات و محصوالت <strong>افتا</strong><br />

راهبرد پنجم :<br />

حمايت از تحقيق، ارتقاء سطح آگاهي، دانش و مهارت هاي مرتبط با <strong>افتا</strong><br />

راهبرد ششم :<br />

ارتقاء سطح همکاري هاي منطقه اي و بين المللي در زمينه <strong>افتا</strong>

برخی از اقدامات مربوط <strong>به</strong> راهبرد اول<br />

طرح<br />

الکترونیکی<br />

• امن سازی زیرساخت های حیاتی کشور و منابع ملی در قبال حمالت<br />

در قالب این طرح اقدامات تهیه برنامه ملی، ارایه راهکارهای فنی، آموزش و آگاهی رسانی<br />

امنیتی <strong>به</strong> همه عوامل درگیر در کنترل و هدایت زیرساخت های حیاتی در سطح ملی، ایجاد<br />

مراکز جمع آوری اشتراك و تحلیل اطالعات در سطح ملی، نظارت بر تداوم امنیت<br />

زیرساخت ها از طریق جمع آوری اطالعات تحلیل و مدیریت مخاطرات و تشخیص و مقابله با<br />

◦<br />

ملی در سطح حوادث<br />

انجام می شود.

برخی از اقدامات مربوط <strong>به</strong> راهبرد اول<br />

مرتبط :<br />

امنیت مدیریت نظام ایجاد طرح<br />

زیرساختهای حیاتی<br />

دستگاه های در<br />

•<br />

در این چهارچوب، ایجاد سیستم مدیریت امنیت، اجرای برنامه های امن سازی زیرساخت های<br />

حیاتی، آموزش و آگاهی رسانی اینترنتی <strong>به</strong> همه عوامل درگیر در کنترل و هدایت<br />

زیرساخت های حیاتی در سطح دستگاه، ایجاد مراکز جمع آوری اشتراك و تحلیل اطالعات در<br />

سطح دستگاه، تامین تداوم امنیت زیرساخت ها از طریق جمع آوری اطالعات تحلیل و<br />

◦<br />

مدیریت<br />

با حوادث مقابله و تشخیص و مخاطرات<br />

در سطح<br />

نظر است. مورد دستگاه

برخی از اقدامات مربوط <strong>به</strong> راهبرد دوم<br />

•<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

◦<br />

طرح<br />

تعیین صالحیت<br />

تایید صالحیت<br />

راه ارایه<br />

ارزیابی<br />

ایجاد<br />

ایجاد<br />

ایجاد<br />

ارزیابی<br />

ایجاد<br />

کارهای<br />

مرکز<br />

و صدور<br />

ارزیاب<br />

و فنی<br />

گواهی<br />

فنی<br />

های<br />

محصوالت<br />

فنی<br />

ارزیابی<br />

تایید صالحیت<br />

مراکز صدور<br />

مراکز<br />

امنیتی<br />

آموزش<br />

آزمایشگاه های<br />

تایید صالحیت<br />

گواهی.<br />

ممیزی<br />

محصوالت<br />

ارزیابی<br />

فنی.<br />

محصوالت.<br />

مدیریت<br />

فتا.<br />

آزمایشگاه های<br />

امنیت<br />

امنیتی<br />

ارزیابی<br />

امنیت<br />

و<br />

اطالعات.<br />

محصوالت.<br />

مدیریت<br />

اطالعات.<br />

امنیتی محصوالت.<br />

<strong>افتا</strong>

برخی از اقدامات مربوط <strong>به</strong> راهبرد سوم<br />

• طرح ایجاد مراکز عملیات امنیت برای مدیریت و نظارت بر وقایع امنیتی در<br />

سطوح سازمانی ، شبکه ای و<br />

ملی

برخی از اقدامات مربوط <strong>به</strong> راهبرد چهارم<br />

کارگیری <strong>به</strong> و پشتیبانی تولید، از طرح حمایت<br />

محصوالت<br />

<strong>افتا</strong>. در حوزه داخلی<br />

•<br />

طرح حمایت از تشکیل و تقویت شرکت های تخصصی و حرفه ای در زمینه <strong>افتا</strong><br />

که شامل حمایت از ایجاد تشکل های صنفی، کمک <strong>به</strong> توسعه صادرات و<br />

گسترش بازار و طرح حمایت از تحقیق و توسعه در صنایع مرتبط با <strong>افتا</strong> است<br />

.<br />

•

1- تامادقا<br />

•<br />

لیکشت<br />

CERT میت<br />

ینامزاس<br />

.<br />

یاضعا<br />

میت<br />

هب<br />

زکرم<br />

اتفا<br />

یفرعم<br />

دندرگ<br />

.<br />

•<br />

یزاسادج<br />

هکبش یکیزیف<br />

تلود<br />

زا<br />

تنرتنیا<br />

•<br />

مدع<br />

هب<br />

زور<br />

هناماس یناسر<br />

یاه<br />

نویساموتا<br />

یرادا<br />

زا<br />

قیرط<br />

تنرتنیا<br />

•<br />

مدع<br />

هناماس یسرتسد<br />

یاه<br />

نویساموتا<br />

یرادا<br />

زا<br />

قیرط<br />

تنرتنیا<br />

•<br />

نابیتشپ<br />

یریگ<br />

زا<br />

تاعلاطا<br />

سیورس<br />

یاه<br />

یتنرتنیا<br />

و<br />

هریخذ<br />

نآ<br />

رد<br />

ییاهلحم<br />

هک<br />

زا<br />

رظن<br />

ادج یکیزیف<br />

زا<br />

تنرتنیا<br />

.دنتسه

اقدامات - 2<br />

جداسازی<br />

فیزیکی سرویس<br />

اینترنتی های<br />

داخلی از شبکه<br />

•<br />

در حمل قابل های رایانه و جانبی های حافظه رویه بی رواج از جلوگیری<br />

•<br />

<strong>به</strong> سازمان<br />

کمک حراست سازمان<br />

تعیین صالحیت<br />

های از شرکت<br />

پیمانکار حوزه IT<br />

<strong>به</strong><br />

کمک حراست سازمان<br />

•<br />

اجرای<br />

• پروژه ISMS در سازمان<br />

تکمیل<br />

فرم جمع آوری اطالعات و ارسال <strong>به</strong> مرکز<br />

<strong>افتا</strong>ی استان<br />

•