Wykład 4 – Bezpieczeństwo przesyłu informacji Szyfrowanie

WykÅad 4 â BezpieczeÅstwo przesyÅu informacji; Szyfrowanie

WykÅad 4 â BezpieczeÅstwo przesyÅu informacji; Szyfrowanie

- No tags were found...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

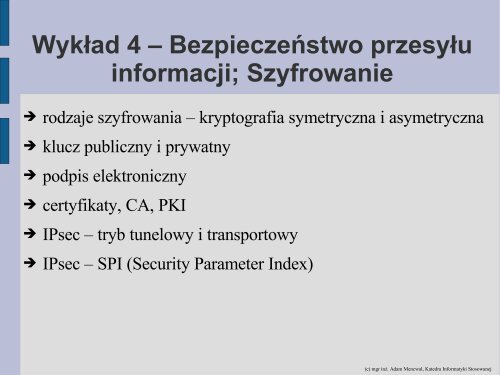

<strong>Wykład</strong> 4 <strong>–</strong> <strong>Bezpieczeństwo</strong> <strong>przesyłu</strong><br />

<strong>informacji</strong>; <strong>Szyfrowanie</strong><br />

➔ rodzaje szyfrowania <strong>–</strong> kryptografia symetryczna i asymetryczna<br />

➔ klucz publiczny i prywatny<br />

➔ podpis elektroniczny<br />

➔ certyfikaty, CA, PKI<br />

➔ IPsec <strong>–</strong> tryb tunelowy i transportowy<br />

➔ IPsec <strong>–</strong> SPI (Security Parameter Index)<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

Kryptografia<br />

symetryczna i asymetryczna<br />

SZYFROWANIE SYMETRYCZNE<br />

postać jawna<br />

abc123<br />

szyfrowanie<br />

!@#$%^<br />

postać zaszyfrowana<br />

deszyfrowanie<br />

SZYFROWANIE ASYMETRYCZNE<br />

postać jawna<br />

abc123<br />

szyfrowanie: klucz publiczny<br />

!@#$%^<br />

postać zaszyfrowana<br />

deszyfrowanie: klucz prywatny<br />

● klucze są matematycznie powiązane <strong>–</strong> prywatny: 2 liczby pierwsze (rzedu 100 cyfr) ,<br />

publiczny: ich iloczyn<br />

● uzyskanie klucza prywatnego z publicznego praktycznie nierealne: rozkład na czynniki<br />

zajmuje kilka milionów lat<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

wykorzystanie kryptografii<br />

asymetrycznej - podpis elektroniczny<br />

SZYFROWANIE<br />

abc123<br />

!@#$%^<br />

abc123<br />

szyfruję kluczem<br />

publicznym odbiorcy<br />

otrzymałem zaszyfrowaną<br />

wiadomość...<br />

spróbuję odszyfrować swoim<br />

kluczem prywatnym...<br />

udało się! to była<br />

wiadomość do mnie!<br />

PODPIS ELEKTRONICZNY<br />

abc123<br />

!@#$%^<br />

abc123<br />

„podpisuję” swoim<br />

kluczem prywatnym<br />

otrzymałem podpisaną<br />

wiadomość...<br />

spróbuję „zweryfikować”<br />

kluczem publicznym<br />

nadawcy...<br />

udało się! to była<br />

wiadomość od nadawcy!<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

podpis elektroniczny <strong>–</strong><br />

szczegóły<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

certyfikaty<br />

● problem klucza publicznego <strong>–</strong> skąd pewność, że<br />

przynależy do danej osoby?<br />

● rozwiązanie <strong>–</strong> poręczenie klucza przez osobę<br />

trzecią, urząd certyfikacyjny (ang. certification<br />

authority, CA)<br />

● poręczeniem jest podpisanie klucza publicznego<br />

prywatnym kluczem CA.<br />

● PKI (ang. public key infrastructure) <strong>–</strong> hierarchia<br />

urzędów certyfikacji.<br />

● podejście alternatywne <strong>–</strong> PGP: web of trust,<br />

wzajemna certyfikacja użytkowników<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

IPsec<br />

IPsec to zbiór protokołów służących implementacji<br />

bezpiecznych połączeń oraz wymiany kluczy<br />

kodowych pomiędzy komputerami.<br />

Protokoły tej grupy mogą być<br />

wykorzystywane do tworzenia Wirtualnej<br />

Sieci Prywatnej (ang. VPN).<br />

źródło: http://pl.wikipedia.org<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

tryb transportowy i tunelowy<br />

TRYB TRANSPORTOWY<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

segmentu<br />

dane aplikacji<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

segmentu<br />

dane aplikacji<br />

nagłówek<br />

pakietu<br />

nagłówek nagłówek<br />

szyfrowania segmentu<br />

dane aplikacji<br />

ZASZYFROWANE<br />

TRYB TUNELOWY<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

szyfrowania<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

segmentu<br />

dane aplikacji<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

segmentu<br />

dane aplikacji<br />

ZASZYFROWANE<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

segmentu<br />

dane aplikacji<br />

LAN<br />

10.0.1.0/24<br />

LAN<br />

10.0.2.0/24<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

Protokoły szyfrowania<br />

warstwy sieciowej<br />

2 standardy:<br />

- AH (Authentication Header) : autentykacja, integralność<br />

- ESP (Encapsulating Security Payload) : autentykacja, integralność, poufność<br />

1 etap: autentykacja i ustalanie tzw. SPI (Security<br />

Parameters Index) dla każdego z kierunków transmisji !<br />

2 etap: szyfrowanie <strong>–</strong> osobno<br />

dla każdego z kierunków transmisji !<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

Proces negocjacji parametrów poprzez<br />

IKE (Internet Key Exchange) oraz<br />

szyfrowanie w protokole ESP<br />

SPI 1111 (AB)<br />

nagłówek<br />

pakietu SPI: 1111 zaszyfrowane dane<br />

negocjacja<br />

nr sekw.: 3SPI poprzez IKE<br />

dla każdego z kierunków transmisji !<br />

nagłówek<br />

pakietu<br />

nagłówek<br />

szyfrowania<br />

nagłówek<br />

szyfrowania<br />

SPI: 2222<br />

nr sekw.: 7<br />

zaszyfrowane dane<br />

SPI 1111 (AB)<br />

Algorytm szyfrowania: DES<br />

klucz szyfrujący: 1234<br />

rozmiar okna numerów<br />

sekwencyjnych : 500<br />

adresy IP nadawcy: 1.0.0.1<br />

adres IP odbiorcy: 2.0.0.5<br />

SPI 2222 (AB)<br />

Algorytm szyfrowania: DES<br />

klucz szyfrujący: 1234<br />

rozmiar okna numerów<br />

sekwencyjnych : 500<br />

adresy IP nadawcy: 1.0.0.1<br />

adres IP odbiorcy: 2.0.0.5<br />

SPI 2222 (AB)<br />

Algorytm szyfrowania: AES<br />

klucz szyfrujący: 4321<br />

rozmiar okna numerów<br />

sekwencyjnych : 700<br />

adresy IP nadawcy: 2.0.0.4<br />

adres IP odbiorcy: 1.0.0.2<br />

Algorytm szyfrowania: AES<br />

klucz szyfrujący: 4321<br />

rozmiar okna numerów<br />

sekwencyjnych : 700<br />

adresy IP nadawcy: 2.0.0.4<br />

adres IP odbiorcy: 1.0.0.2<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

Racoon <strong>–</strong> przykład pliku<br />

konfiguracyjnego<br />

path certificate "/etc/racoon/";<br />

sainfo anonymous<br />

{<br />

pfs_group modp768;<br />

encryption_algorithm des ;<br />

authentication_algorithm hmac_md5;<br />

compression_algorithm deflate;<br />

lifetime time 20 seconds;<br />

}<br />

remote 10.1.1.62<br />

{<br />

exchange_mode aggressive,main;<br />

my_identifier asn1dn;<br />

peers_identifier asn1dn;<br />

certificate_type x509 "klient.public" "klient.private";<br />

peers_certfile "serwer.public";<br />

proposal {<br />

encryption_algorithm 3des;<br />

hash_algorithm sha1;<br />

authentication_method rsasig;<br />

dh_group 2 ;<br />

}<br />

}<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej

Tematyka wykładu 4 <strong>–</strong><br />

podsumowanie<br />

➔ rodzaje szyfrowania <strong>–</strong> kryptografia symetryczna i asymetryczna<br />

➔ klucz publiczny i prywatny<br />

➔ podpis elektroniczny<br />

➔ certyfikaty, CA, PKI<br />

➔ IPsec <strong>–</strong> tryb tunelowy i transportowy<br />

➔ IPsec <strong>–</strong> SPI (Security Parameter Index)<br />

(c) mgr inż. Adam Mencwal, Katedra Informatyki Stosowanej