You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

© FUOC • P06/M2107/01769<br />

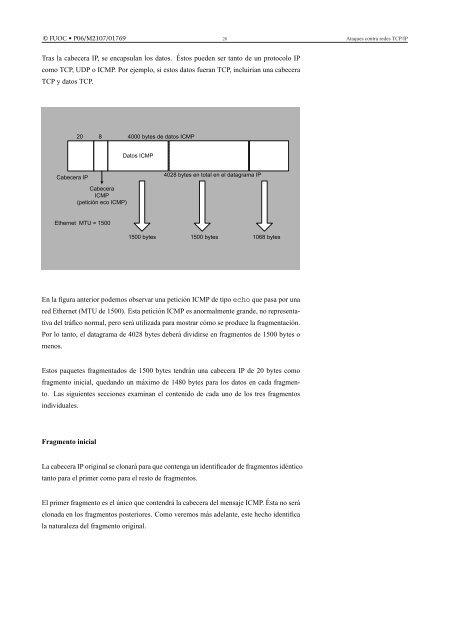

Tras la cabecera <strong>IP</strong>, se encapsulan los datos. Éstos pueden ser tanto de un protocolo <strong>IP</strong><br />

como <strong>TCP</strong>, UDP o ICMP. Por ejemplo, si estos datos fueran <strong>TCP</strong>, incluirían una cabecera<br />

<strong>TCP</strong> y datos <strong>TCP</strong>.<br />

Cabecera <strong>IP</strong><br />

20 8<br />

Cabecera<br />

ICMP<br />

(petición eco ICMP)<br />

Ethernet MTU = 1500<br />

4000 bytes de datos ICMP<br />

Datos ICMP<br />

4028 bytes en total en el datagrama <strong>IP</strong><br />

1500 bytes 1500 bytes 1068 bytes<br />

En la figura anterior podemos observar una petición ICMP de tipo echo que pasa por una<br />

red Ethernet (MTU de 1500). Esta petición ICMP es anormalmente grande, no representa-<br />

tiva del tráfico normal, pero será utilizada para mostrar cómo se produce la fragmentación.<br />

Por lo tanto, el datagrama de 4028 bytes deberá dividirse en fragmentos de 1500 bytes o<br />

menos.<br />

Estos paquetes fragmentados de 1500 bytes tendrán una cabecera <strong>IP</strong> de 20 bytes como<br />

fragmento inicial, quedando un máximo de 1480 bytes para los datos en cada fragmen-<br />

to. Las siguientes secciones examinan el contenido de cada uno de los tres fragmentos<br />

individuales.<br />

Fragmento inicial<br />

La cabecera <strong>IP</strong> original se clonará para que contenga un identificador de fragmentos idéntico<br />

tanto para el primer como para el resto de fragmentos.<br />

El primer fragmento es el único que contendrá la cabecera del mensaje ICMP. Ésta no será<br />

clonada en los fragmentos posteriores. Como veremos más adelante, este hecho identifica<br />

la naturaleza del fragmento original.<br />

28 <strong>Ataques</strong> <strong>contra</strong> <strong>redes</strong> <strong>TCP</strong>/<strong>IP</strong>