Inteligencia colectiva: la evolucion del modelo de - Panda Security

Inteligencia colectiva: la evolucion del modelo de - Panda Security

Inteligencia colectiva: la evolucion del modelo de - Panda Security

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

INTELIGENCIA COLECTIVA: LA EVOLUCIÓN DEL MODELO DE SEGURIDAD TRADICIONAL<br />

Pág. 4<br />

2. El panorama <strong><strong>de</strong>l</strong> malware<br />

E<br />

s un hecho sabido por todos los profesionales<br />

<strong>de</strong> <strong>la</strong> seguridad que hoy en día<br />

existen más ejemp<strong>la</strong>res <strong>de</strong> malware infectando<br />

or<strong>de</strong>nadores que nunca.<br />

Los creadores <strong>de</strong> malware se han dado<br />

cuenta <strong>de</strong> que pue<strong>de</strong>n ganar mucho dinero<br />

con <strong>la</strong> distribución <strong>de</strong> códigos maliciosos. El<br />

cambio en cuanto a <strong>la</strong> motivación para <strong>la</strong><br />

creación <strong>de</strong> malware, junto con el uso <strong>de</strong><br />

técnicas avanzadas, ha originado un crecimiento<br />

exponencial <strong>de</strong> <strong>la</strong> cantidad <strong>de</strong><br />

malware creado profesionalmente con fines<br />

<strong><strong>de</strong>l</strong>ictivos y distribuido para infectar a<br />

usuarios <strong>de</strong>sprevenidos.<br />

Esta nueva dinámica <strong><strong>de</strong>l</strong> malware, que supone<br />

un tipo <strong>de</strong> ataque dirigido, se ha convertido<br />

en <strong>la</strong> próxima gran p<strong>la</strong>ga tanto para<br />

los usuarios como para <strong>la</strong>s empresas. Gartner<br />

calcu<strong>la</strong> que para finales <strong>de</strong> 2007, el<br />

75% <strong>de</strong> <strong>la</strong>s empresas se verán infectadas<br />

por malware dirigido, no <strong>de</strong>tectado, y creado<br />

para obtener beneficio económico, que<br />

habrá conseguido eludir <strong>la</strong>s <strong>de</strong>fensas <strong>de</strong><br />

host y perimetrales tradicionales 2 .<br />

2.1 Los <strong>la</strong>boratorios<br />

antivirus, objeto <strong>de</strong> ataque<br />

Hoy en día los <strong>la</strong>boratorios antivirus están<br />

sometidos a ataques constantes y cada vez<br />

más frecuentes <strong>de</strong> <strong>de</strong>negación <strong>de</strong> servicio<br />

distribuida. El sector <strong>de</strong> <strong>la</strong> seguridad se encuentra<br />

literalmente saturado por <strong>la</strong><br />

aparición <strong>de</strong> miles <strong>de</strong> nuevos ejemp<strong>la</strong>res <strong>de</strong><br />

malware todos los días. Cada uno <strong>de</strong> estos<br />

ejemp<strong>la</strong>res tiene que ser examinado por un<br />

analista experto en ingeniería inversa para<br />

crear una firma, lo cual resulta caro y requiere<br />

muchos recursos <strong>de</strong>s<strong>de</strong> un punto <strong>de</strong><br />

vista corporativo y empresarial.<br />

Algunas empresas tratan <strong>de</strong> solucionar el<br />

problema aumentando el número <strong>de</strong> analistas<br />

en los <strong>la</strong>boratorios 3 o abogando por<br />

una aplicación más contun<strong>de</strong>nte 4 <strong>de</strong> <strong>la</strong><br />

ley 5 , que perseguiría a los creadores <strong>de</strong><br />

malware más activos y reduciría <strong>la</strong> carga<br />

<strong>de</strong> trabajo.<br />

14.000<br />

12.000<br />

10.000<br />

8.000<br />

6.000<br />

4.000<br />

2.000<br />

0<br />

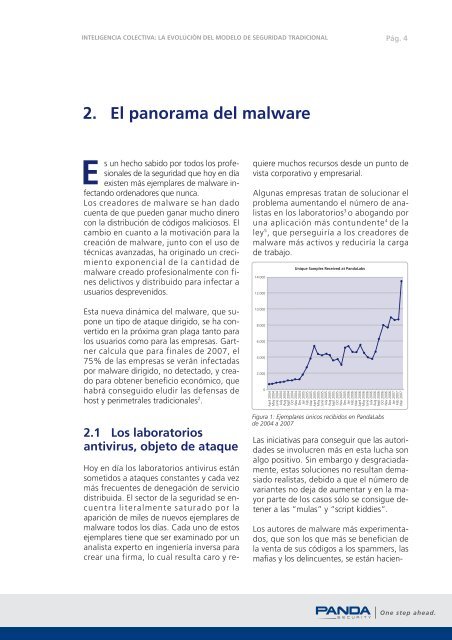

Unique Samples Received at <strong>Panda</strong>Labs<br />

April 2004<br />

May 2004<br />

June 2004<br />

July 2004<br />

Aug 2004<br />

Sept 2004<br />

Oct 2004<br />

Nov 2004<br />

Dec 2004<br />

Jan 2005<br />

Feb 2005<br />

Mar 2005<br />

April 2005<br />

May 2005<br />

June 2005<br />

July 2005<br />

Aug 2005<br />

Sept 2005<br />

Oct 2005<br />

Nov 2005<br />

Dec 2005<br />

Jan 2006<br />

Feb 2006<br />

Mar 2006<br />

April 2006<br />

May 2006<br />

June 2006<br />

July 2006<br />

Aug 2006<br />

Sept 2006<br />

Oct 2006<br />

Nov 2006<br />

Dec 2006<br />

Jan 2007<br />

Feb 2007<br />

Mar 2007<br />

Figura 1: Ejemp<strong>la</strong>res únicos recibidos en <strong>Panda</strong>Labs<br />

<strong>de</strong> 2004 a 2007<br />

Las iniciativas para conseguir que <strong>la</strong>s autorida<strong>de</strong>s<br />

se involucren más en esta lucha son<br />

algo positivo. Sin embargo y <strong>de</strong>sgraciadamente,<br />

estas soluciones no resultan <strong>de</strong>masiado<br />

realistas, <strong>de</strong>bido a que el número <strong>de</strong><br />

variantes no <strong>de</strong>ja <strong>de</strong> aumentar y en <strong>la</strong> mayor<br />

parte <strong>de</strong> los casos sólo se consigue <strong>de</strong>tener<br />

a <strong>la</strong>s “mu<strong>la</strong>s” y “script kiddies”.<br />

Los autores <strong>de</strong> malware más experimentados,<br />

que son los que más se benefician <strong>de</strong><br />

<strong>la</strong> venta <strong>de</strong> sus códigos a los spammers, <strong>la</strong>s<br />

mafias y los <strong><strong>de</strong>l</strong>incuentes, se están hacien