6LxWgb1Wq

6LxWgb1Wq

6LxWgb1Wq

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

• Tamaño de la clave.<br />

• Claves aleatorias.<br />

• Distribución de las claves.<br />

• Tiempo de vida de claves<br />

2.2.6 Cortafuegos (firewalls)<br />

Un Firewall es un sistema o grupo de sistemas ubicado entre dos redes con la<br />

tarea de establecer una política de control de acceso entre éstas. Es decir, es un<br />

sistema empleado para proteger una red del resto de las redes.<br />

En todo Firewall existen tres componentes básicos para los que deben ser<br />

implementados mecanismos de seguridad: el filtrado de paquetes, el proxy de<br />

aplicación y la monitorización y detección de actividad sospechosa.<br />

2.2.6.1 Filtrado de Paquetes (choke)<br />

Su funcionamiento es generalmente muy simple: se analiza la cabecera de cada<br />

paquete y en función de una serie de reglas ya establecidas, la trama es<br />

bloqueada o se le permite continuar.<br />

El filtrado de paquetes se puede basar en cualquiera de los siguientes criterios:<br />

• Protocolos utilizados<br />

• Dirección IP de origen y de destino<br />

• Puerto TCP-UDP de origen y destino<br />

Algunas implementaciones de filtrado permiten además especificar reglas basadas<br />

en la interfaz del router por donde se reenvía el paquete y también en la interfaz<br />

por donde llega a nuestra red.<br />

Estas reglas se especifican generalmente como una tabla de condiciones y<br />

acciones que se consulta en un orden dado hasta encontrar una regla que permita<br />

tomar una decisión sobre el bloqueo o el reenvío de la trama.<br />

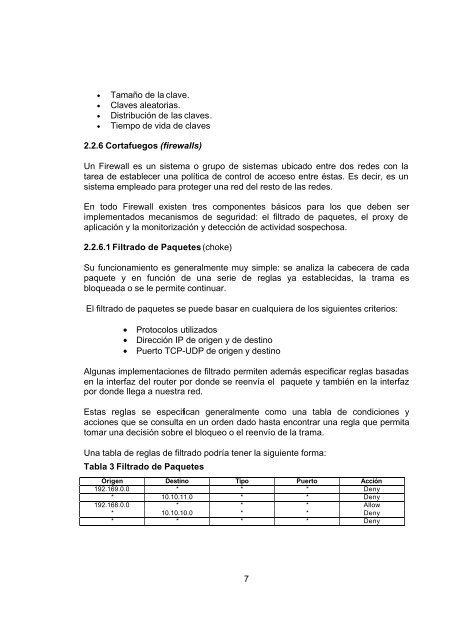

Una tabla de reglas de filtrado podría tener la siguiente forma:<br />

Tabla 3 Filtrado de Paquetes<br />

Origen Destino Tipo Puerto Acción<br />

192.169.0.0 * * * Deny<br />

* 10.10.11.0 * * Deny<br />

192.168.0.0 * * * Allow<br />

* 10.10.10.0 * * Deny<br />

* * * * Deny<br />

7