CAPITULO II - Repositorio UTN - Universidad Técnica del Norte

CAPITULO II - Repositorio UTN - Universidad Técnica del Norte

CAPITULO II - Repositorio UTN - Universidad Técnica del Norte

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

<strong>Universidad</strong> Técnica <strong>del</strong> <strong>Norte</strong><br />

Análisis <strong>del</strong> protocolo IPv6 su Evolucion y Aplicabilidad<br />

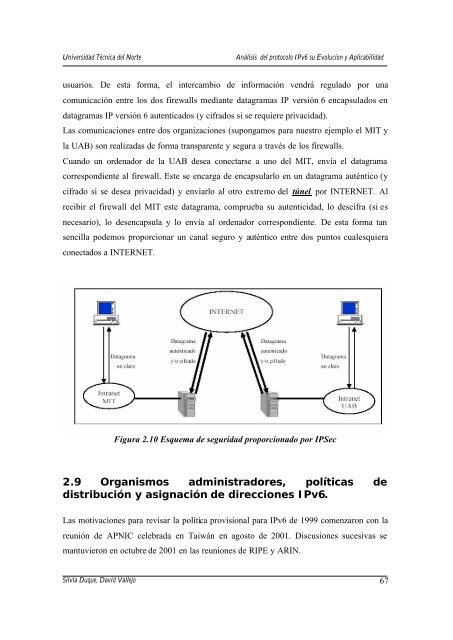

usuarios. De esta forma, el intercambio de información vendrá regulado por una<br />

comunicación entre los dos firewalls mediante datagramas IP versión 6 encapsulados en<br />

datagramas IP versión 6 autenticados (y cifrados si se requiere privacidad).<br />

Las comunicaciones entre dos organizaciones (supongamos para nuestro ejemplo el MIT y<br />

la UAB) son realizadas de forma transparente y segura a través de los firewalls.<br />

Cuando un ordenador de la UAB desea conectarse a uno <strong>del</strong> MIT, envía el datagrama<br />

correspondiente al firewall. Este se encarga de encapsularlo en un datagrama auténtico (y<br />

cifrado si se desea privacidad) y enviarlo al otro extremo <strong>del</strong> túnel por INTERNET. Al<br />

recibir el firewall <strong>del</strong> MIT este datagrama, comprueba su autenticidad, lo descifra (si es<br />

necesario), lo desencapsula y lo envía al ordenador correspondiente. De esta forma tan<br />

sencilla podemos proporcionar un canal seguro y auténtico entre dos puntos cualesquiera<br />

conectados a INTERNET.<br />

Figura 2.10 Esquema de seguridad proporcionado por IPSec<br />

2.9 Organismos administradores, políticas de<br />

distribución y asignación de direcciones IPv6.<br />

Las motivaciones para revisar la política provisional para IPv6 de 1999 comenzaron con la<br />

reunión de APNIC celebrada en Taiwán en agosto de 2001. Discusiones sucesivas se<br />

mantuvieron en octubre de 2001 en las reuniones de RIPE y ARIN.<br />

Silvia Duque, David Vallejo 67