BitLocker - Sstic

BitLocker - Sstic

BitLocker - Sstic

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

A. Bordes 21<br />

que le pilote prend en charge, d’ouvrir le périphérique d’un volume et d’y envoyer des<br />

IOControl.<br />

Cependant, avant de transmettre l’appel, le gestionnaire d’entrée/sortie effectue un<br />

contrôle d’accès afin de déterminer si l’application est autorisée à effectuer l’IOControl<br />

demandé. Pour cela, il confronte le jeton d’accès du processus initiateur avec les droits<br />

accordés à l’ouverture du périphérique associé au volume. Le ou les droit(s) vérifié(s)<br />

est(sont) donné(s) par le numéro d’IOControl (la description complète du mécanisme<br />

est disponible dans la MSDN [14]). Ces droits peuvent être FILE_ANY_ACCESS (ANY),<br />

FILE_READ_ACCESS (READ) ou FILE_WRITE_ACCESS (WRITE).<br />

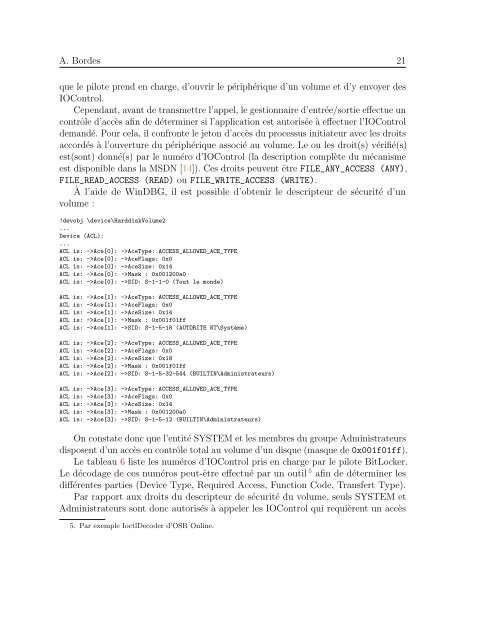

À l’aide de WinDBG, il est possible d’obtenir le descripteur de sécurité d’un<br />

volume :<br />

!devobj \device\HarddiskVolume2<br />

...<br />

Device (ACL):<br />

...<br />

ACL is: ->Ace[0]: ->AceType: ACCESS_ALLOWED_ACE_TYPE<br />

ACL is: ->Ace[0]: ->AceFlags: 0x0<br />

ACL is: ->Ace[0]: ->AceSize: 0x14<br />

ACL is: ->Ace[0]: ->Mask : 0x001200a0<br />

ACL is: ->Ace[0]: ->SID: S-1-1-0 (Tout le monde)<br />

ACL is: ->Ace[1]: ->AceType: ACCESS_ALLOWED_ACE_TYPE<br />

ACL is: ->Ace[1]: ->AceFlags: 0x0<br />

ACL is: ->Ace[1]: ->AceSize: 0x14<br />

ACL is: ->Ace[1]: ->Mask : 0x001f01ff<br />

ACL is: ->Ace[1]: ->SID: S-1-5-18 (AUTORITE NT\Système)<br />

ACL is: ->Ace[2]: ->AceType: ACCESS_ALLOWED_ACE_TYPE<br />

ACL is: ->Ace[2]: ->AceFlags: 0x0<br />

ACL is: ->Ace[2]: ->AceSize: 0x18<br />

ACL is: ->Ace[2]: ->Mask : 0x001f01ff<br />

ACL is: ->Ace[2]: ->SID: S-1-5-32-544 (BUILTIN\Administrateurs)<br />

ACL is: ->Ace[3]: ->AceType: ACCESS_ALLOWED_ACE_TYPE<br />

ACL is: ->Ace[3]: ->AceFlags: 0x0<br />

ACL is: ->Ace[3]: ->AceSize: 0x14<br />

ACL is: ->Ace[3]: ->Mask : 0x001200a0<br />

ACL is: ->Ace[3]: ->SID: S-1-5-12 (BUILTIN\Administrateurs)<br />

On constate donc que l’entité SYSTEM et les membres du groupe Administrateurs<br />

disposent d’un accès en contrôle total au volume d’un disque (masque de 0x001f01ff).<br />

Le tableau 6 liste les numéros d’IOControl pris en charge par le pilote <strong>BitLocker</strong>.<br />

Le décodage de ces numéros peut-être effectué par un outil 5 afin de déterminer les<br />

différentes parties (Device Type, Required Access, Function Code, Transfert Type).<br />

Par rapport aux droits du descripteur de sécurité du volume, seuls SYSTEM et<br />

Administrateurs sont donc autorisés à appeler les IOControl qui requièrent un accès<br />

5. Par exemple IoctlDecoder d’OSR Online.