Configuration de pfSense avec plusieurs interface WAN ... - OSNet.eu

Configuration de pfSense avec plusieurs interface WAN ... - OSNet.eu

Configuration de pfSense avec plusieurs interface WAN ... - OSNet.eu

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

www.osnet.<strong>eu</strong><br />

NAT<br />

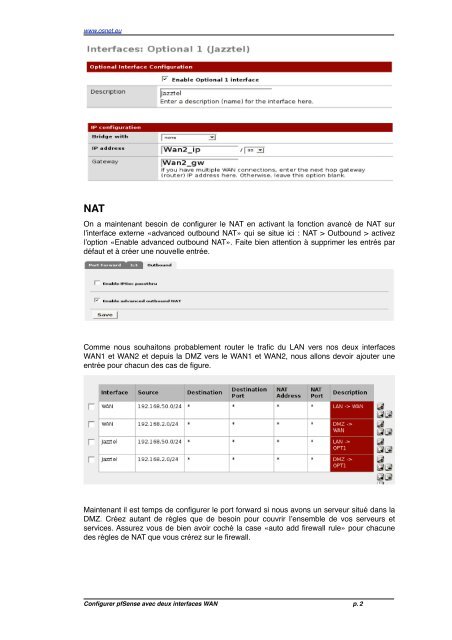

On a maintenant besoin <strong>de</strong> configurer le NAT en activant la fonction avancé <strong>de</strong> NAT sur<br />

lʼ<strong>interface</strong> externe «advanced outbound NAT» qui se situe ici : NAT > Outbound > activez<br />

lʼoption «Enable advanced outbound NAT». Faite bien attention à supprimer les entrés par<br />

défaut et à créer une nouvelle entrée.<br />

Comme nous souhaitons probablement router le trafic du LAN vers nos <strong>de</strong>ux <strong>interface</strong>s<br />

<strong>WAN</strong>1 et <strong>WAN</strong>2 et <strong>de</strong>puis la DMZ vers le <strong>WAN</strong>1 et <strong>WAN</strong>2, nous allons <strong>de</strong>voir ajouter une<br />

entrée pour chacun <strong>de</strong>s cas <strong>de</strong> figure.<br />

Maintenant il est temps <strong>de</strong> configurer le port forward si nous avons un serv<strong>eu</strong>r situé dans la<br />

DMZ. Créez autant <strong>de</strong> règles que <strong>de</strong> besoin pour couvrir lʼensemble <strong>de</strong> vos serv<strong>eu</strong>rs et<br />

services. Assurez vous <strong>de</strong> bien avoir coché la case «auto add firewall rule» pour chacune<br />

<strong>de</strong>s règles <strong>de</strong> NAT que vous crérez sur le firewall.<br />

Configurer <strong>pfSense</strong> <strong>avec</strong> <strong>de</strong>ux <strong>interface</strong>s <strong>WAN</strong>!! ! ! ! ! p. 2