Formation BADGE Test d'intrusion Planning 1 ... - QuarksLAB

Formation BADGE Test d'intrusion Planning 1 ... - QuarksLAB

Formation BADGE Test d'intrusion Planning 1 ... - QuarksLAB

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

o socat, openssh, etc.<br />

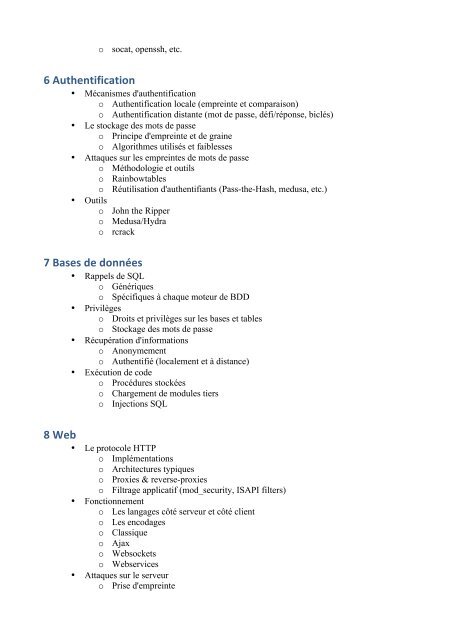

6 Authentification<br />

• Mécanismes d'authentification<br />

o Authentification locale (empreinte et comparaison)<br />

o Authentification distante (mot de passe, défi/réponse, biclés)<br />

• Le stockage des mots de passe<br />

o Principe d'empreinte et de graine<br />

o Algorithmes utilisés et faiblesses<br />

• Attaques sur les empreintes de mots de passe<br />

o Méthodologie et outils<br />

o Rainbowtables<br />

o Réutilisation d'authentifiants (Pass-the-Hash, medusa, etc.)<br />

• Outils<br />

o John the Ripper<br />

o Medusa/Hydra<br />

o rcrack<br />

7 Bases de données<br />

• Rappels de SQL<br />

o Génériques<br />

o Spécifiques à chaque moteur de BDD<br />

• Privilèges<br />

o Droits et privilèges sur les bases et tables<br />

o Stockage des mots de passe<br />

• Récupération d'informations<br />

o Anonymement<br />

o Authentifié (localement et à distance)<br />

• Exécution de code<br />

o Procédures stockées<br />

o Chargement de modules tiers<br />

o Injections SQL<br />

8 Web<br />

• Le protocole HTTP<br />

o Implémentations<br />

o Architectures typiques<br />

o Proxies & reverse-proxies<br />

o Filtrage applicatif (mod_security, ISAPI filters)<br />

• Fonctionnement<br />

o Les langages côté serveur et côté client<br />

o Les encodages<br />

o Classique<br />

o Ajax<br />

o Websockets<br />

o Webservices<br />

• Attaques sur le serveur<br />

o Prise d'empreinte