SecuriForum MAGAZIN 2019

SecuriForum Kiállítás hivatalos magazinja.

SecuriForum Kiállítás hivatalos magazinja.

- No tags were found...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

<strong>2019</strong><br />

<strong>MAGAZIN</strong><br />

A SecuriFocus Kft.<br />

kiállítási kiadványa<br />

www.securiforum.com<br />

www.securifocus.com<br />

A hazai biztonsági szakma<br />

hírességeinek csarnoka<br />

MAGYAR<br />

BIZTONSÁGVÉDELMI<br />

PANTHEON 12.oldal

››<br />

Összetett logika<br />

(és/vagy kapcsolat)<br />

››<br />

Push notification<br />

és e-mail<br />

››<br />

6 bemenet, 4 bistabil<br />

kimenet<br />

››<br />

Hangvezérlés támogatása<br />

››<br />

IP-kamera-kezelés<br />

››<br />

Mobilapplikáció

Beköszöntő<br />

<strong>SecuriForum</strong> Magazin<br />

Hihetetlen, mennyi minden történt két év alatt. Természetesen, itt nem csak az elmúlt két évben<br />

tapasztalható örvendetes mértékű piacbővülésre gondolok, hanem a biztonságtechnika, de<br />

általánosságban nézve a technológia robbanásszerű fejlődésére.<br />

Míg 2017-ben az volt a kérdés, hogy elbír-e „gyors egymásutánban” két kiállítást a magyar piac<br />

(remekül megbirkózott vele), ma már az a kérdés, hogy kétévenkénti alkalom elegendő-e?<br />

Őszinte leszek, mindig öröm, ha ilyen visszajelzéseket kapunk:<br />

- "Jó volt a szervezés és a megvalósítás és gördülékeny a regisztráció nemzetközi összehasonlításban is. Gratulálok a<br />

szervezőknek!”<br />

- "Az évenkénti kiállítást jobbnak tartanám, mert ritkán találkozunk egymással, főleg egy ilyen színvonalas<br />

rendezvényen.”<br />

A technológiai tudásbővülés, melynek napjainkban szemtanúi vagyunk, akár a gyakoribb kiállításokat és<br />

konferenciákat is indokolttá tenné.<br />

Ha csak a SecurForum konferencia szekciójának tematikájára vetünk egy gyors pillantást – Mesterséges Intelligencia /<br />

Drónelhárítás / Okos Városok – egyértelművé válik, hogy jó eséllyel fordulóponthoz közeledik technológiai világunk, s<br />

ezzel együtt a biztonságtechnika galaxisa is. Ha nem tudjuk felvenni a változások ritmusát ma, holnapra a világ annyira<br />

elrobog mellettünk, hogy csak jelentős erőfeszítések árán tudunk majd felkapaszkodni az utolsó szerelvény legutolsó<br />

lépcsőjére.<br />

A világ felbolydult, a fejlődés felgyorsult. Mondhatná bárki azt, hogy az internet korában elegendő néhányat kattintani és<br />

minden előttünk van, bármit megtanulhatunk. Ebben nem kevés igazság van, de nem szabad elfelejteni, hogy a<br />

személyes találkozókon hallott információk még mindig a leghatékonyabban rögzülők közé tartoznak. Továbbá, egy új<br />

termékről / technológiáról olvasni a neten, avagy azt kézbe venni és „közvetlen fizikai kontaktus” révén megismerni,<br />

teljesen más élmény. Nem véletlenül használtam ezt a szót.<br />

Egy kiállítás második legfontosabb feladata, hogy élményt<br />

nyújtson úgy a látogatónak és ezen keresztül kínáljon<br />

lehetőséget arra, hogy felkészülhessen az elkövetkezendő<br />

hónapok szakmai kihívásaira. Mi az élmény? A magam részéről<br />

a mellé tenném a voksot, hogy amikor a szakember elmélyült<br />

beszélgetést folytat egy kiállítóval, az élmény. Mindemellett,<br />

mikor az időről és magáról megfeledkezve ismerkedik egy<br />

kiállított termékkel (például a Videotechnika teszt-pódiumon), az<br />

szintén az élmény kategóriájába tartozik. Sőt, kiemelkedő<br />

élmények közé sorolható, mikor egy régen látott, külföldi<br />

kollégával fut össze Budapesten, a <strong>SecuriForum</strong> kiállításon. Ez<br />

utóbbira is volt példa, hiszen Európa számos országából nem csak kiállítók, de látogatók is érkeztek úgy 2016-ban, mint<br />

2017-ben, de idén is sokan regisztráltak a környékbeli és távolabbi országok szakembergárdájából.<br />

Bízom benne, hogy <strong>2019</strong>-ben is számos új ismerettel és ismeretséggel gazdagabban távozik Ön is a <strong>SecuriForum</strong>ról és<br />

a következő alkalommal ismét látogatóink között köszönthetjük majd. Hiszen ne feledje: mélyreható szakmai<br />

ismereteket csak személyes élmények révén lehet szerezni!<br />

Orosz András<br />

SecuriFocus Kft.<br />

<strong>SecuriForum</strong> <strong>2019</strong> - Tudásrobbanás<br />

1

<strong>SecuriForum</strong> Magazin<br />

Kiállítóink<br />

KIÁLLÍTÓK<br />

Videotechnikai<br />

Tesztpódium<br />

J<br />

I5<br />

2. Konferencia<br />

terem<br />

I4<br />

I3<br />

L4<br />

L3<br />

M<br />

L1<br />

K1<br />

K5<br />

K4<br />

K3<br />

K2<br />

G<br />

1. Konferencia<br />

terem<br />

I2<br />

L2/B<br />

L2/A<br />

I1<br />

H2<br />

H1<br />

Regisztráció<br />

E4<br />

F1<br />

F2<br />

E3<br />

C3<br />

C2<br />

B<br />

E2<br />

C4<br />

C1<br />

A<br />

E1<br />

D5<br />

D4 D3 D2 D1<br />

A<br />

A<br />

B<br />

C1<br />

C2<br />

C3<br />

C4<br />

D1<br />

D2<br />

D3<br />

D4<br />

D5<br />

E1<br />

Riel Elektronikai Kft<br />

Hikvision Hungary Kft<br />

Polon-Alfa Magyarország Kft<br />

Amiko Home - Edictum Kft<br />

ASC Global Magyarország Kft<br />

GeoVision Hungária Kft<br />

Rács-Center Kft<br />

MASCO Kft<br />

LDSZ Kft<br />

IP Cam Technologies Kft<br />

Zmax Zrt<br />

Procontrol Kft<br />

Magyar Biztonsági Fórum<br />

E2<br />

E3<br />

E4<br />

F1<br />

F2<br />

G<br />

H1<br />

H2<br />

I1<br />

I2<br />

I3<br />

I4<br />

I5<br />

P1safe Kft<br />

Promatt Elektronikai Kft<br />

Cédrus Kft<br />

Alphasonic Kft<br />

DSC Hungária Kft<br />

YLI Síkmágnesek Kft<br />

Alarm Automatika Kft<br />

Z&Z Biztonságtechnika Kft<br />

Euro Tech Corporation Kft<br />

Assa Abloy Opening Solutions Hungary Kft<br />

Siemens Zrt<br />

Protect HRS Kft<br />

Novosec Security Kft<br />

J<br />

K1<br />

K2<br />

K3<br />

K4<br />

K5<br />

L1<br />

L2/A<br />

L2/B<br />

L3<br />

L4<br />

M<br />

I-Sec Kft<br />

Power Biztonságtechnika Kft<br />

FL Control Kft<br />

Konica Minolta Kft<br />

Blocker Kft<br />

Young B.T.S. Kft<br />

TELL Bizt. Rendszerek Kft<br />

Villbau Kft<br />

Akku-Elem Kft<br />

Robert Bosch Kft<br />

Orion21 Kft<br />

Aspectis Kft<br />

2<br />

2

Kiállítóink<br />

<strong>SecuriForum</strong> Magazin<br />

Akku-Elem Kft.<br />

L2/B stand<br />

Cégünk az UPS Power akkumulátorok kizárólagos importőreként<br />

egy évtizede állunk partnereink rendelkezésére.<br />

Több mint félmillió eladott darab után, kijelenthetjük: Prémium<br />

termékekkel. Magyarországon egyedülálló módon az<br />

akkumulátorokat igény szerint az Ön saját márkajelzésével<br />

szállítjuk.<br />

Cégének bármely akkumulátor-, elem igényével kapcsolatban<br />

készséggel állunk rendelkezésre. A lítium elemtől a<br />

vészvilágítás akkun át a szerszámgépekig.<br />

1132 Budapest,<br />

Váci út 60-62.<br />

(1) 239 3043<br />

nagyker@akkuelem.hu<br />

www.akku-elem.hu<br />

Alarm automatika Kft.<br />

H1 stand<br />

Az Alarm automatika a biztonságtechnika Délkelet-Európa<br />

regionális piacvezetőjeként nagy tapasztalattal rendelkezik a<br />

távvezérlésű rendszerek tervezésében és megvalósításában.<br />

A rijekai központú horvát cég idén ünnepli a 30 éves<br />

fennállását. 10 ország 13 városában található saját irodája,<br />

több mint 150 alkalmazottal, kiváló a kapcsolata 200 vezető<br />

gyártóval és 2000+ ügyféllel.<br />

1138 Budapest, Tomori köz 14.<br />

(1) 615 0075<br />

b2b.hu@alarmautomatika.com<br />

www.alarmautomatika.com<br />

Alphasonic Kft.<br />

F1 stand<br />

Küldetésünk, hogy biztonságtechnikai és IT területen egyedi<br />

szolgáltatásainkkal és személyre szabott megoldásainkkal<br />

segítsük partnereinket.<br />

1044 Budapest,<br />

Ipari park u. 8.<br />

(1) 883 3100<br />

www.alphasonic.com<br />

Vivotek biztonságtechnikai megfigyelőrendszerek tervezésében<br />

és telepítésben is a segítségére leszünk. Számos<br />

biztonságtechnikai lehetőséget kínálunk, ha beléptető<br />

rendszert szeretne kiépíteni, IP kamerarendszert állítana<br />

össze, vagy rendszámfelismerésre keres termékeket.<br />

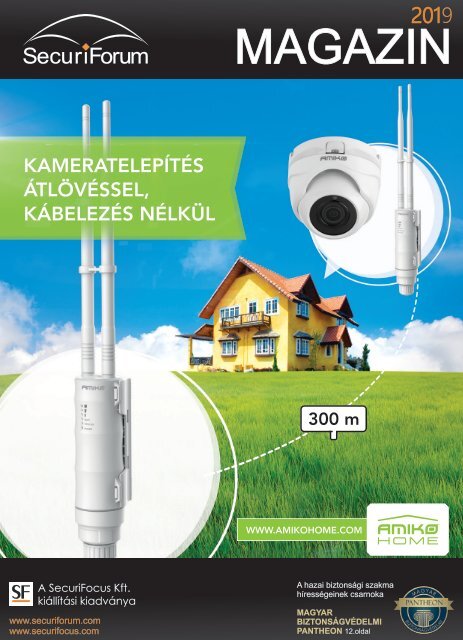

AMIKO HOME<br />

C1 stand<br />

„Az AMIKO HOME termékcsalád videó megfigyelő kamerái és<br />

okos otthon eszközei egy applikációból elérhetőek. Az<br />

alkalmazás segítségével kamerái képét távolról is<br />

megtekintheti, okos otthon eszközeit vezérelheti. Az okos<br />

eszközök működését végtelen számú logikai kapcsolattal<br />

könnyedén automatizálhatja. Célunk az otthoni és irodai<br />

környezet védelmének és kényelmének növelése.<br />

Az AHD, IP kamerák és rögzítők, valamint a telepítéshez<br />

szükséges kiegészítő termékek köre idén hálózati<br />

eszközökkel, valamint előre konfigurált wifi kamerás<br />

szettekkel, továbbá okos eszközökkel és okos wifi kamera<br />

szettekkel bővült.”<br />

ASC Global Magyarország Kft.<br />

C2 stand<br />

2010 óta (korábban TellSystem Communication) foglalkozunk<br />

GSM/GPRS/3G és IP kommunikátorok gyártásával<br />

és forgalmazásával. Kínálatunk a Solo termékcsaláddal, ill.<br />

IoT és 4G megoldásokkal bővült.<br />

2142 Nagytarcsa, Ganz Ábrahám u. 3.<br />

(30) 455 2342<br />

info@amikohomeshop.hu<br />

www.amikohomeshop.com<br />

2040 Budaörs,<br />

Károly király u. 90.<br />

(1) 445 4200<br />

www.ascglobal.hu<br />

Cégünk termékei a hazai piacon túl, 27 országban érhetőek<br />

el. Megoldást biztosítunk távvezérlési, átjelzési, kaputelefon,<br />

lifthívó igények kiszolgálására illetve komplett megoldást<br />

nyújtunk távfelügyeleti rendszerekre is.<br />

3

<strong>SecuriForum</strong> Magazin<br />

Kiállítóink<br />

Aspectis Kft.<br />

ASSA ABLOY<br />

Opening Solutions Hungary Kft.<br />

M stand<br />

Cégünk 2003-ban alakult. IP alapú videó rendszerek<br />

disztribúciójával és szolgáltatással foglalkozunk.<br />

Kínálatunkban az Axis és Wisenet IP videótechnikai<br />

eszközök, Milestone és Netavis videó menedzsment<br />

szoftverek, a Paxton és 2N beléptető rendszere, illetve a<br />

Planet ipari ethernet, PoE és egyéb hálózati megoldásai<br />

szerepelnek. Partnereink számára szaktanácsadói,<br />

tervezési, szerviz, pre-sales szolgáltatást és projekt<br />

támogatást biztosítunk.<br />

I2 stand<br />

Az 1989-ben alapított SEAWING, immár 2016 óta az ASSA<br />

ABLOY csoport tagjaként piacvezető Magyarországon az<br />

elektronikus beléptető és az integrált biztonságtechnikai<br />

rendszerek területén.<br />

1158 Budapest,<br />

Késmárk u. 11-13.<br />

Tel: (1) 414-1022<br />

info@aspectis.hu<br />

www.aspectis.hu<br />

8000 Székesfehérvár,<br />

Palánkai út 5.<br />

(22) 510 170<br />

sales.seawing@assaabloy.com<br />

www.seawing.hu<br />

Saját fejlesztésű rendszereink megtalálhatók nagy ipari<br />

komplexumokban, magas minősítésű irodaházakban,<br />

hotelekben, wellness központokban, fürdőkben, sportlétesítményekben<br />

és stadionokban.<br />

Blocker Kft.<br />

K4 stand<br />

Partnereinknek biztonsági megoldásokat ajánlunk gépjárművek,<br />

személyek ellenőrzött be- és kiléptetésére. Kínálatunkban<br />

megtalálhatóak a minősített úttorlaszok, antiterrorista<br />

oszlopok és nagyteljesítményű ipari kapuk.<br />

4032 Debrecen,<br />

Füredi út 98, 4032<br />

(30) 815 0744<br />

www.blocker.hu<br />

Személyi beléptető megoldásaink biztosítják a gyors<br />

beléptetést, az illetéktelenekkel szembeni védelmet és az<br />

igényes formai megjelenés mellett rendkívül jó ár/értékaránnyal<br />

is rendelkeznek.<br />

Bosch Security and Safety Systems<br />

Robert Bosch Kft.<br />

Megoldásokat és szolgáltatásokat kínálunk az épületbiztonság,<br />

az energiahatékonyság és az épületautomatizálás<br />

kihívásaira. Célunk az élet, az épületek és a vagyontárgyak<br />

védelme. Portfóliónk videofelügyeleti, behatolásjelző, tűzjelző,<br />

kommunikációs és evakuációs rendszereket, továbbá<br />

beléptető és épületfelügyeleti megoldásokat tartalmaz.<br />

Intelligens megoldásaink a biztonságon túl üzleti előnyöket is<br />

nyújtanak, például a videomegfigyelés során gyűjtött adatok<br />

újra értelmezésével folyamatoptimalizálást, hatékonyságot és<br />

költségmegtakarítást is ajánlanak.<br />

Cédrus Kft.<br />

L3 stand<br />

E4 stand<br />

A Cédrus Kft fő céljának tekinti, hogy a hazai biztonságtechnikai<br />

és számítástechnikai piac kiemelkedő disztribútoraként,<br />

megbízhatóságot és versenyképességet biztosítson<br />

viszonteladóinak, telepítőinek. Az összeszokott és rugalmas<br />

szervezetünk kiváló szakértelemmel, széles és friss<br />

árukészlettel, informatikai, pénzügyi és logisztikai szolgáltatásaival<br />

magas színvonalon elégíti ki ügyfeleink igényét.<br />

1103 Budapest,<br />

Gyömrői út 104.<br />

(1) 879 8800<br />

hu.securitysystems@hu.bosch.com<br />

www.boschsecurity.com<br />

1044 Budapest,<br />

Megyeri út 51<br />

(1) 450 1267<br />

cedrus@cedrus.hu<br />

www.cedrus.hu<br />

4<br />

4

cam<br />

Kiállítóink<br />

DSC Hungária Kft.<br />

F2 stand<br />

Cégünk az elektronikus biztonságtechnika teljes területén<br />

végez kereskedelmi, tervezési és tanácsadási tevékenységet.<br />

A behatolásjelző rendszerek mellett a videós<br />

rendszerek, a beléptetők, a tűz és CO jelzők, a kültéri<br />

védelmi rendszerek és a távfelügyeleti rendszerek<br />

forgalmazását és tervezését is ellátja.<br />

<strong>SecuriForum</strong> Magazin<br />

1083 Budapest, Füvészkert u. 3.<br />

2040 Budaörsi, Ipari Park, 15. ép.<br />

(1) 210 3359<br />

info@dsc.hu<br />

www.dsc.hu<br />

A kanadai DSC, az Uniview és Alean márkák kizárólagos, ill.<br />

az Avigilon és Dahua hivatalos disztribútorai vagyunk.<br />

Euro Tech Corporation Kft.<br />

I1 stand<br />

Cégünk 21 éves családi vállalkozás. Videosec kinálatunkat<br />

vezető gyártók termékeinek OEM változatai képezik.<br />

Intelligens épületvezérlési megoldásaink a minőségi<br />

aktuátoroktól az automatikus szenzorreakciókon át a<br />

videóverifikációig, a LEDsec intelligens LED világítástechnikánk<br />

pedig a különválasztott meghajtók segítségével<br />

többek között összetett fényerőszabályzási feladatokra kínál<br />

optimális, hosszú élettartamú eszközparkot.<br />

6724 Szeged,<br />

Üstökös u. 12/b.<br />

(62) 458 585<br />

eurotech@videosec.com<br />

www.videosec.com<br />

FL Control Kft.<br />

K2 stand<br />

Cégünk az adatvédelemmel kapcsolatos adminisztratív<br />

munkák elvégzését kínálja:<br />

ź komplex adatvédelmi felülvizsgálat, tanácsadás,<br />

szabályzat, tájékoztató, kidolgozása;<br />

ź munkahelyi adatkezeléssel, webáruház, e-mail<br />

marketinggel, hirdetéssel kapcsolatos tanácsadás;<br />

ź kamerarendszer, beléptetőrendszer adatvédelmi<br />

megfelelőségének kidolgozása;<br />

ź adatvédelmi tisztviselői szolgáltatás.<br />

Ingyenes tanácsadással várjuk a K2-es standnál!<br />

GeoVision Hungária<br />

Partner a Smart megoldásokban!<br />

C3 stand<br />

Cégünk 7 éve disztribútora a GeoVision termékeknek.<br />

Kínálatunk Mikrotik, Ubiquiti, VideoSec, Supermicro<br />

eszközökkel, saját fejlesztésekkel, megoldásokkal (napelemes<br />

mobilkamera-, rendszámfelismerő-, beruházás-megfigyelő-,<br />

arcfelismerő rendszer) egészül ki. Eladott rendszereink<br />

szállodák, ipari egységek, kereskedelmi láncok, állami<br />

védett objektumok védelmét látják el, ill köztéri térfigyelőkben<br />

működnek.<br />

(70) 9400 150<br />

(70) 4332 315<br />

info@flcontrol.hu<br />

www.flcontrol.hu<br />

1119 Budapest,<br />

Petzvál J. u. 30.<br />

(1) 205 3527<br />

www.gvhungaria.hu<br />

IP Cam Technologies Kft.<br />

D3 stand<br />

Cégünk várja Önt az Intellio és a Teletek legújabb fejlesztéseivel.<br />

Széles portfólió, kiválóan átgondolt egyedi rendszerek,<br />

kiemelkedő disztribúciós szolgáltatás telepítőknek és<br />

rendszerintegrátoroknak. Komplex projektek gyengeáramú<br />

megoldásai stadionok, logisztikai központok, hotelek,<br />

irodakomplexumok, mozgó járművek számára. Minőség,<br />

pontos szállítás, rugalmasság, megbízható szerviz háttér, IP<br />

Cam!<br />

1152 Budapest, Telek u. 7-9.<br />

(20) 458 5473<br />

info@ipct.hu<br />

www.ipct.hu<br />

5

<strong>SecuriForum</strong> Magazin<br />

Kiállítóink<br />

I-Sec Kft.<br />

Cégünk 2002 óta dolgozik a magyar piacon.<br />

J stand<br />

Tevékenységeink: nagykereskedelem, projekttervezés,-<br />

beszállítás, - támogatás, - üzembe helyezés.<br />

1141 Budapest,<br />

Szugló u. 125/D B épület<br />

(1) 814-3333<br />

info@isec.hu<br />

www.isec.hu<br />

Forgalmazott márkák: Honeywell, System Sensor, Ademco,<br />

KAC, Optex, Risco, Hikvision, Intellio, APC by Schneider,<br />

Reddot, Detnov, Futura Digital, HIK<br />

Komplex hálózati megoldások, szerverek, szoftverek.<br />

Konica Minolta Magyarország<br />

Konica Minolta IoT kamerarendszerek<br />

K3 stand<br />

Intelligens kamera rendszereink több területen is használhatók,<br />

biztonsági és üzleti célokra egyaránt. Funkciók:<br />

megfigyelés, felügyelet, hozzáférés-szabályozás, rendszámtábla<br />

felismerés, baleset-megelőzés, elemzések és egyéb<br />

intelligenciák.<br />

1117 Budapest,<br />

Galvani u. 4.<br />

www.konicaminolta.hu<br />

Célunk, hogy ügyfeleink egyedi igényeit szem előtt tartva<br />

testreszabott megoldásokat nyújtsunk, melyekkel elősegíthetjük<br />

működési és üzleti hatékonyságuk javítását.<br />

LDSZ Vagyonvédelmi Kft.<br />

D2 stand<br />

Cégünk a Jablotron vezetékes és vezeték nélküli riasztórendszer<br />

hazai forgalmazója. Az IdentiVision és a HYUNDAI<br />

AHD/TVI és IP kamerák, rögzítők, a professzio-nális Milesight<br />

IP kamerák mellett a CATHEXIS VMS rendszerek hazai<br />

forgalmazását látjuk el. A rendszerek mély ismeretén alapuló<br />

project tervezési segítséget nyújtunk az érdeklődőknek.<br />

1117 Budapest,<br />

Nádorliget u. 7/b<br />

Tel: (1) 302 4077,<br />

info@ldsz.hu<br />

www.ldsz.hu<br />

Magyar Biztonsági Fórum<br />

E1 stand<br />

A 2011-ben alapított MBF célja, hogy a biztonsági szakma<br />

területein dolgozóknak olyan lehetőséget biztosítson, ahol a<br />

szakmai tapasztalatokat, problémákat megoszthatják<br />

anélkül, hogy konkurenciaharc megnehezítené az<br />

együttműködést. A szakmában ismertek az egyesület által<br />

rendezett konferenciák, szemináriumok és szakmai napok és<br />

az „Egy nap a biztonságért” program, és 2020 márciusban<br />

tartja a tizedik konferenciáját.<br />

MASCO Biztonságtechnikai és D1 stand<br />

Nyílászáró Automatizálási Kereskedelmi Kft.<br />

Cégünk 1992 óta látja el biztonságtechnikai és kapuautomatizálási<br />

termékek képviseletét. Mára 6 vidéki<br />

városban vannak szaküzleteink. 120 beszállító, 6000<br />

termékét forgalmazzuk értéknövelt szolgáltatásainkkal:<br />

folyamatos raktárkészlet, Helpdesk és műszaki terméktámogatás,<br />

szakszerviz, projekt támogatás, ügyfélszolgálat,<br />

ingyenes továbbképzés és akár ingyenes kiszállítás.<br />

www.facebook.com/MaBiFo<br />

https://konferencia.mbf.hu<br />

http://www.mbf.hu/<br />

konferencia@mbf.hu<br />

1131 Budapest,<br />

Reitter Ferenc utca 166.<br />

(1) 390 4170<br />

masco@masco.hu<br />

www.masco.hu<br />

6<br />

6

Kiállítóink<br />

<strong>SecuriForum</strong> Magazin<br />

Novosec Security Kft.<br />

I5 stand<br />

Cégünk 2008 óta működik, mint biztonságtechnikai<br />

nagykereskedés. Küldetésünk a Viszonteladó és Telepítő<br />

Partnerek magas szintű kiszolgálása, műszaki támogatása.<br />

Termékpalettánkban innovatív, vezető gyártók márkái<br />

találhatók. Célunk, hogy termékeinkkel komplex megoldásokat<br />

és szolgáltatásokat nyújtsunk partnereink részére.<br />

6724 Szeged Kossuth Lajos sgt. 72/b<br />

1095 Budapest, Tóth Kálmán u. 33.<br />

(62) 55 33 77, (1) 219 0281<br />

info@novosec.hu<br />

www.webshop.novosec.hu<br />

Orion21 Biztonságtechnikai és<br />

Szolgáltató Kft.<br />

L4 stand<br />

Napjainkban a terrorelhárítás kiemelt fontossággal bír.<br />

Célunk, hogy szolgáltatásaink és minősítéssel rendelkező<br />

'anti-terror' eszközeink segítségével, teljeskörű megoldást<br />

tudjunk biztosítani ügyfeleinknek. Az általunk forgalmazott<br />

'anti-terror' minősített süllyedő oszlopok, az alvázscanner<br />

rendszerek és a szintén minősített 'anti-terror' utcai<br />

bútorzatok teljeskörűen garantálják ezt.<br />

1161 Budapest,<br />

Rákosi út 22.<br />

(1) 783 1656<br />

orion21@orion21.hu<br />

www.orion21.hu<br />

P1safe Kft.<br />

E2 stand<br />

Cégünk a 2007-es alapítása óta számtalan telepítésben,<br />

karbantartásban és szervizelésben vett részt a biztonságtechnika<br />

különböző területein: CCTV-, behatolásvédelmi-<br />

,áruvédelmi-, beléptető-, és munkaerő-ellenőrző rendszerek.<br />

Teljes körű szolgáltatásainkkal jelen vagyunk az informatikai<br />

és optikai rendszerek telepítésében.<br />

Nagy hangsúlyt fektetünk az innovációra, ezért a fejlesztés<br />

területén is képviseltetjük magunkat.<br />

1113 Budapest,<br />

Hamzsabégi út 60,<br />

(30) 518 8282<br />

information@p1safe.com<br />

Polon-Alfa Magyarország Kft.<br />

B stand<br />

A Polon-Alfa, nagymúltú lengyel vállalat magyarországi<br />

képviselete 2014-ben nyitotta meg kapuit Budapesten, amely<br />

mellé 2018-ban újabb, debreceni telephely társult.<br />

Vállalatunkat a jól képzett, felkészült szakembergárda és a<br />

kimagasló minőségű termékek jellemzik, amelyekhez<br />

rendkívül versenyképes árak tartoznak.<br />

1033 Budapest,<br />

Szőlőkert u. 13.<br />

(1) 919 1420<br />

info@polon-alfa.hu<br />

www.polon-alfa.hu<br />

Portfóliónk: Tűzjelző rendszerek, beléptető, behatolásjelző<br />

rendszerek és videómegfigyelés.<br />

POWER Biztonságtechnikai Kft.<br />

K1 stand<br />

A POWER Kft. 1984-ben alakult, magyar tulajdonú<br />

középvállalat, mely profiltisztán elektronikus vagyonvédelmi<br />

eszközök nagykereskedelmével foglalkozik.<br />

Magas szintű műszaki és projekttámogatást nyújtunk az<br />

általunk képviselt elektronikus vagyonvédelmi márkák és<br />

termékcsaládok mellé. Termékpalettánkon megtalálható az<br />

elektronikus vagyonvédelmi eszközök teljes választéka.<br />

Országosan 4 telephellyel és 70 kollégával állunk<br />

rendelkezésre.<br />

1031 Budapest,<br />

Kazal u. 64-66.<br />

kereskedelem@powerbizt.hu<br />

(1) 367 3405<br />

www.powerbizt.hu<br />

7<br />

7

<strong>SecuriForum</strong> Magazin<br />

Kiállítóink<br />

Procontrol Elektronika Kft.<br />

D5 stand<br />

A Procontrol Kft. fő tevékenysége 1981 óta a műszaki<br />

kutatás-fejlesztés. Termékkínálata a saját fejlesztésű és<br />

gyártású beléptetőkapuk, intelligens kulcs- és értéktároló,<br />

fizető, beléptető és munkaidő-nyilvántartó, lokalizációs<br />

rendszerek, egyedi célműszerek széles skáláját foglalja<br />

magában. A cég elsősorban saját innovatív termékeivel van<br />

jelen a piacon. Magyar termék magyar gyártótól.<br />

6725 Szeged,<br />

Cserepes sor 9/b.<br />

(62) 444-0007<br />

sales@procontrol.hu<br />

www.procontrol.hu<br />

Promatt Elektronika Kft.<br />

E3 stand<br />

A Promatt Kft. a Notifier/System Sensor professzionális<br />

tűzjelző termékek magyarországi disztribútora és szervizközpontja.<br />

Amit a megbízható termékeken felül kínálunk:<br />

szaktanácsadás, projekttámogatás, oktatás, tervezés,<br />

üzembe helyezés. Mindezt segítőkész szakembergárdával,<br />

egyedülálló háttértámogatást nyújtva, nyílt tudásbázissal,<br />

visszatartott információk nélkül, több évtizedes tapasztalattal.<br />

1116 Budapest,<br />

Hauszmann Alajos u. 9-11.<br />

(1) 205-2385<br />

info@promatt.hu<br />

www.promatt.hu<br />

Protect HRS Kft.<br />

I4 stand<br />

Cégünk a NEMTEK elektromos kerítésrendszerek disztribútora.<br />

Versenyképes árakkal, raktárkészlettel és képzett<br />

szakemberekkel áll viszonteladói rendelkezésére. Az<br />

elektromos kerítés napjaink egyik leghatékonyabb vagyonvédelmi<br />

rendszere, mely fizikai és pszichikai akadályt képez a<br />

behatolók számára. A termék minden engedéllyel és<br />

minőségi tanúsítvánnyal rendelkezik.<br />

1191 Budapest,<br />

Üllői út 206.<br />

(1) 808 9095<br />

protecthrs@protecthrs.com<br />

www.elektromoskeritesnagyker.hu<br />

Legyen a viszonteladónk Ön is, keressen bennünket.<br />

Rács-Center Kft.<br />

C4 stand<br />

Cégcsoportunk üzletek, ipari létesítmények, stadionok<br />

vagyonvédelmét látja el közel 25 éve. Fő tevékenységünk<br />

biztonsági rácsok és redőnyök gyártása, telepítése. Minden<br />

termékünk ÉMI és MABISZ által bevizsgált, minősített.<br />

Üzemünk kialakításának köszönhetően a gyártás gördülékeny,<br />

így sürgős esetekben rongálás/betörés után akár 6-8<br />

órán belül biztonsági rács vagy redőny komplett gyártására,<br />

telepítésére is képesek vagyunk.<br />

RIEL Elektronikai Kft.<br />

A stand<br />

A RIEL Elektronikai Kft. az ország egyik vezető biztonságtechnikai<br />

nagykereskedése. A magyar tulajdonú családi<br />

vállalkozás 30 éves szakmai tapasztalattal rendelkezik. Fő<br />

tevékenységként videotechnikai, riasztó- és tűzjelző<br />

rendszerek importjával és értékesítésével foglalkozik. A<br />

világvezető márkák forgalmazása mellett kiemelkedő<br />

műszaki terméktámogatást és professzionális márkafüggetlen<br />

szervizszolgáltatást kínál partnereinek.<br />

8124 Káloz,<br />

Ország út 3.<br />

(30) 353 3045<br />

info@racscenter.hu<br />

www.racscenter.hu<br />

1139 Budapest,<br />

Röppentyű u. 24.<br />

(1) 236 8090<br />

info@riel.hu<br />

www.riel.hu<br />

8<br />

8

Kiállítóink<br />

<strong>SecuriForum</strong> Magazin<br />

Siemens Zrt.<br />

I3 stand<br />

Smart Infrastructure Building Products<br />

A Building Products kínálatában megjelenik a központoktól<br />

kezdve a perifériákig és érzékelőkig minden eszköz, ami a<br />

teljes körű, megbízható tűz- és vagyonvédelem kialakításához<br />

szükséges. A tűzvédelemben a Cerberus PRO termékcsalád,<br />

oltórendszereknél a SINORIX, vagyonvédelemben a<br />

felhasználó és telepítő barát SPC behatolásjelző rendszer<br />

kerül értékesítésre a magyarországi piacon.<br />

1143 Budapest,<br />

Gizella út 51-57.<br />

(1) 471 1322<br />

cps.hu@siemens.com<br />

www.siemens.hu/cps<br />

T.E.L.L. Biztonságtechnikai<br />

Rendszerek Kft.<br />

L1 stand<br />

A TELL cégcsoport fő tevékenysége 1996 óta a mobilkommunikáción<br />

és IP-technológián alapuló termékek<br />

fejlesztése és gyártása. Cégünk sikere a termékek<br />

folyamatos fejlesztésében, tökéletesítésében rejlik. Ennek<br />

köszönhetően immáron több évtizedes tapasztalattal<br />

rendelkezünk a biztonságtechnika és a GSM-kommunikáció<br />

területén.<br />

4034 Debrecen,<br />

Vágóhíd utca 2.<br />

(52) 530 130<br />

www.tell.hu<br />

YLI SIKMAGNESEK Kft.<br />

G stand<br />

Az YLI SIKMAGNESEK Kft. Magyarországon 2009-ben<br />

nyitott meg. Síktapadó mágnesek, elektromos zárfogadók<br />

mellett azóta már beléptető rendszerek, megfigyelő<br />

rendszerek, valamint a kaputelefonok és egyéb szerelési<br />

segédanyagok nagykereskedése is lett.<br />

1102 Budapest, Hölgy utca 50/b<br />

(1) 406 98 07<br />

office@yli.hu<br />

www.yli.hu<br />

A szabvány megoldások mellett nagy hangsúlyt fektetünk<br />

egyedi problémák megoldására is. Felkészült kollégáink<br />

teljes körű szaktanácsadással tudnak Önnek segíteni.<br />

Young B.T.S. Kft.<br />

K5 stand<br />

A Young B.T.S. Kft. IT infrastruktúrával, hálózatokkal, üzleti<br />

kommunikációs és biztonságtechnikai rendszerekkel<br />

foglalkozó disztribútor, márkaképviselet. A vállalat kínálatban<br />

megtalálhatók közel 20 vezető gyártó megoldásai.<br />

1139 Budapest,<br />

Frangepán utca 26.<br />

(1) 452 2600<br />

young@young.hu<br />

www.young.hu<br />

A biztonságtechnikai üzletágában UniView és Hikvision<br />

kamerarendszereket, 2N beléptető rendszereket és Planet<br />

Networking hálózati aktív eszközöket forgalmaz.<br />

VILLBAU Biztonságtechnika Kft.<br />

L2/A stand<br />

Az 1986-ban alapított cégünk 1990-es évek elejétől már a<br />

biztonságtechnikai eszközök kereskedelmével és<br />

gyártásával foglalkozik. A magyar és nemzetközi piaci<br />

igényeknek is megfelelő hangjelző családot fejlesztettünk ki<br />

SOLO márkanéven.<br />

Az ENIGMA felügyeleti vevő és ALARMSYS hozta meg az<br />

elismerést. Elhivatottan forgalmazzuk a SECOLINK és<br />

GSN gyár biztonságtechnikai termékeit, valamint saját<br />

fejlesztésű VBIP IP & GPRS kommunikátorainkat.<br />

1182 Budapest,<br />

Üllői út 611.<br />

www.villbau.com<br />

9

<strong>SecuriForum</strong> Magazin<br />

Kiállítóink<br />

Zmax Kereskedelmi Zrt.<br />

Z&Z Biztonságtechnika Kft.<br />

D4 stand<br />

A 100%-ban magyar tulajdonú vállalkozás 1995 óta. A<br />

biztonságtechnikai termékek kereskedelme mellett kültéri<br />

védelmi rendszerek fejlesztésére és gyártására fókuszált.<br />

Termékei eljutottak a világ számos pontjára, ahol azok<br />

olajkutakat, napelemparkokat, stratégiai vízkészleteket vagy<br />

éppen repülőtereket védenek. Kerítésvédelmi eszközök,<br />

elektromos kerítések, lépésérzékelők és mikrohullámú<br />

mozgásérzékelők alkotják a kínálat gerincét.<br />

H2 stand<br />

A három évtizedes múlttal és stabil háttérrel rendelkező Z&Z<br />

Kft speciális biztonságtechnikai eszközök és rendszerek<br />

forgalmazásával, bérbeadásával és telepítésével foglalkozik.<br />

A Smiths Detection röntgenberendezések és a CEIA<br />

fémdetektáló készülékek kizárólagos forgalmazója. A piaci<br />

szegmensben egyedülálló szervizháttérrel, garantált<br />

alkatrészkészlettel és szakemberekkel támogatja ügyfeleit.<br />

1192 Budapest,<br />

Nádasdy u. 2<br />

(1) 282 9940<br />

info@zmax.hu<br />

www.zmax.hu<br />

1144 Budapest,<br />

Füredi u. 74-76.<br />

(1) 220 5391<br />

info@zandz.hu<br />

www.zandz.hu<br />

10<br />

10

Konferencia<br />

<strong>SecuriForum</strong> Magazin<br />

10:00<br />

10:40<br />

11:20<br />

12:00<br />

12:40<br />

13:20<br />

14:00<br />

14:40<br />

KONFERENCIA ELŐADÁSOK PROGRAMJA<br />

2. terem október 9. szerda<br />

4. terem<br />

Adatvédelem a magánbiztonságban<br />

Dr. Bartóki-Gönczy Balázs Phd. egyetemi adjunktus<br />

Nemzeti Közszolgálati Egyetem<br />

GDPR a változások tükrében<br />

Fehér Enikő ügyvezető<br />

FL Control Kft<br />

A drónok és a nem kívánt tevékenységük<br />

elleni védekezés legális lehetőségei<br />

Kollár Antal biztonságtechnikai szakértő<br />

A tudás hatalma! avagy a jövő nemzedéke hogyan is tanulhatna a<br />

múlt hibáiból, ha azokat a jelen szakemberei sem látják?<br />

Papp Róbert elnök<br />

MBF<br />

Eljön 1984?<br />

Laczkó Gábor ügyvezető igazgató<br />

Aspectis Kft<br />

Merre tartunk?<br />

WiFi, 4G, IoT, hangvezérlés és okosotthon!<br />

Démi Zsolt termékfejlesztési vezető<br />

TELL Biztonságtechnika<br />

Hálózatépítés Wi-Tek termékekkel<br />

Gál János<br />

MASCO Kft<br />

Objektum azonosítás, Metaadat, Bounding Box –<br />

Csak azt rögzítsd ami igazán fontos neked!<br />

Menyhárt Tamás műszaki igazgató<br />

Novosec Security Kft<br />

Digicon Dflow – nyiss az új felé!<br />

Kalvach Gábor termékfelelős<br />

Power Biztonságtechnika Kft<br />

A beléptetés jövője: vezeték nélküli technológia,<br />

mobiltelefonos azonosítás<br />

Papp Márton üzletfejlesztési igazgató<br />

Assa AbloyOpening Solutions Kft<br />

Intelligens kulcs- és értéktároló rendszerek<br />

épületfelügyeletbe integrálva<br />

Kovács Tünde értékesítési igazgató<br />

Procontrol Elektronika Kft.<br />

Predor – Több, mint beléptető- és munkaidő<br />

nyilvántartó!<br />

Jung Róbert kereskedelmi képviselő<br />

Power Biztonságtechnika Kft<br />

AgileTM rádiós tűzjelző rendszer a modern<br />

megoldásokhoz<br />

Béres László tervezőmérnök<br />

Promatt Kft<br />

Tűzjelző megoldások felsőfokon<br />

Szépvölgyi Zsolt tűzjelző Projekt Menedzser<br />

Polon-Alfa Kft<br />

Téves tűzjelzések tervezői szemmel<br />

Mohai Ágota, tűzvédelmi mérnök, tanársegéd<br />

Szent István Egyetem Ybl Miklós Építéstudományi<br />

Kar Tűz- és Katasztrófavédelmi Intézet<br />

10:00<br />

2. terem október 10. csütörtök<br />

4. terem<br />

Mozgásérzékeléstől a gépi tanulásig<br />

Szűcs Gábor üzletfejlesztésért felelős szakmérnök<br />

Robert Bosch Kft<br />

Mire használható a mobil APP egy korszerű riasztó<br />

rendszerben?<br />

Matkó Csaba termékmenedzser<br />

LDSZ Kft<br />

10:40<br />

11:20<br />

12:00<br />

12:40<br />

13:20<br />

14:00<br />

A kiberbiztonság és a mesterséges intelligencia<br />

kapcsolata<br />

Eva Shih, Europe Sales Department Manager<br />

Vivotek Inc.<br />

A mesterséges intelligencia lehetőségei és<br />

kihívásai a biztonságtechnika területén<br />

Dr. Kollár Csaba PhD, kibernetikus, doktorandusz<br />

Óbudai Egyetem Biztonságtudományi Doktori Iskola<br />

Esettanulmány egy járőrautóba épített GeoVision<br />

MNVR egyedi megoldásairól<br />

Révész Péter ügyvezető<br />

GeoVision Hungária Kft<br />

Létesítsünk biztonságos Smart City-t<br />

Papp József, intézetigazgató-helyettes<br />

Dr. Molnár István Jenő rendőr alezredes, bűnmegelőzési<br />

szakértő Óbudai Egyetem Kandó Kálmán Villamosmérnöki Kar<br />

Műszertechnikai és Automatizálási Intézet<br />

Okos város megoldások Videosec eszközökkel<br />

Tóth Tamás kereskedelmi Képviselő<br />

Euro Tech Kft<br />

Hőkamerák a jövőben<br />

Paulusz Miklós Channel Sales Manager<br />

Hikvision Magyarország<br />

GDPR a biztonságtechnika gyakorlatában<br />

Fehér Enikő ügyvezető<br />

FL Control Kft<br />

Merre tartunk? WiFi, 4G, IoT, hangvezérlés és<br />

okosotthon!<br />

Démi Zsolt termékfejlesztési vezető<br />

TELL Biztonságtechnika<br />

TECHSON NVMS 2.0 - Video távfelügyeleti rendszer,<br />

mely könnyen és hatékonyan használható!<br />

Boros György termékfelelős<br />

Power Biztonságtechnika Kft<br />

Intelligens videorendszerek a<br />

Konica Minolta kínálatából<br />

Fodor Gábor üzletfejlesztési vezető/menedzser<br />

Konica Minolta Magyarország<br />

Jól működő hazai gyártó, jól működő<br />

hazai referenciák<br />

Wolf Richárd értékesítési vezető<br />

Intellio Zrt<br />

Üzletfolytonosság a kapuknál<br />

Solymár Zoltán üzletfejlesztési igazgató<br />

Z&Z Biztonságtechnika Kft<br />

11

<strong>SecuriForum</strong> Magazin<br />

Pantheon Kiállítóink<br />

PANTHEON<br />

Magyar Biztonságvédelmi PANTHEON,<br />

a hazai biztonsági szakma<br />

hírességeinek csarnoka<br />

2017-ben a SecuriFocus megalapította a Magyar Biztonságvédelmi<br />

PANTHEON-t, a hazai biztonsági iparág<br />

„hírességeinek csarnokát”, ahol a szakma ismert és<br />

széles körben elismert kiválóságai kapnak örök tagságot.<br />

A PANTHEON tagság a biztonságszakmai közösség<br />

nagyrabecsülését és a kiválasztott személy szakmai<br />

életútjának elismerését jelképezi.<br />

A magyar magánbiztonsági iparágat, a technikai és az<br />

élőerős szolgáltató cégeket, a szaktudást rendszerező és<br />

átadó oktatási intézményeket, érdek- képviseleti<br />

szervezeteket elhivatott szakemberek hozták létre, akik<br />

számára élethivatást jelent a biztonság. Természetesen<br />

kötelességünk meg említeni azokat is, akik a megrendelői<br />

oldalon védik a vagyon és élet biztonságát szorosan<br />

együttműködve az iparág többi képviselőjével.<br />

Mindenki ismer olyan kollégát, aki szakmai életútja során<br />

maradandót alkotott, „sokat tett le az asztalra”.<br />

Mindemellett, nem csupán a saját és cége javára<br />

tevékenykedett, de a magánbiztonsági iparág fejlődése,<br />

sikere és társadalmi elismertsége érdekében is.<br />

Ki válhat PANTHEON taggá?<br />

Minden évben öt új taggal bővülhet a Magyar<br />

Biztonságvédelmi PANTHEON tagsága.<br />

A PANTHEON tagságra a biztonsági szakmában<br />

dolgozók állíthatnak jelölteket.<br />

Jelölni lehet mindazon, a magánbiztonság területén<br />

tevékenykedő természetes személyt, aki:<br />

ź<br />

ź<br />

ź<br />

ź<br />

betöltötte a 40 éves kort,<br />

minimum 15 évet dolgozott a biztonságvédelmi<br />

iparágban,<br />

karrierje során etikusan és pozitívan képviselte<br />

/képviseli az iparágat,<br />

ismert arról, hogy kivételes eredményeket ért el a saját<br />

szakterületén,<br />

ź ismert arról, hogy jelentősen hozzájárult az iparág<br />

elismertségéhez,<br />

ź ismert arról, hogy karizmatikus személyiség és<br />

elfogadott vezető.<br />

ź A jelölésre érdemessé teszi továbbá azt, aki:<br />

ź saját területén innovatív, újító, fejlesztő,<br />

ź ismert arról, hogy önkéntes és jótékonysági<br />

tevékenységet végez,<br />

ź ismert arról, hogy tevékenyen részt vesz az iparági<br />

érdekképviseleti és szakmai szervezetek munkájában,<br />

ź ismert arról, hogy mentorként segítette/segíti mások<br />

szakmai előmenetelét.<br />

Hogyan történik a PANTHEON tagságra jelölés?<br />

A jelölés online történik a www.securifocus.com/pantheon<br />

oldalon.<br />

A tagságra jelölt személy nyilatkozik arról, hogy vállalja-e a<br />

jelöltséget.<br />

A jelöltséget elfogadó személyek felsorolásra kerülnek a<br />

www.securifocus.com/pantheon oldalon, akikre a szakmai<br />

közösség ugyanott támogató szavazatokat tud leadni.<br />

A jelöltek közül ki válik PANTHEON taggá?<br />

A 10 legtöbb online támogatást kapó jelölt közül választják<br />

ki az új PANTHEON tagokat a mindenkori tagok, akik<br />

többségi szavazással döntenek. A tagfelvételi szavazásra<br />

a következő <strong>SecuriForum</strong> Kiállítás előtt, ill. köztes években<br />

az év utolsó negyedévében kerül sor. A tagságot elnyerő<br />

jelöltek ünnepélyes taggá fogadására a <strong>SecuriForum</strong><br />

Kiállításon, ill. év utolsó negyedévében, az alapító által<br />

szervezett esemény keretében kerül sor.<br />

Milyen elismeréssel jár a PANTHEON tagság?<br />

A tagok a Magyar Biztonságvédelmi PANTHEON<br />

tagságáról érmet és oklevelet kapnak. Pénzdíj ill. anyagi<br />

honorárium a tagsággal nem jár. A tagság maga egy<br />

életműdíj, amely a kiemelkedő szakmai munkásságot<br />

ismeri el. Odaítélése publikusan, a szakmai közösség és a<br />

többi tag által történik, ami alátámasztja a díj legitimitását.<br />

Ha Ön ismer olyan kollégát, szakembert, aki a fent felsorolt<br />

kritériumoknak megfelel, keresse fel a<br />

www.securifocus.com/pantheon oldalt és jelölje őt tagnak!<br />

Kijár az elismerés és a nagyrabecsülés a<br />

példamutató szakmai és emberi életpályáért!<br />

12<br />

12

Kiállítóink Pantheon<br />

<strong>SecuriForum</strong> Magazin<br />

A Magyar Biztonságvédelmi PANTHEON 2017-ben megválasztott tagjai<br />

Posztumusz tagok<br />

Dr. Lasz György (1947-2003) Dr. Utassy Sándor (1946 - 2010) Filkorn József (1952-2017)<br />

Tagok<br />

Dr. Bozsik Frigyes Breyer Gábor Kincs István Tóth Levente<br />

A 2017. évi tagok szakmai életút leírása a www.securifocus.com/pantheon link alatt olvasható.<br />

A Magyar Biztonságvédelmi PANTHEON <strong>2019</strong>-ben megválasztott új tagjai<br />

Balázs Gábor<br />

1956-ban született Szabadkán. A gimnáziumot követően 1975-ben Budapestre költözött, miután felvételt<br />

nyert a BME Hiradástechnika szakára. 1980-ban az oklevél megszerzése után ismét Szabadka: a Sigma<br />

cég tűz- és biztonságtechnikai részlegében fejlesztő és műszaki támogató a nagyobb projektekhez,<br />

Európán kívül projektben is és a Szarajevói Téli Olimpiai Játékok számos objektumán is.<br />

Az elmaradt Budapesti Expo kapcsán külföldi cégek megbízásából 1988-ban Budapestre költözött, majd a<br />

svájci Fittich AG hazai képviselője lett. Időközben számos külföldi projekt beüzemelését végezte Cerberus<br />

és Securiton tűzjelző rendszerekkel „Jerevántól-Rijekáig”. Idehaza folyamatosan ismertette a Securiton,<br />

Guardall, Sentrol, Inovonics, JVC, Bieler+Lang, Racon és más gyártók termékeinek alkalmazási<br />

lehetőségeit. Több termék bevezetéséhez is hozzájárult: a Guardall Rascal riasztóközpont, amely az első<br />

mikroprocesszoros lakásriasztó volt, a nagyobb Sovereign 64, ami az első buszvonalon, koncentrátorokkal működő központ volt, de a<br />

Guardall Apollo PIR is, amely a világon elsőnek érte el a legyártott 1 millió példányt.<br />

A tűzjelzés terén úttörő munkát végzett a Securiton optikai érzékelőinek füstérzékelőknek az elterjesztésében az ionizációs<br />

érzékelőkkel szemben. Ezt követték az akkor újnak tekinthető Securiton aspirációs érzékelők, a Guardall BeamMaster3 és más<br />

lineáris hőérzékelők megismertetése széles körben.<br />

1993-tól a Securiton Kft. ügyvezető igazgatója, többségi tulajdonosa.<br />

Folytatás a következő oldalon >><br />

13<br />

13

<strong>SecuriForum</strong> Magazin<br />

Pantheon Kiállítóink<br />

Banai András<br />

1957-ben született Budapesten. A Bolyai János híradásipari szakközépiskola után a Kandó Kálmán<br />

Villamosipari Műszaki Főiskola híradástechnika szakán diplomázott, ahol elvégezte a kiegészítő műszaki<br />

tanár szakot is. A BRG magnó fejlesztésen dolgozott, majd 1980-1988 között a Pataki Híradásipari<br />

Szakközépiskolában oktatott műszaki tárgyakat.<br />

1984-ben feleségével megalapították a Power Elektronikai GMK-t, a mostani Power Biztonságtechnikai<br />

Kft. jogelődjét, amelynek máig ügyvezetője.<br />

A cég először saját tervezésű terméket, az SOS autóriasztókat gyártott, amely hosszú ideig kedvelt termék<br />

volt a piacon. 1986-tól a Power saját tervezésű vagyonvédelmi riasztóközpontok telepítését is végezte. A<br />

termék 4 zónás központ volt, 4 és 8 zónás bővítőpanelekkel, riasztásmemóriával, különálló kezelővel,<br />

beltéri és kültéri akkus szirénával. 1993-tól kezdődően Paradox központokat telepítettünk. 1996-ban a<br />

Villbau Kft. megbízásából megtervezte a Solo sziréna elektronikáját, amelyet 16 évig gyártottak. 1997-ben felkérést kap a Ferihegyi<br />

Repülőtér kerítésvédelmi rendszere tápegységeinek tervezésére és kivitelezésére.<br />

Ebben az évben a Power Kft 20 m2-en megnyitotta első vagyonvédelmi szaküzletét és 1999-től hivatalos Paradox viszonteladók<br />

lettek. 2002-ben indítják el a CCTV eszközök importját. 2009-óta Paradox disztribútorok, 2017-óta pedig kizárólagos disztribútorok.<br />

A cég rendszeres képzései, tanfolyamai nagyban hozzájárulnak a szakmában dolgozó cégek, kollégák műszaki ismereteinek<br />

bővítéséhez. A korrekt piaci magatartás eredményeképpen a Power Biztonságtechnikai Kft. a közel 4 milliárdos 2018-as forgalmával<br />

Magyarország piacvezető biztonságtechnikai nagykereskedésévé vált.<br />

Dr Fábián Péter<br />

Budapesten született 1972-ben, gimnáziumi éveit Székesfehérváron, Honvéd Kollégiumban töltötte.<br />

Érettségi után a Bólyai Katonai Főiskolán tanult, ahonnan a BRFK-hoz került, mint bűnügyi vizsgáló, majd<br />

nyomozó, hírszerző, később műveleti és operatív területen dolgozott.<br />

1999-ben alapította meg a Top Cop Security Kft-t, amely 2003-ban Rt-vé alakult át. 2009-ben vonult ki a<br />

cég operatív vezetéséből. A vállalat mára a vagyonvédelem és a magánbiztonság teljes szegmensét<br />

lefedő cégcsoporttá vált. Az SZVMSZK több ízben az "év vagyonvédelmi szolgáltatója" elismeréssel<br />

díjazta a céget.<br />

Szaktanácsadóként és szakértőként tevékenykedik a biztonságvédelem tudományos területén. Évekig a<br />

Vasas SC biztonsági igazgatója, majd az osztrák bankszektorban dolgozott biztonsági vezetőként.<br />

Jelenleg a Porsche Holding biztonsági tanácsadója. A Védelmi Kutató Intézetben oktatott, jelenleg a Védelmi Kutatások Központ<br />

szakértője. A Rendőrtiszti Főiskolán 2010-ben beindított magánbiztonsági képzésnél tanácsadó és a képzés jelenlegi formáját is<br />

támogatja, témavezetőként, oktatóként és bírálóként. Saját ösztöndíj és mentori programot alapított a hallgatók számára, akik<br />

gyakorlati idejüket a cégcsoportnál is tölthetik.<br />

Rendszeresen publikál a hazai szaklapokban. A Pécsi Egyetemen szerzett jogi doktori címet, a MF University-n nemzetbiztonsági<br />

elemző diplomát. Személyvédelmi és légiközlekedésvédelmi tiszt végzettségekkel rendelkezik. Jelenleg a biztonságtudomány<br />

területén készíti doktori értekezését. Alapító tagja a Polgári Légiközlekedésvédelmi Tisztek Szövetségének. Kuratoriumi elnöke volt a<br />

"Biztonságunkért" Közalapítványnak.<br />

Farkas Bernát<br />

Solymáron született 1951-ben. Székesfehérváron és a Landler Jenő Híradásipari Technikumban végezte<br />

középiskolai tanulmányait. A Budapesti Műszaki Egyetemen szerzett gépészmérnöki oklevelet 1975-ben.<br />

A Videotonban, az Orionban, az EMG-ben és a TÁKI-ban szerzett szakmai gyakorlatot.<br />

A SZOT Munkavédelmi Kutatóintézetben nagy érzékenységű áramlás, - légnyomás- és sugárzásmérő<br />

műszereket készített a terepi munkákhoz. A Sárisápi Új Élet Mgtsz nyomtatott áramköri gyárában előbb<br />

műszakvezetőként irányította mintegy 400 fő munkáját, majd 10 éven át a gyár főmérnöke volt.<br />

Automatizálta a meglévő gyártósorokat, bevezette a számítógépes gyártásirányítást és intézte a vállalat<br />

gyártási alapanyag, - szerszám, - és gép beszerzéseit.<br />

1989-ben megalapította családi vállalkozásukat. Szellőzésvezérlőket készített osztrák vasúti kocsikba, az<br />

Infoware Kft. (ma Zrt,) által fejlesztett mikroszámítógépeket és perifériákat gyártott a budapesti elektromos<br />

teherelosztó hálózathoz. Saját fejlesztésű passzív infra érzékelőkkel látta el az induló hazai biztonságtechnikai piacot.<br />

1996-ban az importliberalizációt követően megszűntette gyártó manufaktúráját, és elindította a RIEL Elektronikai Kft.-t, amit 2017-ig<br />

vezetett. Ez idő alatt több neves biztonságtechnikai terméket gyártó cég kereskedelmi képviseletét látta el. (DSC, Pelco, Mitsubishi,<br />

Dedicated Micros, Ikegami, Siemens, Dallmeier, Siemens, Hikvision). Cége a mai napig kiemelt feladatként kezeli a szakmabeli<br />

diákok képzését, a partnerek technikai támogatását, de legelsősorban a munkahelyi kollektíva emberi és szakmai értékeinek<br />

megőrzését. Nyugdíjba vonult és két fia irányítja az 50 főt foglalkoztató vállalkozás működését.<br />

14<br />

14

Kiállítóink Pantheon<br />

<strong>SecuriForum</strong> Magazin<br />

Herwerth Miklós<br />

Budapesten született 1942-ben. A Kandó Híradásipari Technikumban 1967-ben technikusi oklevelet<br />

szerzett. 1974-ben a Kandó Kálmán Műszaki Főiskolán, Híradásipari szakon diplomázott. 1996-ban a<br />

Közgazdasági Egyetem Továbbképző Intézeténél a Biztonságszervező felsőfokú szakképesítést, majd<br />

2000-ben a Bánki Donát Műszaki Főiskolán biztonságszervező szakmérnöki oklevelet szerez.<br />

1958 óta az elektronika területén tevékenykedik.<br />

1973-76 az MN Fegyverzeti Főnökségén a hazai lokátorok üzemeltetési felügyeletét látta el.<br />

1976-ban a Villamosipari Kutató Intézetnél áramkör fejlesztéseken dolgozott.<br />

1978-ban a GELKA Vagyonvédelmi Üzeméhez kerül rendszertervezőnek, ahol a tervezői csoportot<br />

vezette. Munkája elismeréseként a BM 1986-ban a Közbiztonsági Érdemérem Arany fokozatával tüntette<br />

ki. 1989-től a vállalkozói szférában tevékenykedik, jelenleg a SECUTEX Kft-ben ügyvezető.<br />

A 90-es évek elején részt vett az elektronikus és mechanikus rendszerszerelő oktatási tematikájának és az<br />

OKJ-s szakmák közé történő besorolás kidolgozásában.<br />

A Kandó Műszaki Főiskolán vagyonvédelmi tervezési ismereteket oktatott és a biztonságtechnikai mérnökhallgatók államvizsga<br />

bizottság elnöke volt. Saját szervezésű OKJ-s vagyonvédelmi szakmunkás képző tanfolyamokat vezetett 900 hallgatónak.<br />

Munkája elismeréséül az „Év biztonságtechnikai oktatója” címet nyerte el.<br />

Számos vagyonvédelmi műszaki szakcikk, publikáció, könyv szerzője.<br />

Társadalmi munkában 1991-99 között a SZEM Vagyonvédelmi vállalkozók Országos Szövetségének alelnöke. Közreműködött a<br />

87/95-ös Korm.rendelet megalkotásában, majd a 98 évi IV. törvény megalkotásában. Az SZVMSZK tudományos és szakértői<br />

bizottságának elnöke és budapesti szervezet technikai alelnöke volt 2009-ig, amikor a munkásságát „ÉLETMŰ DÍJ”-jal ismerték el.<br />

Az SZVMSZK megalapításában végzett tevékenysége elismeréséül Belügyminiszteri elismerő oklevelet kapott <strong>2019</strong>-ben.<br />

Peterdiné Árva Ilona<br />

1954-ben született a Somogy megyei Kéthelyen.<br />

1992ben, a Pro-Sec Kft. megalapításával kerül kapcsolatba a vagyonvédelemmel, ahol azóta is<br />

tulajdonos-ügyvezető. A cég tevékenysége oktatás, rendezvényszervezés és utazásszervezés.<br />

2000-ben a BMF-en biztonságszervező szakmérnök diplomát szerez.<br />

1993-2013 között biztonság- és tűzvédelmi szak-és tankönyvek szerkesztése és kiadása, elősegítve a<br />

tűz-és biztonságvédelmi tanfolyami szakoktatás tananyagi hátterét.<br />

2010-ig kiadója a Biztonság Tűz és Vagyonvédelmi Szakfolyóiratnak.<br />

Tanulmányok készítése vagyon- és tűzvédelem területén a BM Kórház, a Magyar Posta, az OTP és a<br />

Pólus Center számára. Szakmai rendezvények szervezése: Országos Tulajdonvédelmi Konferencia,<br />

Bűnmegelőzési Napok, Banki rendszerek védelme 1997, Bevásárlóközpontok biztonságos parkolóhelyei<br />

Szimpózium 2005, Fegyveres Biztonsági Őrségek Konferenciája 2008-tól. Vagyonvédelmi Bál 1993-2007.<br />

Az oktatás területén: személy- és vagyonőrök, tűzvédelmi, munkavédelmi, biztonságszervező, elektronikus vagyonvédelmi<br />

rendszerszerszerelő képzések szervezése, bonyolítása. Az SZVMSZK-ban részt vesz a vagyonvédelmet érintő jogszabályok<br />

módosításának kezdeményezésében, nyomon követesében, szakmai és vizsgakövetelmények aktualizálásában. Tagja a VOSZ<br />

Vagyonvédelmi Tagozatának, MBVMSZ-nek, Magyar Biztonságvédelmi Egyesületnek és a Felnőttképzők Országos Szövetségének.<br />

Elismerések:<br />

Belügyminiszteri díszoklevél és emlékplakett az oktató-kiképző munka terén végzett eredményes munkája elismeréséül.<br />

Emlékplakett az ORFK Bűnmegelőzési Napok szervezéséért, emlékgyűrű az SZVMSZK-tól.<br />

Regionális Év Vállalkozója oktatás területén: 2008, 2016<br />

Vass József<br />

Tiszagyulaházán született 1953-ban. Az újpesti a Landler Jenő Híradásipari Szakközépiskola híradásipari<br />

szakán szerzett érettségit követően 1981-1992 között a Ferihegyi Repülőtéren, a Repülésbiztonsági<br />

Osztályon dolgozott.<br />

1986-ban megalapította a Villbau Kft. elődjét, a Villbau KKT-t. 1990-től a nyitottá vált biztonságtechnikai<br />

területen kezdett el dolgozni, riasztó rendszerek telepítésével foglalkozott.<br />

1993-tól a telepítések mellett megnyitotta a vagyonvédelmi eszközök kereskedelmével foglalkozó üzletét.<br />

A cég saját fejlesztési és gyártási tevékenységének eredményeképpen a SOLO szirénával lépett a hazai<br />

piacra. Ezzel párhuzamosan került sor a nagy sikert aratott Enigma digitális távfelügyeleti állomás<br />

fejlesztésére is. A SOLO sziréna és az Enigma vevő az 1996-os budapesti vagyonvédelmi kiállításon került<br />

bemutatásra. A sziréna tovább fejlesztett változata a mai napig gyártásban van és népszerű termék a hazai<br />

és a nemzetközi piacon. Az integrált felügyeleti rendszer meghonosítása dr. Utassy Sándor nevéhez<br />

fűződik. A Kandó Kálmán Főiskola biztonságtechnikai szakoktatását a Villbau Kft jelentős anyagi és szakmai segítségnyújtással<br />

támogatta és a diákok szakképzését segítette.<br />

2004-ben a cég saját smt gyártósort helyezett üzembe a saját termékek gyártása céljából. 2008-tól korszerű fejlesztések indultak el,<br />

amelynek gyártmányai a Villbau Kft mai kereskedelmi tevékenységének jelentős részét képezik.<br />

15<br />

15

<strong>SecuriForum</strong> Magazin<br />

Beléptetés Kiállítóink<br />

Verzióváltás a SEAWING beléptető rendszerekben<br />

Az idei év több újdonságot is hozott a SEAWING beléptető rendszerben, amelyek kiterjed a csoport vezérlő teljesen megújított és a SIS szoftver<br />

frissített verziójára.<br />

Az SC-1000-es vezérlő MX7 névre keresztelt aktuális verziója megnövelt sebességgel, valamint kibővített memóriával és háttértárral rendelkezik.<br />

Az áttervezés jóvoltából kiterjesztett funkcionalitás és fokozott megbízhatóság jellemzi csökkentett energiafogyasztás mellett.<br />

Kompatibilitás<br />

Az MX7-es központi vezérlő működését tekintve kompatibilis a régebbi<br />

típusú SC-1000-es vezérlővel. Modulválasztékban illetve szoftverből<br />

történő paraméterezésben nincs különbség. Csatlakozó kiosztásában<br />

történt kisebb változtatás, ezért régebbi vezérlő cseréje esetén erre<br />

figyelemmel kell lenni.<br />

A hardver frissítés mellett az ügyfél visszajelzések és az időközben<br />

megjelent technológiai lehetőségeket számba véve elkészült, kiadásra<br />

került a Seawing Integrated Solution (SIS) 2.0 verziója. A fejlesztés<br />

elsődleges motivációja a kényelmesebb, átláthatóbb használhatóság<br />

és az első telepítés kiterjedtebb támogatása, egyszerűsítése,<br />

mindezeken túl a szokásos funkcionális bővítések. Újdonságok:<br />

Felületek megjelenésének átalakítása<br />

A szoftver felületei a Windows 10 már megszokott kinézethez igazítása<br />

megtörtént, a felhasználók a jól megszokott struktúrát és kontrolokat<br />

Tulajdonságok:<br />

Sebesség<br />

A vezérlőt 1GHz-es Dual Core ARM Cortex-A7 processzor működteti,<br />

amely a 200 Mhz-es segédprocesszorral kiegészítve 13-szor gyorsabb<br />

feldolgozási sebességet biztosít, mint az eddig használt processzor.<br />

Sávszélesség<br />

A régi vezérlő max. 100 Mbit/sec ethernet sebessége a tízszeresére<br />

növekedett, így már az 1 Gbit/sec hálózatokban is teljes értékűen<br />

használható.<br />

Memória<br />

A memória mérete több, mint egy nagyságrenddel nagyobb lett: az<br />

eddigi 64 Mbyte helyett immár 1 Gbyte DDR3 RAM áll rendelkezésre.<br />

Háttértár<br />

A 8 GB eMMC tárolási kapacitás mintegy 32-szeres növekedést jelent<br />

az eddigi lehetőségekhez képest.<br />

Fogyasztás<br />

A megnövekedett sebesség és tárolási kapacitás ellenére a termék<br />

fogyasztása jelentős mértékben, megközelítőleg 35%-kal csökkent.<br />

Titkosított kommunikáció<br />

Az MX7-es vezérlő Ethernet oldali kommunikációjában az SSL mellett<br />

már elérhető a TLS titkosítási eljárás is.<br />

Támogathatóság<br />

Opcionálisan rendelhető OLED kijelző segítségével az eszköz<br />

konfigurációs és státusz információi azonnal az eszközön<br />

megjeleníthetőek.<br />

CAN hurok<br />

A CAN buszon bekövetkező egyszeres vezetékszakadás<br />

kiküszöbölésére a kommunikációs vonalat hurok topológiában is ki<br />

lehet alakítani. Ezt nem szükséges külön engedélyezni, a vezérlő<br />

gyárilag fel van készítve a kétirányú kommunikációra.<br />

Standalone kialakítás<br />

A standalone rendszerkialakítás híveinek sem kell más megoldás után<br />

nézniük, ha mindenképpen ragaszkodnak az egy átjáró egy vezérlő<br />

elvhez. A nemrégiben megjelent CAN-buszos olvasók telepítésével<br />

illetve a vezérlőn megtalálható 4db bemenet és 2db relé kimenet<br />

érhetik el és a szoftvernek is a mai kornak megfelelő kinézetet biztosít.<br />

Ablakot testreszabhatósága<br />

A korábbi verzióban is elérhető volt az ablakok bizonyos szintű<br />

testreszabhatósága, azonban ezek a lehetőségek kiszélesedtek az új<br />

verzióban. A beviteli mezők hozzáadása/elvétele lehetséges, ezen<br />

kívül a mezők tetszőleges csoportosítása megjelenés szerint is<br />

elérhető, valamint a kialakított elrendezések elmenthetők, betölthetők,<br />

tetszőlegesen terjeszthetők a felhasználók közt.<br />

Személyre szabható nézetek kialakítása<br />

Optimalizált felületek alakíthatók ki a különböző szervezeti<br />

egységek/felhasználók számára. Az elrendezési nézetek ablakaiban a<br />

program bármely kezelőfelülete, menüpontja megjeleníthető,<br />

megosztható és terjeszthető.<br />

Mini eszköztár (widgetek)<br />

Egyes ablakok/funkciók leglényegesebb tulajdonságait egy felületre<br />

lehet hozni, egyszerűbb dashboard-ot lehet kialakítani. Segítségükkel<br />

gyors és egyszerű rendszer áttekintés érhető el.<br />

Induló képernyő mentése<br />

Nem kell minden bejelentkezés után kinyitni az összes „szokásos”<br />

ablakot, a rendszer képes egy snapshot készítésére, így<br />

bejelentkezést követően a szokásos ablakok alapértelmezetten<br />

megnyílnak.<br />

Felületek egyszerűsítése/optimalizálása<br />

A különböző funkciók elérése során olyan egyszerűsítések történtek,<br />

amelyek azt eredményezik, hogy átláthatóbban és esetenként<br />

kevesebb kattintással, rövidebb utat bejárva elérjük a kívánt beállítást<br />

vagy funkciót.<br />

Bejelentkezés lehetőségek<br />

A bejelentkezési képernyőn<br />

válaszhatóvá vált az SQL<br />

vagy Windows autentikáció.<br />

Több alrendszeres működés<br />

esetén elmenthető, mely<br />

funkciókat kívánjuk elérni,<br />

nem kell minden indulásnál<br />

segítségével, költséghatékonyan, beléptető modul beépítése nélkül<br />

lehet egy átjárót kialakítani. Mindezt úgy, hogy közben a globális,<br />

területi biztonsági funkciók előnyei sem vesznek el.<br />

megtenni a választást. (x)<br />

16<br />

16

Kiállítóink<br />

<strong>SecuriForum</strong> Magazin<br />

17

<strong>SecuriForum</strong> Magazin<br />

Kiállítóink 5G<br />

5G csatatér<br />

Eszemben sincs a nagypolitikai csatatér összes aspektusát elemzés alá venni, de mindenképpen szükséges legalább a<br />

jelenleg folyó „furcsa háború” egyes összetevőivel tisztában lennünk.<br />

kezelhetné a felhő alapú megoldások adatbiztonságot érintő<br />

aggályokat, hiszen nem egy megfoghatatlan „felhőbe”<br />

kerülnek adataink, hanem maradnak egy jól meghatározott<br />

szerverállományon. Mindössze az adatok továbbítása<br />

vethet fel kérdőjeleket.<br />

Jó eséllyel a nyájas olvasó jelentősen több ismerettel<br />

rendelkezik az eljövendő 5G technológia mibenlétének<br />

részleteiről. Valójában nehézkes összevetni az 5G előnyeit<br />

a 4G képességeivel, mert az eddig üzembe helyezett<br />

rendszerek pl. nem használták ki az eddigi marketing<br />

anyagokban és a szabványokban meglebegtetett<br />

figyelemre méltó paraméterek mindegyikét. Példának<br />

okáért a standard lehetővé tenné az akár 300 GHz<br />

tartomány használatát is, de a Koreában üzemelő rendszer<br />

„mindössze” 3.5GHz-en „ketyeg”, az amerikai (USA –<br />

Mineapolis, Chicago) tesztrendszerek 400MHz-en<br />

üzemelnek (a lehetséges 28GHz-ből), ellenben a letöltési<br />

sebességek figyelemre méltóak: Koreában 193 –<br />

430Mbps, az USA-ban 80 – 900Mbps tartományban<br />

mozgott a mért eredmény. Ez utóbbi már karcolgatja a<br />

beígért 1Gbps-os mértéket.<br />

Vizuálisabban megfogalmazva az 5G lehetőséget biztosít<br />

arra, hogy négyzetkilométerenként megközelítőleg 1 000<br />

000 internetre csatlakoztatható eszközt kiszolgáljon<br />

(szemben a 4G-s kb. 100e-rel). Ez azért már nyomasztóan<br />

nagy szám. Azonban azt is figyelembe kell vennünk, hogy<br />

az előzetes felmérések szerint bő fél év múltával (2020-<br />

ban) már 20.4 Milliárd IoT eszközzel kell számolnunk, és ez<br />

a szám exponenciálisan növekedni fog az elkövetkezendő<br />

évtizedekben. Szűkebb szakterületünkből példát merítve,<br />

erre az adatfolyamra töméntelen mennyiségű IP CCTV<br />

kamera adatfolyamát lehet továbbítani, nem is beszélve<br />

beléptető-, behatolásjelző-, tűzjelzőrendszerek, okos<br />

otthonok és egyéb épületvezérlő „smart” megoldások<br />

adatcsermelyeiről. Amikor a CCTV rendszereket említem,<br />

nem szabad elfeledni, hogy az 5G a térfigyelő rendszerek<br />

további bővülése elől is elgördíthet számos, jelenleg<br />

árdrágító hatású akadályt úgy, hogy a videotartalomelemző<br />

megoldások (pl. arcfelismerés) számára közel<br />

valósidejűen áll rendelkezésre a szükséges adathalmaz.<br />

A lehetséges felhasználási alkalmazások sora még<br />

hosszasan folytatható, külön kiemelve az Okos Városok,<br />

autonóm drónok és önvezető autók témaköreit. Talán nem<br />

lényegtelen mellékhatás, hogy (egy ideális világban) az 5G<br />

Talán az egyik legfantasztikusabb célja az 5G rendszereknek<br />

az 1-4ms-os cél-látenciaidő (a feladó és a fogadó<br />

között ennyi idő alatt jutna el az információ). Ez már a szinte<br />

azonnal kategóriájába tartozik. Egy ilyen látenciaidőre építve<br />

nem lehetetlen, hogy egy sebész - a már korunkban is<br />

elérhető technológiákkal – távolról végezzen el egy műtétet:<br />

„sajátkezűleg”. Tény viszont, hogy a jelenlegi tesztrendszerek<br />

esetében 8ms-nál jobb eredményt még nem<br />

értek el.<br />

Az 5G egyik legnagyobb jelenlegi (a frekvenciatartományból<br />

adódó) hátránya a csökkenő lefedettség, azaz a cellák<br />

mérete. A 4G-s tornyok átalakíthatók 5G kiszolgálására, de<br />

önmagukban kevesek. Így mikor átjátszók fognak<br />

megjelenni a városok közterületein, egyes tervek szerint a<br />

közterületi lámpatestekre telepítve. Ez már az EU illetékes<br />

helyein is kiverte a biztosítékot és erősödnek a technológia<br />

egészségre gyakorolt hatásának kivizsgálását.<br />

Most, néhány szóban térjünk rá a bevezetőben felvetett<br />

gondolatra. Az egész egy általánosiskolai matematika<br />

feladat. Irdatlan méretben növekedő adatforgalom + kritikus<br />

rendszerek (biztonságtechnika, forgalomirányítás, közművek<br />

stb.) erőteljesebb megjelenése a mobil-hálózatokon<br />

(értsd: „csak úgy” a levegőben) + szűkülő (értsd: pontosabb<br />

célzást lehetővé tevő) cellák = hihetetlen mértékben<br />

megnövekedett biztonsági kockázat. Az 5G nem csak azt<br />

teszi lehetővé, hogy egy hacker csoport egy ország<br />

áramellátását fektesse földre, vagy egy főváros tömegközlekedését<br />

bénítsa meg, de sebészi pontosságú<br />

műveletek végrehajtása (pl. egy kormányzati negyed, de<br />

akár egyetlen objektum kommunikációjának blokkolása)<br />

sem elképzelhetetlen. Ehhez még hozzá jön, hogy az 5G<br />

technológia 5 vezéralakja (Huawei, ZTE, Nokia, Samsung,<br />

Ericsson) közül kettő az USA-val nem kifejezetten<br />

szövetségesi viszonyban álló Kínából származik. S igen, az<br />

egyértelmű piacvezető (jelenleg) a Huawei. Mindezek<br />

tükrében egy lehetséges választ kaphatunk az elmúlt napokhetek<br />

számos meglepetést okozó „adok-kapok”-jára.<br />

Szerző: OVSZ<br />

Forrás: qorvo.com<br />

Biometrics<br />

Update itu.int<br />

18<br />

18

A SZOLGÁLTATÓ DISZTRIBÚTOR<br />

m<br />

á<br />

t<br />

k<br />

é<br />

m<br />

r<br />

e<br />

t<br />

o<br />

SZOLGÁLTATÁSAINK<br />

s<br />

é<br />

gatás<br />

oktatás<br />

re<br />

n<br />

d<br />

s<br />

z<br />

e<br />

r<br />

ü<br />

z<br />

e<br />

mbe h<br />

e<br />

z<br />

e<br />

ly<br />

rv<br />

e<br />

z<br />

e<br />

t<br />

é<br />

s<br />

AZ ÁLTALUNK KÉPVISELT MÁRKÁK

<strong>SecuriForum</strong> Magazin<br />

Technológia<br />

Hazai fejlesztések a biztonságtechnikában<br />

A P1safe Kft. 2007-es megalapítása óta számtalan telepítésben,<br />

karbantartásban és szervizelésben vett részt a biztonságtechnika<br />

különböző területein, beleértve a CCTV-, behatolásvédelmi-,<br />

áruvédelmi-, beléptető-, és munkaerő-ellenőrző rendszereket is.<br />

Teljes körű szolgáltatásainkkal jelen vagyunk az informatikai és<br />

optikai rendszerek telepítésében.<br />

Kiemelt partnereink közé tartozik a HOPI Hungária Logisztikai Kft.,<br />

melynek minden telephelyén a biztonsági rendszerek karbantartását és<br />

szervizelését cégünk végzi. Emellett a legnagyobb telephelyük<br />

részleges biztonságtechnikai rekonstrukcióját is elvégeztük, új<br />

telephelyek esetében pedig a teljes megfigyelő-, behatolás- és<br />

beléptető rendszert helyeztük üzembe.<br />

Cégünk olyan kiemelt biztonsági fokozatú projektekben is részt vett,<br />

mint a Tiszalöki- és a Szombathelyi Büntetés-végrehajtási Intézet<br />

beléptető-, behatolásjelző- és kamerarendszerek biztonságtechnikai<br />

kiépítése. Ezekben a projektekben kiemelt fontosságú a pontos, gyors,<br />

diszkrét, és hibátlan munkavégzés, cégünk komoly tapasztalattal<br />

rendelkezik a szokásosnál nagyobb figyelmet igénylő<br />

munkafolyamatok lebonyolításában.<br />

A P1safe Kft. alvállalkozóként számos nemzetközi hátterű cég, mint a<br />

Tesco-Global Zrt., SPAR Magyarország Kft., Auchan Magyarország<br />

Kft., JYSK Kft., OBI Hungary Retail Kft., Praktiker Kft. cégcsoportok<br />

üzleteiben a biztonságtechnikai rendszerek kivitelezésében és<br />

karbantartásában vett-, és vesz részt napjainkban is.<br />

Úgy gondoljuk, mind a hazai, mind a nemzetközi piac igényli, hogy a<br />

multinacionális vállalatok mellett a KKV szektor tagjai is képviseljék<br />

magukat a K + F területén. Több folyamatan lévő fejlesztésünk mellett<br />

kettőt már sikeresen bevezettünk a hazai piacon.<br />

A Greensafe nevű projektünk egy zöld kezdeményezés, mely a nap és<br />

a szél energiáját felhasználva nyújt teljeskörű CCTV szolgáltatást olyan<br />

helyeken, ahol az elektromos hozzáférés, vagy a vezetékes telepítés<br />

nem megoldható, illetve olyan területeken, ahol fontos, hogy a<br />

biztonsági kamerarendszer mozgatható legyen.<br />

A Greensafe modulja önálló internet-hozzáféréssel rendelkezik, így<br />

nem szükséges számára külön vezetékes hozzáférést biztosítani.<br />

Mivel a Greensafe rendszer bérelhető, így olyan helyen is kiválóan<br />

alkalmazható, ahol csak ideiglenesen van szükség kamerás<br />

megfigyelésre.<br />

Szolgáltatásunk azonban több összetevőből épül fel: egyedi<br />

monitorozó és felügyeleti rendszert biztosítunk, amely gyanús<br />

tevékenység esetén (illetéktelen akkumulátorház-nyitás,<br />

szabotázskísérlet) értesítést küld a kijelölt személynek, illetve GPS<br />

modulja pontos koordinátákkal szolgál, ha a kijelölt területről<br />

elmozdítják az eszközt.<br />

A Greensafe rendszer közel 100%-os rendelkezésre állást tud nyújtani,<br />

így teljes mértékben felveszi a versenyt vezetékes társaival, a<br />

szigetalapú technológia összes előnye mellett.<br />

tudunk segíteni, ahol nagy a leterheltség, és csak véletlenszerű<br />

ellenőrzésekre van lehetőség. Eszközeink segítségével ügyfeleink<br />

gyorsan és nagy hatékonysággal tudják elvégezni a biztonsági<br />

ellenőrzéseket. Ez a modulunk elérhető személy és járműellenőrzési<br />

területeken is.<br />

A Redsafe rendszerén visszakereshetők a kiválasztások, emellett<br />

naprakész statisztikákkal és diagrammokkal segítjük partnereink<br />

munkáját.<br />

A ki- és beléptetési folyamatokat nagy valószínűséggel egy<br />

őrszolgálatot teljesítő személy fogja felügyelni.<br />

A Redsafe eszközei teljes mértékben figyelnek az biztonsági szolgálat<br />

munkatársainak éberségére, emellett megadja a támadásjelzés<br />

lehetőségét. Természetesen az ellenőrzések gyakorisága itt is<br />

állítható. Ha a kontroll nem jár sikerrel, az éberségjelző egy előre<br />

megadott címre e-mail értesítést küld, vagy kiegészítő modullal smsben<br />

értesíti az illetékes munkatársat.<br />

A Redsafe rendszerében lehetőség van ajtók és rámpák állapotának<br />

megfigyelésére. A funkció lényege, hogy a kiemelt fontosságú<br />

nyílászárók, ajtók folyamatos nyitott, vagy zárt állapotát figyeljük, vagy<br />

a beléptető rendszer szabotázsát észleljük.<br />

A Redsafe ajtó- és rámpanyitás-figyelő rendszere megoldja ezt a<br />

problémát olyan helyeken, ahol nincs beléptető rendszer, vagy olyan<br />

beléptető rendszer van, mely nem alkalmas erre. Rendszerünk jelzi a<br />

hibásan, rosszul bezárt (félig becsukott, elakadt) nyílászárókat, így a<br />

szolgálatot teljesítő biztonsági személyzet rövid időn belül tud reagálni<br />

az esetleges meghibásodásra, szabotázsra.<br />

A Redsafe rendszerében ezek az események rögzítésre kerülnek,<br />

bármikor visszakereshetőek, így folyamatosan ellenőrizhető az ajtók<br />

és rámpák nyitása, vagy éppen zárása.<br />

Zónafigyelő modulunkkal egy speciális problémára nyújtunk<br />

megoldást: ez a modul „nyílt”, védett terület biztonsági felügyeletét látja<br />

el. Minden belépés előtt ellenőrzi a belépő személyek jogosultságát az<br />

ügyfél által meghatározott beléptető rendszerrel (kártyaolvasóval,<br />

biometrikus azonosítással stb.) Az ellenőrzést követően minden<br />

belépésre jogosult személy riasztás nélkül áthaladhat a területen,<br />

miközben az illetéktelen személyek infrasorompóba lépésekor a<br />

rendszer azonnali riasztást generál. Minden riasztás tárolásra kerül,<br />

melyek továbbíthatóak a már előzőleg említett formátumokban. (x)<br />

Redsafe termékcsaládunk egy komplexebb védelmi rendszer, melynek<br />

„lelke” a saját fejlesztésű szoftverünk, melyhez egy általunk tervezett<br />

hardver-konfigurációt kínálunk.<br />

De mi is a Redsafe? Ez a termékünk egy több modulból álló, összetett<br />

biztonsági rendszer. Jelenleg 4 modullal vagyunk jelen a hazai piacon:<br />

véletlen személy- és járműkiválasztó rendszerünkkel olyan helyeken<br />

Cég elérhetőségei:<br />

P1safe Kft.<br />

+36 1 6152878<br />

information@p1safe.com<br />

1113 Bp. Hamzsabégi út 60.<br />

20<br />

20

e d s a f e . p 1 s a f e . c o m<br />

A Redsafe egy olyan multifunkciós moduláris eszköz, amely a webes<br />

felületének köszönhetően teljes egészében az ügyfél igényeire szabható<br />

és számos területen felhasználható. Hasznos megoldásokat nyújt<br />

minden olyan cég számára, melynek telephelyein nagy a ki- és belépés<br />

mind áruk, mind személyek által.<br />

g r e e n s a f e . p 1 s a f e . c o m<br />

A Greensafe egy okos szigetüzemű felügyeleti és kamera rendszer,<br />

melynek segítségével bárhol és bármilyen természeti körülmények<br />

között kiemelkedő lehetőséget biztosít az Ön által védett területek, eszközök<br />

megfigyelésére. A saját fejlesztésű monitorozó megoldásunkkal<br />

pedig bárhol a világba felügyelni tudja a rendszer állapotát.<br />

A P1safe Kft. 2007-es megalapítása óta számtalan telepítésben,<br />

karbantartásban és szervizelésben vett részt a biztonságtechnika<br />

különböző területein, beleértve a CCTV-, behatolásvédelmi-,<br />

áruvédelmi-, beléptető-, és munkaerő-ellenőrző rendszereket is.<br />

Teljes körű szolgáltatásainkkal jelen vagyunk az informatikai és<br />

optikai rendszerek telepítésében.<br />

Munkánk során nagy hangsúlyt fektetünk az innovációra, ezért a<br />

fejlesztés területén is képviseltetjük magunkat. Úgy gondoljuk,<br />

ezekkel az egyedi fejlesztésekkel megfelelhetünk az egyre magasabb<br />

ügyféligényeknek.

A POLON 6000 tűzjelző központ kiváló megoldást nyújt minden közepes és nagy méretű rendszer telepítése során. Moduláris felépíté<br />

<strong>SecuriForum</strong> Magazin<br />

Racionalizált tűzjelző telepítés a a a POLON 6000 6000 segítségével<br />

Tűzvédelem<br />

köszönhetően a rendszer tökéletesen igazodik minden egyes projekthez, melynek köszönhetően a komfortosabb és költséghatékonyabb tel<br />

garantált.<br />

A PSO-60 cikkszámú ipari számítógépet tartalmazó központi modul<br />

redundáns processzorral van ellátva, ezen kapott helyet a POLON 6000<br />

nyújt minden és nagy és méretű során. során. Moduláris központ A A kezelő POLON felülete 6000 tűzjelző is, ami központ egy 10,4”-os kiváló megoldást érintőképernyő, nyújt nyújt minden amely közepes további közepes és nagy és nagy méretű méretű rendszer rendszer telepítése telepítése során. Moduláris során. Moduláris felépítésének felépítéséne<br />