DETEKSI TROJAN DAN PENANGANANNYA - Budi Rahardjo

DETEKSI TROJAN DAN PENANGANANNYA - Budi Rahardjo

DETEKSI TROJAN DAN PENANGANANNYA - Budi Rahardjo

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

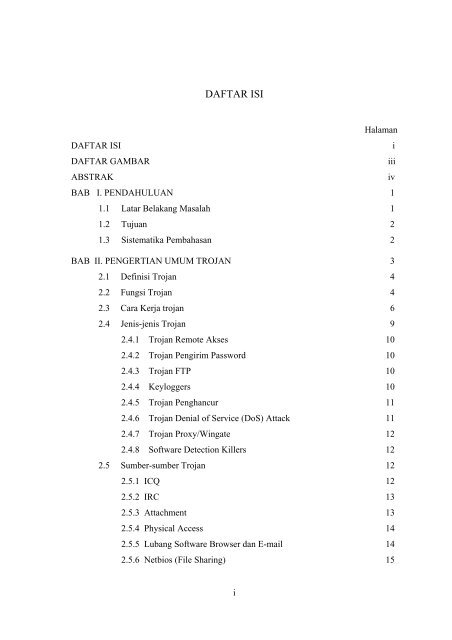

DAFTAR ISI<br />

Halaman<br />

DAFTAR ISI i<br />

DAFTAR GAMBAR iii<br />

ABSTRAK iv<br />

BAB I. PENDAHULUAN 1<br />

1.1 Latar Belakang Masalah 1<br />

1.2 Tujuan 2<br />

1.3 Sistematika Pembahasan 2<br />

BAB II. PENGERTIAN UMUM <strong>TROJAN</strong> 3<br />

2.1 Definisi Trojan 4<br />

2.2 Fungsi Trojan 4<br />

2.3 Cara Kerja trojan 6<br />

2.4 Jenis-jenis Trojan 9<br />

2.4.1 Trojan Remote Akses 10<br />

2.4.2 Trojan Pengirim Password 10<br />

2.4.3 Trojan FTP 10<br />

2.4.4 Keyloggers 10<br />

2.4.5 Trojan Penghancur 11<br />

2.4.6 Trojan Denial of Service (DoS) Attack 11<br />

2.4.7 Trojan Proxy/Wingate 12<br />

2.4.8 Software Detection Killers 12<br />

2.5 Sumber-sumber Trojan 12<br />

2.5.1 ICQ 12<br />

2.5.2 IRC 13<br />

2.5.3 Attachment 13<br />

2.5.4 Physical Access 14<br />

2.5.5 Lubang Software Browser dan E-mail 14<br />

2.5.6 Netbios (File Sharing) 15<br />

i