Scarica la lista dei contenuti - eLearnSecurity

Scarica la lista dei contenuti - eLearnSecurity

Scarica la lista dei contenuti - eLearnSecurity

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

5<br />

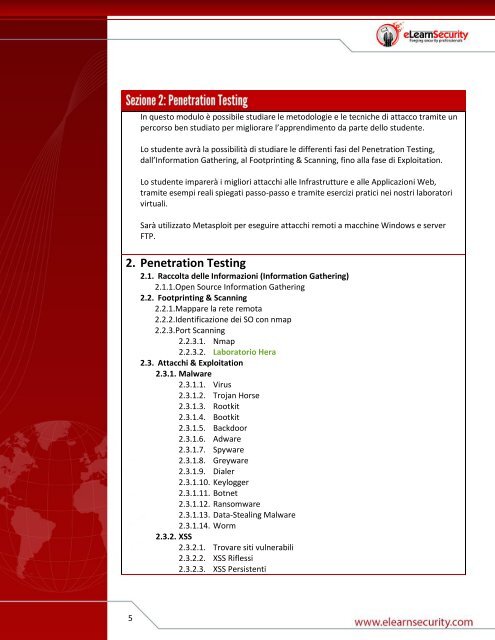

In questo modulo è possibile studiare le metodologie e le tecniche di attacco tramite un<br />

percorso ben studiato per migliorare l’apprendimento da parte dello studente.<br />

Lo studente avrà <strong>la</strong> possibilità di studiare le differenti fasi del Penetration Testing,<br />

dall’Information Gathering, al Footprinting & Scanning, fino al<strong>la</strong> fase di Exploitation.<br />

Lo studente imparerà i migliori attacchi alle Infrastrutture e alle Applicazioni Web,<br />

tramite esempi reali spiegati passo-passo e tramite esercizi pratici nei nostri <strong>la</strong>boratori<br />

virtuali.<br />

Sarà utilizzato Metasploit per eseguire attacchi remoti a macchine Windows e server<br />

FTP.<br />

2. Penetration Testing<br />

2.1. Raccolta delle Informazioni (Information Gathering)<br />

2.1.1. Open Source Information Gathering<br />

2.2. Footprinting & Scanning<br />

2.2.1. Mappare <strong>la</strong> rete remota<br />

2.2.2. Identificazione <strong>dei</strong> SO con nmap<br />

2.2.3. Port Scanning<br />

2.2.3.1. Nmap<br />

2.2.3.2. Laboratorio Hera<br />

2.3. Attacchi & Exploitation<br />

2.3.1. Malware<br />

2.3.1.1. Virus<br />

2.3.1.2. Trojan Horse<br />

2.3.1.3. Rootkit<br />

2.3.1.4. Bootkit<br />

2.3.1.5. Backdoor<br />

2.3.1.6. Adware<br />

2.3.1.7. Spyware<br />

2.3.1.8. Greyware<br />

2.3.1.9. Dialer<br />

2.3.1.10. Keylogger<br />

2.3.1.11. Botnet<br />

2.3.1.12. Ransomware<br />

2.3.1.13. Data-Stealing Malware<br />

2.3.1.14. Worm<br />

2.3.2. XSS<br />

2.3.2.1. Trovare siti vulnerabili<br />

2.3.2.2. XSS Riflessi<br />

2.3.2.3. XSS Persistenti