Criptografia - Adelcio

Criptografia - Adelcio

Criptografia - Adelcio

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

<strong>Criptografia</strong><br />

6<br />

Introdução<br />

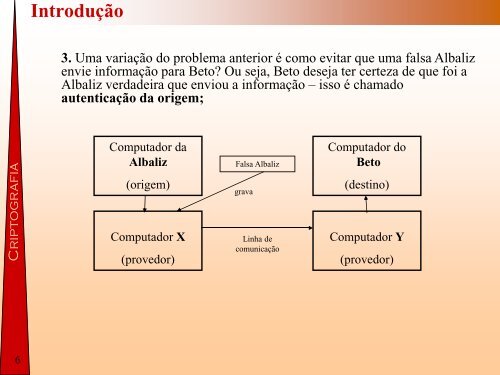

3. Uma variação do problema anterior é como evitar que uma falsa Albaliz<br />

envie informação para Beto? Ou seja, Beto deseja ter certeza de que foi a<br />

Albaliz verdadeira que enviou a informação – isso é chamado<br />

autenticação da origem;<br />

Computador da<br />

Albaliz<br />

(origem)<br />

Computador X<br />

(provedor)<br />

Falsa Albaliz<br />

grava<br />

Linha de<br />

comunicação<br />

Computador do<br />

Beto<br />

(destino)<br />

Computador Y<br />

(provedor)