Criptografia - Módulo I -- Terminologia - Wiki - Universidade do Minho

Criptografia - Módulo I -- Terminologia - Wiki - Universidade do Minho

Criptografia - Módulo I -- Terminologia - Wiki - Universidade do Minho

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

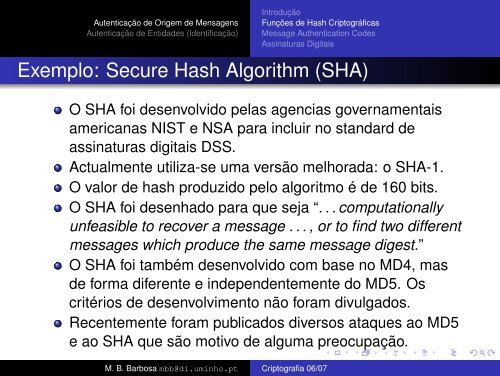

Autenticação de Origem de Mensagens<br />

Autenticação de Entidades (Identificação)<br />

Introdução<br />

Funções de Hash Criptográficas<br />

Message Authentication Codes<br />

Assinaturas Digitais<br />

Exemplo: Secure Hash Algorithm (SHA)<br />

O SHA foi desenvolvi<strong>do</strong> pelas agencias governamentais<br />

americanas NIST e NSA para incluir no standard de<br />

assinaturas digitais DSS.<br />

Actualmente utiliza-se uma versão melhorada: o SHA-1.<br />

O valor de hash produzi<strong>do</strong> pelo algoritmo é de 160 bits.<br />

O SHA foi desenha<strong>do</strong> para que seja “. . . computationally<br />

unfeasible to recover a message . . . , or to find two different<br />

messages which produce the same message digest.”<br />

O SHA foi também desenvolvi<strong>do</strong> com base no MD4, mas<br />

de forma diferente e independentemente <strong>do</strong> MD5. Os<br />

critérios de desenvolvimento não foram divulga<strong>do</strong>s.<br />

Recentemente foram publica<strong>do</strong>s diversos ataques ao MD5<br />

e ao SHA que são motivo de alguma preocupação.<br />

M. B. Barbosa mbb@di.uminho.pt <strong>Criptografia</strong> 06/07