- Page 1 and 2: ~ BU KİTABI ÇALIN ~

- Page 3 and 4: 3 İçindekiler Teşekkür.........

- Page 5: 5 Giriş Elinizde bulunan bu kitap,

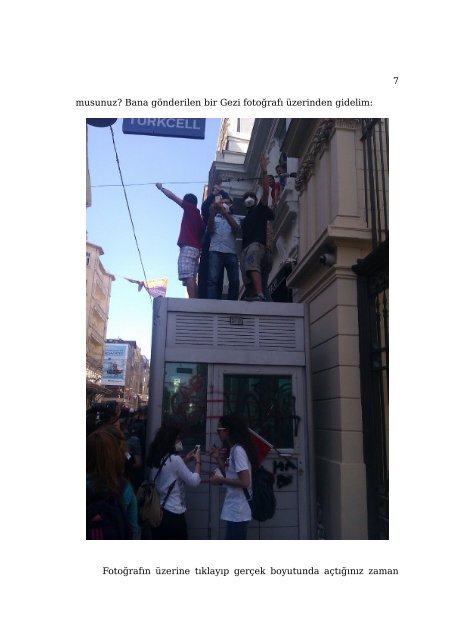

- Page 9 and 10: çekildiğe yere kadar her şeyi i

- Page 11 and 12: 11 kararı ile (hiçbir zaman kulla

- Page 13 and 14: 13 2. Sosyal Medyada Açık Hesapla

- Page 15 and 16: 15 bunlar araştırabilirsiniz. Bel

- Page 17 and 18: 17 3. Ünlü Olmak Hiç adını bil

- Page 19 and 20: 19 Hepimiz budala olduğumuza göre

- Page 21 and 22: 21 12 » 2013-08-25 19:44:14 » sta

- Page 23 and 24: 23 6. PGP Kullanın Bir uygulamayı

- Page 25 and 26: 25 > Please specify how long the ke

- Page 27 and 28: 27 Anahtarınızı paylaşmanızın

- Page 29 and 30: 29 # gpg --import gizlianahtarım.k

- Page 31 and 32: 31 7. Google Hesabı Silmek Uzun za

- Page 33 and 34: 33 Ekran görüntüsünün hesap si

- Page 35 and 36: edebileceğini düşünmek korku ve

- Page 37 and 38: 37 kabul ettirilen belirli bir dün

- Page 39 and 40: 39 9. Kimyasal Silah Kullanımı ve

- Page 41 and 42: 41 dökmüştür 37 . En popüler o

- Page 43 and 44: 43 • 1989 yılında, Paris’te,

- Page 45 and 46: 45 in the middle 57 yok demek) krip

- Page 47 and 48: 47 11. AKP, Baskı ve Polis Devleti

- Page 49 and 50: 49 tehlikeye girmiştir. Aslında,

- Page 51 and 52: 51 Bu protokoller, programlar neler

- Page 53 and 54: 53 13. CV Rekabetçiliği İyi bir

- Page 55 and 56: 55 Muktedirlerin, rekabetçilikten

- Page 57 and 58:

57 id Software’in ioquake 3 109 -

- Page 59 and 60:

59 • SteamOS Linux tabanlı ve

- Page 61 and 62:

61 bunlara paralel olarak daha basi

- Page 63 and 64:

63 16. SSL, Man In The Middle ve Tu

- Page 65 and 66:

65 anahtarı ile şifrelenmiş)”

- Page 67 and 68:

67 Microsoft çözümü: “To help

- Page 69 and 70:

69 Tabi ki yazından TurkTrust böy

- Page 71 and 72:

71 17. Tor'a Giriş Çok temel ve b

- Page 73 and 74:

73 Tor Nasıl Çalışır? İster b

- Page 75 and 76:

hangisine gittiğini bilir fakat t

- Page 77 and 78:

üzerinden Tor’u ayarlamanıza, k

- Page 79 and 80:

79 socksParentProxy = localhost:905

- Page 81 and 82:

81 Javascript’i deep web’de kap

- Page 83 and 84:

83 18. DNS Leak Tehlikesi Kullandı

- Page 85 and 86:

85 Transparan DNS Proxyleri Günüm

- Page 87 and 88:

87 Tam bir facia! En üstte VPN ser

- Page 89 and 90:

89 kame $ % nslookup yokboylebirdom

- Page 91 and 92:

91 Açtıktan sonra; network.proxy.

- Page 93 and 94:

93 ccrypt ile bir dosyayı şifrele

- Page 95 and 96:

yazmış olabileceğinizi düşüne

- Page 97 and 98:

97 20. Şifreler, Şifreler ve Şif

- Page 99 and 100:

99 mümkün olamaz. Salting, biz bu

- Page 101 and 102:

101 MD5′e göre daha güçlü ve

- Page 103 and 104:

103 Gökkuşağı tablosunun etkisi

- Page 105 and 106:

105 All hashes have been recovered

- Page 107 and 108:

107 21. Kızlı Erkekli Gizlilik Ha

- Page 109 and 110:

109 • Gizlilik hakkı yarattığ

- Page 111 and 112:

111 4. 2000 yılı Temel İnsan Hak

- Page 113 and 114:

113 22. Büyük Birader'le Mücadel

- Page 115 and 116:

115 • E-postalarınız için GnuP

- Page 117 and 118:

117 Ben anonim kimliği “X“, ge

- Page 119 and 120:

119 Uygulama olarak Bleachbit 223 ,

- Page 121 and 122:

121 arkadaşlarınızın duvarları

- Page 123 and 124:

123 Kısa bir tanımdan sonra verin

- Page 125 and 126:

125 24. Casus Yazılım ve Teknoloj

- Page 127 and 128:

127 bakarsak TCK ve anayasa ile şi

- Page 129 and 130:

129 Devam edelim, bir kullanıcın

- Page 131 and 132:

131 25. Anonim Hesapların Korunmas

- Page 133 and 134:

133 Disclosures“‘a uygun olarak

- Page 135 and 136:

135 26. Çalışanın İzlenmesi ve

- Page 137 and 138:

137 ortamında kullanılan bilgisay

- Page 139 and 140:

139 Ayrıca, tüm bu haklar birbirl

- Page 141 and 142:

141 27. Girift Haklar Gizlilik hakk

- Page 143 and 144:

143 Dijital bir çağda yaşıyoruz

- Page 145 and 146:

145 28. Arch Linux'u USB Belleğe K

- Page 147 and 148:

147 Öncelikle Arch Linux’un bu p

- Page 149 and 150:

149 3. Arch Linux kurulumu Önce, t

- Page 151 and 152:

151 ~ $ arch-chroot /mnt Hostname -

- Page 153 and 154:

153 4. Xorg kurulumu Şimdi Xorg ku

- Page 155 and 156:

155 ~ $ umount /mnt ~ $ exit ~ $ um