네트워크 통신의 비밀 ARP

네트워크 통신의 비밀 ARP

네트워크 통신의 비밀 ARP

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

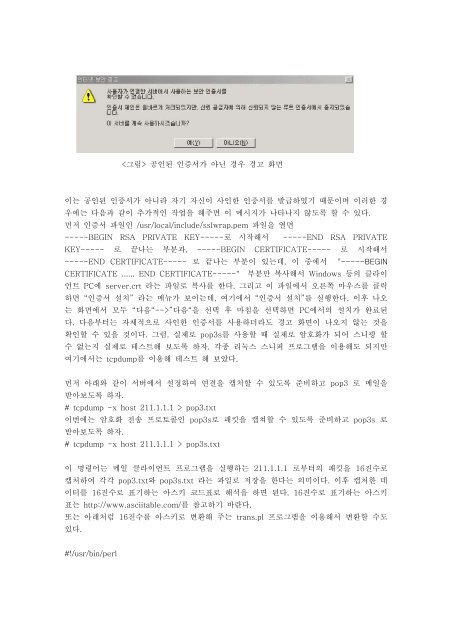

그림 > 공인된인증서가아닌경우경고화면<br />

이는 공인된 인증서가 아니라 자기 자신이 사인한 인증서를 발급하였기 때문이며 이러한 경<br />

우에는 다음과 같이 추가적인 작업을 해주면 이 메시지가 나타나지 않도록 할 수 있다.<br />

먼저 인증서 파일인 /usr/local/include/sslwrap.pem 파일을 열면<br />

-----BEGIN RSA PRIVATE KEY-----로 시작해서 -----END RSA PRIVATE<br />

KEY----- 로 끝나는 부분과 , -----BEGIN CERTIFICATE----- 로 시작해서<br />

-----END CERTIFICATE----- 로 끝나는 부분이 있는데 , 이 중에서 "-----BEGIN<br />

CERTIFICATE ...... END CERTIFICATE-----" 부분만 복사해서 Windows 등의 클라이<br />

언트 PC에 server.crt 라는 파일로 복사를 한다 . 그리고 이 파일에서 오른쪽 마우스를 클릭<br />

하면 “ 인증서 설치 ” 라는 메뉴가 보이는데 , 여기에서 “ 인증서 설치 ” 를 실행한다 . 이후 나오<br />

는 화면에서 모두 “ 다음 “ --> ” 다음 “ 을 선택 후 마침을 선택하면 PC에서의<br />

설치가 완료된<br />

다 . 다음부터는 자체적으로 사인한 인증서를 사용하더라도 경고 화면이 나오지 않는 것을<br />

확인할 수 있을 것이다 . 그럼 . 실제로 pop3s를<br />

사용할 때 실제로 암호화가 되어 스니핑 할<br />

수 없는지 실제로 테스트해 보도록 하자 . 각종 리눅스 스니퍼 프로그램을 이용해도 되지만<br />

여기에서는 tcpdump 를 이용해 테스트 해 보았다 .<br />

먼저 아래와 같이 서버에서 설정하여 연결을 캡처할 수 있도록 준비하고<br />

받아보도록 하자.<br />

# tcpdump -x host 211.1.1.1 > pop3.txt<br />

pop3 로 메일을<br />

이번에는 암호화 전송 프로토콜인<br />

받아보도록 하자.<br />

pop3s로 패킷을 캡쳐할 수 있도록 준비하고 pop3s 로<br />

# tcpdump -x host 211.1.1.1 > pop3s.txt<br />

이 명령어는 메일 클라이언트 프로그램을 실행하는 211.1.1.1 로부터의 패킷을 16진수로<br />

캡처하여 각각 pop3.txt와 pop3s.txt 라는 파일로 저장을 한다는 의미이다 . 이후 캡처한 데<br />

이터를 16 진수로 표기하는 아스키 코드표로 해석을 하면 된다 . 16진수로<br />

표기하는 아스키<br />

표는 http://www.asciitable.com/ 를 참고하기 바란다 .<br />

또는 아래처럼<br />

있다.<br />

16진수를 아스키로 변환해 주는 trans.pl 프로그램을 이용해서 변환할 수도<br />

#!/usr/bin/perl

![PC 어셈블리어 [이재범].pdf - Tistory](https://img.yumpu.com/17491210/1/184x260/pc-pdf-tistory.jpg?quality=85)

![Autoruns [hahaj1].pdf](https://img.yumpu.com/17491028/1/184x260/autoruns-hahaj1pdf.jpg?quality=85)

![Unpacking [ezbeat].pdf](https://img.yumpu.com/17490983/1/184x260/unpacking-ezbeatpdf.jpg?quality=85)

![IDA Remote Debugging [CodeEngn].pdf](https://img.yumpu.com/17490906/1/184x260/ida-remote-debugging-codeengnpdf.jpg?quality=85)

![dll과 cow [k0nni3].pdf](https://img.yumpu.com/17490887/1/184x260/dll-cow-k0nni3pdf.jpg?quality=85)

![TCP View란 [hahaj1].pdf](https://img.yumpu.com/17490864/1/184x260/tcp-view-hahaj1pdf.jpg?quality=85)

![기초 보안 용어의 이해 [superdk].pdf](https://img.yumpu.com/17490839/1/190x143/-superdkpdf.jpg?quality=85)

![FreeBSD Shellcode 만들기 [graylynx].pdf](https://img.yumpu.com/17490825/1/184x260/freebsd-shellcode-graylynxpdf.jpg?quality=85)