Sieci komputerowe 2Spotkałem się z dwoma schematami sprzętowego liczenia CRC, które za[2] przedstawiam na rys. 1 i 2. Pierwszy z prezentowanych "układ zopóźnieniem" symuluje dzielenie pisemne danych (dla których liczymysumę kontrolną) przez wielomian generacyjny. Na rysunku 1 dzielnikiemjest kod CRC-16. Opiszę operacje wykonywane według schematu z rys.1. Kolejne pozycje dwójkowe danych (dzielnej) umieszczane są wnajmłodszej pozycji rejestru, a cały rejestr jest cyklicznie przesuwany wkierunku jego najstarszej pozycji; bit opuszczający rejestr przesuwu znajstarszej pozycji ma wpływ na wykonanie operacji XOR na rejestrze:jeżeli ma wartość 1, wówczas operacja ta jest wykonywana na bitachzerowym, drugim, piętnastym i szesnastym, który opuścił już rejestr;jeżeli opisany bit ma wartość 0, operacja XOR jest pomijana. W obydwuprzypadkach wracamy na początek algorytmu. Po wprowadzeniu dorejestru przesuwu ostatniego bitu danych, wykonujemy powyższeoperacje tyle razy, ile wynosi stopień wielomianu generacyjnego (w tymprzypadku 16), z tym, że teraz umieszczamy w najmłodszej pozycjiwartość 0 - jest to równoznaczne z wydłużeniem danych. Po wykonaniutych operacji wynik CRC znajdzie się w rejestrze przesuwu. Wprzypadku pominięcia etapu końcowego, ostatnich 16 bitów danychbędzie "zaszytych" wewnątrz CRC, co w rezultacie oznacza, że liczenienie zostało dokończone. Tytułowe opóźnienie w pierwszym schemaciewynika właśnie z konieczności wydłużenia danych. Drugi schemat z rys.2 prezentuje nieco zmodernizowaną metodę, dającą oczywiście taki samwynik końcowy, jak w wypadku zastosowania algorytmu pierwszego.Różnica polega na wykonaniu operacji XOR pomiędzy wprowadzanymbitem a najstarszą pozycją rejestru przesuwu. Jeżeli wynikiem tej operacjijest wartość 1, to przesuwamy dane w rejestrze i wykonujemy operacjęXOR, w przeciwnym wypadku ograniczamy się wyłącznie doprzesunięcia.Funkcje liczącą CRC według algorytmu pierwszego prezentuje wydruk 1.Widać na nim pewną modernizację polegającą na wprowadzeniupierwszych dwóch bajtów danych bezpośrednio do rejestru przesuwu,oszczędza nam to owych dodatkowych cykli. Mankamentem tegorozwiazania jest możliwość liczenia CRC dla bloków o długości conajmniej dwóch lub więcej bajtów oraz problemy z liczeniem sumykontrolnej dla danych, które są dzielone na części. Na wydruku 2znajdują się funkcje liczące sumy kontrolne 16- i 32-bitowe dladowolnego generatora. Funkcje kontynuuj_crc i kontynuuj_crc32 służądo kontynuacji liczenia CRC dla danych, które z racji swoich rozmiarówmuszą być podzielone na fragmenty. W takim przypadku sumę kontrolnąpierwszego bloku danych liczymy za pomocą funkcji licz_crc lublicz_crc32, a wynik jego CRC umieszczamy jako pierwszy parametrwywołania odpowiedniej funkcji kontynuacyjnej. Z kolei jej wynikprzekazujemy w kolejnym wywołaniu. Operacje te powtarzamy domomentu osiągnięcia końca danych. Zastosowanie schematu drugiegomoże wymagać dodatkowego uzasadnienia. Wynika ono z koniecznościwydłużania danych na końcu o pozycje zerowe w algorytmie pierwszym,co utrudnia jego użycie do operowania na danych dzielonych nafragmenty. Aby zastosować schemat pierwszy, CRC pierwszego blokudanych musi być policzony bez wydłużania tego bloku o pozycje zerowe;dotyczy to również bloków znajdujących się wewnątrz danych - dopierow ostatnim fragmencie dopisujemy na jego końcu zera. Musimy zatemnapisać trzy funkcje. Na wydruku 3 znajduje się program posługujący sięfunkcjami z wydruku 2. Liczy on CRC dla dowolnego pliku.Na zakończenie podam prawdopodobieństwo wykrycia błędu przy użyciuCRC-16 [2]:• 100 proc. w przypadku błędów pojedynczych, podwójnych,seryjnych (seria nie dłuższa niż 16 bitów), z nieparzystą liczbąbitów,• 99,997 proc. dla błędów seryjnych 17-bitowych,• 99,998 proc. dla błędów seryjnych 18-bitowych i dłuższych.Dla kodu <strong>ETHERNET</strong> wartości te są następujące [2]:• wszystkie błędy seryjne, o długości nie przekraczającej 32bitów są wykrywane;• prawdopodobieństwo nie wykrycia błędu seryjnego 33-bitowego wynosi 2^(-31); błędu seryjnego 34-bitowego lubdłuższego - 2^(-32).Takie wyniki z pewnością zachęcają do używania CRC!Literatura:[1] "CRC - to naprawdę trudno oszukać!", Robert Magdziak, Bajtek9/91, str. 29.[2] "Metody Reprezentacji Obrazów Cyfrowych", WładysławSkarbek, Akademicka Oficyna Wydawnicza PLJ, Warszawa 1993,str. 167-190.TOKEN BUSjest to system budowy sieci zgodny ze standardem IEEE 802.4. Jest tostandard sieci z transmisjš szerokopasmowš (ang. broadband), wodróżnieniu od sieci Ethernet, w których transmisja odbywa się wpamie podstawowym (ang. baseband). Sieci typu Token Bus cechujetopologia magistrali, a do połšczeń wykorzystywany jest 75-omowykabel koncentryczny, stosowany w systemach telewizji kablowej.Transmisja szerokopasmowa, przewidziana standardem 802.4, umożliwiaprzesyłanie informacji wieloma różnymi kanałami jednoczenie .Szybkoć transmisji może osišgnšć wartoć 10 Mbit/sek.Znacznik przekazywany jest od jednej stacji do drugiej, w kolejnoc iwyznaczanej przez malejšce numery, będšce adresami stacji sieci. Zatemznacznik przekazywany jest wzdłuż logicznego pierc ienia (nie jest tofizyczny pierc ień). Ostatnia stacja (tzn. stacja o najniższym numerze)przekazuje znacznik do pierwszej stacji. Droga przebywana przezznacznik nie musi być zgodna z fizycznym umiejscowieniem stacji namagistrali sieci.Topologia sieci może uwzględnić grupy stacji roboczych, które sšpodłšczone za pomocš długich kabli głównych (ang. trunk cables). Stacjete podłšczone sš do huba, tworzšc konfigurację gwiazdy. Cała sieć mawtedy zarówno topologię magistrali, jak i gwiazdy. Przykładem sieciToken Bus jest sieć ARCNET, która nie jest jednak zgodna ze standardemIEEE 802.4, gdzie zilustrowano topologię sieci Token Bus. TopologiaToken Bus jest dobrze dostosowana do obsługi grup użytkowników,znajdujšcych się w pewnej odległoc i od siebie. O ile sieci typu TokenBus używane sš w rodowiska ch przemysłowo-produkcyjnych, sieciEthernet i Token Ring dominujš w rodowiska ch biur i urzędówToken BusSieć typu Token Bus jest podobna do sieci Token Ring w tym sensie, żew obu przypadkach stacja może transmitować dane tylko wtedy, gdy jestw posiadaniu znacznika. Jednakże topologia i metoda przekazywaniaznacznika są odmienne. Standard IEEE 802.4 definiuje standardy TokenBus jako standardy sieci z transmisją szerokopasmową. Sieci Token Buscechuje topologia magistrali, a do połączenia wykorzystywany jest 75-omowy kabel koncentryczny, stosowany w systemach telewizji kablowej.Kabel wykorzystywany do transmisji szerokopasmowej może byćdłuższy, a szybkość transmisji może osiągać wartość 10 Mbit/s.Znacznik przekazywany jest od jednej stacji do drugiej, w kolejnościwyznaczanej przez malejący numery, będące adresami stacji roboczych.Znacznik jest więc przekazywany wzdłuż logicznego pierścienia (ostatniastacja przekazuje znacznik do pierwszej stacji). Droga przebywana przezznacznik nie musi być zgodna z fizycznym umiejscowieniem stacji wsieci.Topologia sieci może uwzględniać grupy stacji roboczych, które sąpołączone za pomocą długich kabli głównych. Stacje te podłączone są dohuba, tworząc konfigurację gwiazdy. Cała sieć ma wtedy zarównotopologię magistrali jak i gwiazdy.Format ramki sieci z protokołem dostępu Token Bus:

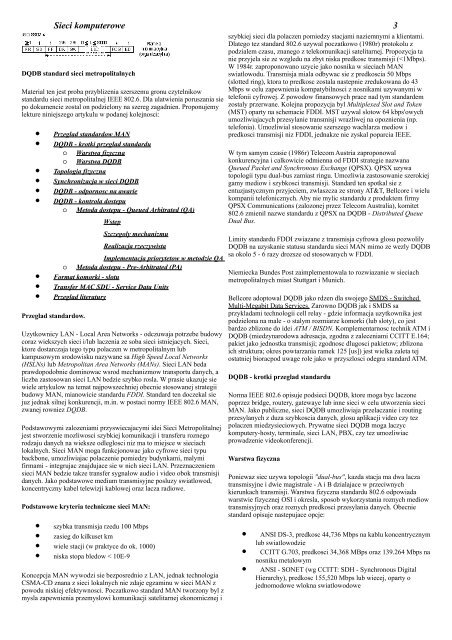

Sieci komputerowe 3DQDB standard sieci metropolitalnychMaterial ten jest proba przyblizenia szerszemu gronu czytelnikowstandardu sieci metropolitalnej IEEE 802.6. Dla ulatwienia poruszania siepo dokumencie zostal on podzielony na szereg zagadnien. Proponujemylekture niniejszego artykulu w podanej kolejnosci:• Przeglad standardow MAN• DQDB - krotki przeglad standarduo Warstwa fizycznao Warstwa DQDB• Topologia fizyczna• Synchronizacja w sieci DQDB• DQDB - odpornosc na awarie• DQDB - kontrola dostepuo Metoda dostepu - Queued Arbitrated (QA)oWstepSzczegoly mechanizmuRealizacja rzeczywistaImplementacja priorytetow w metodzie QAMetoda dostepu - Pre-Arbitrated (PA)• Format komorki - slotu• Transfer MAC SDU - Service Data Units• Przeglad literaturyPrzeglad standardow.Uzytkownicy LAN - Local Area Networks - odczuwaja potrzebe budowycoraz wiekszych sieci i/lub laczenia ze soba sieci istniejacych. Sieci,ktore dostarczaja tego typu polaczen w metropolitalnym lubkampusowym srodowisku nazywane sa High Speed Local Networks(HSLNs) lub Metropolitan Area Networks (MANs). Sieci LAN bedaprawdopodobnie dominowac wsrod mechanizmow transportu danych, aliczba zastosowan sieci LAN bedzie szybko rosla. W prasie ukazuje siewiele artykulow na temat najpowszechniej obecnie stosowanej strategiibudowy MAN, mianowicie standardu FDDI. Standard ten doczekal siejuz jednak silnej konkurencji, m.in. w postaci normy IEEE 802.6 MAN,zwanej rowniez DQDB.Podstawowymi zalozeniami przyswiecajacymi idei Sieci Metropolitalnejjest stworzenie mozliwosci szybkiej komunikacji i transferu roznegorodzaju danych na wieksze odleglosci niz ma to miejsce w sieciachlokalnych. Sieci MAN moga funkcjonowac jako cyfrowe sieci typubackbone, umozliwiajac polaczenie pomiedzy budynkami, malymifirmami - integrujac znajdujace sie w nich sieci LAN. Przeznaczeniemsieci MAN bedzie takze transfer sygnalow audio i video obok transmisjidanych. Jako podstawowe medium transmisyjne posluzy swiatlowod,koncentryczny kabel telewizji kablowej oraz lacza radiowe.Podstawowe kryteria techniczne sieci MAN:• szybka transmisja rzedu 100 Mbps• zasieg do kilkuset km• wiele stacji (w praktyce do ok. 1000)• niska stopa bledow < 10E-9Koncepcja MAN wywodzi sie bezposrednio z LAN, jednak technologiaCSMA-CD znana z sieci lokalnych nie zdaje egzaminu w sieci MAN zpowodu niskiej efektywnosci. Poczatkowo standard MAN tworzony byl zmysla zapewnienia przemyslowi komunikacji satelitarnej ekonomicznej iszybkiej sieci dla polaczen pomiedzy stacjami naziemnymi a klientami.Dlatego tez standard 802.6 uzywal poczatkowo (1980r) protokolu zpodzialem czasu, znanego z telekomunikacji satelitarnej. Propozycja tanie przyjela sie ze wzgledu na zbyt niska predkosc transmisji (