3-PROTOCOLOS Y FUNCIONALIDAD DE LA CAPA DE ...

3-PROTOCOLOS Y FUNCIONALIDAD DE LA CAPA DE ...

3-PROTOCOLOS Y FUNCIONALIDAD DE LA CAPA DE ...

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

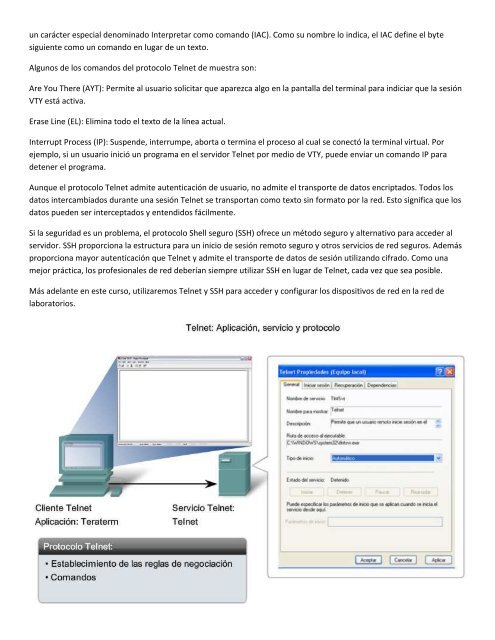

un carácter especial denominado Interpretar como comando (IAC). Como su nombre lo indica, el IAC define el byte<br />

siguiente como un comando en lugar de un texto.<br />

Algunos de los comandos del protocolo Telnet de muestra son:<br />

Are You There (AYT): Permite al usuario solicitar que aparezca algo en la pantalla del terminal para indiciar que la sesión<br />

VTY está activa.<br />

Erase Line (EL): Elimina todo el texto de la línea actual.<br />

Interrupt Process (IP): Suspende, interrumpe, aborta o termina el proceso al cual se conectó la terminal virtual. Por<br />

ejemplo, si un usuario inició un programa en el servidor Telnet por medio de VTY, puede enviar un comando IP para<br />

detener el programa.<br />

Aunque el protocolo Telnet admite autenticación de usuario, no admite el transporte de datos encriptados. Todos los<br />

datos intercambiados durante una sesión Telnet se transportan como texto sin formato por la red. Esto significa que los<br />

datos pueden ser interceptados y entendidos fácilmente.<br />

Si la seguridad es un problema, el protocolo Shell seguro (SSH) ofrece un método seguro y alternativo para acceder al<br />

servidor. SSH proporciona la estructura para un inicio de sesión remoto seguro y otros servicios de red seguros. Además<br />

proporciona mayor autenticación que Telnet y admite el transporte de datos de sesión utilizando cifrado. Como una<br />

mejor práctica, los profesionales de red deberían siempre utilizar SSH en lugar de Telnet, cada vez que sea posible.<br />

Más adelante en este curso, utilizaremos Telnet y SSH para acceder y configurar los dispositivos de red en la red de<br />

laboratorios.