Protocolos Criptográficos - CryptULL

Protocolos Criptográficos - CryptULL

Protocolos Criptográficos - CryptULL

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

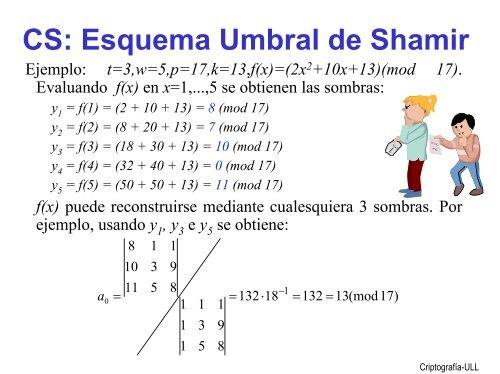

CS: Esquema Umbral de Shamir<br />

Ejemplo: t=3,w=5,p=17,k=13,f(x)=(2x2 +10x+13)(mod 17).<br />

Evaluando f(x) en x=1,...,5 se obtienen las sombras:<br />

y1 = f(1) = (2 + 10 + 13) = 8 (mod 17)<br />

y2 = f(2) = (8 + 20 + 13) = 7 (mod 17)<br />

y3 = f(3) = (18 + 30 + 13) = 10 (mod 17)<br />

y4 = f(4) = (32 + 40 + 13) = 0 (mod 17)<br />

y5 = f(5) = (50 + 50 + 13) = 11 (mod 17)<br />

f(x) puede reconstruirse mediante cualesquiera 3 sombras. Por<br />

ejemplo, usando y1 , y3 e y5 se obtiene:<br />

a<br />

0<br />

=<br />

8<br />

10<br />

11<br />

1<br />

3<br />

5<br />

1<br />

9<br />

8<br />

1<br />

1<br />

1<br />

1<br />

3<br />

5<br />

1<br />

9<br />

8<br />

= 132⋅18<br />

−1<br />

= 132 =<br />

13(mod17)<br />

Criptografía-ULL