Seguridad y alta disponibilidad

Seguridad y alta disponibilidad

Seguridad y alta disponibilidad

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

SEGURIDAD Y ALTA DISPONIBILIDAD Implantación de mecanismos de <strong>Seguridad</strong><br />

8.-Red corporativa<br />

Una red corporativa típica tiene las siguientes características:<br />

Muchos segmentos de LAN con una red troncal (por ejemplo, un<br />

segmento en cada piso o ala de varios edificios).<br />

Más de un protocolo de red.<br />

Conexiones de acceso telefónico para usuarios que establezcan una<br />

conexión desde su casa o mientras viajan.<br />

Conexiones de línea concedida con sucursales.<br />

Conexiones de marcado a petición con sucursales.<br />

Conexiones con Internet.<br />

Tipos de amenzas:<br />

La amenaza externa<br />

Con la llegada de internet, las amenazas pueden venir desde el exterior. No se<br />

necesita poner un pie en las instalaciones de la empresa para que alguien<br />

pueda acceder a información propiedad de ésta. Se necesita una protección del<br />

perímetro de la red informática, así como un control de los accesos de sus<br />

usuarios ¿Quién hace esto? Un experto en sistemas. Se le contrata para que<br />

monte la red y su posterior mantenimiento periódico.<br />

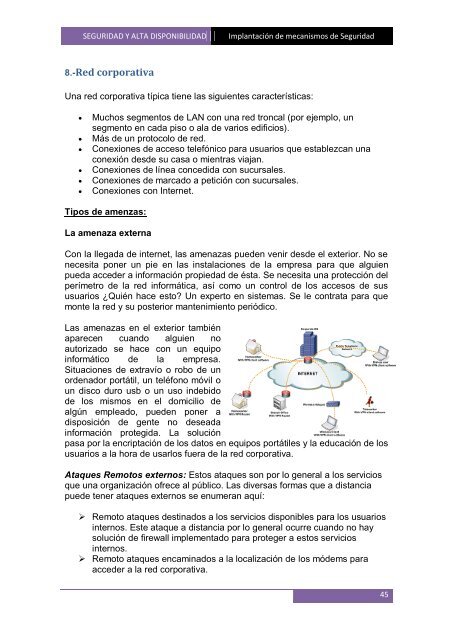

Las amenazas en el exterior también<br />

aparecen cuando alguien no<br />

autorizado se hace con un equipo<br />

informático de la empresa.<br />

Situaciones de extravío o robo de un<br />

ordenador portátil, un teléfono móvil o<br />

un disco duro usb o un uso indebido<br />

de los mismos en el domicilio de<br />

algún empleado, pueden poner a<br />

disposición de gente no deseada<br />

información protegida. La solución<br />

pasa por la encriptación de los datos en equipos portátiles y la educación de los<br />

usuarios a la hora de usarlos fuera de la red corporativa.<br />

Ataques Remotos externos: Estos ataques son por lo general a los servicios<br />

que una organización ofrece al público. Las diversas formas que a distancia<br />

puede tener ataques externos se enumeran aquí:<br />

Remoto ataques destinados a los servicios disponibles para los usuarios<br />

internos. Este ataque a distancia por lo general ocurre cuando no hay<br />

solución de firewall implementado para proteger a estos servicios<br />

internos.<br />

Remoto ataques encaminados a la localización de los módems para<br />

acceder a la red corporativa.<br />

45