Seguridad y alta disponibilidad

Seguridad y alta disponibilidad

Seguridad y alta disponibilidad

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

SEGURIDAD Y ALTA DISPONIBILIDAD Implantación de mecanismos de <strong>Seguridad</strong><br />

Modificación: una entidad no autorizada no sólo consigue acceder a un<br />

recurso, sino que es capaz de manipularlo. Este es un ataque contra la<br />

integridad. Ejemplos de este ataque son el cambio de valores en un<br />

archivo de datos, alterar un programa para que funcione de forma<br />

diferente y modificar el contenido de mensajes que están siendo<br />

transferidos por la red.<br />

Fabricación: una entidad no autorizada inserta objetos falsificados en el<br />

sistema. Este es un ataque contra la autenticidad. Ejemplos de este<br />

ataque son la inserción de mensajes espurios en una red o añadir<br />

registros a un archivo.<br />

Ataques: DoS, Sniffing, Man in the middle, Spoofing, Pharming<br />

Ataque de denegación de servicio<br />

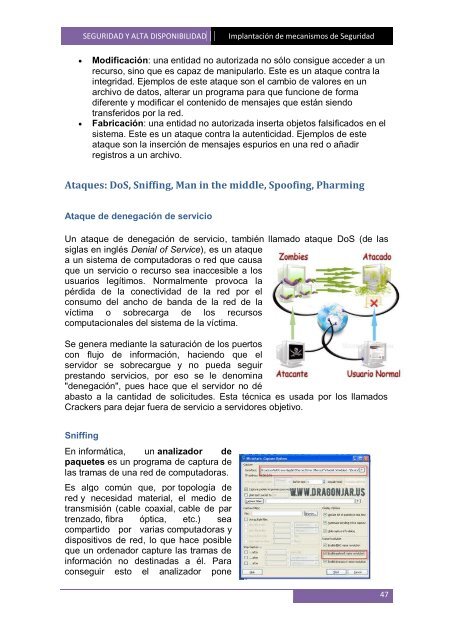

Un ataque de denegación de servicio, también llamado ataque DoS (de las<br />

siglas en inglés Denial of Service), es un ataque<br />

a un sistema de computadoras o red que causa<br />

que un servicio o recurso sea inaccesible a los<br />

usuarios legítimos. Normalmente provoca la<br />

pérdida de la conectividad de la red por el<br />

consumo del ancho de banda de la red de la<br />

víctima o sobrecarga de los recursos<br />

computacionales del sistema de la víctima.<br />

Se genera mediante la saturación de los puertos<br />

con flujo de información, haciendo que el<br />

servidor se sobrecargue y no pueda seguir<br />

prestando servicios, por eso se le denomina<br />

"denegación", pues hace que el servidor no dé<br />

abasto a la cantidad de solicitudes. Esta técnica es usada por los llamados<br />

Crackers para dejar fuera de servicio a servidores objetivo.<br />

Sniffing<br />

En informática, un analizador de<br />

paquetes es un programa de captura de<br />

las tramas de una red de computadoras.<br />

Es algo común que, por topología de<br />

red y necesidad material, el medio de<br />

transmisión (cable coaxial, cable de par<br />

trenzado, fibra óptica, etc.) sea<br />

compartido por varias computadoras y<br />

dispositivos de red, lo que hace posible<br />

que un ordenador capture las tramas de<br />

información no destinadas a él. Para<br />

conseguir esto el analizador pone<br />

47