Panda GateDefender Performa - GuÃa de Uso - Panda Security

Panda GateDefender Performa - GuÃa de Uso - Panda Security

Panda GateDefender Performa - GuÃa de Uso - Panda Security

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

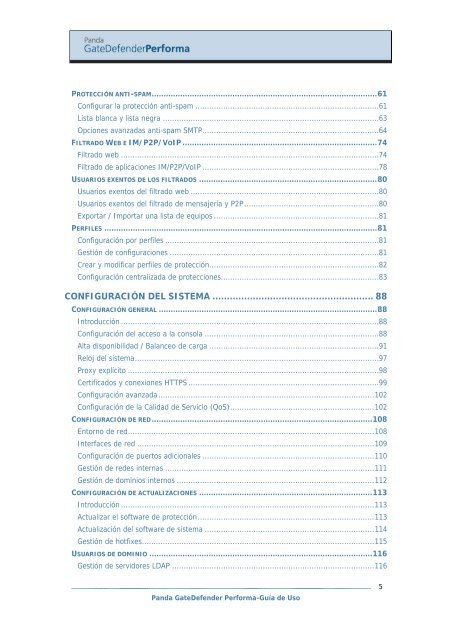

PROTECCIÓN ANTI-SPAM...............................................................................................61<br />

Configurar la protección anti-spam ...............................................................................61<br />

Lista blanca y lista negra .............................................................................................63<br />

Opciones avanzadas anti-spam SMTP............................................................................64<br />

FILTRADO WEB E IM/P2P/VOIP ..................................................................................74<br />

Filtrado web ...............................................................................................................74<br />

Filtrado <strong>de</strong> aplicaciones IM/P2P/VoIP ............................................................................78<br />

USUARIOS EXENTOS DE LOS FILTRADOS ...........................................................................80<br />

Usuarios exentos <strong>de</strong>l filtrado web .................................................................................80<br />

Usuarios exentos <strong>de</strong>l filtrado <strong>de</strong> mensajería y P2P..........................................................80<br />

Exportar / Importar una lista <strong>de</strong> equipos .......................................................................81<br />

PERFILES ...................................................................................................................81<br />

Configuración por perfiles ............................................................................................81<br />

Gestión <strong>de</strong> configuraciones ..........................................................................................81<br />

Crear y modificar perfiles <strong>de</strong> protección.........................................................................82<br />

Configuración centralizada <strong>de</strong> protecciones....................................................................83<br />

CONFIGURACIÓN DEL SISTEMA ........................................................ 88<br />

CONFIGURACIÓN GENERAL ............................................................................................88<br />

Introducción ...............................................................................................................88<br />

Configuración <strong>de</strong>l acceso a la consola ...........................................................................88<br />

Alta disponibilidad / Balanceo <strong>de</strong> carga .........................................................................91<br />

Reloj <strong>de</strong>l sistema.........................................................................................................97<br />

Proxy explícito ............................................................................................................98<br />

Certificados y conexiones HTTPS ..................................................................................99<br />

Configuración avanzada.............................................................................................102<br />

Configuración <strong>de</strong> la Calidad <strong>de</strong> Servicio (QoS)..............................................................102<br />

CONFIGURACIÓN DE RED.............................................................................................108<br />

Entorno <strong>de</strong> red..........................................................................................................108<br />

Interfaces <strong>de</strong> red ......................................................................................................109<br />

Configuración <strong>de</strong> puertos adicionales ..........................................................................110<br />

Gestión <strong>de</strong> re<strong>de</strong>s internas ..........................................................................................111<br />

Gestión <strong>de</strong> dominios internos .....................................................................................112<br />

CONFIGURACIÓN DE ACTUALIZACIONES .........................................................................113<br />

Introducción .............................................................................................................113<br />

Actualizar el software <strong>de</strong> protección............................................................................113<br />

Actualización <strong>de</strong>l software <strong>de</strong> sistema .........................................................................114<br />

Gestión <strong>de</strong> hotfixes....................................................................................................115<br />

USUARIOS DE DOMINIO ..............................................................................................116<br />

Gestión <strong>de</strong> servidores LDAP .......................................................................................116<br />

<strong>Panda</strong> <strong>GateDefen<strong>de</strong>r</strong> <strong>Performa</strong>-Guía <strong>de</strong> <strong>Uso</strong><br />

5