Firewalls de nueva generación - Exclusive Networks

Firewalls de nueva generación - Exclusive Networks

Firewalls de nueva generación - Exclusive Networks

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

<strong>Firewalls</strong><br />

<strong>de</strong> <strong>nueva</strong> generación<br />

Recupere la visibilidad y el<br />

control sobre las aplicaciones,<br />

usuarios y contenido<br />

La <strong>nueva</strong> generación <strong>de</strong> firewalls <strong>de</strong> Palo Alto <strong>Networks</strong> ofrece una<br />

visibilidad y un control sin prece<strong>de</strong>ntes sobre las aplicaciones, usuarios<br />

y contenidos, para evitar amenazas y mejorar la seguridad <strong>de</strong> la red.<br />

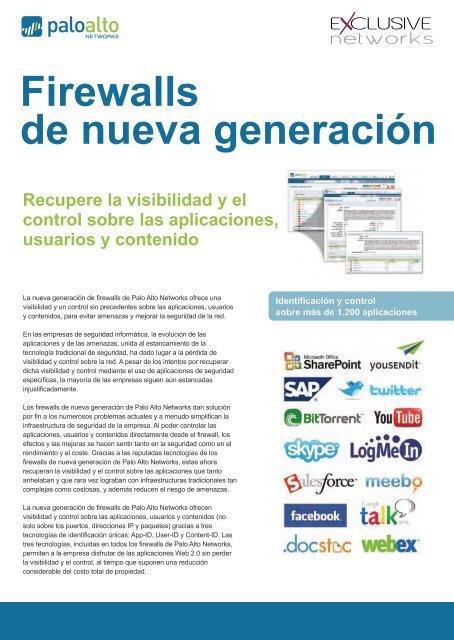

I<strong>de</strong>ntificación y control<br />

sobre más <strong>de</strong> 1.200 aplicaciones<br />

En las empresas <strong>de</strong> seguridad informática, la evolución <strong>de</strong> las<br />

aplicaciones y <strong>de</strong> las amenazas, unida al estancamiento <strong>de</strong> la<br />

tecnología tradicional <strong>de</strong> seguridad, ha dado lugar a la pérdida <strong>de</strong><br />

visibilidad y control sobre la red. A pesar <strong>de</strong> los intentos por recuperar<br />

dicha visibilidad y control mediante el uso <strong>de</strong> aplicaciones <strong>de</strong> seguridad<br />

específicas, la mayoría <strong>de</strong> las empresas siguen aún estancadas<br />

injustificadamente.<br />

Los firewalls <strong>de</strong> <strong>nueva</strong> generación <strong>de</strong> Palo Alto <strong>Networks</strong> dan solución<br />

por fin a los numerosos problemas actuales y a menudo simplifican la<br />

infraestructura <strong>de</strong> seguridad <strong>de</strong> la empresa. Al po<strong>de</strong>r controlar las<br />

aplicaciones, usuarios y contenidos directamente <strong>de</strong>s<strong>de</strong> el firewall, los<br />

efectos y las mejoras se hacen sentir tanto en la seguridad como en el<br />

rendimiento y el coste. Gracias a las reputadas tecnologías <strong>de</strong> los<br />

firewalls <strong>de</strong> <strong>nueva</strong> generación <strong>de</strong> Palo Alto <strong>Networks</strong>, estas ahora<br />

recuperan la visibilidad y el control sobre las aplicaciones que tanto<br />

anhelaban y que rara vez lograban con infraestructuras tradicionales tan<br />

complejas como costosas, y a<strong>de</strong>más reducen el riesgo <strong>de</strong> amenazas.<br />

La <strong>nueva</strong> generación <strong>de</strong> firewalls <strong>de</strong> Palo Alto <strong>Networks</strong> ofrecen<br />

visibilidad y control sobre las aplicaciones, usuarios y contenidos (no<br />

solo sobre los puertos, direcciones IP y paquetes) gracias a tres<br />

tecnologías <strong>de</strong> i<strong>de</strong>ntificación únicas: App-ID, User-ID y Content-ID. Las<br />

tres tecnologías, incluidas en todos los firewalls <strong>de</strong> Palo Alto <strong>Networks</strong>,<br />

permiten a la empresa disfrutar <strong>de</strong> las aplicaciones Web 2.0 sin per<strong>de</strong>r<br />

la visibilidad y el control, al tiempo que suponen una reducción<br />

consi<strong>de</strong>rable <strong>de</strong>l costo total <strong>de</strong> propiedad.

La mejor solución <strong>de</strong> firewall<br />

Comparativa <strong>de</strong> firewalls <strong>de</strong> NSS Labs<br />

para 2011<br />

Palo Alto <strong>Networks</strong> <strong>de</strong>clarado el mejor firewall <strong>de</strong>l sector<br />

En 2011 NSS Labs llevó a cabo una extensa prueba<br />

comparativa con 6 <strong>de</strong> los firewalls para re<strong>de</strong>s empresariales<br />

más instalados en el mercado. La prueba analizaba las<br />

funciones <strong>de</strong> firewall tradicional basado en puerto sin tener<br />

en cuenta las funciones <strong>de</strong> firewall <strong>de</strong> <strong>nueva</strong> generación.<br />

Los productos se evaluaron en función <strong>de</strong> la efectividad <strong>de</strong><br />

la seguridad, rendimiento, estabilidad y coste total <strong>de</strong><br />

propiedad. La prueba comparativa in<strong>de</strong>pendiente <strong>de</strong>mostró<br />

con creces que Palo Alto <strong>Networks</strong> es la mejor solución <strong>de</strong>l<br />

mercado <strong>de</strong> firewall.<br />

Palo Alto <strong>Networks</strong> <strong>de</strong>stacó en todas las fases <strong>de</strong> la<br />

prueba <strong>de</strong> NSS:<br />

Palo Alto <strong>Networks</strong> es uno <strong>de</strong> los dos proveedores que<br />

pasaron todas las pruebas <strong>de</strong> seguridad y evasión, y logró la<br />

calificación <strong>de</strong> "Recomendado" como firewall empresarial.<br />

Palo Alto <strong>Networks</strong> ofrece la mejor relación<br />

precio/rendimiento <strong>de</strong>l sector, con un coste total <strong>de</strong><br />

propiedad un 45% más bajo que su primer seguidor y un<br />

67% más bajo que el promedio <strong>de</strong>l sector.<br />

La mitad <strong>de</strong> los firewalls probados presentaban graves<br />

problemas <strong>de</strong> estabilidad, a diferencia <strong>de</strong>l <strong>de</strong> Palo Alto<br />

<strong>Networks</strong>.<br />

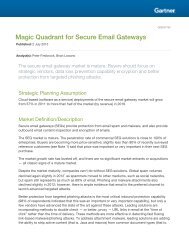

Cuadrante mágico <strong>de</strong> Gartner<br />

para firewalls <strong>de</strong> empresa<br />

Palo Alto <strong>Networks</strong>, “visionario” según Gartner<br />

Palo Alto <strong>Networks</strong> ha quedado emplazado en el cuadrante <strong>de</strong> los<br />

“visionarios” <strong>de</strong>ntro <strong>de</strong>l informe sobre re<strong>de</strong>s empresariales realizado por<br />

Gartner en 2010. Los aspectos más <strong>de</strong>stacados <strong>de</strong>l informe son:<br />

Palo Alto <strong>Networks</strong> recibió la calificación más alta <strong>de</strong> “Visionario”.<br />

Según Gartner, “El número creciente <strong>de</strong> aplicaciones empresariales que<br />

pasan <strong>de</strong>l centro <strong>de</strong> datos interno a convertirse en servicio <strong>de</strong> software<br />

externo (y en servicios <strong>de</strong> nube algún día), unido al impacto <strong>de</strong> lo que<br />

Gartner <strong>de</strong>nomina "la individualización <strong>de</strong> las tecnologías <strong>de</strong> la<br />

información", ha cambiado rápidamente la <strong>de</strong>finición <strong>de</strong> "límite <strong>de</strong><br />

confianza" y los tipos <strong>de</strong> controles <strong>de</strong> seguridad que se necesitan para<br />

dicho límite”.<br />

Por otro lado, Gartner aña<strong>de</strong> que “en 2009, Gartner advirtió las presiones<br />

<strong>de</strong>l mercado que a<strong>de</strong>lantaban la necesidad <strong>de</strong> plataformas firewall <strong>de</strong><br />

<strong>nueva</strong> generación que ofreciesen la capacidad <strong>de</strong> <strong>de</strong>tección y bloqueo <strong>de</strong><br />

ataques cada vez más sofisticados, y que reforzasen una política granular<br />

<strong>de</strong> seguridad en el nivel <strong>de</strong> las aplicaciones y no en el <strong>de</strong> puertos y<br />

protocolos”.<br />

capacidad <strong>de</strong> ejecución<br />

aspirantes<br />

McAfee<br />

Cisco<br />

Fortinet<br />

Juniper <strong>Networks</strong><br />

lí<strong>de</strong>res<br />

Check Point<br />

Software Technologies<br />

Coste total <strong>de</strong> propiedad<br />

$40<br />

$30<br />

$20<br />

$10<br />

$0<br />

Proveedor E / $39<br />

Proveedor C and D / $35<br />

Proveedor B / $22<br />

Proveedor A / $18<br />

PaloAlto <strong>Networks</strong> / $10<br />

CTP (por Mbps protegidos)<br />

Stonesoft<br />

WatchGuard<br />

NETASQ<br />

3Com/H3C<br />

especializados<br />

SonicWALL<br />

phion<br />

Palo Alto <strong>Networks</strong><br />

Astaro<br />

visionarios<br />

globalidad <strong>de</strong> la visión<br />

La <strong>nueva</strong> generación <strong>de</strong> firewalls <strong>de</strong> Palo Alto <strong>Networks</strong> facilitan, en<br />

función <strong>de</strong> cada política, la visibilidad y el control sobre las aplicaciones,<br />

usuarios y contenidos. Con esta tecnología, las empresas pue<strong>de</strong>n<br />

i<strong>de</strong>ntificar y controlar con precisión cada una <strong>de</strong> las aplicaciones, escanear<br />

el contenido en busca <strong>de</strong> amenazas y evitar las filtraciones <strong>de</strong> datos, y<br />

todo ello con un único dispositivo <strong>de</strong> red. Al reducir el número <strong>de</strong><br />

dispositivos <strong>de</strong> seguridad en la red, las empresas pue<strong>de</strong>n ahorrar tanto en<br />

gastos <strong>de</strong> capital como en costes <strong>de</strong> operación.<br />

Para más información sobre Palo Alto <strong>Networks</strong> o solicitar una <strong>de</strong>mostración sin compromiso,<br />

llame a <strong>Exclusive</strong> <strong>Networks</strong> al 902 108 872 o envíe un email a infoes@exclusive-networks.com

Plataformas<br />

Soluciones autónomas<br />

Al tratarse <strong>de</strong> soluciones autónomas que no <strong>de</strong>pen<strong>de</strong>n <strong>de</strong><br />

una anterior, la <strong>nueva</strong> generación <strong>de</strong> firewalls <strong>de</strong> Palo Alto<br />

<strong>Networks</strong> funciona con un procesamiento <strong>de</strong>dicado y<br />

específico para cada función que queda perfectamente<br />

integrado en el motor <strong>de</strong> software single pass. Esta<br />

novedosa combinación <strong>de</strong> hardware y software aprovecha<br />

al máximo el caudal y reduce la latencia al mínimo. Cada<br />

una <strong>de</strong> las plataformas <strong>de</strong> hardware disfruta <strong>de</strong>l mismo<br />

conjunto <strong>de</strong> funciones <strong>de</strong>l firewall <strong>de</strong> <strong>nueva</strong> generación, lo<br />

cual asegura un funcionamiento acor<strong>de</strong> a lo largo <strong>de</strong> toda<br />

la red. El componente controlador <strong>de</strong> la serie es PAN-OS,<br />

un sistema operativo especial para seguridad compuesto<br />

por tres tecnologías <strong>de</strong> i<strong>de</strong>ntificación exclusivas: App-ID,<br />

User-ID y Content-ID, y ofrece todas las principales<br />

funciones <strong>de</strong> administración, re<strong>de</strong>s y firewall.<br />

PA-5000 Series<br />

La serie PA-5000 <strong>de</strong> Palo Alto <strong>Networks</strong> está i<strong>de</strong>ada<br />

para instalaciones que requieren acceso a Internet <strong>de</strong><br />

alta velocidad e instalación <strong>de</strong> Data Centers.<br />

PA-4000 Series<br />

La serie PA-4000 <strong>de</strong> Palo Alto <strong>Networks</strong> está i<strong>de</strong>ada<br />

para instalaciones que requieren acceso a Internet <strong>de</strong><br />

alta velocidad en entornos empresariales.<br />

20 Gbps<br />

10 Gbps<br />

5 Gbps<br />

10 Gbps<br />

10 Gbps<br />

2 Gbps<br />

1 Gbps<br />

500 Mbps<br />

250 Mbps<br />

100 Mbps<br />

PA-5060<br />

PA-5050<br />

PA-5020<br />

PA-4060<br />

PA-4050<br />

PA-4020<br />

PA-2050<br />

PA-2020<br />

PA-500<br />

PA-200<br />

Caudal <strong>de</strong> Firewall<br />

Gbps<br />

PA-2000 Series<br />

La serie PA-2000 <strong>de</strong> Palo Alto <strong>Networks</strong> está diseñada especialmente<br />

para instalaciones que requieren acceso a Internet <strong>de</strong> alta velocidad en<br />

filiales <strong>de</strong> gran tamaño y en medianas empresas.<br />

PA-500<br />

El firewall para empresas PA-4000 <strong>de</strong> Palo Alto <strong>Networks</strong> está diseñado<br />

especialmente para instalaciones que requieren acceso a Internet <strong>de</strong><br />

alta velocidad en pequeñas y medianas empresas.<br />

PA-200<br />

El dispositivo PA-200 dispone <strong>de</strong> la misma arquitectura hardware que<br />

toda la gama y está enfocado a sucursales remotas, SOHO y entornos<br />

distribuidos.<br />

CARACTERÍSTICAS<br />

PA-5060<br />

PA-5050<br />

PA-5020<br />

PA-4060<br />

PA-4050<br />

PA-4020<br />

PA-2050<br />

PA-2020<br />

PA-500<br />

PA-200<br />

Caudal <strong>de</strong>l Firewall<br />

20 Gbps<br />

10 Gbps<br />

5 Gbps<br />

10 Gbps<br />

10 Gbps<br />

2 Gbps<br />

1 Gbps<br />

500 Mbps<br />

250 Mbps<br />

100 Mbps<br />

Tasa <strong>de</strong> prevención <strong>de</strong> amenazas<br />

10 Gbps<br />

5 Gbps<br />

2 Gbps<br />

5 Gbps<br />

5 Gbps<br />

2 Gbps<br />

500 Mbps<br />

200 Mbps<br />

100 Mbps<br />

50 Mbps<br />

Caudal IPSec VPN<br />

4 Gbps<br />

4 Gbps<br />

2 Gbps<br />

2 Gbps<br />

2 Gbps<br />

1 Gbps<br />

300 Mbps<br />

200 Mbps<br />

50 Mbps<br />

50 Mbps<br />

Sesiones máx.<br />

4,000,000<br />

2,000,000<br />

1,000,000<br />

2,000,000<br />

2,000,000<br />

500,000<br />

250,000<br />

125,000<br />

64,000<br />

64,000<br />

Nuevas sesiones/seg<br />

120,000<br />

120,000<br />

120,000<br />

60,000<br />

60,000<br />

60,000<br />

15,000<br />

15,000<br />

7,500<br />

1,000<br />

Túneles IPSec VPN<br />

8,000<br />

4,000<br />

2,000<br />

4,000<br />

4,000<br />

2,000<br />

2,000<br />

1,000<br />

250<br />

25<br />

Usuarios SSL VPN<br />

20,000<br />

10,000<br />

5,000<br />

10,000<br />

10,000<br />

5,000<br />

500<br />

500<br />

100<br />

25<br />

Routers virtuales<br />

225<br />

125<br />

20<br />

125<br />

125<br />

20<br />

10<br />

10<br />

3<br />

3<br />

Sistemas virtuales (base/max*)<br />

25/225*<br />

25/125*<br />

10/20*<br />

25/125*<br />

25/125*<br />

10/20*<br />

1/6*<br />

1/6*<br />

—<br />

—<br />

Zonas <strong>de</strong> seguridad<br />

900<br />

500<br />

80<br />

500<br />

500<br />

80<br />

40<br />

40<br />

20<br />

10<br />

Núm. máximo <strong>de</strong> políticas<br />

40,000<br />

20,000<br />

10,000<br />

20,000<br />

20,000<br />

10,000<br />

5,000<br />

2,500<br />

1,000<br />

250<br />

*Para añadir sistemas virtuales a la cantidad básica se necesita comprar una licencia por separado.

Tecnologías PAN<br />

App-ID: Clasificación <strong>de</strong> aplicaciones<br />

en todos los puertos y en todo momento<br />

La clave <strong>de</strong>l funcionamiento <strong>de</strong> cualquier firewall y <strong>de</strong> la política <strong>de</strong><br />

seguridad <strong>de</strong> la empresa es la clasificación precisa <strong>de</strong>l tráfico en la<br />

red. Los firewalls tradicionales clasifican el tráfico en función <strong>de</strong>l<br />

puerto y <strong>de</strong>l protocolo, lo cual, en su momento, servía para<br />

asegurar el perímetro <strong>de</strong> la red. Pero las aplicaciones <strong>de</strong> hoy en<br />

día son capaces <strong>de</strong> eludir fácilmente este tipo <strong>de</strong> firewalls: ya sea<br />

saltando <strong>de</strong> un puerto a otro, con SSL y SSH, colándose por el<br />

puerto 80 o mediante el uso <strong>de</strong> puertos alternativos. Con App-ID se<br />

consigue reducir la pérdida <strong>de</strong> visibilidad en la clasificación <strong>de</strong>l<br />

tráfico, pues utiliza mecanismos múltiples <strong>de</strong> clasificación a la hora<br />

<strong>de</strong> <strong>de</strong>terminar la i<strong>de</strong>ntidad exacta <strong>de</strong> las aplicaciones que recorren<br />

la red. App-ID establece una clasificación continua <strong>de</strong>l tráfico al<br />

usar los mecanismos <strong>de</strong> i<strong>de</strong>ntificación a<strong>de</strong>cuados en cada<br />

momento, y esto da como resultado la i<strong>de</strong>ntificación precisa y<br />

coherente <strong>de</strong> cada aplicación en cada puerto y en todo momento a<br />

lo largo y ancho <strong>de</strong> la red.<br />

10.0.0.227<br />

10.0.0.211<br />

10.0.0.232<br />

10.0.0.220 10.0.0.239<br />

10.0.0.242<br />

10.0.0.245 10.0.0.209<br />

10.0.0.217<br />

10.0.0.232<br />

10.0.0.221<br />

Supervisión<br />

<strong>de</strong> conexión<br />

Son<strong>de</strong>o <strong>de</strong><br />

terminal<br />

User-ID<br />

Detección<br />

<strong>de</strong> función<br />

Portal<br />

cautivo<br />

Paul I Ingeniería<br />

Grupo financiero<br />

Steve I Financiero<br />

Nancy I Marketing<br />

Content-ID: Protección <strong>de</strong>l tráfico admitido<br />

Hoy en día los empleados <strong>de</strong> una empresa compaginan todo<br />

tipo <strong>de</strong> aplicaciones tanto para el trabajo como para su uso<br />

personal, y <strong>de</strong> esto se aprovechan quienes se <strong>de</strong>dican a atacar<br />

re<strong>de</strong>s corporativas para lograr sus objetivos. Con Content-ID y<br />

App-ID, los administradores cuentan ahora con una solución<br />

<strong>de</strong> doble vía para proteger la red corporativa. Pue<strong>de</strong>n <strong>de</strong>dicar<br />

App-ID para la i<strong>de</strong>ntificación y el control <strong>de</strong> las aplicaciones<br />

admitidas en la red y <strong>de</strong>dicar Content-ID para el<br />

establecimiento <strong>de</strong> políticas <strong>de</strong> uso específicas para cada<br />

aplicación con el fin <strong>de</strong> bloquear ataques y limitar el tránsito <strong>de</strong><br />

archivos e información sensible. Y para completar la variedad<br />

<strong>de</strong> controles que ofrece Content-ID, también dispone <strong>de</strong> una<br />

extensa base <strong>de</strong> datos <strong>de</strong> URL para el control <strong>de</strong> la<br />

navegación.<br />

Detección y <strong>de</strong>scodificación<br />

<strong>de</strong>l protocolo <strong>de</strong> aplicaciones<br />

Descodificación <strong>de</strong>l<br />

protocolo <strong>de</strong> aplicaciones<br />

User-ID: Capacitación <strong>de</strong> aplicaciones<br />

para usuarios y grupos<br />

Hasta ahora, las políticas <strong>de</strong> seguridad se aplicaban en<br />

función <strong>de</strong> cada dirección IP, pero la creciente<br />

dinamización <strong>de</strong> los usuarios y los cálculos hacen<br />

imposible el control <strong>de</strong> la actividad con la dirección IP<br />

como único mecanismo. Con User-ID, la <strong>nueva</strong><br />

generación <strong>de</strong> firewalls <strong>de</strong> Palo Alto <strong>Networks</strong> se<br />

integra a la perfección con la gama más amplia <strong>de</strong><br />

directorios para empresa <strong>de</strong>l mercado: Active Directory,<br />

eDirectory, Open LDAP, Citrix, Terminal Server <strong>de</strong><br />

Microsoft y XenWorks. Con la API XML y el portal<br />

cautivo se completa la serie <strong>de</strong> mecanismos gracias a<br />

los cuales las empresas ya pue<strong>de</strong>n añadir información<br />

<strong>de</strong> sus usuarios a sus políticas <strong>de</strong> seguridad. El agente<br />

User-ID <strong>de</strong> la red se comunica con el controlador <strong>de</strong>l<br />

dominio y relaciona la información <strong>de</strong> usuario con la<br />

dirección IP que emplee en cada momento.<br />

DATOS<br />

Firma <strong>de</strong> la aplicación<br />

Heurística<br />

N.º <strong>de</strong> tarjeta <strong>de</strong> crédito<br />

N.º <strong>de</strong> la Seguridad<br />

Social<br />

Archivos<br />

AMENAZAS<br />

Exploits <strong>de</strong><br />

vulnerabilidad<br />

Virus<br />

Spyware<br />

Content-ID<br />

Filtrado <strong>de</strong><br />

Internet<br />

URL