You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

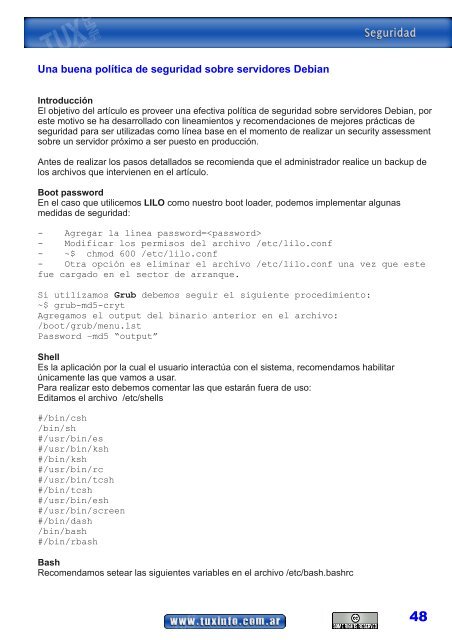

Una buena política de seguridad sobre servidores DebianIntroducciónEl objetivo del artículo es proveer una efectiva política de seguridad sobre servidores Debian, poreste motivo se ha desarrollado con lineamientos y recomendaciones de mejores prácticas deseguridad para ser utilizadas como línea base en el momento de realizar un security assessmentsobre un servidor próximo a ser puesto en producción.Antes de realizar los pasos detallados se recomienda que el administrador realice un backup delos archivos que intervienen en el artículo.Boot passwordEn el caso que utilicemos LILO como nuestro boot loader, podemos implementar algunasmedidas de seguridad:- Agregar la línea password=- Modificar los permisos del archivo /etc/lilo.conf- ~$ chmod 600 /etc/lilo.conf- Otra opción es eliminar el archivo /etc/lilo.conf una vez que estefue cargado en el sector de arranque.Si utilizamos Grub debemos seguir el siguiente procedimiento:~$ grub-md5-crytAgregamos el output del binario anterior en el archivo:/boot/grub/menu.lstPassword –md5 “output”ShellEs la aplicación por la cual el usuario interactúa con el sistema, recomendamos habilitarúnicamente las que vamos a usar.Para realizar esto debemos comentar las que estarán fuera de uso:Editamos el archivo /etc/shells#/bin/csh/bin/sh#/usr/bin/es#/usr/bin/ksh#/bin/ksh#/usr/bin/rc#/usr/bin/tcsh#/bin/tcsh#/usr/bin/esh#/usr/bin/screen#/bin/dash/bin/bash#/bin/rbashBashRecomendamos setear las siguientes variables en el archivo /etc/bash.bashrc48