De la Seguridad del acceso a datos en aplicaciones ASP ... - Willy .Net

De la Seguridad del acceso a datos en aplicaciones ASP ... - Willy .Net

De la Seguridad del acceso a datos en aplicaciones ASP ... - Willy .Net

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Almac<strong>en</strong>ar cad<strong>en</strong>as de conexión de forma segura.<br />

<strong>De</strong>cidir si se va a transmitir el contexto de seguridad <strong>del</strong> l<strong>la</strong>mador original a <strong>la</strong><br />

base de <strong>datos</strong>.<br />

Aprovechar <strong>la</strong> agrupación de <strong>la</strong> conexión.<br />

Protegerse fr<strong>en</strong>te a los ataques de inyección SQL.<br />

Almac<strong>en</strong>ar cred<strong>en</strong>ciales de forma segura <strong>en</strong> una base de <strong>datos</strong>.<br />

En el capítulo también se pres<strong>en</strong>tan los diversos compromisos re<strong>la</strong>cionados con el<br />

uso de funciones; por ejemplo, <strong>la</strong>s funciones de <strong>la</strong> base de <strong>datos</strong> fr<strong>en</strong>te a <strong>la</strong> lógica de<br />

funciones aplicada <strong>en</strong> el nivel medio. Por último se incluye un conjunto de<br />

recom<strong>en</strong>daciones básicas para el <strong>acceso</strong> a <strong>datos</strong>.<br />

Introducción a <strong>la</strong> seguridad <strong>del</strong> <strong>acceso</strong> a <strong>datos</strong><br />

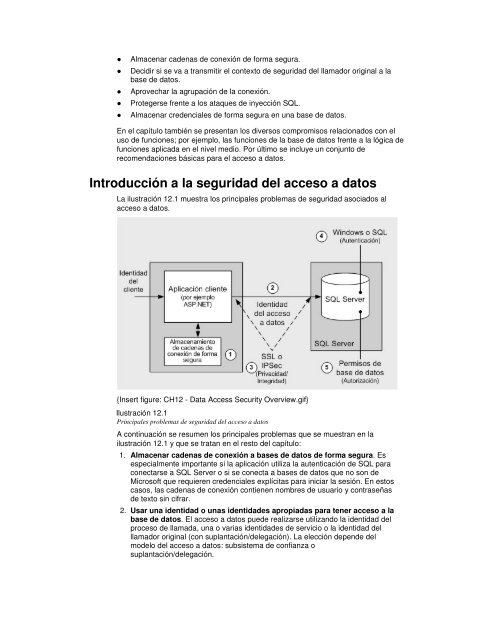

La ilustración 12.1 muestra los principales problemas de seguridad asociados al<br />

<strong>acceso</strong> a <strong>datos</strong>.<br />

{Insert figure: CH12 - Data Access Security Overview.gif}<br />

Ilustración 12.1<br />

Principales problemas de seguridad <strong>del</strong> <strong>acceso</strong> a <strong>datos</strong><br />

A continuación se resum<strong>en</strong> los principales problemas que se muestran <strong>en</strong> <strong>la</strong><br />

ilustración 12.1 y que se tratan <strong>en</strong> el resto <strong>del</strong> capítulo:<br />

1. Almac<strong>en</strong>ar cad<strong>en</strong>as de conexión a bases de <strong>datos</strong> de forma segura. Es<br />

especialm<strong>en</strong>te importante si <strong>la</strong> aplicación utiliza <strong>la</strong> aut<strong>en</strong>ticación de SQL para<br />

conectarse a SQL Server o si se conecta a bases de <strong>datos</strong> que no son de<br />

Microsoft que requier<strong>en</strong> cred<strong>en</strong>ciales explícitas para iniciar <strong>la</strong> sesión. En estos<br />

casos, <strong>la</strong>s cad<strong>en</strong>as de conexión conti<strong>en</strong><strong>en</strong> nombres de usuario y contraseñas<br />

de texto sin cifrar.<br />

2. Usar una id<strong>en</strong>tidad o unas id<strong>en</strong>tidades apropiadas para t<strong>en</strong>er <strong>acceso</strong> a <strong>la</strong><br />

base de <strong>datos</strong>. El <strong>acceso</strong> a <strong>datos</strong> puede realizarse utilizando <strong>la</strong> id<strong>en</strong>tidad <strong>del</strong><br />

proceso de l<strong>la</strong>mada, una o varias id<strong>en</strong>tidades de servicio o <strong>la</strong> id<strong>en</strong>tidad <strong>del</strong><br />

l<strong>la</strong>mador original (con sup<strong>la</strong>ntación/<strong>del</strong>egación). La elección dep<strong>en</strong>de <strong>del</strong><br />

mo<strong>del</strong>o <strong>del</strong> <strong>acceso</strong> a <strong>datos</strong>: subsistema de confianza o<br />

sup<strong>la</strong>ntación/<strong>del</strong>egación.