Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

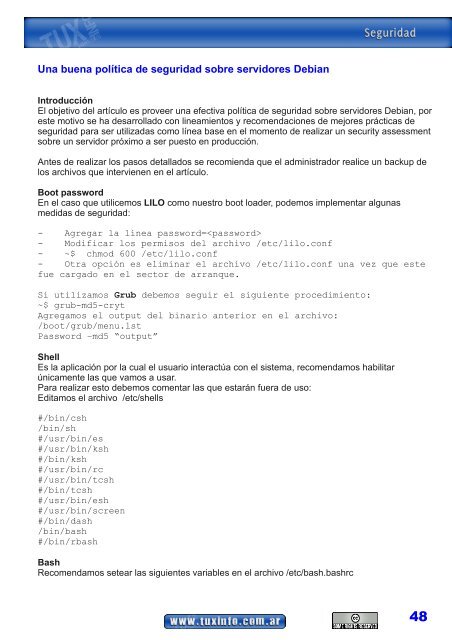

Una buena política de seguridad sobre servidores Debian<br />

Introducción<br />

El objetivo del artículo es proveer una efectiva política de seguridad sobre servidores Debian, por<br />

este motivo se ha desarrollado con lineamientos y recomendaciones de mejores prácticas de<br />

seguridad para ser utilizadas como línea base en el momento de realizar un security assessment<br />

sobre un servidor próximo a ser puesto en producción.<br />

Antes de realizar los pasos detallados se recomienda que el administrador realice un backup de<br />

los archivos que intervienen en el artículo.<br />

Boot password<br />

En el caso que utilicemos LILO como nuestro boot loader, podemos implementar algunas<br />

medidas de seguridad:<br />

- Agregar la línea password=<br />

- Modificar los permisos del archivo /etc/lilo.conf<br />

- ~$ chmod 600 /etc/lilo.conf<br />

- Otra opción es eliminar el archivo /etc/lilo.conf una vez que este<br />

fue cargado en el sector de arranque.<br />

Si utilizamos Grub debemos seguir el siguiente procedimiento:<br />

~$ grub-md5-cryt<br />

Agregamos el output del binario anterior en el archivo:<br />

/boot/grub/menu.lst<br />

Password –md5 “output”<br />

Shell<br />

Es la aplicación por la cual el usuario interactúa con el sistema, recomendamos habilitar<br />

únicamente las que vamos a usar.<br />

Para realizar esto debemos comentar las que estarán fuera de uso:<br />

Editamos el archivo /etc/shells<br />

#/bin/csh<br />

/bin/sh<br />

#/usr/bin/es<br />

#/usr/bin/ksh<br />

#/bin/ksh<br />

#/usr/bin/rc<br />

#/usr/bin/tcsh<br />

#/bin/tcsh<br />

#/usr/bin/esh<br />

#/usr/bin/screen<br />

#/bin/dash<br />

/bin/bash<br />

#/bin/rbash<br />

Bash<br />

Recomendamos setear las siguientes variables en el archivo /etc/bash.bashrc<br />

48