SOLO LINUX_N1_FEBRERO 2019

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

55<br />

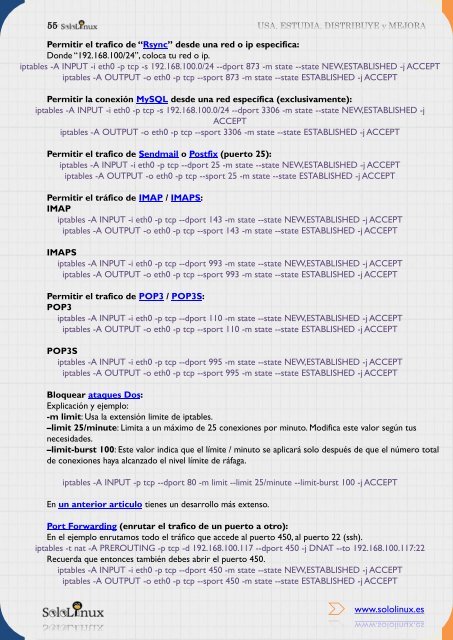

Permitir el trafico de “Rsync” desde una red o ip especifica:<br />

Donde “192.168.100/24”, coloca tu red o ip.<br />

iptables -A INPUT -i eth0 -p tcp -s 192.168.100.0/24 --dport 873 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 873 -m state --state ESTABLISHED -j ACCEPT<br />

Permitir la conexión MySQL desde una red específica (exclusivamente):<br />

iptables -A INPUT -i eth0 -p tcp -s 192.168.100.0/24 --dport 3306 -m state --state NEW,ESTABLISHED -j<br />

ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 3306 -m state --state ESTABLISHED -j ACCEPT<br />

Permitir el trafico de Sendmail o Postfix (puerto 25):<br />

iptables -A INPUT -i eth0 -p tcp --dport 25 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 25 -m state --state ESTABLISHED -j ACCEPT<br />

Permitir el tráfico de IMAP / IMAPS:<br />

IMAP<br />

iptables -A INPUT -i eth0 -p tcp --dport 143 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 143 -m state --state ESTABLISHED -j ACCEPT<br />

IMAPS<br />

iptables -A INPUT -i eth0 -p tcp --dport 993 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 993 -m state --state ESTABLISHED -j ACCEPT<br />

Permitir el trafico de POP3 / POP3S:<br />

POP3<br />

iptables -A INPUT -i eth0 -p tcp --dport 110 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 110 -m state --state ESTABLISHED -j ACCEPT<br />

POP3S<br />

iptables -A INPUT -i eth0 -p tcp --dport 995 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 995 -m state --state ESTABLISHED -j ACCEPT<br />

Bloquear ataques Dos:<br />

Explicación y ejemplo:<br />

-m limit: Usa la extensión limite de iptables.<br />

–limit 25/minute: Limita a un máximo de 25 conexiones por minuto. Modifica este valor según tus<br />

necesidades.<br />

–limit-burst 100: Este valor indica que el límite / minuto se aplicará solo después de que el número total<br />

de conexiones haya alcanzado el nivel límite de ráfaga.<br />

iptables -A INPUT -p tcp --dport 80 -m limit --limit 25/minute --limit-burst 100 -j ACCEPT<br />

En un anterior articulo tienes un desarrollo más extenso.<br />

Port Forwarding (enrutar el trafico de un puerto a otro):<br />

En el ejemplo enrutamos todo el tráfico que accede al puerto 450, al puerto 22 (ssh).<br />

iptables -t nat -A PREROUTING -p tcp -d 192.168.100.117 --dport 450 -j DNAT --to 192.168.100.117:22<br />

Recuerda que entonces también debes abrir el puerto 450.<br />

iptables -A INPUT -i eth0 -p tcp --dport 450 -m state --state NEW,ESTABLISHED -j ACCEPT<br />

iptables -A OUTPUT -o eth0 -p tcp --sport 450 -m state --state ESTABLISHED -j ACCEPT<br />

www.sololinux.es