Polynômes de permutation à trappe et chiffrement à clef publique

Polynômes de permutation à trappe et chiffrement à clef publique

Polynômes de permutation à trappe et chiffrement à clef publique

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Introduction <strong>Polynômes</strong> <strong>de</strong> <strong>permutation</strong> <strong>à</strong> <strong>trappe</strong> <strong>de</strong> Z/nZ Nouveaux problèmes algorithmiques Cryptosystèmes Conclusion<br />

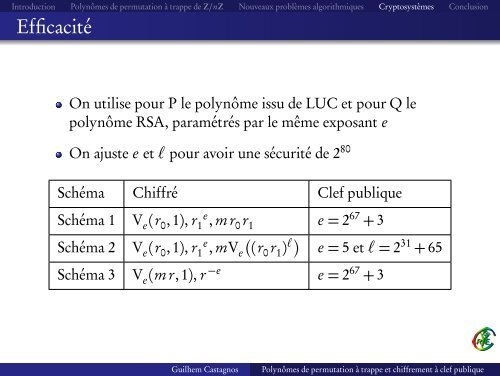

Efficacité<br />

On utilise pour P le polynôme issu <strong>de</strong> LUC <strong>et</strong> pour Q le<br />

polynôme RSA, paramétrés par le même exposant e<br />

On ajuste e <strong>et</strong> l pour avoir une sécurité <strong>de</strong> 2 80<br />

Schéma Chiffré Clef <strong>publique</strong><br />

Schéma 1 V e (r 0 ,1), r 1 e , m r 0 r 1 e = 2 67 + 3<br />

Schéma 2 V e (r 0 ,1), r 1 e , mV e<br />

(r0 r 1 ) l e = 5 <strong>et</strong> l = 2 31 + 65<br />

Schéma 3 V e (mr,1), r −e e = 2 67 + 3<br />

Guilhem Castagnos<br />

<strong>Polynômes</strong> <strong>de</strong> <strong>permutation</strong> <strong>à</strong> <strong>trappe</strong> <strong>et</strong> <strong>chiffrement</strong> <strong>à</strong> <strong>clef</strong> <strong>publique</strong>