- Page 1 and 2: MYTHES ET LEGENDES DES TIC1er févr

- Page 3 and 4: SOMMAIREMYTHES ET LEGENDES DES TIC.

- Page 5 and 6: L'ETHIQUEMythes et légendes des TI

- Page 7 and 8: D’autre part, avec trois heures d

- Page 9 and 10: LA NEUTRALITE DU NET, UN MYTHE PARA

- Page 11 and 12: Mis à part le japonais NTT, l'indi

- Page 13 and 14: L'autre mythe, ce qui n'existe pas

- Page 15 and 16: savoir-faire précis permettant de

- Page 17 and 18: économiques et technologiques, d'

- Page 19 and 20: MYTHES ET LEGENDES DE L'INTERNETGé

- Page 21 and 22: employés du centre de tri postal,

- Page 23 and 24: MYTHES ET LEGENDES DE LA NAVIGATION

- Page 25 and 26: Un bon exemple de ce type d’attaq

- Page 27 and 28: MYTHE N° 8 :NOUS CONTROLONS L'UTIL

- Page 29 and 30: MYTHES ET LEGENDES DE L'IDENTITE NU

- Page 31 and 32: En inversant les deux facteurs, le

- Page 33 and 34: traitements de données personnelle

- Page 35 and 36: MYTHES ET LEGENDES DES SYSTEMES DE

- Page 37 and 38: • L’interopérabilité et la po

- Page 39 and 40: Pensez vous qu’il est possible, d

- Page 41 and 42: • Microsoft Live Mesh : il s’ag

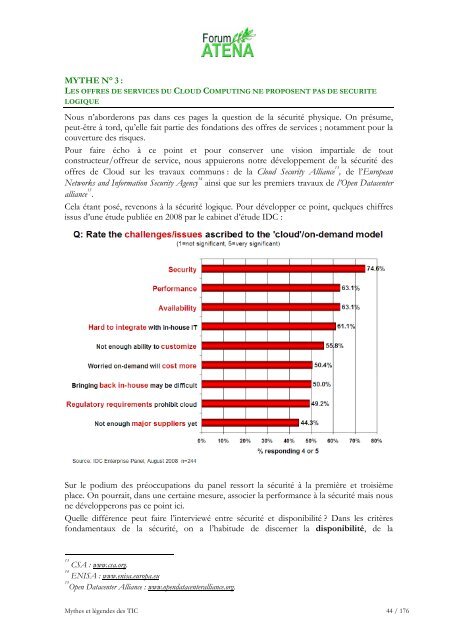

- Page 43: Pour mettre en perspective les déf

- Page 47 and 48: MYTHES ET LEGENDES DES MEDIA SOCIAU

- Page 49 and 50: Ainsi, le taux de pénétration de

- Page 51 and 52: Depuis la nuit des temps, l’homme

- Page 53 and 54: C’est pourtant oublier les princi

- Page 55 and 56: Touchant à l’organisation du tra

- Page 57 and 58: l’utilisation d’InfiniBand et E

- Page 59 and 60: quasi-monopole dans les hautes perf

- Page 61 and 62: D'autre part, la forme de marketing

- Page 63 and 64: Pour 2011, la manifestation prendra

- Page 65 and 66: MYTHES ET LEGENDES DE LA SECURITE D

- Page 67 and 68: comme premier vecteur d'infection e

- Page 69 and 70: préférence leurs attaques à part

- Page 71 and 72: Il est beaucoup plus difficile d’

- Page 73 and 74: MYTHE N° 3 :NOUS AURONS UN PEARL-H

- Page 75 and 76: Ces organisations ont donc tout à

- Page 77 and 78: MYTHES ET LEGENDES DES VULNERABILIT

- Page 79 and 80: Sans parler évidemment des vulnér

- Page 81 and 82: MYTHE N° 3 :C'EST SUR LES PC SOUS

- Page 83 and 84: MYTHES ET LEGENDES DU CHIFFREMENTG

- Page 85 and 86: Mais tout de même, une signature R

- Page 87 and 88: Face à un message chiffré, le cry

- Page 89 and 90: MYTHES ET LEGENDES DES MATHEMATIQUE

- Page 91 and 92: MYTHES ET LEGENDES DE LA SIGNATUREE

- Page 93 and 94: Mais si ne possédez pas le certifi

- Page 95 and 96:

dans un certificat électronique qu

- Page 97 and 98:

démarches radicalement opposées,

- Page 99 and 100:

Quand votre PCA est défini, docume

- Page 101 and 102:

3° PARTIE : ASPECTS MATERIELSMythe

- Page 103 and 104:

Mais une fois ces jalons posés, fo

- Page 105 and 106:

MYTHE N° 3 :LES PROJETS PILOTES SO

- Page 107 and 108:

La demande pour des fréquences plu

- Page 109 and 110:

Alors que les câbles Ethernet sont

- Page 111 and 112:

MYTHES ET LEGENDES DE LA CERTIFICAT

- Page 113 and 114:

"cible de sécurité" (ST : Securit

- Page 115 and 116:

oîte blanche, à partir du niveau

- Page 117 and 118:

MYTHES DE L'IMPUNITE JURIDIQUE, DE

- Page 119 and 120:

MYTHE N° 5 :BLANCHIR ET CACHER SON

- Page 121 and 122:

questions trouvent réponse dans un

- Page 123 and 124:

couronne. A son tour, la Direction

- Page 125 and 126:

MYTHE N° 4 :DE SIMPLES OUTILS ET C

- Page 127 and 128:

MYTHES ET LEGENDES DES ERREURS JUDI

- Page 129 and 130:

de telles marques de reconnaissance

- Page 131 and 132:

MYTHE N° 5 :UNE CONVERSATION ENTRE

- Page 133 and 134:

Ce principe, qui peut paraître inj

- Page 135 and 136:

tendait « à faciliter l'identific

- Page 137 and 138:

devant les tribunaux pour contrefa

- Page 139 and 140:

vigueur, assorti de l'information s

- Page 141 and 142:

Si malgré un second avertissement

- Page 143 and 144:

La Cour d’Appel de Paris, dans un

- Page 145 and 146:

procédure civile. Il sera néanmoi

- Page 147 and 148:

en l’occurrence pour un site à b

- Page 149 and 150:

Pour être précis, dans l’affair

- Page 151 and 152:

Dès lors et contrairement à ce qu

- Page 153 and 154:

L’article 121-1 du Code de la con

- Page 155 and 156:

MYTHES ET LEGENDES DU CORRESPONDANT

- Page 157 and 158:

isque de mise en cause de la respon

- Page 159 and 160:

couvertes par exemple par le secret

- Page 161 and 162:

individuelles et intérêt légitim

- Page 163 and 164:

ACRONYMESMYTHES ET LEGENDES DE L'IN

- Page 165 and 166:

Un ensemble de technologies et d'us

- Page 167 and 168:

• « La Sécurité à l'usage des

- Page 169 and 170:

A PROPOS DES AUTEURSPar ordre alpha

- Page 171 and 172:

Gérard GAUDIN est Consultant indé

- Page 173 and 174:

Fabrice MATTATIA est ancien élève

- Page 175 and 176:

Philippe VACHEROUT est président d