Nyckelhantering, kryptobaserade protokoll och andra verktyg för ...

Nyckelhantering, kryptobaserade protokoll och andra verktyg för ...

Nyckelhantering, kryptobaserade protokoll och andra verktyg för ...

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

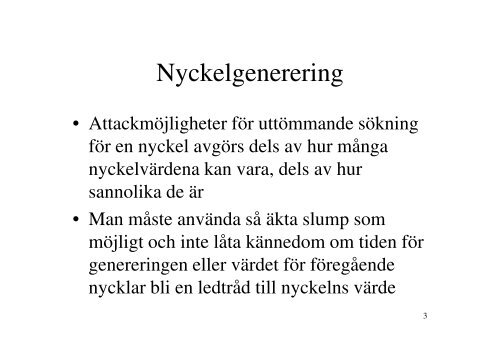

Nyckelgenerering• Attackmöjligheter för uttömmande sökningför en nyckel avgörs dels av hur månganyckelvärdena kan vara, dels av hursannolika de är• Man måste använda så äkta slump sommöjligt <strong>och</strong> inte låta kännedom om tiden förgenereringen eller värdet för föregåendenycklar bli en ledtråd till nyckelns värde3