IT Professional Security - ΤΕΥΧΟΣ 50

Περιοδικό για το Enterprise Computing και την ασφάλεια πληροφοριών.

Περιοδικό για το Enterprise Computing και την ασφάλεια πληροφοριών.

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

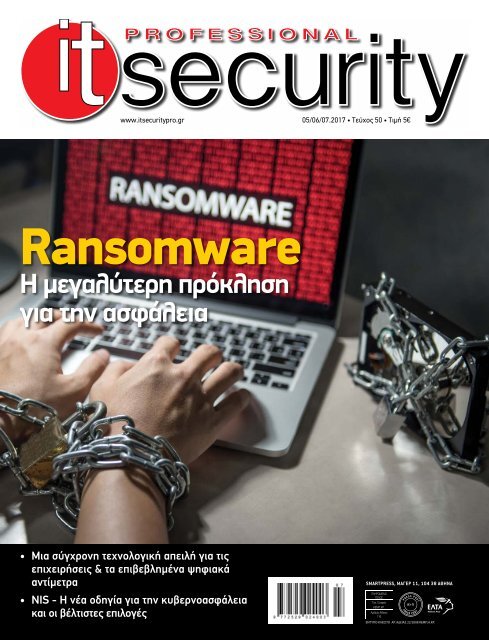

www.itsecuritypro.gr 05/06/07.2017 • Τεύχος <strong>50</strong> • Τιμή 5€<br />

Ransomware<br />

Η μεγαλύτερη πρόκληση<br />

για την ασφάλεια<br />

• Μια σύγχρονη τεχνολογική απειλή για τις<br />

επιχειρήσεις & τα επιβεβλημένα ψηφιακά<br />

αντίμετρα<br />

• NIS - Η νέα οδηγία για την κυβερνοασφάλεια<br />

και οι βέλτιστες επιλογές

T<strong>50</strong>05/06/07.2017<br />

Editorial<br />

Απλά μέτρα πρόληψης ..που<br />

μπορεί να αποδειχτούν “σωτήρια”!<br />

Οι περισσότερες αναφορές των εταιριών ψηφιακής ασφάλειας,<br />

αλλά και των ειδικών του χώρου, σχετικά με τις επιθέσεις<br />

των διαφορετικών τύπων Ransomware - που πρόσφατα εκδηλώθηκαν<br />

με σφοδρότητα σε πολλές χώρες του κόσμου -<br />

συγκλίνουν σε μια σειρά από συμβουλές και συστάσεις προς<br />

τους απλούς χρήστες, αλλά φυσικά και προς τις επιχειρήσεις<br />

κάθε κλίμακας και μεγέθους, μιας και όπως αποδείχτηκε τα<br />

λεγόμενα και ως “λυτρισμικά” …δεν κάνουν διακρίσεις!<br />

Επιχειρώντας να συγκεντρώσουμε αυτές τις συμβουλές,<br />

που σκοπό έχουν να ενισχύσουν τα μέτρα άμυνας απέναντι<br />

στις απειλές των Ransomware, πρέπει να επισημάνουμε<br />

ότι σχεδόν όλες θέτουν ως βασικές προτεραιότητες τη<br />

διατήρηση των ενημερώσεων των λειτουργικών των συστημάτων,<br />

αλλά και των αντιγράφων ασφαλείας σε συχνή<br />

βάση. Η μετάβαση στο Κέντρο Ενεργειών των Windows και<br />

η εγκατάσταση των απαραίτητων ενημερώσεων του λειτουργικού,<br />

που εκδίδει η Micrososft, μπορεί πραγματικά να<br />

αποβεί σωτήρια απέναντι στα κακόβουλα λογισμικά κάθε<br />

τύπου. Επίσης, ο μόνος τρόπος επανάκτησης των αρχείων<br />

– χωρίς φυσικά να ενδώσει το θύμα επίθεσης ransomware<br />

στην πληρωμή λύτρων – είναι η συχνή διατήρηση αντιγράφων<br />

ασφάλειας των δεδομένων. Η διατήρηση αντιγράφων<br />

των αρχείων και εκτός δικτύου/internet (off site), είναι μια<br />

διαδικασία που συνίσταται όχι μόνο απέναντι στην πιθανότητα<br />

μόλυνσης από κακόβουλα λογισμικά, αλλά και πολλών<br />

άλλων καταστάσεων (κλοπή, απώλεια, καταστροφή, κλπ)<br />

Φυσικά, η βοήθεια μιας τεχνολογικής λύσης ασφάλειας για<br />

την αντιμετώπιση των επιθέσεων ransomware και των<br />

άλλων σύγχρονων ψηφιακών απειλών, είναι πάντα σημαντική.<br />

Όμως εξίσου σημαντική, είναι και η εκπαίδευση των<br />

χρηστών και του προσωπικού των επιχειρήσεων, προκειμένου<br />

να αποφεύγουν ενέργειες που πιθανόν θα δημιουργήσουν<br />

“κερκόπορτες” για τους επιτιθέμενους. Θα πρέπει<br />

λοιπόν οι χρήστες να μην ανοίγουν επισυναπτόμενα αρχεία<br />

από email παραληπτών που δεν γνωρίζουν ή θεωρούνται<br />

ύποπτα, ενώ τα τμήματα <strong>IT</strong>, θα πρέπει να διακρίνουν τα κρίσιμα<br />

δεδομένα, να τα αποθηκεύουν ξεχωριστά και φυσικά<br />

να δημιουργούν αντίγραφα ασφάλειας, περιορίζοντας την<br />

πρόσβαση σε αυτά.<br />

Μπορεί τα παραπάνω να φαίνονται απλά, όμως αποτελούν<br />

την πρώτη και βασική γραμμή άμυνας απέναντι σε αυτές τις<br />

απειλές και αν όλοι τα εφάρμοζαν σίγουρα οι συνέπειες από<br />

τις επιθέσεις θα ήταν πολύ μικρότερες. Στο τεύχος αυτό, θα<br />

βρείτε πολλές εκτεταμένες αναλύσεις και αναφορές, σχετικά<br />

με τα λυτρισμικά και βέλτιστους τρόπους αντιμετώπισης τους.<br />

Βλάσης Αμανατίδης<br />

Εκδότης<br />

Κώστας Νόστης<br />

Σύμβουλος Έκδοσης<br />

Νίκη Πανδή<br />

Αρχισυντάκτης<br />

Βλάσης Αμανατίδης<br />

v.amanatidis@smartpress.gr<br />

Συνεργάτες<br />

Σήφης Ανδρουλιδάκης<br />

Μίνα Ζούλοβιτς<br />

Νότης Ηλιόπουλος<br />

Αριστοτέλης Λυμπερόπουλος<br />

Δημήτρης Παπίτσης<br />

Αλέξανδρος Σουλαχάκης<br />

Παναγιώτα Τσώνη<br />

Διεύθυνση Διαφήμισης<br />

Νίκος Σαράφογλου<br />

n.sarafoglou@smartpress.gr<br />

DTP<br />

Λεωνίδας Πουλόπουλος<br />

Νίκος Χαλκιαδάκης<br />

Διεύθυνση Events<br />

Ανδρέας Καραντώνης<br />

Διεύθυνση Marketing<br />

Ειρήνη Νόστη<br />

Υπεύθυνη Social Media<br />

Αγγελική Νόστη<br />

Γραμματεία Εμπορικού<br />

Έλλη Μαστρομανώλη<br />

Φωτογράφος<br />

Δήμητρα Κατερέλου<br />

Λογιστήριο<br />

Ανδρέας Λουλάκης<br />

Consulting by<br />

SPEG<br />

τηλ.: 210 5238777,<br />

www.speg.gr, info@speg.gr<br />

Ιδιοκτήτης<br />

Smart Press<br />

Μάγερ 11, 10438, Αθήνα<br />

Τηλ.: 210 5201<strong>50</strong>0, 210 5230000,<br />

Fax: 210 5241900<br />

Τμήμα συνδρομών<br />

support@securitymanager.gr<br />

www.smartpress.gr<br />

www.itsecuritypro.gr<br />

www.securitymanager.gr<br />

info@securitymanager.gr<br />

support@securitymanager.gr<br />

ΚΩΔΙΚΟΣ 01-8267<br />

2 security

security<br />

3

T<strong>50</strong>05/06/07.2017<br />

Contents<br />

12 40 44<br />

2 | editorial<br />

Cover issue<br />

12 | Ransomware<br />

Η μεγαλύτερη πρόκληση για την<br />

ασφάλεια<br />

Issue<br />

20 | Ransomware ή αλλιώς…<br />

«λυτρισμικό»!<br />

Μια σύγχρονη τεχνολογική<br />

απειλή για τις επιχειρήσεις & τα<br />

επιβεβλημένα ψηφιακά αντίμετρα<br />

22 | Ransomware: Κερδίζοντας<br />

τον πόλεμο με μια ολιστική<br />

προσέγγιση<br />

24 | Κατανοώντας το WannaCry για<br />

να προστατευθείτε από αυτό και<br />

άλλου τύπου ransomware<br />

28 | Πάντα σε ετοιμότητα.. γιατί η<br />

ιστορία επαναλαμβάνεται!<br />

30 | Your files or your money – Πώς<br />

να αμυνθείτε αποτελεσματικά<br />

έναντι της κρίσιμης απειλής των<br />

Ransomware<br />

34 | Ransomware Vs Wiper:<br />

Από τον Cryptolocker στον<br />

WannaCry, στην νέα εποχή της<br />

κυβερνοτρομοκρατίας.<br />

36 | Θωρακίστε την επιχείρησή σας<br />

με την Bitdefender<br />

38 | Αύξηση του Ransomware: Πώς<br />

η Seqrite μπορεί να βοηθήσει να<br />

προστατεύσετε την επιχείρησή σας!<br />

40 | Πως αντιμετωπίζεται από ένα<br />

ασφαλιστήριο cyber insurance<br />

το ransomware;<br />

42 | Observe<strong>IT</strong>: Αναγνώριση και<br />

Αντιμετώπιση της εσωτερικής<br />

απειλής<br />

44 | NIS - Η νέα οδηγία για την<br />

κυβερνοασφάλεια<br />

Business <strong>IT</strong><br />

2 | Η νέα McAfee δεσμεύεται για την<br />

οικοδόμηση ενός ασφαλέστερου<br />

μέλλοντος<br />

5 | <strong>IT</strong>WAY & McAfee<br />

Μια συνεργασία που συνεχίζει και<br />

αναπτύσσεται διαρκώς<br />

4 security

security<br />

5

T<strong>50</strong>05/06/07.2017<br />

News<br />

Νομοθεσία για το έγκλημα στον κυβερνοχώρο και την<br />

ψηφιακή εγκληματικότητα -Επιστημονικό σύγγραμμα<br />

από Αξιωματικούς της Ελληνικής Αστυνομίας<br />

Η διείσδυση των διαδικτυακών και<br />

υπολογιστικών συστημάτων στην<br />

καθημερινότητά μας, έχει διευρύνει<br />

σημαντικά τον αριθμό των εν δυνάμει<br />

θυμάτων κυβερνοεγκληματιών<br />

σε παγκόσμιο επίπεδο, ενώ<br />

παράλληλα έχει διαμορφωθεί ένα<br />

νέο τοπίο τεχνικών και νομικών<br />

προκλήσεων για τους εκπροσώπους<br />

των διωκτικών αρχών, τους<br />

δικαστικούς λειτουργούς και<br />

τους εμπειρογνώμονες –<br />

ειδικούς ασφαλείας ψηφιακών<br />

συστημάτων. Βασικό εργαλείο<br />

για την αποτελεσματική άσκηση<br />

των καθηκόντων τους και την<br />

απονομή της δικαιοσύνης, αποτελεί<br />

το ισχύον νομικό πλαίσιο<br />

κάθε χώρας, που λόγω της<br />

πολυπλοκότητας του αντικειμένου,<br />

δεν είναι εύκολα προσβάσιμο.<br />

Αυτό ακριβώς το εργαλείο<br />

φιλοδοξεί να αποτελέσει το εν λόγω σύγγραμμα, των<br />

Αξιωματικών της Ελληνικής Αστυνομίας Γέρμανου Αθ. Γεωργίου<br />

και Παπαθανασίου Χρ. Αναστασίου, το οποίο περιλαμβάνει,<br />

συστηματικά συγκεντρωμένη και κωδικοποιημένη,<br />

την νομοθεσία για το Έγκλημα στον Κυβερνοχώρο και<br />

την Ψηφιακή Εγκληματικότητα. Το σύγγραμμα συμπεριλήφθηκε<br />

στην Επιστημονική Σειρά «Ποινικά», που διευθύνουν οι<br />

Καθηγητές κ.κ. Ν. Ανδρουλάκης και Λ. Κοτσαλής.<br />

Στο βιβλίο, 368 σελίδων, εμπεριέχονται, μεταξύ άλλων,<br />

διατάξεις Ουσιαστικού Ποινικού Δικαίου, διατάξεις Δικονομικού<br />

Ποινικού Δικαίου, διατάξεις Διεθνούς Συνεργασίας, αλλά και<br />

νομοθετήματα σχετικά με τις προβλεπόμενες διαδικασίες<br />

διερεύνησης, ερευνών και δίωξης των εγκλημάτων στον<br />

Κυβερνοχώρο, τις διαδικασίες άρσης απορρήτου των<br />

επικοινωνιών, συγκρότησης Κοινών Ομάδων Ερευνών στο<br />

πλαίσιο της Ε.Ε., Γνωμοδοτήσεις & Εγκυκλίους, ποινικού<br />

περιεχομένου, της Εισαγγελίας του Αρείου Πάγου, καθώς και<br />

αποφάσεις, πράξεις & κανονισμούς<br />

Ανεξάρτητων Διοικητικών Αρχών<br />

(Α.Δ.Α.Ε., Α.Π.Δ.Π.Χ., Ε.Ε.Ε.Π. κ.λ.π.).<br />

Ταυτόχρονα, τα νομοθετήματα συνοδεύονται<br />

από εκτεταμένη εισαγωγική<br />

μελέτη για το Έγκλημα στον<br />

Κυβερνοχώρο.<br />

Το βιβλίο των δύο Αξιωματικών, που<br />

υπηρετούν στη Διεύθυνση Δίωξης<br />

Ηλεκτρονικού Εγκλήματος και<br />

διαθέτουν αξιέπαινο επιστημονικό<br />

υπόβαθρο, μπορεί να αποτελέσει<br />

ένα χρήσιμο οδηγό και βοήθημα<br />

νομοθεσίας για το Έγκλημα στον<br />

Κυβερνοχώρο, τόσο για τους<br />

Νομικούς (Δικηγόροι, Δικαστές,<br />

εργαζόμενους στο σύστημα<br />

απονομής ποινικής δικαιοσύνης<br />

εν γένει), για τους εκπροσώπους<br />

των Αρχών Επιβολής του<br />

Νόμου (Αστυνομικοί, Λιμενικοί,<br />

Στρατιωτικοί κτλ), φοιτητές και<br />

σπουδαστές (Νομικών Επιστημών, Πληροφορικής, Σχολής<br />

Δικαστών, Αστυνομικών και Στρατιωτικών Σχολών κτλ)<br />

αλλά και για επαγγελματίες εργαζομένους στο χώρο της<br />

Πληροφορικής.<br />

Αξίζει να επισημανθεί ότι τα έσοδα από τα συγγραφικά<br />

δικαιώματα του βιβλίου, που αντιστοιχούν στους<br />

συγγραφείς, θα διατεθούν, μέσω του Ιδρύματος «Εξοχές<br />

Ελληνικής Αστυνομίας», υπέρ των ορφανών τέκνων<br />

των αστυνομικών, πυροσβεστικών και πολιτικών<br />

υπαλλήλων του Υπουργείου Προστασίας του Πολίτη, οι<br />

γονείς των οποίων έπαθαν ή έπεσαν από βίαιο περιστατικό,<br />

είτε από τρομοκρατία, είτε από το οργανωμένο έγκλημα.<br />

Το βιβλίο κυκλοφορεί και είναι διαθέσιμο από τις εκδόσεις<br />

Αντ. Ν. Σάκκουλα Ε.Ε. (διεύθυνση Σόλωνος 86, Τ.Κ.<br />

10680, Αθήνα και τηλ. 210 3623586). Η παραγγελία του<br />

μπορεί να γίνει μέσω βιβλιοπωλείων σε όλη την Ελλάδα,<br />

αλλά και ηλεκτρονικά στο URL: https://goo.gl/0tYWG5.<br />

6<br />

Business <strong>IT</strong>

Business <strong>IT</strong> 7

T<strong>50</strong>05/06/07.2017<br />

News<br />

Με μεγάλη επιτυχία διοργανώθηκαν τα σεμινάρια της ManageEngine<br />

σε συνεργασία με την CYSOFT σε Ελλάδα και Κύπρο<br />

Το ενδιαφέρον πολλών επαγγελματιών στο τομέα της πληροφορικής<br />

προσέλκυσαν τα σεμινάρια που διοργάνωσε στα<br />

μέσα Ιουνίου σε Ελλάδα και Κύπρο, η ManageEngine σε<br />

συνεργασία με την CYSOFT. Στα σεμινάρια, παρευρέθηκαν<br />

<strong>IT</strong> managers μεγάλων οργανισμών, τεχνικοί, διαχειρι-<br />

στές δικτύων και <strong>IT</strong> administrators, που είχαν την ευκαιρία<br />

να παρακολουθήσουν τα στελέχη της ManageEngine να<br />

αναπτύσσουν την προσέγγιση της εταιρίας για πολλά κρίσιμα<br />

ζητήματα διαχείρισης της ΙΤ υποδομής σε επιχειρηματικά<br />

περιβάλλοντα. Στα σεμινάρια, παρουσιάστηκαν<br />

Success Stories εταιριών που υιοθέτησαν τις πρακτικές και<br />

τις λύσεις που προτείνει η ManageEngine σε τομείς όπως<br />

το <strong>IT</strong> Service Management, Desktop and Mobile Device<br />

Management και <strong>IT</strong> Operation Management. Οι εισηγητές<br />

των σεμιναρίων ανέδειξαν τους τρόπους ενοποίησης της<br />

διαχείρισης της δικτυακής υποδομής, των server και των<br />

εφαρμογών σε έναν οργανισμό καθώς και τα οφέλη που<br />

προκύπτουν. Επίσης παρουσίασαν λύσεις αντιμετώπισης<br />

των εσωτερικών και εξωτερικών απειλών για τις κρίσιμες<br />

πληροφορίες και παράλληλα ενημέρωσαν το κοινό για όλες<br />

τις απαιτήσεις που προκύπτουν από το GDPR και το πώς η<br />

ManageEngine μπορεί να βοηθήσει στην συμμόρφωση με<br />

τα νέα δεδομένα που θα επιφέρει ο κανονισμός.<br />

Το παγκόσμιο δίκτυο συνεργατών της ESET στην Ελλάδα<br />

για το ετήσιο ESET World 2017 Conference<br />

Περισσότεροι από 3<strong>50</strong> συνεργάτες της ESET από ολόκληρο<br />

το κόσμο επισκέφθηκαν τη χώρα μας στις 29 Μαΐου – 2 Ιουνίου<br />

2017 με αφορμή το ESET World 2017. Οι εξαιρετικές<br />

επιδόσεις της εταιρίας στην ελληνική αγορά, λαμβάνοντας<br />

μάλιστα υπόψη τα μεγέθη και τις δυνατότητες συγκριτικά<br />

με τις υπόλοιπες χώρες παγκοσμίως, οδήγησαν στο να επιλεχθεί<br />

για δεύτερη φορά μέσα στα τελευταία τέσσερα χρόνια<br />

η Ελλάδα ως χώρα φιλοξενίας του ετήσιου παγκοσμίου<br />

συνεδρίου της ESET.<br />

Το 2014 το Παγκόσμιο συνέδριο είχε πραγματοποιηθεί στη<br />

Ρόδο, ενώ φέτος το ESET World 2017 φιλοξενήθηκε σε<br />

γνωστό ξενοδοχείο στην Πελοπόννησο. Στελέχη διοικητικά,<br />

marketing, πωλήσεων, τεχνικής υποστήριξης, ερευνητές<br />

malware και αναλυτές που εργάζονται για την ESET σε όλον<br />

τον κόσμο, είχαν την ευκαιρία να ανταλλάξουν εμπειρίες και<br />

τεχνογνωσία, να ενημερωθούν για όλες τις εξελίξεις στη βιομηχανία<br />

ασφάλειας και να συζητήσουν για τη στρατηγική και<br />

τάσεις του <strong>IT</strong> <strong>Security</strong>. Το φετινό ESET World 2017 υπήρξε<br />

η αφορμή για την παρουσίαση νέων λύσεων που προάγουν<br />

την προληπτική τεχνολογία και το artificial intelligence. Παράλληλα<br />

συζητήθηκε η στρατηγική και οι ενέργειες που θα<br />

ακολουθηθούν στο πλαίσιο του Ευρωπαϊκού Κανονισμού<br />

Γενικής Προστασίας Δεδομένων (GDPR). Το συνέδριο στάθηκε<br />

επίσης η αφορμή για να επιβραβευθούν οι συνεργάτες<br />

που σημείωσαν εξαιρετικές επιδόσεις στα μερίδια αγοράς.<br />

Στο πλαίσιο αυτό, η ESET Hellas & Cyprus απέσπασε διάκριση<br />

του στην κατηγορία «New Business Champion 2017».<br />

Ο κ. Νεόφυτος Νεοφύτου, Διευθύνων Σύμβουλος της ESET<br />

Middle East, Hellas & Cyprus, δήλωσε: «Από το 1987 η ESET<br />

έχει διαγράψει μία πορεία συνεχούς ανάπτυξης, διαθέτοντας<br />

πλέον παρουσία σε περισσότερες από 200 χώρες και κρατώντας<br />

ασφαλείς πάνω από 100 εκατομμύρια χρήστες. Η<br />

διαρκής εξέλιξη των προϊόντων της, που έχει διευρυνθεί με<br />

την προσφορά λύσεων πλέον και σε νέους τομείς ασφαλείας<br />

με λύσεις threat intelligence, κρυπτογράφησης, two-factor<br />

authentication, DLP και patch management, αποτελεί απόδειξη<br />

της ικανότητάς να κρατάει πραγματικά ασφαλείς χρήστες<br />

και επιχειρήσεις τώρα και στο μέλλον.»<br />

8<br />

Business <strong>IT</strong>

Business <strong>IT</strong> 9

T<strong>50</strong>05/06/07.2017<br />

News<br />

Η ENCODE συμμετείχε στην «Infosecurity Europe»<br />

Για τρίτη συνεχή χρονιά, η ENCODE συμμετείχε ως εκθέτης<br />

στην Infosecurity Europe που πραγματοποιήθηκε μεταξύ<br />

6 – 8 Ιουνίου στο Λονδίνο.<br />

Η Έκθεση “Infosecurity Europe” αποτελεί το κορυφαίο γεγονός<br />

στον τομέα ασφάλειας των πληροφοριών στην Ευρώπη<br />

με πάνω από 315 εκθέτες και φορείς παροχής υπηρεσιών,<br />

με το πιο ευρύ φάσμα νέων προϊόντων ενώ την Έκθεση<br />

επισκέφθηκαν πάνω από 15.000 επαγγελματίες του<br />

κλάδου από όλο τον κόσμο.<br />

Το περίπτερο της ENCODE επισκέφθηκε πλήθος επισκεπτών<br />

και κατά τη διάρκεια της έκθεσης δόθηκε η ευκαιρία<br />

υλοποίησης σημαντικότατων συναντήσεων με εκπροσώπους<br />

του τραπεζικού χώρου, των τηλεπικοινωνιών και φυσικά<br />

με εκπροσώπους εταιρειών του ευρύτερου χώρου της<br />

τεχνολογίας.<br />

Τα στελέχη της ENCODE, μπόρεσαν κατά τη διάρκεια των<br />

συναντήσεων αυτών να παρουσιάσουν τα προϊόντα και να<br />

αναπτύξουν τις υπηρεσίες της εταιρείας, συμβάλλοντας ουσιαστικά<br />

στην ανταλλαγή πληροφοριών και γνώσης σχετικά<br />

με όλες τις τελευταίες εξελίξεις στον χώρο του Cyber<br />

<strong>Security</strong>, δίνοντας ταυτόχρονα και το στίγμα της εταιρείας<br />

που ξεφεύγοντας από τα ελληνικά γεωγραφικά σύνορα<br />

εντάσσεται στο διεθνή καμβά τεχνολογικών εξελίξεων και<br />

ανάπτυξης.<br />

Το Threat Detection &<br />

Response – TDR είναι η<br />

νέα υπηρεσία ασφάλειας<br />

της WatchGuard η οποία<br />

με τους agents – τους Host Sensors – που εγκαθίστανται<br />

στα end points και την ανάλυση της δικτυακής κίνησης, συσχετίζει<br />

και αναλύει τα συμβάντα ώστε να προσφέρει αναγνώριση<br />

επίθεσης και άμεσους τρόπους αντιμετώπισης.<br />

Ο συσχετισμός και η αξιολόγηση των συμβάντων γίνεται<br />

στο σύννεφο, ωστόσο οι δράσεις για την αντιμετώπιση<br />

των επιθέσεων εκτός από την κεντρική κονσόλα, μπορούν<br />

να γίνουν και αυτοματοποιημένα στα end points μέσω των<br />

host sensors όπως π.χ. τοποθέτηση αρχείου σε καραντίνα,<br />

delete τιμών από το registry, ή kill κάποιου process (περίπτωση<br />

ransomware όπου μπλοκάρεται η κρυπτογράφηση)<br />

Νέα υπηρεσία ασφάλειας από τη WatchGuard<br />

Η WatchGuard προχώρησε στη διάθεση της συγκεκριμένης<br />

λύσης μετά από εξαγορά της κορυφαίας<br />

σε αυτή την τεχνολογία Hawkeye, της Hexis.<br />

Με την ενσωμάτωση του TDR προσφέρεται σε μικρά και<br />

μεσαία δίκτυα ένα εργαλείο ελέγχου του δικτύου για την<br />

έγκαιρη αντιμετώπιση και αντίδραση σε περίπτωση κακόβουλης<br />

επίθεσης, που μέχρι τώρα ήταν προνόμιο των πολύ μεγάλων<br />

επιχειρήσεων λόγω του κόστους παρόμοιων λύσεων.<br />

(Με μία πλήρη σουίτα UTM υπηρεσιών (Antiransomware/<br />

Sandbox, TDR, Data loos Prevention κ.ά.) οι λύσεις<br />

της WatchGuard προσφέρουν όλες τις<br />

τεχνολογίες ασφάλειας που μπορούν να υλοποιηθούν<br />

στο firewall για συμμόρφωση με GDPR)<br />

Η Digital SIMA (www.digitalsima.gr) είναι ο επίσημος<br />

διανομέας της WatchGuard σε Ελλάδα και Κύπρο.<br />

10<br />

Business <strong>IT</strong>

Business <strong>IT</strong> 11

T<strong>50</strong>05/06/07.2017<br />

Cover Issue<br />

Ransomware<br />

Η μεγαλύτερη πρόκληση<br />

για την ασφάλεια<br />

Παγκόσμιο συναγερμό για τους ανθρώπους της ασφάλειας, αλλά και ευρύτερα, προκαλούν οι<br />

επιθέσεις Ransomware που έχουν εκδηλωθεί τους τελευταίους 3 μήνες σε πολύ μεγάλη κλίμακα<br />

και σε πάρα πολλές χώρες. Όλες οι εταιρίες και οι επαγγελματίες που ασχολούνται με την<br />

ψηφιακή ασφάλεια βρίσκονται σε συνεχή εγρήγορση προκειμένου να αντιμετωπίσουν τη ραγδαία<br />

εξάπλωση των διαφορετικών τύπων επιθέσεων των λεγόμενων “λυτρισμικών”.<br />

Α<br />

ν θέλαμε να ιεραρχήσουμε τις ψηφιακές<br />

απειλές των τελευταίων ετών, ως προς την<br />

έκταση τους, την ταχύτητα εξάπλωσης τους,<br />

τις διάφορες παραλλαγές που εμφανίζουν,<br />

τις δυσκολίες αντιμετώπισης τους, άλλα και<br />

τις συνέπειες που προκάλεσαν σε παγκόσμια κλίμακα τους<br />

τελευταίους μήνες, τότε το φαινόμενο Ransomware διεκδικεί<br />

σε πολύ μεγάλο βαθμό την πρώτη θέση.<br />

Οι εταιρίες που δραστηριοποιούνται στο τομέα της ασφάλειας<br />

πληροφοριών, είτε σε επίπεδο ανάπτυξης και παροχής λύσεων,<br />

είτε στην παροχή υπηρεσιών και υλοποίηση έργων, αλλά<br />

και όλοι οι επαγγελματίες που εργάζονται σε οργανισμούς<br />

και επιχειρήσεις κάθε κλίμακας και δραστηριότητας και είναι<br />

υπεύθυνοι <strong>IT</strong> γενικότερα ή υπεύθυνοι ασφάλειας πληροφοριών<br />

ειδικότερα, βρίσκονται σε μια παγκόσμια επιφυλακή για<br />

την αντιμετώπιση των Ransomware.<br />

12 security

Το λεγόμενο και ως “Λυτρισμικό” (Rasnom = Λύτρα) –<br />

αποτυπώνοντας με αυτόν τον όρο την “αξίωση” των κυβερνοεγκληματιών<br />

για καταβολή λύτρων από όσους πέφτουν<br />

θύματα – είναι αυτή τη στιγμή η αναμφισβήτητα η νο1<br />

πρόκληση για την παγκόσμια κοινότητας της ψηφιακής<br />

ασφάλειας. Σχεδόν όλοι πλέον γνωρίζουν το φαινόμενο<br />

Ransomware, ως ένα κακόβουλο λογισμικό το οποίο<br />

εξαπλώνεται στα συστήματα ηλεκτρονικών υπολογιστών και<br />

έχει τη δυνατότητα να μπλοκάρει τη πρόσβαση των χρηστών<br />

στα δεδομένα που είναι αποθηκευμένα σε αυτούς, κρυπτογραφώντας<br />

τα αρχεία τους ή ακόμα χειρότερα εμποδίζοντας<br />

την πλήρη χρήση του υπολογιστή τους. Στη συνέχεια, οι<br />

επιτιθέμενοι με μηνύματα τους προσπαθούν να εξαναγκάσουν<br />

τους χρήστες στην πληρωμή λύτρων, είτε σε πραγματικά<br />

χρήματα είτε κυρίως σε bitcoins, προκειμένου να<br />

επιτρέψουν, στους χρήστες να ανακτήσουν πάλι τον έλεγχο<br />

του υπολογιστή τους και να έχουν πρόσβαση στα δεδομένα<br />

τους. Φυσικά, η πληρωμή των λύτρων δεν εξασφαλίζει<br />

σε καμία περίπτωση ότι τα δεδομένα θα “απελευθερωθούν”<br />

για αυτό και οι ειδικοί του χώρου, οι εταιρίες ασφάλειας και<br />

μεγάλοι οργανισμοί όπως ο ENISA σε καμία περίπτωση δεν<br />

συνιστούν την καταβολή των λύτρων στους ηλεκτρονικούς<br />

εγκληματίες, αφού μια τέτοια ενέργεια ούτε την αποκρυπτογράφηση<br />

των αρχείων εγγυάται, ούτε εξασφαλίζει ότι το συγκεκριμένο<br />

σύστημα δεν θα ξαναμολυνθεί.<br />

Ας δούμε λοιπόν το ιστορικό των 2 πιο πρόσφατων μεγάλων<br />

επιθέσεων με Ransomware και την προσέγγιση<br />

οργανισμών και εταιριών ψηφιακής ασφάλειας όπως προέκυψε<br />

από τις πρόσφατες αναφορές που δημοσίευσαν.<br />

WannaCry – Το πρώτο …“αίμα”<br />

Στα μέσα του Μαΐου εκδηλώθηκε ίσως το μεγαλύτερο κύμα<br />

επιθέσεων τύπου Ransomware, που είχε κληθεί να αντιμετωπίσει<br />

μέχρι τότε η παγκόσμια κοινότητα του τομέα της ψηφιακής<br />

ασφάλειας, με την ονομασία. Πρόκειται για το γνωστό<br />

σε όλους WannaCry, μια παγκόσμια κυβερνοεπίθεση που<br />

λέγεται ότι αξιοποίησε εργαλεία, που είχαν αναπτυχθεί από<br />

την Υπηρεσία Εθνικής Ασφάλειας (NSA) των Η.Π.Α. Το<br />

WannaCry μόλυνε χιλιάδες υπολογιστές σε πάνω από<br />

1<strong>50</strong> χώρες, προκαλώντας μεγάλα προβλήματα μεταξύ σε<br />

εκτενή κλίμακα στο βρετανικό σύστημα υγείας, αλλά και σε<br />

πολλές επιχειρήσεις όπως την παγκόσμια εταιρεία ταχυμεταφορών<br />

FedEx. Η γαλλική αυτοκινητοβιομηχανία Renault<br />

επλήγη επίσης από το κύμα των ταυτόχρονων κυβερνοεπιθέσεων,<br />

ενώ η εταιρεία τηλεπικοινωνιών Telefonica ήταν<br />

μεταξύ των κύριων στόχων στην Ισπανία, αν και ανακοίνωσε<br />

πως η επίθεση περιορίσθηκε σε μερικούς ηλεκτρονικούς<br />

υπολογιστές σ’ ένα εσωτερικό δίκτυο και δεν επηρέασε<br />

πελάτες ή υπηρεσίες. Οι Portugal Telecom και Telefonica<br />

Argentina ανακοίνωσαν επίσης πως έγιναν αμφότερες στόχοι.<br />

Πολλά συστήματα της δημόσιας επιχείρησης των γερμανικών<br />

σιδηροδρόμων, της Deutsche Bahn, επλήγησαν από<br />

κακόβουλο λογισμικό. Η συγκεκριμένη επίθεση εξαπλώθηκε<br />

σε μεγάλο βαθμό από χρήστες που άνοιξαν μολυσμένα αρχεία<br />

που βρίσκονταν επισυναπτόμενα σε email και έμοιαζαν<br />

με τιμολόγια, προσφορές, προειδοποιήσεις ασφάλειας ή άλλους<br />

φακέλους επαγγελματικού ενδιαφέροντος. Οι επιτιθέμενοι<br />

με όπλο το WannaCry, ζητούσαν από 300 έως 600 δολάρια<br />

περίπου ως λύτρα μέσω ψηφιακού νομίσματος bitcoin.<br />

security<br />

13

T<strong>50</strong>05/06/07.2017<br />

Cover Issue<br />

Σε δηλώσεις του στο ΑΠΕ-ΜΠΕ, με αφορμή την εξάπλωση<br />

του WannaCry στα μέσα Μαΐου, ο Διευθυντής του Ευρωπαϊκού<br />

Οργανισμού για την Ασφάλεια Δικτύων και<br />

Πληροφοριών (ENISA), κ. Πάουλο Εμπαντίνιας (Paulo<br />

Empadinhas) αξιολόγησε ως πολύ σοβαρή την κατάσταση<br />

και για αυτό όπως δήλωσε δημιουργήθηκε μια ειδική<br />

ομάδα εργασίας που ενημέρωνε την Ευρωπαϊκή Επιτροπή<br />

σχετικά με την εξέλιξη των επιθέσεων. Επίσης ανέφερε, ότι<br />

η παραλλαγή του λυτρισμικού WannaCry που εντοπίστηκε<br />

την Παρασκευή 12 Μαΐου 2017 και εξαπλώθηκε παγκοσμίως<br />

μέσα σε λίγες ώρες βασίστηκε σε μια ευπάθεια στο<br />

πρωτόκολλο Server Message Block (SMB) που χρησιμοποιείται<br />

από τους υπολογιστές για να παρέχει πρόσβαση<br />

σε κοινόχρηστους δίσκους και εκτυπωτές. Οι επιθέσεις, εκδηλώθηκαν<br />

με επιτυχία όταν οι χρήστες άνοιγαν μηνύματα<br />

ηλεκτρονικού ταχυδρομείου με συνημμένο αρχείο που<br />

περιέχει το κακόβουλο λογισμικό. Άλλες μέθοδοι εκδήλωσης<br />

της επίθεσης, σχετίζονταν με την επίσκεψη σε έναν<br />

«ύποπτο» ιστότοπο, όπου η ενεργοποίηση ενός συνδέσμου<br />

οδήγησε στη λήψη του κακόβουλου λογισμικού απευθείας<br />

στον ηλεκτρονικό υπολογιστή του χρήστη. Φυσικά, μεγάλος<br />

στόχος των επιθέσεων ήταν όπως πάντα μεγάλοι οργανισμοί<br />

και επιχειρήσεις που έπεσαν θύματα επειδή δεν είχαν<br />

προχωρήσει στην ενημέρωση των λειτουργικών τους συστημάτων<br />

που διόρθωναν τις όποιες ευπάθειες υπήρχαν.<br />

Σύμφωνα, με τη SophosLabs, το RansomWare που έγινε<br />

γνωστό και με τις ονομασίες WannaCry, WCry, WannaCrypt,<br />

WanaCrypt και WanaCryptor- κρυπτογράφησε τα αρχεία των<br />

θυμάτων του και άλλαξε τις επεκτάσεις τους σε .wnry, .wcry,<br />

.wncry, .wncrypt. H Sophos προστάτευσε τους πελάτες της<br />

από την απειλή, την οποία ανίχνευσε ως Troj/Ransom-EMG,<br />

Mal/Wanna-A, Troj/Wanna-C και Troj/Wanna-D ενώ οι<br />

πελάτες της Sophos που χρησιμοποιούν το Intercept X είδαν<br />

το ransomware να μπλοκάρεται από τον CryptoGuard.<br />

Από την ώρα που η Sophos δημοσίευσε ένα σχετικό άρθρο,<br />

η Microsoft έλαβε δραστικά μέτρα, καθιστώντας μία ενημέρωση<br />

ασφαλείας διαθέσιμη για όλους ακόμα και για τις μηυποστηριζόμενες<br />

πλατφόρμες της, όπως για τα Windows<br />

XP. Η επίθεση θα μπορούσε πάντως να είναι ακόμα χειρότερη,<br />

αν ένας ερευνητής που χρησιμοποιεί τον λογαριασμό<br />

@MalwareTechBlog δεν έκανε μία τυχαία ανακάλυψη.<br />

Πιο συγκεκριμένα βρήκε έναν “διακόπτη απενεργοποίησης”<br />

κρυμμένο στο κακόβουλο λογισμικό. Ο ερευνητής δημοσίευσε<br />

τα ευρήματα του και σε σχετική ανάρτηση του, έγραψε:<br />

Ένα πράγμα που είναι πολύ σπουδαίο να σημειωθεί είναι ότι<br />

το sinkholing μας σταματάει μόνο το συγκεκριμένο δείγμα<br />

και πως τίποτα δεν μπορεί να σταματήσει τους επιτήδειους<br />

από το να αφαιρέσουν τον έλεγχο του domain και να ξαναδοκιμάσουν<br />

να επιτεθούν, οπότε είναι εξαιρετικά σπουδαίο<br />

ότι στα ευάλωτα συστήματα να εγκατασταθεί το patch το συντομότερο<br />

δυνατό”.<br />

To συγκεκριμένο Ransomware που όπως αναφέρθηκε<br />

εξαπλώθηκε εκμεταλλευόμενο μια ευπάθεια των Microsoft<br />

Windows σε υπολογιστές χωρίς patches, ονομάστηκε από<br />

την ESET ως «WannaCryptor», ωστόσο εναλλακτικά του<br />

«WannaCry» και «Wcrypt». Σε αντίθεση με τα περισσότερα<br />

κακόβουλα λογισμικά κρυπτογράφησης, το WannaCryptor<br />

διαθέτει ιδιότητες τύπου worm, που του επιτρέπουν<br />

να εξαπλωθεί από μόνο του. H ESET, που ανίχνευσε το<br />

Ransomware Win32/Filecoder.WannaCryptor.D κατάφερε<br />

να μπλοκάρει το ίδιο καθώς και τις παραλλαγές του<br />

και συνέστησε σε οικιακούς και εταιρικούς χρήστες κάποια<br />

βήματα για να παραμείνουν προστατευμένοι από το<br />

WannaCryptor ή από άλλο ransomware/malware όπως<br />

: την εγκατάσταση μίας λύσης Anti-Malware, την αναβάθμισης<br />

του λογισμικού ασφάλειας στις πρόσφατες εκδόσεις<br />

και την ενημέρωση των βάσεων αναγνώρισης των ιών. Φυσικά<br />

προτρέπει τους χρήστες να μην ανοίγουν συνημμένα<br />

σε μηνύματα ηλεκτρονικού ταχυδρομείου από άγνωστους<br />

αποστολείς. Ειδικά οι εταιρικοί χρήστες θα πρέπει να είναι<br />

ιδιαίτερα προσεκτικοί στις περιπτώσεις που εργάζονται ή<br />

συνεργάζονται με τμήματα που λαμβάνουν συχνά email<br />

από εξωτερικές πηγές – για παράδειγμα οικονομικά τμήματα<br />

ή ανθρώπινου δυναμικού. Η δημιουργία τακτικών<br />

αντιγράφων ασφάλειας των δεδομένων είναι επίσης σημαντική<br />

μιας και σε περίπτωση μόλυνσης, αυτό θα βοηθήσει<br />

στην ανάκτηση των δεδομένων. Ενώ παράλληλα η ESET<br />

προτρέπει να μην αφήνουμε συνδεδεμένο στον υπολογιστή<br />

το εξωτερικό αποθηκευτικό μέσο που χρησιμοποιείται<br />

14 security

security<br />

15

T<strong>50</strong>05/06/07.2017<br />

Cover Issue<br />

για αντίγραφα ασφαλείας, για να αποτρέψουμε τον κίνδυνο<br />

μόλυνσής του. Επίσης η ESET ανακοίνωσε τη διάθεση<br />

δύο χρήσιμων εργαλείων για την καταπολέμηση των<br />

κρουσμάτων από τις πρόσφατες επιθέσεις ransomware,<br />

συμπεριλαμβανομένου του WannaCry (WannaCryptor)<br />

καθώς και μίας παραλλαγής του διαβόητου ransomware<br />

Crysis ransomware, που ευθύνεται για την προσθήκη των<br />

επεκτάσεων .wallet και .onion στα αρχεία που μολύνει. Το<br />

πρώτο εργαλείο – EternalBlue Vulnerability Checker, εξετάζει<br />

αν τα Windows διαθέτουν τα κατάλληλα patch ώστε<br />

να μην μολυνθούν από το exploit EternalBlue, το οποίο βρίσκεται<br />

πίσω από την πρόσφατη εκστρατεία εξάπλωσης του<br />

ransomware WannaCry και εξακολουθεί να χρησιμοποιείται<br />

για την εξάπλωση λογισμικού που στοχεύει σε εξόρυξη<br />

κρυπτονομίσματων (cryptocurrency) και άλλων κακόβουλων<br />

προγραμμάτων.<br />

Η λειτουργία ανίχνευσης του EternalBlue exploit (CVE-<br />

2017-0144) είχε προστεθεί από τις 25 Απριλίου στην πλατφόρμα<br />

της ESET, πριν το ξέσπασμα του WannaCry.<br />

Το δεύτερο εργαλείο που διαθέτει η ESET είναι ένα<br />

ransomware decryptor για τους χρήστες που έχουν πέσει<br />

θύματα μιας παραλλαγής του ransomware Crysis, η οποία<br />

χρησιμοποιεί τις επεκτάσεις .wallet και .onion στα κρυπτογραφημένα<br />

αρχεία. Τα κλειδιά δημοσιεύθηκαν στις 18 Μαΐου<br />

από τα φόρουμ του BleepingComputer.com.<br />

Και τα δύο εργαλεία διατίθενται δωρεάν στη σελίδα της ESET.<br />

Σύμφωνα με την BitDefender σε μόλις 24 ώρες, ο αριθμός<br />

των περιστατικών από το WannaCry ξεπέρασε τις 185.000<br />

μηχανές σε περισσότερες από 100 χώρες.<br />

Η επίθεση κρίθηκε ιδιαίτερα επικίνδυνη για τις επιχειρήσεις,<br />

επειδή χρειάζονταν ένας μόνο υπάλληλος να μολυνθεί για<br />

να εξαπλωθεί η επίθεση σε ολόκληρο το δίκτυο και μερικές<br />

φορές ακόμη και σε άλλες χώρες σε άλλες θυγατρικές, χωρίς<br />

καμία άλλη αλληλεπίδραση μεταξύ των χρηστών. Αυτό<br />

συμβαίνει επειδή το συγκεκριμένο ransomware είναι ένα<br />

worm που αξιοποιεί μια πρόσφατα εντοπισμένη ευπάθεια,<br />

επηρεάζοντας ένα ευρύ φάσμα λειτουργικών συστημάτων<br />

των Windows, συμπεριλαμβανομένων των 2008, 2008<br />

R2, 7, 7 SP1. Το WannaCry αυτοματοποίησε την εκμετάλλευση<br />

μιας ευπάθειας που υπάρχει στις περισσότερες<br />

εκδόσεις των Windows επιτρέποντας σε έναν απομακρυσμένο<br />

εισβολέα να εκτελεί κώδικα στον ευάλωτο υπολογιστή<br />

και να χρησιμοποιεί αυτόν τον κώδικα για να φυτέψει<br />

ransomware και να το εκτελέσει αυτόματα χωρίς να χρειαστεί<br />

κάποια ενέργεια από τον χρήστη. Αυτή η πρωτόγνωρη<br />

συμπεριφορά, το καθιστά το τέλειο εργαλείο για επίθεση<br />

σε συγκεκριμένα περιβάλλοντα ή υποδομές, όπως servers<br />

που εκτελούν μια ευάλωτη έκδοση του Server Message<br />

Block (SMB protocol). Τα endpoints που είχαν εγκατεστημένα<br />

το Bitdefender GravityZone όπως αναφέρθηκε στο<br />

δελτίο της εταιρίας, προστατεύτηκαν από το ξεκίνημα αυτού<br />

του κύματος επίθεσης και δεν επηρεάστηκαν από αυτή τη<br />

νέα έκδοση ransomware καθώς τα προϊόντα μας ανιχνεύουν<br />

και παρεμποδίζουν τόσο τον μηχανισμό παράδοσης<br />

του, όσο και όλες τις γνωστές παραλλαγές του WannaCry<br />

Τη Δευτέρα 15 Μαΐου, ένας ερευνητής ασφάλειας της Google<br />

δημοσίευσε ένα artifact στο Twitter που ενδεχομένως δείχνει<br />

μια σύνδεση μεταξύ των επιθέσεων ransomware του<br />

WannaCry και του κακόβουλου λογισμικού που αποδόθηκε<br />

στη διαβόητη ομάδα χάκερ Lazarus, υπεύθυνη για μια σειρά<br />

καταστροφικών επιθέσεων εναντίον κυβερνητικών οργανισμών,<br />

μέσων ενημέρωσης και χρηματοπιστωτικών ιδρυμάτων.<br />

Στις μεγαλύτερες επιχειρήσεις που συνδέονται με την<br />

ομάδα Lazarus περιλαμβάνονται: οι επιθέσεις εναντίον της<br />

Sony Pictures το 2014, η ψηφιακή ληστεία της Κεντρικής<br />

Τράπεζας του Μπαγκλαντές το 2016 και μια σειρά παρόμοιων<br />

επιθέσεων που συνεχίστηκαν το 2017. Ο ερευνητής της<br />

Google επεσήμανε ένα δείγμα κακόβουλου λογισμικού του<br />

WannaCry, το οποίο εμφανίστηκε ελεύθερο στο Διαδίκτυο<br />

το Φεβρουάριο του 2017, δύο μήνες πριν από το πρόσφατο<br />

κύμα επιθέσεων. Οι ερευνητές της Παγκόσμιας Ομάδας<br />

Έρευνας και Ανάλυσης της Kaspersky Lab ανέλυσαν αυτές<br />

τις πληροφορίες, αναγνώρισαν και επιβεβαίωσαν σαφείς<br />

ομοιότητες στον κώδικα του δείγματος κακόβουλου λογισμικού<br />

που επισημάνθηκε από τον ερευνητή της Google και<br />

των δειγμάτων κακόβουλου λογισμικού που χρησιμοποίησε<br />

η ομάδα Lazarus στις επιθέσεις του 2015.<br />

Σύμφωνα με τους ερευνητές της Kaspersky Lab, η ομοιότητα<br />

φυσικά θα μπορούσε να είναι ένα false flag. Ωστόσο,<br />

η ανάλυση του δείγματος του Φεβρουαρίου και η σύγκριση<br />

16 security

Σε δελτίο που εξέδωσε η Panda <strong>Security</strong> για το WannaCry<br />

επισήμανε ότι ένας νέος ερευνητής από την Αγγλία ανακάλυψε<br />

το “διακόπτη κλεισίματος” του ransomware και κατάφερε<br />

να αποτρέψει ολοκληρωτικά την περαιτέρω εξάπλωση<br />

του κακόβουλου λογισμικού. Οι ειδικοί αναφέρουν<br />

ότι αυτό αποτέλεσε μια προσωρινή λύση και εκατοντάδες<br />

χιλιάδες συστήματα παραμένουν ευάλωτα καθώς πολλοί<br />

χρήστες και επιχειρήσεις απλώς δεν ενημερώνουν τα<br />

συστήματά τους ή δεν έχουν εγκατεστημένη κάποια λύση<br />

antivirus. Η εταιρία προτρέπει όλους να ενημερώνουν το<br />

λειτουργικό του σύστημα μιας και ο λόγος για τον οποίο η<br />

Microsoft βγάζει τις ενημερώσεις είναι για να κάνει το εκάμε<br />

τα δείγματα του WannaCry που χρησιμοποιήθηκαν στις<br />

πρόσφατες επιθέσεις δείχνουν ότι ο κώδικας που υποδεικνύει<br />

την ομάδα Lazarus αφαιρέθηκε από το κακόβουλο<br />

λογισμικό WannaCry που χρησιμοποιήθηκε στις επιθέσεις<br />

που ξεκίνησαν την περασμένη Παρασκευή. Αυτή μπορεί να<br />

είναι μια προσπάθεια κάλυψης ιχνών των διαχειριστών της<br />

εκστρατείας WannaCry. Αν και αυτή η ομοιότητα από μόνη<br />

της δεν επιτρέπει την απόδειξη μιας ισχυρής σχέσης μεταξύ<br />

του ransomware WannaCry και της ομάδας Lazarus, μπορεί<br />

μελλοντικά να οδηγήσει σε νέες αποδείξεις που θα ρίξουν<br />

φως στην προέλευση του WannaCry, η οποία μέχρι στιγμής<br />

παραμένει μυστήριο. Επίσης οι ερευνητές της Kaspersky<br />

Lab ανέλυσαν τον κώδικα του ransomware προγράμματος<br />

WannaCry και ως αποτέλεσμα, έχουν καταλήξει στο συμπέρασμα<br />

ότι οι δημιουργοί αυτού του κακόβουλου λογισμικού<br />

έχουν κάνει πολλά λάθη στον κώδικα, τα οποία καθιστούν<br />

δυνατή την ανάκτηση αρχείων που επηρεάζονται από το κακόβουλο<br />

λογισμικό. Τα περισσότερα από τα λάθη καθιστούν<br />

δυνατή την αποκατάσταση αρχείων με τη βοήθεια διαθέσιμων<br />

στο κοινό εργαλείων λογισμικού. Σε μια περίπτωση, το<br />

σφάλμα στο μηχανισμό επεξεργασίας read-only αρχείων του<br />

κακόβουλου λογισμικού δεν του επιτρέπει να κρυπτογραφεί<br />

καθόλου read-only αρχεία. Αντίθετα, το κακόβουλο λογισμικό<br />

δημιουργεί κρυπτογραφημένα αντίγραφα των αρχείων,<br />

ενώ τα αρχικά αρχεία παραμένουν ανέγγιχτα, δίνοντάς τους<br />

μόνο έναν «κρυφό» χαρακτήρα, ο οποίος είναι εύκολο να<br />

αναιρεθεί. Το κακόβουλο λογισμικό αποτυγχάνει απλώς να<br />

διαγράψει τα πρωτότυπα αρχεία.<br />

«Το έχουμε δει να συμβαίνει και κατά το παρελθόν: οι δημιουργοί<br />

ransomware προγραμμάτων συχνά κάνουν<br />

σοβαρά λάθη που επιτρέπουν στον κλάδο ασφάλειας να<br />

ανακτήσει με επιτυχία τα αρχεία που έχουν προσβληθεί.<br />

Το WannaCry – τουλάχιστον η πρώτη και πιο διαδεδομένη<br />

έκδοση αυτής της οικογένειας ransomware – είναι ακριβώς<br />

αυτό το είδος κακόβουλου λογισμικού. Αν έχετε «μολυνθεί»<br />

με το ransomware WannaCry, υπάρχει μια καλή πιθανότητα<br />

να μπορέσετε να επαναφέρετε πολλά από τα αρχεία στον<br />

υπολογιστή σας. Συμβουλεύουμε τους οικιακούς χρήστες<br />

αλλά και τους οργανισμούς να χρησιμοποιούν τα βοηθητικά<br />

προγράμματα αποκατάστασης αρχείων στα μηχανήματα<br />

που έχουν προσβληθεί από το ransomware στο δίκτυό<br />

τους», δήλωσε ο Anton Ivanov, ερευνητής ασφαλείας της<br />

Kaspersky Lab.<br />

security<br />

17

T<strong>50</strong>05/06/07.2017<br />

Cover Issue<br />

στοτε σύστημά καλύτερο και ασφαλέστερο. Επίσης υπογραμμίζει<br />

ότι ο μόνος τρόπος που για την επανάκτηση των<br />

αρχείων χωρίς να χρειαστεί να ενδώσουμε σε πληρωμή<br />

λύτρων είναι μέσω συχνής διατήρησης αντιγράφων ασφαλείας<br />

των δεδομένων.<br />

Petya ή NotPetya … και ο “πόλεμος” συνεχίζεται<br />

και εντείνεται<br />

Στα τέλη Ιουνίου, εκδηλώθηκε ένα νέο μαζικότατο κύμα επιθέσεων<br />

ransomware που προκάλεσε χάος μεταξύ άλλων<br />

σε κρίσιμες υποδομές, όπως αεροδρόμια, τράπεζες, κρατικούς<br />

οργανισμούς και επιχειρήσεις σε ολόκληρη την Ευρώπη.<br />

Πρόκειται για το Petya (ή NotPetya), μια νέα μορφή<br />

ransomware που χρησιμοποιεί το EternalBlue για να διεισδύσει<br />

σε υπολογιστές Windows, ομοίως με το WannaCry.<br />

Θύματα έπεσαν η κεντρική τράπεζα της Ουκρανίας, το τοπικό<br />

μετρό και το αεροδρόμιο Boryspil του Κιέβου καθώς και<br />

πολλές άλλες εταιρίες στην Ουκρανία όπως και συστήματα<br />

του πυρηνικο σταθμού του Τσερνόμπιλ. Υπήρξαν αναφορές<br />

για επιθέσεις στην Γερμανία, την Πολωνία, την Σερβία, την<br />

Ρωσία και την Ελλάδα.<br />

Η βασική διαφορά των δύο πρόσφατων τύπων Ransomware,<br />

είναι ότι ναι μεν το WannaCry, ήταν ιδιαίτερα καταστροφικό,<br />

αλλά ήταν ένα εργαλείο που είχε αρκετά σφάλματα και δημιουργήθηκε<br />

από ερασιτέχνες, ενώ το Petya, σύμφωνα με τους<br />

ειδικούς είναι ένα πανίσχυρο ransomware που μπορεί να<br />

μολύνει οποιαδήποτε έκδοση των Windows, συμπεριλαμβανομένων<br />

και των Windows 10. Μόλις το κακόβουλο<br />

λογισμικό μολύνει έναν υπολογιστή, παραμένει αδρανές για<br />

περίπου μια ώρα και στη συνέχεια επανεκκινεί το σύστημα.<br />

Μετά την επανεκκίνηση, τα αρχεία κρυπτογραφούνται<br />

και τα θύματα λαμβάνουν ένα σημείωμα λύτρων στον<br />

υπολογιστή τους. Κατά τη διαδικασία της επανεκκίνησης,<br />

τα θύματα προειδοποιούνται να μην προβούν σε τερματισμό<br />

του συστήματος επειδή μπορεί να χάσουν τα αρχεία τους.<br />

Οι ερευνητές της ESET που διερεύνησαν την επίθεση, ανακάλυψαν<br />

ότι οι κυβερνοεγκληματίες που βρίσκονται πίσω<br />

από αυτήν έχουν καταφέρει να παραβιάσουν το M.E.Doc,<br />

ένα πολύ δημοφιλές λογισμικό για λογιστική χρήση που<br />

χρησιμοποιείται σε διάφορους τομείς στην Ουκρανία, μεταξύ<br />

των οποίων και σε χρηματοπιστωτικά ιδρύματα. Αρκετά<br />

από αυτά τα ιδρύματα είχαν εκτελέσει μία «trojanized»<br />

ενημέρωση του M.E.Doc, που έδωσε την ευκαιρία στους<br />

κυβερνοεγκληματίες να ξεκινήσουν την εξάπλωση της<br />

εκστρατείας ransomware, και αυτή μετά να διαδοθεί σε<br />

ολόκληρη τη χώρα και στη συνέχεια σε ολόκληρο τον κόσμο.<br />

Τα αποτελέσματα της έρευνας της ESET δείχνουν το<br />

ransomware φαίνεται να είναι μια έκδοση του Petya και<br />

όταν μολύνει επιτυχώς το MBR, θα κρυπτογραφήσει ολόκληρη<br />

τη μονάδα δίσκου. Διαφορετικά, κρυπτογραφεί όλα<br />

τα αρχεία, όπως κάνει το trojan Mischa. Για την εξάπλωσή<br />

του, φαίνεται ότι χρησιμοποίησε ένα συνδυασμό του SMB<br />

exploit (EternalBlue), όπως είχε κάνει και το WannaCry<br />

για να μπει στο δίκτυο και στη συνέχεια εξαπλώνεται μέσω<br />

του PsExec. Αυτός ο επικίνδυνος συνδυασμός πιθανά να<br />

είναι ο λόγος για τον οποίο η εκστρατεία αυτή εξαπλώθηκε<br />

σε παγκόσμιο επίπεδο και τόσο γρήγορα. Αρκεί μόνο ένας<br />

υπολογιστής χωρίς patches για να εισχωρήσει στο δίκτυο<br />

το κακόβουλο λογισμικό και μετά μπορεί να αποκτήσει<br />

δικαιώματα διαχειριστή και να εξαπλωθεί σε άλλους υπολογιστές.<br />

Το Petya ανιχνεύεται από την ESET σαν Win32/<br />

Diskcoder.C Trojan. Αναλυτικές πληροφορίες σχετικά με<br />

το malware βρίσκονται στο σχετικό άρθρο στο blog της<br />

ESET, WeLive<strong>Security</strong>.com. Η ESET έχει εντοπίσει χιλιάδες<br />

απόπειρες επίθεσης σε μοναδικούς χρήστες, ενώ και η<br />

Ελλάδα βρίσκεται μεταξύ των χωρών που έχουν καταγραφεί<br />

κρούσματα, βρίσκεται μάλιστα στην 5η θέαση<br />

με 1,39%.<br />

Η SophosLabs διαπίστωσε πως οι νέες παραλλαγές του<br />

ransomware, Petya (γνωστού και ως GoldenEye) βρίσκονται<br />

πίσω από την πρόσφατη μαζική επιδημία που εξαπλώθηκε<br />

σε ολόκληρη την Ευρώπη, ενώ κάποιες άλλες<br />

εταιρείες από την βιομηχανία της ασφάλειας το ονομάζουν<br />

PetrWrap. Αυτό που καθιστά τη νέα αυτή απειλή διαφορετική<br />

είναι ότι τώρα συμπεριλαμβάνει το exploit με την ονομασία<br />

EternalBlue (ή και κάποια τροποποιημένη μορφή του)<br />

ως ένα τρόπο διάδοσής του στο εσωτερικό του δικτύου<br />

που αποτελεί τον στόχο. Το exploit επιτίθεται στην υπηρεσία<br />

Windows Server Message Block (SMB) που χρησιμοποιείται<br />

για τον διαμοιρασμό αρχείων και εκτυπωτών κατά μήκος<br />

τοπικών δικτύων. Η Microsoft όπως είναι γνωστό έχει<br />

18 security

ασχοληθεί με το ζήτημα και το έχει τακτοποιήσει (προσφέροντας<br />

τα απαραίτητα patches) με το bulletin MS17-010από<br />

τον περασμένο Μάρτιο, ωστόσο ακριβώς το ίδιο exploit<br />

ήταν που αποδείχτηκε καθοριστικής σημασίας για την τρομακτική<br />

διάδοση του WannaCry τον περασμένο μήνα.<br />

Το Petya επίσης επιχειρεί να εξαπλωθεί εσωτερικά σε ένα<br />

δίκτυο “σπάζοντας” κωδικούς πρόσβασης με δικαιώματα<br />

διαχειριστή και μολύνει άλλους υπολογιστές στο δίκτυο<br />

χρησιμοποιώντας εργαλεία απομακρυσμένης διαχείρισης.<br />

Επίσης μπορεί να διαδοθεί εσωτερικά με το να μολύνει διαμοιραζόμενα/<br />

κοινόχρηστα στοιχεία δικτύου σε άλλους<br />

υπολογιστές. Και το καταφέρνει με το να τρέχει κώδικα<br />

κλοπής διαπιστευτηρίων για να “σπάει” κωδικούς πρόσβασης<br />

από λογαριασμούς χρηστών προτού εξαπολύσει το<br />

ransomware. Για να μολύνει απομακρυσμένους υπολογιστές,<br />

συνοδεύεται και από ένα νόμιμο εργαλείο απομακρυσμένης<br />

διαχείρισης με την ονομασία PsExec από τη σουίτα<br />

SysInternals της Microsoft. Όσοι πελάτες χρησιμοποιούν το<br />

Sophos Endpoint Protection προστατεύονται από όλες τις<br />

τελευταίες παραλλαγές αυτού του ransomware. Για πρώτη<br />

φορά δημοσιεύτηκε η προστασία στις 27 Ιουνίου και από<br />

τότε η εταιρεία έχει προσφέρει αρκετές ενημερώσεις για την<br />

περαιτέρω προστασία από τυχόν μελλοντικές παραλλαγές<br />

του. Επιπλέον, οι πελάτες που χρησιμοποιούν το Sophos<br />

Intercept X προστατεύονται προληπτικά χωρίς κρυπτογραφημένα<br />

δεδομένα από τη στιγμή που εμφανίστηκε αυτή η<br />

νέα παραλλαγή ransomware.<br />

Οι αναλυτές της Kaspersky Lab ερεύνησαν το νέο κύμα<br />

επιθέσεων ransomware και από αρχικά συμπεράσματα τους<br />

προκύπτει πως δεν είναι μία παραλλαγή του ransomware<br />

«Petya», όπως αναφέρθηκε δημόσια, αλλά ένας καινούριος<br />

τύπος ransomware που δεν έχει εμφανιστεί ποτέ<br />

ξανά. Παρόλο που έχει κοινά στοιχεία με τον ιό «Petya», έχει<br />

τελείως διαφορετική λειτουργία, για το λόγο αυτόν τον ονόμασαν<br />

«ExPetr». Αυτή η επίθεση φαίνεται να είναι αρκετά πολύπλοκη<br />

αφού περιλαμβάνει διάφορους φορείς έκθεσης σε<br />

κίνδυνο. Σύμφωνα με την ομάδα ασφαλείας της Kaspersky,<br />

το ransomware βασίζεται σε ένα προσαρμοσμένο εργαλείο<br />

με την ονομασία “a la Minikatz” για τη διάδοσή του.<br />

Αυτό εξάγει τα credentials που χρειάζεται για το spread, από<br />

τo process lsass.exe. To Lsass ή Local <strong>Security</strong> Authority<br />

Subsystem Service πρόκειται για ένα από τα πιο κρίσιμα<br />

αρχεία στο σύστημα των Windows. Το κακόβουλο λογισμικό<br />

χρησιμοποιεί μια πληθώρα εργαλείων για να διαδοθεί σε<br />

ένα δίκτυο, μολύνοντας τους υπολογιστές στην πορεία του.<br />

Η επίθεση πιστεύεται ότι ξεκίνησε μέσω μιας ευπαθούς ενημέρωσης<br />

του ουκρανικού λογισμικού MeDoc, το οποίο<br />

χρησιμοποιείται από πολλούς κυβερνητικούς οργανισμούς<br />

στη χώρα. Σύμφωνα με αναφορές, αυτός είναι και ο λόγος<br />

για τον οποίο η Ουκρανία χτυπήθηκε περισσότερο από όλες<br />

τις υπόλοιπες χώρες. Η ανάλυση δείχνει πως λίγες ελπίδες<br />

υπάρχουν για να ανακτήσουν τα θύματα των επιθέσεων<br />

ransomware «ExPetr» τα δεδομένα τους.<br />

Έχοντας αναλύσει τον υψηλού επιπέδου κώδικα της ρουτίνας<br />

κρυπτογράφησης, προκύπτει πως μετά από την κρυπτογράφηση<br />

δίσκου, ο φορέας απειλής δεν μπορούσε να αποκρυπτογραφήσει<br />

τους δίσκους των θυμάτων. Για να αποκρυπτογραφήσουν<br />

το δίσκο ενός θύματος, οι φορείς απειλής<br />

χρειάζονται το αναγνωριστικό εγκατάστασης. Σε προηγούμενες<br />

εκδόσεις από παρόμοια ransomware όπως το Petya/<br />

Mischa/GoldenEye αυτό το αναγνωριστικό εγκατάστασης<br />

περιέχει πληροφορίες απαραίτητες για την επαναφορά. Το<br />

ExPetr δεν το έχει αυτό, το οποίο σημαίνει πως ο φορέας απειλής<br />

δεν μπορούσε να εξάγει τις απαραίτητές πληροφορίες για<br />

την αποκρυπτογράφηση. Με λίγα λόγια, τα θύματα δεν<br />

μπορούσαν να επαναφέρουν τα δεδομένα τους.<br />

Η Bitdefender επιβεβαιώνει ότι το GoldenEye/Petya<br />

ransomware, μαζί με άλλα exploits, χρησιμοποιεί και το the<br />

EternalBlue exploit για να μεταφέρεται από τον έναν υπολογιστή<br />

στον άλλο. Σε αντίθεση με τα άλλα ransomware, η νέα<br />

έκδοση του GoldenEye έχει δύο στάδια κρυπτογράφησης:<br />

ένα που κρυπτογραφεί αρχεία στον υπολογιστή και ένα που<br />

κρυπτογραφεί την δομή του NTFS. Με αυτό τον τρόπο τα θύματα<br />

αδυνατούν να ξεκινήσουν τον υπολογιστή για να προσπαθήσουν<br />

να ανακτήσουν τα αρχεία τους. Ακριβώς όπως<br />

το Petya, το GoldenEye κρυπτογραφεί όλο τον σκληρό δίσκο<br />

και απαγορεύει την πρόσβαση στον υπολογιστή. Σε αντίθεση<br />

όμως με τον Petya, δεν υπάρχει τρόπος ανάκτησης των<br />

κλειδιών της αποκρυπτογράφησης από τον υπολογιστή. Επιπλέον,<br />

μετά την διαδικασία κρυπτογράφησης των αρχείων,<br />

το ransomware διακόπτει βίαια την λειτουργία του λειτουργικού<br />

συστήματος απαιτώντας επαννεκίνηση μετά από την<br />

οποία ο υπολογιστής δεν μπορεί πλέον να χρησιμοποιηθεί<br />

εκτός εάν πληρωθούν λύτρα των 300 δολλαρίων. Η εταιρία<br />

δηλώνει ότι όσοι χρησιμοποιούν το Bitdefender δεν επηρεάζονται<br />

από αυτή την επίθεση. H Bitdefender αποκρούει<br />

όλες τις μέχρι τώρα εκδόσεις του GoldenEye. Το GravityZone<br />

διαθέτει μία νέας γενιάς πολύπλευρη δομή ασφαλείας που<br />

προσφέρει πρόληψη, ανίχνευση, αντιμετώπιση και διαχείριση<br />

μέσα σε μία κονσόλα.<br />

Πηγές: Secnews.gr, AME-ΜΠΕ, Reuters<br />

security<br />

19

T<strong>50</strong>05/06/07.2017<br />

Issue<br />

Ransomware ή αλλιώς…<br />

«λυτρισμικό»!<br />

Μια σύγχρονη τεχνολογική απειλή<br />

για τις επιχειρήσεις & τα επιβεβλημένα<br />

ψηφιακά αντίμετρα<br />

πως σε όλο τον υπόλοιπο κόσμο, έτσι και<br />

στη Χώρα μας, τα τελευταία χρόνια το φαινόμενο<br />

του κακόβουλου λογισμικού τύπου<br />

ransomware («λυτρισμικό» όπως έχει καθιερωθεί<br />

να αναφέρεται στα ελληνικά) βρίσκεται<br />

σε έξαρση. Με τον όρο λυτρισμικό αναφερόμαστε στο<br />

κακόβουλο λογισμικό που είναι σχεδιασμένο να εγκαθίσταται<br />

σε υπολογιστικά συστήματα, να απενεργοποιεί λειτουργίες<br />

του συστήματος ή να κρυπτογραφεί δεδομένα και ακολούθως<br />

να απαιτεί, με τη μορφή εκβίασης, την πληρωμή λύτρων<br />

στους δημιουργούς του προκειμένου το σύστημα να επανέλθει<br />

στην προηγούμενη κατάστασή του ή ο χρήστης - θύμα να<br />

λάβει το κλειδί αποκρυπτογράφησης των δεδομένων του και<br />

να τα επαναφέρει. Γεγονός είναι ότι το πεδίο των υποψήφιων<br />

θυμάτων των κυβερνοεγκληματιών – δημιουργών λυτρισμικού<br />

– έχει διευρυνθεί σε μεγάλο βαθμό, λόγω της ολοένα<br />

μεγαλύτερης εξάρτησης όλων μας, φυσικών προσώπων,<br />

επιχειρήσεων και οργανισμών, από τα σύγχρονα υπολογιστικά<br />

συστήματα και τα δίκτυα επικοινωνιών.<br />

Λυτρισμικό: άμεσο κέρδος για τους κυβερνοεγκληματίες!<br />

Το λυτρισμικό παρέχει στους κυβερνοεγκληματίες μια μοναδική<br />

ευκαιρία, που μέχρι σήμερα δεν είχαν: άμεσο οικονομικό<br />

όφελος. Τα λύτρα, με τη μορφή ψηφιακών νομισμάτων<br />

(bitcoins κ.λπ.), που καλούνται να καταβάλουν τα θύματα<br />

για να πάρουν πίσω τον έλεγχο των συσκευών τους ή να<br />

ανακτήσουν τα κρυπτογραφημένα τους δεδομένα, κατευθύνονται<br />

απευθείας στα ψηφιακά πορτοφόλια των δραστών,<br />

χωρίς τη μεσολάβηση κανενός άλλου ενδιάμεσου συνεργού.<br />

Χαρακτηριστικά του κυβερνοχώρου<br />

Εξάλλου, στον κυβερνοχώρο δεν υπάρχουν φυσικά σύνορα.<br />

Τα εγκλήματα μπορούν να διαπραχθούν ταχύτατα και από<br />

απόσταση, αλλά και υπό καθεστώς «ανωνυμίας», αφού υπάρχει<br />

πάντα η επιλογή για ένα χρήστη να κρύψει επιμελώς τα<br />

ψηφιακά του ίχνη. Τα προαναφερθέντα από τη μια ευνοούν τις<br />

δραστηριότητες των εγκληματιών και από την άλλη δυσχεραίνουν<br />

το έργο των Αρχών Επιβολής του Νόμου ανά την υφήλιο.<br />

Η νομοθεσία στην Ελλάδα<br />

Προσφάτως επικαιροποιήθηκε το νομικό πλαίσιο στη Χώρα<br />

μας αναφορικά με τις σύγχρονες απειλές στον κυβερνοχώρο,<br />

με την κύρωση της Σύμβασης του Συμβουλίου της Ευρώπης<br />

για το έγκλημα στον Κυβερνοχώρο (Σύμβαση της Βουδαπέστης)<br />

καθώς και τη μεταφορά στο ελληνικό δίκαιο της Οδηγίας<br />

2013/40/ΕΕ του Ευρωπαϊκού Κοινοβουλίου και του Συμβουλίου<br />

για τις επιθέσεις κατά συστημάτων πληροφοριών και την<br />

αντικατάσταση της απόφασης – πλαισίου 2005/222/ΔΕΥ του<br />

Συμβουλίου. Έτσι, στον Ποινικό Κώδικα ενσωματώθηκαν συγκεκριμένοι<br />

ορισμοί για το «πληροφοριακό σύστημα» και τα<br />

«ψηφιακά δεδομένα» και παράλληλα προστέθηκαν νέα άρθρα<br />

για την ποινικοποίηση, μεταξύ άλλων:<br />

● της παρακώλυσης λειτουργίας πληροφοριακών συστημάτων,<br />

20 security

Αναστάσιος Παπαθανασίου 1<br />

Γεώργιος Γερμανός 2<br />

Αξιωματικοί της Διεύθυνσης Δίωξης Ηλεκτρονικού Εγκλήματος<br />

● της φθοράς ηλεκτρονικών δεδομένων, και<br />

● της παραγωγής, πώλησης, προμήθειας για χρήση, εισαγωγής,<br />

κατοχής, διανομής ή με άλλο τρόπο διακίνησης:<br />

❍ συσκευών ή κακόβουλου λογισμικού σχεδιασμένων<br />

ή προσαρμοσμένων για το σκοπό της διάπραξης των<br />

παραπάνω εγκλημάτων και<br />

❍ συνθηματικών ή κωδικών πρόσβασης ή άλλα παρόμοιων<br />

δεδομένων με τη χρήση των οποίων είναι δυνατόν<br />

να αποκτηθεί πρόσβαση στο σύνολο ή μέρος<br />

ενός πληροφοριακού συστήματος.<br />

Το λυτρισμικό μπορεί να ενταχθεί στις παραπάνω περιπτώσεις<br />

και έτσι είναι εφικτή η εκκίνηση ερευνών σε ποινικό επίπεδο,<br />

από την Ελληνική Αστυνομία και τις εισαγγελικές και δικαστικές<br />

Αρχές, για την τιμωρία των κυβερνοεγκληματιών. Η διεθνής<br />

αστυνομική συνεργασία στις εν λόγω περιπτώσεις είναι,<br />

σχεδόν πάντα, επιβεβλημένη.<br />

Μέτρα πρόληψης και προστασίας<br />

Οι χρήστες του διαδικτύου και ειδικά οι διαχειριστές εταιρικών<br />

δικτύων οφείλουν να είναι ιδιαίτερα προσεκτικοί και<br />

να λαμβάνουν μέτρα ψηφιακής προστασίας και ασφάλειας<br />

για την αποφυγή προσβολής των εταιρικών δεδομένων από<br />

λυτρισμικό. Η προστασία αυτή θα πρέπει να αφορά κάθε συσκευή<br />

η οποία χρησιμοποιείται για προσπέλαση σε εταιρικά<br />

δίκτυα και δεδομένα, δηλ. σταθερούς υπολογιστές, laptops,<br />

έξυπνα κινητά τηλέφωνα, tablets, ακόμα και έξυπνα ρολόγια!<br />

Συγκεκριμένα, είναι επιβεβλημένη η χρήση γνήσιου λογισμικού<br />

(λειτουργικά συστήματα, εφαρμογές και λοιπές πλατφόρμες),<br />

τα οποίο θα πρέπει να ενημερώνεται τακτικά και σε κάθε<br />

περίπτωση αμέσως μόλις δημοσιοποιούνται κρίσιμες ενημερώσεις<br />

και επιδιορθώσεις ασφαλείας (patches). Ακόμα, μια<br />

αξιόπιστη λύση ψηφιακής ασφάλειας (λογισμικό antivirus, λογισμικό<br />

anti-spyware και προστασία firewall), που είναι διαρκώς<br />

ενημερωμένη, μπορεί να προσφέρει ένα ικανοποιητικό<br />

επίπεδο προστασίας από λυτρισμικό. Καθόσον η επαναφορά<br />

δεδομένων μέσω τηρούμενων αντιγράφων ασφαλείας (back<br />

up) είναι η μόνη σίγουρη λύση σε περίπτωση μόλυνσης από<br />

λυτρισμικό, η τήρηση αντιγράφων ασφαλείας (σε μια εξωτερική<br />

τοποθεσία και ταυτόχρονα στο cloud) είναι μονόδρομος.<br />

Ειδικότερα μέτρα που μπορούν να ληφθούν έχουν να κάνουν<br />

με την εκπαίδευση του προσωπικού, ώστε τα μέλη της εταιρείας<br />

ή του οργανισμού που λαμβάνουν μηνύματα ηλεκτρονικού<br />

ταχυδρομείου από άγνωστους αποστολείς ή άγνωστη<br />

προέλευση, να μην ανοίγουν τους συνδέσμους (links) και να<br />

μην κατεβάζουν τα συνημμένα αρχεία, που περιέχονται σε<br />

αυτά, για τα οποία δεν γνωρίζουν με βεβαιότητα τον αποστολέα<br />

και το περιεχόμενο του συνημμένου αρχείου.<br />

Μολυνθήκαμε! Και τώρα;<br />

Η γενική συμβουλή είναι να μην πληρώσετε τα λύτρα που<br />

ζητούν οι κυβερνοεγκληματίες. Στέλνοντας χρήματα στους<br />

δημιουργούς του λυτρισμικού επιβεβαιώνετε ότι αυτό λειτουργεί<br />

και τους ενθαρρύνετε να συνεχίσουν το «επιχειρηματικό»<br />

τους μοντέλο. Ακόμα, δεν υπάρχει καμιά εγγύηση<br />

ότι θα λάβετε σε αντάλλαγμα το κλειδί αποκρυπτογράφησης<br />

ή ότι αυτό που θα λάβετε θα λειτουργήσει σωστά.<br />

Σημειώνεται ότι για περιστατικά μολύνσεων από λυτρισμικό,<br />

η Europol και το Ευρωπαϊκό Κέντρο για Εγκλήματα στον Κυβερνοχώρο<br />

[European Cybercrime Centre (EC3)], έχουν θέσει<br />

σε λειτουργία τον ιστότοπο https://www.nomoreransom.org,<br />

όπου οι χρήστες του Διαδικτύου μπορούν να βρουν κλειδιά<br />

και εργαλεία αποκρυπτογράφησης για ορισμένες μορφές λυτρισμικού,<br />

αλλά και ορισμένες επιπλέον συμβουλές προστασίας.<br />

Το «No More Ransom» είναι μια διεθνής πρωτοβουλία<br />

που δείχνει και παράλληλα αναδεικνύει την αξία της συνεργασίας<br />

δημόσιου – ιδιωτικού τομέα κατά τη λήψη μέτρων ενάντια<br />

σε σοβαρά εγκλήματα στον κυβερνοχώρο. Η συνεργασία αυτή<br />

ξεπερνά τα γεωγραφικά σύνορα. Η Ελληνική Αστυνομία, μέσω<br />

της Διεύθυνσης Δίωξης Ηλεκτρονικού Εγκλήματος, είναι<br />

Supporting Partner του «No More Ransom». Στις επόμενες<br />

εβδομάδες ολόκληρο το περιεχόμενο του ιστοτόπου θα είναι<br />

διαθέσιμο και στην ελληνική γλώσσα.<br />

Τέλος, μην ξεχνάτε ότι, εφόσον έχετε μολυνθεί από λυτρισμικό,<br />

έχει διαπραχθεί ένα έγκλημα σε βάρος σας, οπότε θα πρέπει να<br />

το καταγγείλετε στη Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος<br />

ή στην πλησιέστερη αστυνομική ή δικαστική Αρχή.<br />

Οι πολίτες μπορούν να επικοινωνούν, ανώνυμα ή επώνυμα,<br />

με τη Διεύθυνση Δίωξης Ηλεκτρονικού Εγκλήματος προκειμένου<br />

να παρέχουν πληροφορίες ή να καταγγέλλουν παράνομες<br />

ή επίμεμπτες πράξεις ή δραστηριότητες που τελούνται<br />

μέσω Διαδικτύου, στα ακόλουθα στοιχεία επικοινωνίας:<br />

Τηλεφωνικά: 11188 - Στέλνοντας e-mail στο: ccu@cybercrimeunit.<br />

gov.gr - Μέσω της εφαρμογών για smartphones & tablets:<br />

CYBERΚΙD & FEELSAFE - Μέσω twitter: @CyberAlertGR - Μέσω<br />

της διαδικτυακής πύλης https://portal.astynomia.gr<br />

1 Αστυνόμος Α΄, Υπ. Διδάκτωρ Πληροφορικής, Πτυχιούχος Πληροφορικής, Μ.Δ.Ε. «Πληροφορικής», «Ποινικές Επιστήμες» & «Εγκληματολογία».<br />

E-mail: a.papathanasiou@cybercrimeunit.gr<br />

2 Αστυνόμος Β΄, Πτυχιούχος Πληροφορικής, Μ.Δ.Ε. «Διεθνείς & Ευρωπαϊκές Σπουδές», Μ.Δ.Ε. «Τεχνολογίες & Διοίκηση Πληροφοριακών & Επικοινωνιακών<br />

Συστημάτων». E-mail: g.germanos@cybercrimeunit.gr<br />

security<br />

21

T<strong>50</strong>05/06/07.2017<br />

Issue<br />

Ransomware: Κερδίζοντας τον<br />

πόλεμο με μια ολιστική προσέγγιση<br />

Το κυβερνο-έγκλημα τα τελευταία χρόνια παρουσιάζει μια ιδιαίτερα αυξητική τάση. Σύμφωνα με<br />

παγκόσμιες έρευνες και αναφορές υπολογίζεται ότι το κόστος του κυβερνο-εγκλήματος για οργανισμούς<br />

και επιχειρήσεις θα φτάσει τα δύο τρισεκατομμύρια δολάρια μέχρι το έτος 2019! Με απώτερο<br />

σκοπό το οικονομικό όφελος, πραγματικός στόχος των κυβερνο-εγκληματιών είναι όλα τα συστήματα,<br />

οι εφαρμογές και οι υπηρεσίες που μεταφέρουν, επεξεργάζονται ή αποθηκεύουν πληροφορίες.<br />

ansomware: Μια απειλή σε έξαρση!<br />

R<br />

Τα Ransomware είναι ένα ιδιαίτερο είδος<br />

κακόβουλου λογισμικού το οποίο<br />

αποτελεί ισχυρό όπλο των κυβερνοεγκληματιών.<br />

Η απειλή αυτή, τα τελευταία<br />

χρόνια, έχει πάρει σοβαρές διαστάσεις σε εγχώρια και παγκόσμια<br />

κλίμακα. Θύματα των κυβερνο-εγκληματιών αποτελούν<br />

δημόσιες υπηρεσίες, ιδιωτικές επιχειρήσεις όπως<br />

εταιρείες τηλεπικοινωνιών, εργοστάσια, τράπεζες, ιδρύματα,<br />

πανεπιστήμια, ακόμα και απλοί ιδιώτες.<br />

Το κύριο χαρακτηριστικό αυτού του είδους ηλεκτρονικής<br />

απειλής είναι ο εκβιασμός. Όταν μολύνει ένα τερματικό<br />

σταθμό, αρχίζει τη διαδικασία κρυπτογράφησης αρχείων<br />

κειμένου (όπως Excel spreadsheets, PDFs, κλπ.) χρησιμοποιώντας<br />

ισχυρούς αλγόριθμους. Το αποτέλεσμα αυτής της<br />

κακόβουλης διαδικασίας είναι να κρατούνται σε ομηρία τα<br />

αρχεία αυτά και να απαιτούνται λύτρα, τα οποία πρέπει να<br />

καταβληθούν μέσα σε καθορισμένο χρόνο, προκειμένου να<br />

παραχωρηθεί το κλειδί αποκρυπτογράφησης τους. Οι κυβερνο-εγκληματίες<br />

μάλιστα απειλούν ότι εάν παρέλθει η προθεσμία<br />

για την καταβολή των λύτρων, το τίμημα θα αυξηθεί και<br />

στο τέλος τα αρχεία δεν θα είναι καν ανακτήσιμα. Η πληρωμή<br />

γίνεται σχεδόν αποκλειστικά σε ψηφιακό νόμισμα (BitCoin),<br />

γεγονός που καθιστά εξαιρετικά περίπλοκο έως και ακατόρθωτο<br />

τον εντοπισμό των φυσικών προσώπων που κρύβονται<br />

πίσω από αυτές τις συναλλαγές.<br />

Η «βιομηχανία» του Ransomware και τρόποι<br />

εξάπλωσης<br />

Η ανάπτυξη υπηρεσιών «ransomware-as-a-service» στο<br />

22 security

Αλέξανδρος Κανικλίδης<br />

IthacaLabs Assistant Manager, Odyssey<br />

www.odysseycs.com<br />

«σκοτεινό διαδίκτυο» (Darknet) βοηθά στην αύξηση των<br />

κρουσμάτων. Οι πλατφόρμες αυτές δίνουν τη δυνατότητα<br />

σε κυβερνο-εγκληματίες που δε διαθέτουν ιδιαίτερα υψηλή<br />

κατάρτιση ή τεχνογνωσία να κατασκευάσουν, να διαδώσουν<br />

και να εκτελέσουν τη δική τους επίθεση. Για να ξεκινήσουν<br />

την δική τους καμπάνια επίθεσης, οι κυβερνο-εγκληματίες<br />

δεν έχουν πάρα να ορίσουν ελάχιστες μόνο παραμέτρους<br />

στην πλατφόρμα, για παράδειγμα το ποσό των λύτρων.<br />

Η πιο συνηθισμένη μέθοδος εξάπλωσης των Ransomware<br />

είναι μέσω της ηλεκτρονικής αλληλογραφίας. Με αυτή τη μέθοδο<br />

οι κυβερνο-εγκληματίες αποστέλλουν μαζικά ηλεκτρονικά<br />

μηνύματα με στόχο να παραπλανήσουν τους χρήστες, έτσι<br />

ώστε να χρησιμοποιήσουν κάποιο κακόβουλο επισυναπτόμενο<br />

αρχείο ή να περιηγηθούν σε ένα ιστότοπο που βρίσκεται<br />

κάτω από τον έλεγχό τους. Στην πρώτη περίπτωση, το κακόβουλο<br />

λογισμικό ενεργοποιείται αυτόματα με το άνοιγμα ενός<br />

αρχείου. Στη δεύτερη περίπτωση, με το πάτημα ενός συνδέσμου<br />

(URL) ο χρήστης οδηγείται σε κακόβουλους ιστότοπους,<br />

οι οποίοι διαθέτουν προγράμματα που εκμεταλλεύονται τυχόν<br />

κενά ασφαλείας ή ελαττώματα του λογισμικού που εκτελείται<br />

στο σταθμό εργασίας, αποκτώντας έτσι πρόσβαση σε πόρους<br />

ή ευαίσθητες πληροφορίες. Η εξάπλωση των Ransomware<br />

γίνεται επίσης μέσω διαφημιστικών δικτύων. Στις περιπτώσεις<br />

αυτές αντί να μολύνουν τον ίδιο τον ιστότοπο, οι κυβερνο-εγκληματίες<br />

μολύνουν το διαφημιστικό δίκτυο και κατά<br />

συνέπεια το διαφημιστικό υλικό (advertisements). Αυτό έχει<br />

ως αποτέλεσμα να μολύνονται οι υπολογιστές ανυποψίαστων<br />

χρηστών που περιηγούνται σε γνωστούς θεματικούς ιστότοπους,<br />

πατώντας απλά σε μια διαδικτυακή διαφήμιση.<br />

Σήμερα, οι πιο πρόσφατες και πιο μαζικές επιθέσεις<br />

Ransomware «WannaCry» και «Petya» εκμεταλλεύονται<br />

γνωστές ευπάθειες για να εξαπλωθούν. Το κακόβουλο λογισμικό<br />

τους μπορεί να μολύνει ηλεκτρονικούς υπολογιστές με<br />

ανοικτές θύρες SMB αποκτώντας απομακρυσμένη πρόσβαση<br />

και εγκαθιστώντας το πρόγραμμα κρυπτογράφησης χωρίς να<br />

γίνει αντιληπτό, και χωρίς να απαιτείται κάποια ενέργεια από<br />

τον χρήστη του υπολογιστή που δέχεται την επίθεση.<br />

Πώς η Odyssey μπορεί να βοηθήσει<br />

Διατηρώντας ολιστική προσέγγιση 360°και παρέχοντας καινοτόμες<br />

υπηρεσίες και λύσεις στον τομέα ασφάλειας των πληροφοριών,<br />

η Odyssey συμβάλει καθοριστικά στην βελτίωση<br />

των διαδικασιών διαχείρισης, διασφάλισης αλλά και μείωσης<br />

του ρίσκου απώλειας ευαίσθητων πληροφοριών ενός οργανισμού<br />

από τυχόν κυβερνο-επιθέσεις τύπου Ransomware.<br />

Για να παραμείνουν ένα βήμα μπροστά από τις επιθέσεις και<br />

να είναι σε θέση να αντιμετωπίσουν προληπτικά και αποτελεσματικά<br />

αυτού του είδους τις κυβερνο-απειλές, οι οργανισμοί<br />

πρέπει να υιοθετήσουν την αρχή της «άμυνας εις<br />

βάθος» (Defense in-depth).<br />

Έχοντας τεχνογνωσία και μακρόχρονη εμπειρία στον τομέα<br />

της ασφάλειας στον κυβερνοχώρο, η Odyssey προτείνει<br />

την εφαρμογή της αρχής αυτής, που αποτελείται από ένα<br />

συνδυασμό βέλτιστων πολιτικών και διαδικασιών μαζί με<br />

αλληλοκαλυπτόμενα μέτρα ασφαλείας σε στρώματα (onion<br />

approach), προκειμένου να αυξηθεί το επίπεδο ασφαλείας<br />

των πληροφοριακών συστημάτων ενός οργανισμού.<br />

Αυτή ακριβώς τη δυναμική που δημιουργείται από τη στρατηγική<br />

της «άμυνας εις βάθος» ενισχύει η επίλεκτη ομάδα<br />

επαγγελματιών της Odyssey IthacaLabs. Πρόκειται<br />

για μια ομάδα εξειδικευμένων αναλυτών οι οποίοι διερευνούν<br />

το παγκόσμιο περιβάλλον της κυβερνο-ασφάλειας<br />

έχοντας διπλή αποστολή: να εντοπίζουν και να αξιολογούν<br />

τις αναδυόμενες απειλές αλλά και να αναλύουν και να ανταποκρίνονται<br />

άμεσα στις κυβερνο-επιθέσεις.<br />

Για την αντιμετώπιση των Ransomware, η ομάδα IthacaLabs<br />

αρχικά προτείνει στους οργανισμούς την υιοθέτηση μιας σειράς<br />

προληπτικών μέτρων που στόχο έχουν την ενίσχυση της προστασίας<br />

τους έναντι των απειλών αυτών. Σε κάθε περίπτωση,<br />

τα μέτρα αυτά σχεδιάζονται με βάση τις επιχειρησιακές και λειτουργικές<br />

ανάγκες κάθε οργανισμού.<br />

Ως προτεραιότητα, η ομάδα IthacaLabs διενεργεί περιοδικούς<br />

ελέγχους αξιολόγησης των ευπαθειών και αδυναμιών<br />

ασφαλείας της υποδομής και των εφαρμογών ενός οργανισμού<br />

(Vulnerability Assessment). Παράλληλα, πραγματοποιεί<br />

περιοδικές δοκιμές διείσδυσης (Ethical Hacking) ώστε<br />

να αποτυπώνονται τυχόν τρωτά σημεία και να δημιουργούνται<br />

σχέδια διαχείρισης. Η ανάγκη προληπτικής ενίσχυσης<br />

(<strong>Security</strong> Hardening) των πληροφοριακών συστημάτων όχι<br />

μόνο αναδεικνύεται μέσα από τα σχέδια διαχείρισης του ρίσκου,<br />

αλλά και επιβάλλεται, προκειμένου να επιτευχθεί η<br />

μείωση της έκθεσης σε κυβερνο-επιθέσεις. Για να καλύψει<br />

την ανάγκη ευαισθητοποίησης στα θέματα ασφαλείας που<br />

προκύπτουν, η ομάδα IthacaLabs παρέχει τη δυνατότητα<br />

διαρκούς ενημέρωσης (Threat Intelligence Feeds) σχετικά<br />

με τις αναδυόμενες απειλές. Τέλος, συνδράμει στη δημιουργία<br />

ή/και επικαιροποίηση ενός ολοκληρωμένου πλάνου για<br />

την αντιμετώπιση τέτοιου είδους περιστατικών ούτως ώστε<br />

να εξασφαλίζεται η μέγιστη επιχειρησιακή ετοιμότητα.<br />

Για μια πιο ολοκληρωμένη εικόνα του συνόλου των υπηρεσιών<br />

και λύσεων που προσφέρει η Odyssey για την προληπτική<br />

αντιμετώπιση των Ransomware και άλλων κυβερνο-απειλών,<br />

μπορείτε να επισκεφθείτε την ιστοσελίδα μας<br />

στο www.odysseycs.com<br />

security<br />

23

T<strong>50</strong>05/06/07.2017<br />

Issue<br />

Κατανοώντας το WannaCry για να<br />

προστατευθείτε από αυτό και άλλου<br />

τύπου ransomware<br />

Μεγάλες και μικρές επιχειρήσεις απειλούνται καθημερινά από ολοένα και πιο άγριες και βίαιες<br />

επιθέσεις ransomware. Η αδυναμία πρόσβασης σε κρίσιμης σημασίας αρχεία, ακολουθούμενη<br />

από απαιτήσεις για λύτρα, είναι καταστάσεις που μπορούν να προκαλέσουν τεράστια<br />

αναστάτωση στην παραγωγικότητα ενός οργανισμού.<br />

μως πως μοιάζει στην πραγματικότητα μία<br />

τυπική επίθεση με ransomware; Και ποιες λύσεις<br />

ασφάλειας θα πρέπει να χρησιμοποιούνται<br />

για την παροχή της καλύτερης δυνατής άμυνας;<br />

Οι περισσότεροι οργανισμοί έχουν τουλάχιστον<br />

μία μορφή προστασίας της υποδομής <strong>IT</strong> που διαθέτουν. Οπότε<br />

πως καταφέρνουν και ξεγλιστρούν οι επιθέσεις ransomware<br />

από το δίκτυ προστασίας των οργανισμών; Από ότι φαίνεται,<br />

υπάρχουν τρεις βασικοί λόγοι για αυτό:<br />

1. Εξελιγμένες τεχνικές επιθέσεων και διαρκής<br />

καινοτομία<br />

Η πρόσβαση σε έτοιμα κακόβουλα προγράμματα ως<br />

υπηρεσία για άμεση χρήση “Malware-as-a-Service” (ΜaaS)<br />

είναι ολοένα και πιο εύκολη, με αποτέλεσμα να είναι<br />

απλούστατο το ξεκίνημα μίας τέτοιας επίθεσης και συχνά<br />

έχει και καλά αποτελέσματα. Επίσης, αποφέρει κέρδη<br />

στους επιτιθέμενους, ακόμα και αν αυτοί δεν γνωρίζουν<br />

και πολλά πράγματα σχετικά με την τεχνολογία. Οι τεχνικές<br />

κοινωνικής μηχανικής (social engineering) που χρησιμοποιούνται<br />

είναι εξαιρετικά επιδέξιες και προτρέπουν τον<br />

ανυποψίαστο χρήστη να εκτελέσει μία ρουτίνα εγκατάστασης<br />

του ransomware πολλές φορές με επιτυχία. Για παράδειγμα,<br />

ο χρήστης μπορεί να λάβει ένα μήνυμα ηλεκτρονικού ταχυδρομείου<br />

που ενδεχομένως να λέει το παρακάτω: “Οι απαιτήσεις<br />

της εταιρείας μας βρίσκονται στο συνημμένο αρχείο.<br />

Παρακαλώ όπως μας αποστείλετε σχετική προσφορά”. Οι<br />

κατασκευαστές ransomware λειτουργούν με εξαιρετικά<br />

επαγγελματικό τρόπο. Αυτό περιλαμβάνει και την παροχή<br />

ενός εξατομικευμένου εργαλείου αποκρυπτογράφησης μετά<br />

την καταβολή των λύτρων. Όλα κανονισμένα στην εντέλεια!<br />

2. Τρύπες ασφαλείας σε επηρεαζόμενες εταιρείες<br />

Πολύ συχνά, δεν υπάρχει κάποια στρατηγική δημιουργίας<br />

αντιγράφων ασφαλείας (backup) ή αυτή είναι ανεπαρκής.<br />

Δηλαδή, δε δημιουργούνται αντίγραφα ασφαλείας σε<br />

πραγματικό χρόνο και αυτά δεν βγαίνουν εκτός της<br />

εταιρίας (off-site), κάτι αναγκαίο σε περίπτωση ανάγκης<br />

24 security

Affordable Cutting Edge<br />

Γιώργος Καπανίρης<br />

Διευθυντής Στρατηγικής Ανάπτυξης, NSS<br />

www.nss.gr<br />

για αποκατάσταση από καταστροφή (disaster recovery).<br />

Επιπλέον, οι ενημερώσεις και τα patches για το λειτουργικό<br />

σύστημα και τις εφαρμογές δεν εγκαθίστανται αρκετά<br />

γρήγορα ή πολλές φορές εφαρμόζονται «επικίνδυνα»<br />

δικαιώματα στους χρήστες. Για παράδειγμα υπάρχουν χρήστες<br />

ή διαχειριστές που έχουν περισσότερα δικαιώματα από<br />

ό,τι είναι απαραίτητο για τις εργασίες τους. Ένα από τα πιο<br />

σημαντικά προβλήματα επίσης, είναι ότι υπάρχει έλλειψη<br />

κατάρτισης και εκπαίδευσης των χρηστών σε θέματα<br />

ασφαλείας. Για παράδειγμα, ποια έγγραφα μπορούν να<br />

ανοιχτούν και από ποιον; Ποια είναι η διαδικασία που πρέπει<br />

να ακολουθήσει ένας χρήστης αν ένα έγγραφο μοιάζει με<br />

κακόβουλο; Πώς μπορεί ο χρήστης να είναι σε θέση να<br />

αναγνωρίσει ένα μήνυμα ηλεκτρονικού ψαρέματος (phising);<br />

Επιπλέον τα συστήματα ασφαλείας σε μία επιχείρηση όπως<br />

σαρωτές ιών (antivirus), τείχη προστασίας (firewalls), IPS,<br />

πύλες ηλεκτρονικού ταχυδρομείου (email gateways) ή πύλες<br />

περιήγησης ιστού (web gateways) δεν έχουν υλοποιηθεί<br />

ή δεν έχουν ρυθμιστεί σωστά. Σε αυτό το σημείο, μπορούμε<br />

να λάβουμε υπόψη μας και τον ανεπαρκή κατακερματισμό<br />

του δικτύου όπως πχ. αν οι διακομιστές και οι σταθμοί<br />

εργασίας βρίσκονται στο ίδιο δίκτυο και δεν υπάρχει DMZ.<br />

Κάποια επίσης συνήθη προβλήματα είναι ότι λόγω έλλειψης<br />

γνώσεων στην ασφάλεια πληροφορικής ενώ τα αρχεία<br />

.exe όντως αποκλείονται από τα συστήματα ηλεκτρονικού<br />

ταχυδρομείου, δε συμβαίνει το ίδιο με τις μακροεντολές<br />

του Office σε έγγραφα ή άλλο ενεργό περιεχόμενο που<br />

τυχόν να συναντήσουν οι χρήστες. Τέλος έχουμε το πρόβλημα<br />

των αντικρουόμενων προτεραιοτήτων όταν ακούμε<br />

από τη Διοίκηση μίας επιχείρησης ατυχή σχόλια του τύπου:<br />

«γνωρίζουμε ότι αυτή η μέθοδος που ακολουθούμε δεν<br />

είναι απόλυτα ασφαλής, αλλά οι άνθρωποι μας πρέπει και να<br />

δουλέψουν».<br />

3. Έλλειψη προηγμένης τεχνολογίας πρόληψης<br />

Πολλές επιχειρήσεις έχουν κάποια μορφή γενικής προστασίας.<br />

Αλλά τα ransomware ενημερώνονται συνεχώς για να<br />

εκμεταλλεύονται και να ξεπερνούν αυτές τις προστασίες. Για<br />

παράδειγμα, υπάρχουν ransomware που αυτό-διαγράφονται<br />

πολύ γρήγορα μετά την κρυπτογράφηση αρχείων ώστε να<br />

μην απομείνουν στοιχεία που να μπορούν να αναλυθούν στη<br />

συνέχεια. Οι λύσεις ασφάλειας θα πρέπει να έχουν εξαρχής<br />

σχεδιαστεί ειδικά για την καταπολέμηση των τεχνικών των<br />

ransomware. Για να είστε σε θέση να σταματήσετε τα ransomware,<br />

θα πρέπει να έχετε μία προηγμένη και ιδιαίτερα<br />

αποτελεσματική προστασία σε κάθε στάδιο της επίθεσης.<br />

Πάνω από όλα, θα πρέπει να φροντίσετε οι τερματικές<br />

σας συσκευές να είναι ασφαλείς. Το Sophos Intercept X<br />

χρησιμοποιεί τη μοναδική τεχνολογία CryptoGuard για να<br />

αντιμετωπίζει τις επιθέσεις ransomware με επιτυχία. Με<br />

τη βοήθεια της τεχνολογίας CryptoGuard, τα ransomware<br />

εντοπίζονται εγκαίρως και αποτρέπονται προτού ξεκινήσουν<br />

να κρυπτογραφούν τα αρχεία σας. Και αυτό σημαίνει ότι<br />

ήταν σε θέση να σταματήσει αποτελεσματικά τα ransomware<br />

WannaCry, NotPetya και κυρίως αυτά που ακόμα δεν<br />

έχουν κυκλοφορήσει ! Το Intercept X μπορεί να συμπληρώσει<br />

την υπάρχουσα ασφάλεια σας, αποκλείοντας προγράμματα<br />

που επιχειρούν να τροποποιήσουν χωρίς εξουσιοδότηση τα<br />

δεδομένα σας.<br />

Προστασία email με Time-of-Click<br />

Το επόμενο σημαντικό βήμα προστασίας είναι η προστασία<br />

από οποιαδήποτε απειλή ηλεκτρονικού ταχυδρομείου. Η<br />

καλύτερη άμυνα ενάντια στα «παγιδευμένα» μηνύματα<br />

ηλεκτρονικού ταχυδρομείου είναι φυσικά τα συστήματα<br />

ασφαλούς ηλεκτρονικής αλληλογραφίας (email security)<br />

που έχετε στη διάθεσή σας. Οι τεχνολογίες ενάντια<br />

στην ανεπιθύμητη ηλεκτρονική αλληλογραφία (antispam)<br />

σταματούν τα μηνύματα ηλεκτρονικού ταχυδρομείου που<br />

φέρουν επικίνδυνα αρχεία ransomware ή που οδηγούν σε<br />

ransomware μέσω συνδέσμων, ενώ παράλληλα τα εργαλεία<br />

antivirus σαρώνουν και αποκλείουν τις απειλές που<br />

προέρχονται από μηνύματα ηλεκτρονικού ταχυδρομείου. Ο<br />

αποκλεισμός μηνυμάτων ηλεκτρονικού ταχυδρομείου που<br />

φέρουν συνημμένα μακροεντολών μπορεί να σας βοηθήσει<br />

επίσης να αποφύγετε μια ακόμη κοινή τεχνική ransomware.<br />

Η τεχνολογία Time-of-Click εμποδίζει εσάς και τους χρήστες<br />

σας από το να κάνετε κλικ σε μολυσμένες διευθύνσεις<br />

ιστοσελίδων, ακόμη και αν αυτές ήταν καθαρές όταν το email<br />

εισήλθε στα εισερχόμενά σας.<br />

security<br />

25

T<strong>50</strong>05/06/07.2017<br />

Issue<br />

Αποτροπή zero-day απειλών<br />

Επιπλέον, θα πρέπει να φροντίσετε και τις απειλές στο Internet,<br />

που μπορούν να εξουδετερωθούν τόσο στο τείχος προστασίας<br />

όσο και τα συστήματα προστασίας περιήγησης ιστοσελίδων<br />

(web security). Το φιλτράρισμα διευθύνσεων URL αποκλείει<br />

τις ιστοσελίδες που φιλοξενούν ransomware, καθώς και τους<br />

διακομιστές εντολών και ελέγχου τους (C&C / command<br />

and control servers). Και με την επιβολή αυστηρών ελέγχων<br />

μπορείτε να απαγορεύσετε εντελώς το κατέβασμα αρχείων<br />

που ενδεχομένως να σχετίζονται με ransomware. Ένα πρόσθετο<br />

επίπεδο προστασίας τοποθετεί cloud sandboxing τόσο<br />

στο ηλεκτρονικό ταχυδρομείο όσο και στην πύλη ιστού. Η<br />

τεχνολογία απαγορεύει προηγμένες απειλές zero-day, συμπεριλαμβανομένων<br />

και των ransomware. Ουσιαστικά είναι<br />

σαν να έχετε το δικό σας ιδιωτικό εργαστήριο εντοπισμού<br />

κακόβουλου λογισμικού, που ουσιαστικά «τρέχει» εκτελέσιμα<br />

ή γενικότερα ύποπτα αρχεία για να προσδιορίσει με ακρίβεια<br />

την συμπεριφορά τους σε ένα εικονικό περιβάλλον.<br />

Sophos Server Protection με CryptoGuard<br />

Αν και πολλές φορές ξεχνιέται, ένα από τα βασικά σημεία<br />

εισόδου του κακόβουλου λογισμικού είναι οι διακομιστές<br />

της εταιρείας. Οι τεχνικές lockdown και whitelisting των<br />

servers μπορεί να τους κρατήσει ασφαλείς αφού μόνο<br />

οι εξουδιοδοτημένες εφαρμογές μπορούν να κάνουν<br />

αλλαγές και ενημερώσεις. Οποιαδήποτε άλλη προσπάθεια<br />

πραγματοποίησης αλλαγών αποκλείεται αυτόματα με<br />

αποτέλεσμα να αποτρέπεται και οποιαδήποτε ενέργεια από<br />

κάποιο ransomware. Η ανίχνευση κακόβουλης κίνησης δεδομένων<br />

αποτρέπει την επικοινωνία του ransomware με<br />

τους διακομιστές C&C από όπου θα κατέβει και το κακόβουλο<br />

φορτίο. Το Sophos Server Protection επίσης περιλαμβάνει<br />

την τεχνολογία CryptoGuard που εμποδίζει το ransomware<br />

από το να κρυπτογραφήσει τα δεδομένα και τα αρχεία σας.<br />

Επίσης θα πρέπει να σκεφτείτε και ένα σύστημα ασφάλειας<br />

που επιτρέπει την επικοινωνία μεταξύ των διαφόρων<br />

υποσυστημάτων που το απαρτίζουν. Αν και τα προϊόντα<br />

ασφαλείας μπορούν να λειτουργήσουν καλά μεμονωμένα,<br />

είναι ακόμη πιο αποτελεσματικά όταν συνεργάζονται και<br />

επικοινωνούν μεταξύ τους. Μέσω του Sophos Heartbeat που<br />

μέρος της τεχνολογίας Synchronized <strong>Security</strong> της Sophos<br />

και αποτελεί παγκόσμια πατέντα, οι τερματικές συσκευές και<br />

το τείχος προστασίας μοιράζονται πληροφορίες και δεδομένα<br />

ανταποκρινόμενα προληπτικά, προσφέροντας απαράμιλλη<br />

προστασία ενάντια στις προηγμένες απειλές.<br />

X by Invincea και μηχανική εκμάθηση<br />

Πρόσφατα, στο χαρτοφυλάκιο προϊόντων της Sophos<br />