Zutritts- kontrolle - Dorma

Zutritts- kontrolle - Dorma

Zutritts- kontrolle - Dorma

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

Schützen Sie Ihre<br />

Geschäftsprozesse<br />

In Zeiten verschärften Wettbewerbs,<br />

in denen Unternehmen<br />

um jeden Marktvorteil<br />

kämpfen, ist der Erhalt<br />

der Geschäftsprozesse von<br />

entscheidender Bedeutung.<br />

Jedoch gibt es zahlreiche<br />

Bedrohungen. Und sind diese<br />

erst einmal eingetroffen,<br />

kann es zu Innovationsstop,<br />

brachliegenden Arbeitsprozessen,<br />

irreparablem Vertrauensverlust<br />

bei Kunden<br />

und Lieferanten und nicht<br />

zuletzt zu hohen Verlusten<br />

durch entgangene Gewinne<br />

kommen. Von den Kosten<br />

für Ersatz, Reparatur und<br />

horrenden Versicherungsprämien<br />

ganz zu schweigen.<br />

Die größten Gefahren sind:<br />

- Diebstahl von Knowhow,<br />

Forschungs- und Entwicklungsergebnissen<br />

- Zerstörung wichtiger Produktionsmittel<br />

- Sabotage von Produktionsabläufen<br />

- Verlust vertraulicher Kunden-<br />

/Mitarbeiterdaten<br />

- Diebstahl von Ware und<br />

- Zerstörung von Inventar<br />

Solche wirtschaftlichen<br />

Schäden führen zwangsweise<br />

zu einer Erhöhung des<br />

Kostendrucks in Ihrem Unternehmen<br />

und damit zu<br />

Nachteilen im Wettbewerb.<br />

Lassen Sie es nicht soweit<br />

kommen!<br />

Schützen Sie Ihre Geschäftsprozesse<br />

durch Sicherung<br />

Ihres Firmengeländes<br />

mit einer effektiven, auf<br />

Ihren Sicherheitsbedarf zugeschnittenen<strong>Zutritts</strong><strong>kontrolle</strong>.<br />

MBB Gelma/DORMA bietet<br />

Ihnen hierfür individuell angepasste,<br />

flexible Lösungen.<br />

Und zwar für alle Unternehmensgrößen<br />

und -bereiche.<br />

Zentral verwaltet in einer<br />

Datenbank, offen zu bestehenden<br />

Systemen wie dem<br />

Gebäudemanagement, der<br />

Einbruchmeldeanlage, komfortabel<br />

und berührungslos<br />

über eine zentrale Mitarbeiterausweiskarte.<br />

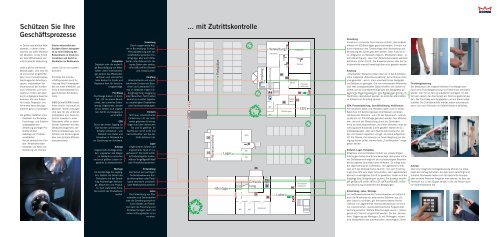

Parkplätze<br />

Diebstahl oder die mutwillige<br />

Beschädigung von Mitarbeiter-<br />

oder Firmenfahrzeugen<br />

senken das Mitarbeitervertrauen<br />

und verursachen<br />

hohe Kosten für Ersatz und<br />

Reparatur bzw. für Versicherungsbeiträge.<br />

Fluchtweg<br />

Fluchtwege dienen im Ernstfall,<br />

z.B. bei einem Brandunfall,<br />

der schnellen Evakuierung.<br />

Ungesichert, werden<br />

sie zur Gefahr, sich ungesehen<br />

Zutritt und Ausgang zu<br />

verschaffen.<br />

EDV<br />

Durch den freien Zugang zur<br />

EDV können unermessliche<br />

Schäden entstehen – vom<br />

Diebstahl von Daten und<br />

Knowhow im Netzwerk bis<br />

zur Zerstörung von Hardware.<br />

Aufzüge<br />

Ungesicherte Aufzüge erlauben,<br />

ungesehen alle Etagen<br />

im Gebäude zu erreichen<br />

und auch größere Lasten ungesehen<br />

zu transportieren.<br />

Montage<br />

Ist die Montage frei zugänglich,<br />

besteht die Gefahr des<br />

Diebstahls und der Zerstörung<br />

hochwertiger Werkzeuge,<br />

Maschinen und Produkte.<br />

Zum materiellen Schaden<br />

kommt der Produktionsausfall.<br />

Verwaltung<br />

Durch ungesicherte Räume<br />

in Buchhaltung, Einkauf,<br />

Personalabteilung oder Geschäftsführung<br />

können Eindringlinge,<br />

aber auch Mitarbeiter<br />

unter Datenschutz stehende<br />

Daten oder vertrauliche<br />

Dokumente einsehen<br />

und missbrauchen.<br />

Empfang<br />

Unkontrollierter und unprotokollierter<br />

Einlass von Besuchern<br />

und Lieferanten? Einmal<br />

im Gebäude, haben Eindringlinge<br />

freien Zugang zu<br />

allen Bereichen. Nicht selten<br />

kommt es so selbst tagsüber<br />

zu unbehelligten Diebstählen<br />

oder Sachbeschädigungen.<br />

Einfahrt<br />

Mit freier, unkontrollierter<br />

Einfahrt von z.B. als Lieferanten<br />

getarnten Eindringlingen<br />

sind dem Verbrechen<br />

Tür und Tor geöffnet. Im<br />

Nachhinein ist oft nicht mal<br />

nachvollziehbar, wer das Gelände<br />

befahren hat.<br />

Lager<br />

Ungehinderte Zufahrt und<br />

ungesicherte Türen im Lagerbereich?<br />

Das heißt erhöhte<br />

Diebstahlgefahr kostenintensiv<br />

eingelagerter Ware<br />

oder Produktkomponenten.<br />

Entwicklung<br />

Der Verlust von wichtigem<br />

Firmenknowhow wie Konstruktionsplänen<br />

oder Prototypen<br />

verursacht unvorstellbare<br />

Wettbewerbsnachteile.<br />

Labor<br />

Die Entwendung von Chemiekalien<br />

und Gefahrstoffen<br />

oder die Zerstörung empfindlicher<br />

Geräte und Testreihen<br />

kann die Forschung zum<br />

Stillstand bringen. Auch mit<br />

hohen Haftungskosten ist zu<br />

rechnen.<br />

... mit <strong>Zutritts</strong><strong>kontrolle</strong><br />

Warenannahme<br />

Parkplätze<br />

Lager<br />

Montage<br />

Büro<br />

WC<br />

WC<br />

WC WC<br />

Empfang<br />

Entwicklung<br />

Umkleide<br />

Verwaltung<br />

Debitoren<br />

Geschäftsleitung<br />

WC<br />

WC<br />

Labor<br />

Vorführraum<br />

Personalküche<br />

Serverraum<br />

Kreditoren<br />

Einkauf<br />

Personalabteilung<br />

EDV<br />

Hochsicherheitsraum<br />

Verwaltung<br />

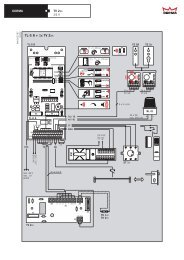

Einzelne zu sichernde Türen können einfach, aber äußerst<br />

effektiv mit XS-Beschlägen geschützt werden. So kann nur<br />

durch Austausch des Türbeschlags ohne Verdrahtung und<br />

Vernetzung der Zutritt gesichert werden. Über Funk ist eine<br />

Integration ins Netzwerk möglich. Mitarbeiter haben - je<br />

nach Berechtigung - über ihren Mitarbeiterausweis während<br />

definierter Zeiten Zutritt. Die Ausweise können über die <strong>Zutritts</strong><strong>kontrolle</strong><br />

manuell berechtigt aber auch gesperrt werden.<br />

Empfang<br />

„Unerwartete“ Besucher haben über die in der <strong>Zutritts</strong><strong>kontrolle</strong><br />

integrierte „Besucherverwaltung“ keine Chance mehr,<br />

unangemeldet - sprich, ohne verantwortlichen Gastgeber -<br />

ins Gebäude zu gelangen. Die vom einladenden Mitarbeiter<br />

über Web vorangemeldeten Gäste erhalten vom System erstellte,<br />

auf die <strong>Zutritts</strong>berechtigungen des Gastgebers abgestimmte<br />

Besucherausweise. Alle Bewegungen können im<br />

Nachhinein reproduziert werden. So sinkt der administrative<br />

Aufwand am Empfang spürbar.<br />

EDV, Personalabteilung, Geschäftsführung, Vorführraum<br />

Alle sensiblen Daten und Hardware lassen sich in diesen<br />

Bereichen mit berührungslosen <strong>Zutritts</strong>lesern schützen.<br />

Hochsensible Bereiche - wie z.B. der Serverraum - können<br />

zusätzlich mit PIN-Abfrage gesichert werden. Nur Mitarbeitern,<br />

die sich bei Überprüfung durch die <strong>Zutritts</strong><strong>kontrolle</strong><br />

als berechtigt erweisen, wird beim Vorhalten ihres berührungslosen<br />

Ausweises Zutritt gewährt. Sämtliche <strong>Zutritts</strong>bewegungen,<br />

aber auch Manipulationsversuche, werden<br />

vom System registriert und ggf. als Alarm aufgeschaltet.<br />

Für Räume, die zeitweise zur freien Begehung zur Verfügung<br />

stehen sollen, können feste „Türoffenzeiten“ eingegeben<br />

werden.<br />

Einfahrt, Lager, Parkplätze<br />

Effektiven und komfortablen Schutz vor unberechtigten<br />

Fahrzeugen bietet eine Schrankenanlage. Verbunden mit einer<br />

Großantenne ermöglicht sie nur berechtigten Personen<br />

berührungslose Durchfahrt ohne Anhalten. So erfolgt auch<br />

die Legitimierung der Lieferanten. Im Lagerbereich reduziert<br />

sich das Diebstahlrisiko deutlich. Um auch Eindringlinge<br />

ohne KFZ vom Lager fernzuhalten, den Lagerarbeitern<br />

dennoch unverzögerten Zutritt zu gewähren, lassen sich die<br />

Eingänge über Großantennen sichern. Ein Ausweis am Körper<br />

genügt und schon öffnet sich die Automatiktür. Historienaufzeichnung<br />

protokolliert alle Bewegungen.<br />

Entwicklung, Labor, Montage<br />

Um wettbewerbsrelevantes Firmenknowhow und natürlich<br />

auch die Mitarbeiter vor potenziellen Gefahren aus z.B.<br />

dem Labor zu schützen, gilt hier bereichsweise Hochsicherheit.<br />

Ein abgetrennter Hochsicherheitsraum ist mit einer<br />

biometrischen, manipulationssicheren Fingerprinterkennung<br />

versehen. Weitere Absicherungen wie ein „Vieraugenprinzip“<br />

können eingerichtet werden. Für die „barrierefreie“<br />

Begehung der Montage z.B. mit Rollwagen, sichert<br />

eine Großantenne den automatischen, berechtigten Zutritt.<br />

Fluchtwegsteuerung<br />

Der Missbrauch der vorgeschriebenen Fluchtwege kann<br />

durch eine Fluchtwegsteuerung mit Türterminal verhindert<br />

werden. Die Tür ist dann grundsätzlich verriegelt. Im Notfall<br />

kann jedoch der Alarmknopf am Terminal gedrückt werden.<br />

Der Fluchtweg wird freigegeben und ein Alarm aufgeschaltet.<br />

Die <strong>Zutritts</strong><strong>kontrolle</strong> meldet zudem automatisch,<br />

wenn sich noch Personen im Gefahrenbereich aufhalten.<br />

Aufzüge<br />

Über eine integrierte Aufzugssteuerung können nur diejenigen<br />

den Aufzug benutzen, die dazu auch berechtigt sind.<br />

Einzelne Stockwerke lassen sich für bestimmte Gruppen<br />

oder einzelne Personen freigeben oder sperren, so dass der<br />

Fahrstuhl nur in den Etagen anhält, in der die Person auch<br />

ein Aufenthaltsrecht hat.