Kapitel 04 - Geschichtete Architekturen

Kapitel 04 - Geschichtete Architekturen

Kapitel 04 - Geschichtete Architekturen

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

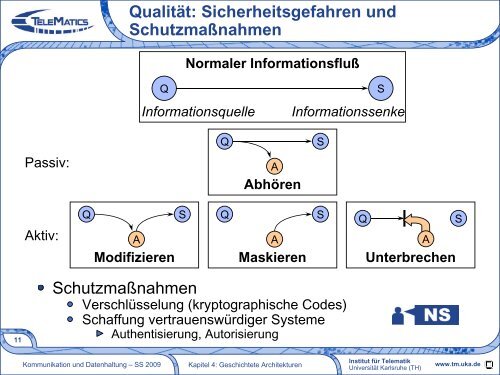

Qualität: Sicherheitsgefahren und<br />

Schutzmaßnahmen<br />

Normaler Informationsfluß<br />

Q<br />

Informationsquelle<br />

S<br />

Informationssenke<br />

Q<br />

S<br />

Passiv:<br />

A<br />

Abhören<br />

Aktiv:<br />

Q<br />

A<br />

Modifizieren<br />

S<br />

Q<br />

A<br />

Maskieren<br />

S<br />

Q<br />

S<br />

A<br />

Unterbrechen<br />

11<br />

Schutzmaßnahmen<br />

Verschlüsselung (kryptographische Codes)<br />

Schaffung vertrauenswürdiger Systeme<br />

Authentisierung, Autorisierung<br />

Kommunikation und Datenhaltung – SS 2009<br />

<strong>Kapitel</strong> 4: <strong>Geschichtete</strong> <strong>Architekturen</strong><br />

Institut für Telematik<br />

Universität Karlsruhe (TH)<br />

www.tm.uka.de