Ù¢Ù Ù¡Ù ï»¨ïº ïºï»ïº®ïºï»ïºªï»³ï»¦ ï»ï»ï» ﻮﻡ ïºï³ïºïº³ï»®ïº ï»ïºï»ïº®ï»³ïºïº¿ï»´ïºïº ï»ïº´ ï³ï» ïº ï»

Ù¢Ù Ù¡Ù ï»¨ïº ïºï»ïº®ïºï»ïºªï»³ï»¦ ï»ï»ï» ﻮﻡ ïºï³ïºïº³ï»®ïº ï»ïºï»ïº®ï»³ïºïº¿ï»´ïºïº ï»ïº´ ï³ï» ïº ï»

Ù¢Ù Ù¡Ù ï»¨ïº ïºï»ïº®ïºï»ïºªï»³ï»¦ ï»ï»ï» ﻮﻡ ïºï³ïºïº³ï»®ïº ï»ïºï»ïº®ï»³ïºïº¿ï»´ïºïº ï»ïº´ ï³ï» ïº ï»

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

و)<br />

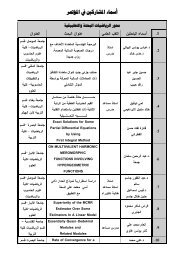

مجلة الرافدين لعلوم الحاسوب والرياضيات لسنة ٢٠١٠<br />

وقائع المؤتمر العلمي الثالث في تقانة المعلومات 29-30/Nov./2010<br />

كلية علوم الحاسوب والرياضيات – جامعة الموصل<br />

الوزن<br />

استخلاص<br />

الصورة باستخدام<br />

الصورة التي تم إخفاءها<br />

شبكة RBF<br />

Cover<br />

(Weight)<br />

المرسل<br />

شكل(5): مخطط خوارزمية فك<br />

المستلم<br />

الإخفاء<br />

٧-١- طريقة عمل شبكة<br />

RBF عند المستلم:<br />

بعد استلام الوزن<br />

(weight)<br />

والصورة<br />

(cover)<br />

من المرسل، تقوم شبكة<br />

باستخلاص الصورة المخفية وذلك بالاعتماد على المعادلتين على التوالي<br />

لاستخراج الصورة (cover) من الشبكة.<br />

RBF<br />

،(٣)<br />

٢)<br />

وذلك<br />

٧-٢- عملية فك<br />

الإخفاء عند المستلم<br />

(التحليل):<br />

عند إجراء عملية فك الإخفاء يتم طرح الصورة<br />

(stego-cover)<br />

(cover)<br />

الطرح.<br />

من الصورة<br />

لإنتاج الصورة ،(message) ثم يعاد تجميع التوزيع للصورة الناتجة من عملية<br />

٨- النتائج العملية:<br />

(message) داخلها،<br />

أ-<br />

الصورة الغطاء<br />

(cover) التي تم تهيئتها لإخفاء الصورة<br />

كما<br />

هو موضح في الشكل(٦).<br />

٢٢١