baja - TEC-Digital

baja - TEC-Digital

baja - TEC-Digital

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

I.C. RENE EDMUNDO CUEVAS VALENCIA.<br />

Es llamada colisión; a dos llaves diferentes les corresponde la misma dirección. K1 y<br />

K2 aquí se llaman sinónimos. Igual que hay tantas posibilidades técnicas de cálculo de<br />

direcciones, existe una multiplicidad de técnicas de solución de colisiones.<br />

Introduciremos las técnicas de cálculo de direcciones en esta sección y discutiremos los<br />

enfoque, para resolver el problema de colisiones en la siguiente sección.<br />

El concepto de cálculo de direcciones fue usado primero para manejar el acceso<br />

a las tablas de símbolos en el núcleo, y después, para direccionar la ubicación de los<br />

registros en los primeros dispositivos de almacenamiento de acceso directo. Un<br />

tremendo esfuerzo de trabajo, desde entonces, ha contribuido al desarrollo de muchas<br />

técnicas para instrumentar el concepto. A las técnicas de cálculo de direcciones también<br />

se les conoce como:<br />

• Técnicas de almacenamiento disperso<br />

• Técnicas aleatorias<br />

• Métodos de transformación de llave-a-dirección<br />

• Técnicas de direccionamiento directo<br />

• Métodos de tabla Hash<br />

• Método hashing<br />

Utilizaremos el término hashing (picar, desmenuzar) aquí porque es conocido en todo el<br />

mundo. El cálculo aplicado al valor de una llave para obtener una dirección es llamado<br />

una función hash.<br />

Las ventajas principales de utilizar el hashing para instrumentar:<br />

R(valor de llave) dirección<br />

Son:<br />

1. Se pueden usar los valores naturales de la llave, puesto que se traducen<br />

“internamente” a direcciones.<br />

2. La independencia lógica y física es lograda, debido a que los valores de las<br />

llaves son independientes del espacio de dirección. Si el archivo relativo es<br />

reorganizado, la función hash puede tener que ser cambiada; pero el valor de la<br />

llave, no será afectado.<br />

Los costos básicos al utilizar el método hash son<br />

1. El tiempo de procesamiento requerido para la aplicación de la función hash.<br />

2. El tiempo de procesamiento y los accesos E/S requeridos para solucionar las<br />

colisiones.<br />

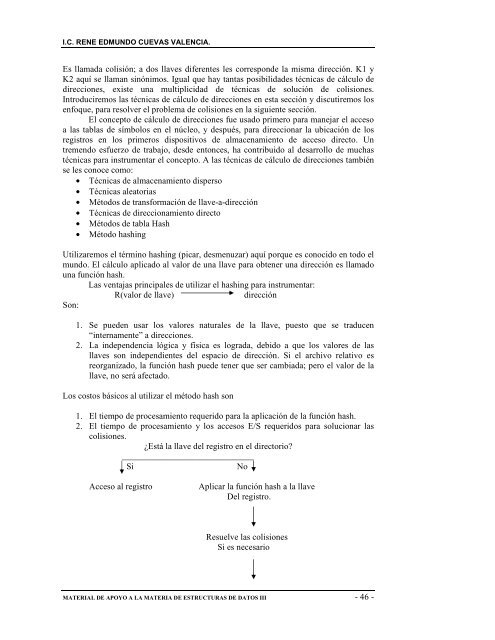

¿Está la llave del registro en el directorio?<br />

______________________________<br />

Si No<br />

Acceso al registro Aplicar la función hash a la llave<br />

Del registro.<br />

Resuelve las colisiones<br />

Si es necesario<br />

MATERIAL DE APOYO A LA MATERIA DE ESTRUCTURAS DE DATOS III - 46 -