How to install and secure eGroupWare - Find and develop open ...

How to install and secure eGroupWare - Find and develop open ...

How to install and secure eGroupWare - Find and develop open ...

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

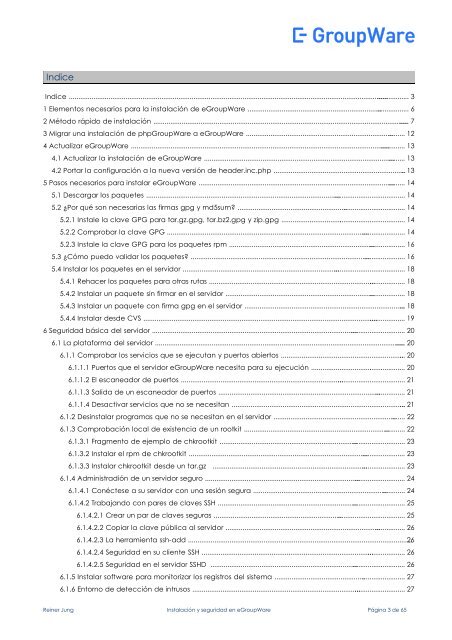

Indice<br />

Indice ......................................................................................................................................................................... ................. 3<br />

1 Elemen<strong>to</strong>s necesarios para la instalación de <strong>eGroupWare</strong> ....................................................................... ................. 6<br />

2 Mé<strong>to</strong>do rápido de instalación ....................................................................................................................................... ..... 7<br />

3 Migrar una instalación de phpGroupWare a <strong>eGroupWare</strong> .............................................................................. ......... 12<br />

4 Actualizar <strong>eGroupWare</strong> ......................................................................................................................................... ............. 13<br />

4.1 Actualizar la instalación de <strong>eGroupWare</strong> ..................................................................................................... ......... 13<br />

4.2 Portar la configuración a la nueva versión de header.inc.php ...................................................................... .. 13<br />

5 Pasos necesarios para instalar <strong>eGroupWare</strong> ........................................................................................................ ......... 14<br />

5.1 Descargar los paquetes ....................................................................................................... ...................................... 14<br />

5.2 ¿Por qué son necesarias las firmas gpg y md5sum? .......................................................... ................................. 14<br />

5.2.1 Instale la clave GPG para tar.gz.gpg, tar.bz2.gpg y zip.gpg .................................................................. 14<br />

5.2.2 Comprobar la clave GPG ........................................................................................................... ....................... 14<br />

5.2.3 Instale la clave GPG para los paquetes rpm ............................................................................. ................... 16<br />

5.3 ¿Cómo puedo validar los paquetes? ............................................................................................... ...................... 16<br />

5.4 Instalar los paquetes en el servidor ................................................................................... ...................................... 18<br />

5.4.1 Rehacer los paquetes para otras rutas ........................................................................................ ................... 18<br />

5.4.2 Instalar un paquete sin firmar en el servidor ............................................................................... ................... 18<br />

5.4.3 Instalar un paquete con firma gpg en el servidor ..................................................................................... ... 18<br />

5.4.4 Instalar desde CVS ............................................................................................................................ ................... 19<br />

6 Seguridad básica del servidor ............................................................................................................. ............................. 20<br />

6.1 La plataforma del servidor .................................................................................................................................... ..... 20<br />

6.1.1 Comprobar los servicios que se ejecutan y puer<strong>to</strong>s abier<strong>to</strong>s ................................................................. ... 20<br />

6.1.1.1 Puer<strong>to</strong>s que el servidor <strong>eGroupWare</strong> necesita para su ejecución .................................................. 20<br />

6.1.1.2 El escaneador de puer<strong>to</strong>s ...................................................................................... .................................... 21<br />

6.1.1.3 Salida de un escaneador de puer<strong>to</strong>s ...................................................................................... ................ 21<br />

6.1.1.4 Desactivar servicios que no se necesitan ............................................................................................ ... 21<br />

6.1.2 Desinstalar programas que no se necesitan en el servidor ................................................................. ....... 22<br />

6.1.3 Comprobación local de existencia de un rootkit ............................................................................. ........... 22<br />

6.1.3.1 Fragmen<strong>to</strong> de ejemplo de chkrootkit ......................................................................... ............................ 23<br />

6.1.3.2 Instalar el rpm de chkrootkit ............................................................................................... ....................... 23<br />

6.1.3.3 Instalar chkrootkit desde un tar.gz .................................................................................. ....................... 23<br />

6.1.4 Administradión de un servidor seguro .................................................................................. ........................... 24<br />

6.1.4.1 Conéctese a su servidor con una sesión segura ....................................................................... ............ 24<br />

6.1.4.2 Trabaj<strong>and</strong>o con pares de claves SSH .......................................................................... ............................ 25<br />

6.1.4.2.1 Crear un par de claves seguras .................................................................... .................................... 25<br />

6.1.4.2.2 Copiar la clave pública al servidor .................................................................................. ................ 26<br />

6.1.4.2.3 La herramienta ssh-add ....................................................................................................................... 26<br />

6.1.4.2.4 Seguridad en su cliente SSH ........................................................................................... .................... 26<br />

6.1.4.2.5 Seguridad en el servidor SSHD .............................................................................. ............................ 26<br />

6.1.5 Instalar software para moni<strong>to</strong>rizar los registros del sistema ................................................ ....................... 27<br />

6.1.6 En<strong>to</strong>rno de detección de intrusos ......................................................................................... ........................... 27<br />

Reiner Jung Instalación y seguridad en <strong>eGroupWare</strong> Página 3 de 65