- Page 3 and 4:

PREFACIOEl libro está destinado a

- Page 5:

Chile. Obtuvo su Ph.D. en Computer

- Page 8 and 9:

INDICECAPITULO I: INTRODUCCIÓN A L

- Page 10 and 11:

5.6 Recapitulación ...............

- Page 12 and 13:

8.7.2 Prácticas relacionadas con l

- Page 14 and 15:

1.1.1 Necesidad de Entregar Servici

- Page 16 and 17:

Figura 1: Trámites realizados en e

- Page 18 and 19:

1.1.3 ¿Qué Problemas Hay en este

- Page 20 and 21:

2. Información ("Presencia"): En e

- Page 22 and 23:

el fax, la fotocopiadora y los docu

- Page 24 and 25:

Si tomamos como ejemplo el Certific

- Page 26 and 27:

1.5 Más allá del Documento Electr

- Page 28 and 29:

de esquemas y metadatos de los docu

- Page 30 and 31:

[Aust95] Australia Government. IESC

- Page 32 and 33:

CAPITULO II: XMLAlex Bórquez, Clau

- Page 34 and 35:

Figura 4: Diferencia entre el SGML,

- Page 36 and 37:

2.3.1 Estructura de un documento XM

- Page 38 and 39:

Al contrario de lo que ocurre en HT

- Page 40 and 41:

Entidad Carácter&&< ''

- Page 42 and 43:

Ejemplo IncorrectoIvanZamoranoEjemp

- Page 44 and 45:

2.3.9.4 Delimitadores del valor de

- Page 46 and 47:

El modelo de objetos DOM, es la for

- Page 48 and 49:

agregar o quitar nodos, o modificar

- Page 50 and 51:

una DTD no sigue las reglas de sint

- Page 52 and 53:

• Posee una estructura de tipos m

- Page 54 and 55:

3.2.2 Referenciando un Schema en un

- Page 56 and 57:

3.2.4 Tipos de datos estándaresAlg

- Page 58 and 59:

El elemento “letra” es un tipo

- Page 60 and 61:

totalDigitswhiteSpaceEspecifica la

- Page 62 and 63:

Ejemplo: Atributo con valor por def

- Page 64 and 65:

Si se usa el método descrito arrib

- Page 66 and 67:

El indicador especifica que los el

- Page 68 and 69:

Por otro lado, los grupos de atribu

- Page 70 and 71:

CAPITULO IV: XPATHAlex Bórquez, Cl

- Page 72 and 73:

4.2 El modelo de datos XPathXPath o

- Page 74 and 75:

Algunos tipos de nodo tienen tambi

- Page 76 and 77:

XML. El URI de espacio de nombres,

- Page 78 and 79:

4.3.1 Caminos absolutosLa sintaxis

- Page 80 and 81:

Ejemplo: Selecciona todos los eleme

- Page 82 and 83:

Ejemplo: El equivalente a /AAA/BBB4

- Page 84 and 85:

Ejemplo: Selecciona los ancestros d

- Page 86 and 87:

Ejemplo86

- Page 88 and 89:

4.3.3.5 Hermanos del elemento actua

- Page 90 and 91:

EjemploEjemplo90

- Page 92 and 93: Ejemplo: Selecciona todos los atrib

- Page 94 and 95: Ejemplo: Selecciona el último hijo

- Page 96 and 97: Ejemplo: Selecciona todos los eleme

- Page 98 and 99: 4.4.1 Diseño y concepción de XQue

- Page 100 and 101: CAPITULO V: XSLT (eXtensible Styles

- Page 102 and 103: Ejemplo: Declaración típica de XS

- Page 104 and 105: 5.3 Reglas de PlantillaEn la secci

- Page 106 and 107: NacimientosNombre Fecha de Nacimien

- Page 108 and 109: El resultado de la transformación

- Page 110 and 111: Note que el valor del atributo requ

- Page 112 and 113: 5.3.7 El elemento El elemento apli

- Page 114 and 115: Más abajo se ilustra como llamar a

- Page 116 and 117: Muchos otros atributos de calidad d

- Page 118 and 119: usarse. Un estilo define una famili

- Page 120 and 121: diferentes alternativas al cliente.

- Page 122 and 123: funcionalidades redundantes. A su v

- Page 124 and 125: preferible al ya mencionado, puesto

- Page 126 and 127: us de servicios. Para la especifica

- Page 128 and 129: 1. Ofrecer las funcionalidades lega

- Page 130 and 131: Los componentes presentes en la arq

- Page 132 and 133: Fuertes requerimientos de component

- Page 134 and 135: los sistemas de información y fuen

- Page 136 and 137: Figura 5: Arquitectura de un Ejecut

- Page 138 and 139: El generador de escenarios permite

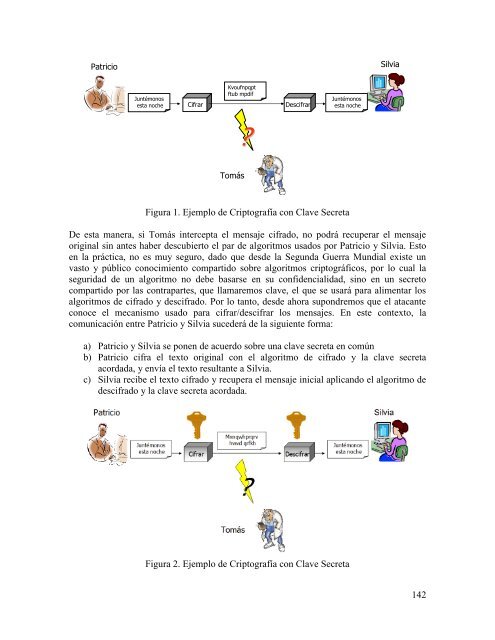

- Page 140 and 141: CAPITULO VII: SEGURIDAD DE DOCUMENT

- Page 144 and 145: Por eso un algoritmo de cifrado rob

- Page 146 and 147: QuierocasarmecontigoT1=Quierocasarm

- Page 148 and 149: Calculo de cifrado:o Dado el texto

- Page 150 and 151: Asegurar que la persona es confiabl

- Page 152 and 153: certificados raíz de las AC desde

- Page 154 and 155: Figura 9: Tipos de Firma7.14 Estruc

- Page 156 and 157: Lindo documentoGenerarán huellas d

- Page 158 and 159: 7.18 Validación de la firma7.18.1

- Page 160 and 161: Este caso estará compuesto de 5 et

- Page 162 and 163: par de claves (pública /privada),

- Page 164 and 165: publicExponent: 65537 (0x10001)priv

- Page 166 and 167: FemeninoEste archivo, que llamaremo

- Page 168 and 169: CAPITULO VIII: SERVICIOS WEB PARA E

- Page 170 and 171: 8.3 Reseña sobre la evolución de

- Page 172 and 173: 8.3.2 Simple Object Access Protocol

- Page 174 and 175: Una definición de la información

- Page 176 and 177: 8.4.2 SOAP with AttachmentsAunque S

- Page 178 and 179: imposible con tecnologías anterior

- Page 180 and 181: 8.5.3 Tokens de Seguridad en WS-Sec

- Page 182 and 183: WS-Security específica el cómo se

- Page 184 and 185: AxE1TrsRGGH…8.5.6.3 Tokens XCBFLo

- Page 186 and 187: La última estrategia contempla inc

- Page 188 and 189: WS-Security provee un contenedor es

- Page 190 and 191: El uso de tokens de seguridad compo

- Page 192 and 193:

La mayoría de estas extensiones so

- Page 194 and 195:

A lo más uno (AtMostOne): los mens

- Page 196 and 197:

Figura 5: Mensaje con Datos Adjunto

- Page 198 and 199:

8.7.1.3. Saber cuándo evitar Servi

- Page 200 and 201:

Introducir conceptos integradores r

- Page 202 and 203:

Es posible aplicar estándares de d

- Page 204 and 205:

8.8.2 Problemas en el descubrimient

- Page 206 and 207:

clásico representar una afirmació

- Page 208:

8.10 Referencias[ERL] Thomas Erl.