CSI 4539 / CEG 4799 Conception de systèmes informatiques sécuritaires

CSI 4539 / CEG 4799 Conception de systèmes informatiques sécuritaires

CSI 4539 / CEG 4799 Conception de systèmes informatiques sécuritaires

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

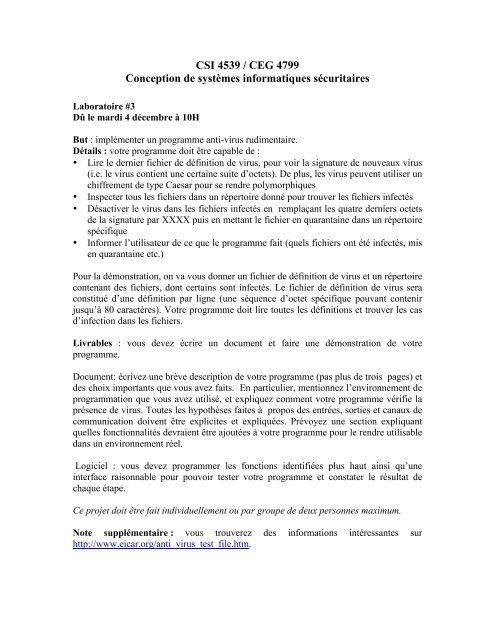

<strong>CSI</strong> <strong>4539</strong> / <strong>CEG</strong> <strong>4799</strong><br />

<strong>Conception</strong> <strong>de</strong> <strong>systèmes</strong> <strong>informatiques</strong> <strong>sécuritaires</strong><br />

Laboratoire #3<br />

Dû le mardi 4 décembre à 10H<br />

But : implémenter un programme anti-virus rudimentaire.<br />

Détails : votre programme doit être capable <strong>de</strong> :<br />

• Lire le <strong>de</strong>rnier fichier <strong>de</strong> définition <strong>de</strong> virus, pour voir la signature <strong>de</strong> nouveaux virus<br />

(i.e. le virus contient une certaine suite d’octets). De plus, les virus peuvent utiliser un<br />

chiffrement <strong>de</strong> type Caesar pour se rendre polymorphiques<br />

• Inspecter tous les fichiers dans un répertoire donné pour trouver les fichiers infectés<br />

• Désactiver le virus dans les fichiers infectés en remplaçant les quatre <strong>de</strong>rniers octets<br />

<strong>de</strong> la signature par XXXX puis en mettant le fichier en quarantaine dans un répertoire<br />

spécifique<br />

• Informer l’utilisateur <strong>de</strong> ce que le programme fait (quels fichiers ont été infectés, mis<br />

en quarantaine etc.)<br />

Pour la démonstration, on va vous donner un fichier <strong>de</strong> définition <strong>de</strong> virus et un répertoire<br />

contenant <strong>de</strong>s fichiers, dont certains sont infectés. Le fichier <strong>de</strong> définition <strong>de</strong> virus sera<br />

constitué d’une définition par ligne (une séquence d’octet spécifique pouvant contenir<br />

jusqu’à 80 caractères). Votre programme doit lire toutes les définitions et trouver les cas<br />

d’infection dans les fichiers.<br />

Livrables : vous <strong>de</strong>vez écrire un document et faire une démonstration <strong>de</strong> votre<br />

programme.<br />

Document: écrivez une brève <strong>de</strong>scription <strong>de</strong> votre programme (pas plus <strong>de</strong> trois pages) et<br />

<strong>de</strong>s choix importants que vous avez faits. En particulier, mentionnez l’environnement <strong>de</strong><br />

programmation que vous avez utilisé, et expliquez comment votre programme vérifie la<br />

présence <strong>de</strong> virus. Toutes les hypothèses faites à propos <strong>de</strong>s entrées, sorties et canaux <strong>de</strong><br />

communication doivent être explicites et expliquées. Prévoyez une section expliquant<br />

quelles fonctionnalités <strong>de</strong>vraient être ajoutées à votre programme pour le rendre utilisable<br />

dans un environnement réel.<br />

Logiciel : vous <strong>de</strong>vez programmer les fonctions i<strong>de</strong>ntifiées plus haut ainsi qu’une<br />

interface raisonnable pour pouvoir tester votre programme et constater le résultat <strong>de</strong><br />

chaque étape.<br />

Ce projet doit être fait individuellement ou par groupe <strong>de</strong> <strong>de</strong>ux personnes maximum.<br />

Note supplémentaire : vous trouverez <strong>de</strong>s informations intéressantes sur<br />

http://www.eicar.org/anti_virus_test_file.htm.

EICAR est un fichier anodin qui a été conçu pour tester les logiciels anti-virus. Il ne crée<br />

aucun dommage, mais sera reconnu par la plupart <strong>de</strong>s logiciels anti virus comme un<br />

virus. Le fichier eicar.com a une signature <strong>de</strong> 68 octets, qui pourra vous être utile pour<br />

tester votre programme. Notez cependant que si votre ordinateur a un programme anti<br />

virus, alors il est vraisemblable qu’il ne vous laissera pas ouvrir (ni même sauver) le<br />

fichier EICAR! Si vous faites vous même un chiffrement <strong>de</strong> type Caesar sur la signature<br />

et les fichiers exemples <strong>de</strong> EICAR, vous pourrez vraisemblablement travailler avec sans<br />

que votre logiciel anti virus ne s’interpose.<br />

Vous n’êtes pas obligé(e) <strong>de</strong> travailler avec EICAR dans le cadre <strong>de</strong> ce lab. Il s’agit<br />

simplement d’un exemple réel intéressant pour tester votre programme.