Surat Pekeliling Am Bil 4 Tahun 2006 - Mampu

Surat Pekeliling Am Bil 4 Tahun 2006 - Mampu

Surat Pekeliling Am Bil 4 Tahun 2006 - Mampu

- No tags were found...

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

KANDUNGANMUKA SURAT1. Tujuan 12. Latar Belakang 13. Insiden Keselamatan ICT 14. Tahap Keutamaan Tindakan Ke Atas Insiden 25. Penubuhan CERT Agensi 26. Tanggungjawab Ketua Jabatan 37. Tanggungjawab CERT Agensi 38. Tanggungjawab GCERT MAMPU 49. Proses Pelaporan Insiden Keselamatan ICT Sektor Awam 410. Penutup 6

GARIS PANDUAN PENGURUSAN PENGENDALIAN INSIDEN KESELAMATAN ICTSEKTOR AWAMTUJUAN1. Tujuan garis panduan ini ialah untuk membantu Computer Emergency Response Team(CERT) Agensi di dalam mengurus pengendalian insiden keselamatan ICT di agensi masingmasingdan agensi di bawah kawalannya.LATAR BELAKANG2. Kerajaan telah mengeluarkan <strong>Pekeliling</strong> <strong>Am</strong> <strong>Bil</strong>angan 1 <strong>Tahun</strong> 2001 MekanismePelaporan Insiden Keselamatan Teknologi Maklumat dan Komunikasi (ICT) yangberkuatkuasa pada 4 April 2001 bagi menangani insiden serangan siber. Mekanismepengurusan insiden keselamatan ICT ini adalah lebih berbentuk terpusat di manaagensi sektor awam yang mengalami insiden mesti melaporkan insiden kepada GCERTMAMPU. Memandangkan serangan siber berpotensi memberi implikasi keselamatanke atas aset ICT dan maklumat kerajaan, usaha menangani serangan siber ke atasinfrastruktur ICT sektor awam perlu ditangani dengan bijak bagi memastikan sistemICT dapat beroperasi dengan baik tanpa gangguan.3. <strong>Surat</strong> <strong>Pekeliling</strong> <strong>Am</strong> <strong>Bil</strong>angan 4 <strong>Tahun</strong> <strong>2006</strong> : Pengurusan Pengendalian InsidenKeselamatan ICT Sektor Awam menggariskan keperluan menguruskan pengendalianinsiden keselamatan ICT sektor awam dengan segera dan sistematik supaya kejadianinsiden keselamatan ICT di agensi sektor awam dapat dikurangkan, kesannyadiminimumkan dan penyebarannya ke agensi lain dibendung.INSIDEN KESELAMATAN ICT4. Insiden keselamatan ICT bermaksud musibah (adverse event) yang berlaku ke atas asetICT atau ancaman kemungkinan berlaku kejadian tersebut. Ia mungkin suatu perbuatan yangmelanggar dasar keselamatan ICT samada yang ditetapkan secara tersurat atau tersirat. Jenisinsiden dapat dikenalpasti seperti berikut :(a)(b)(c)(d)(e)Pelanggaran Dasar (Violation of Policy)Penggunaan aset ICT bagi tujuan kebocoran maklumat dan/atau mencapai maklumatyang melanggar Dasar Keselamatan ICT.Penghalangan Penyampaian Perkhidmatan (Denial of Service)Ancaman ke atas keselamatan sistem komputer di mana perkhidmatan pemprosesanmaklumat sengaja dinafikan terhadap pengguna sistem. Ia melibatkan sebarangtindakan yang menghalang sistem daripada berfungsi secara normal. Termasukdenial of service (DoS), distributed denial of service (DDoS) dan sabotage.Pencerobohan (Intrusion)Mengguna dan mengubahsuai ciri-ciri perkakasan, perisian atau mana-manakomponen sesebuah sistem tanpa pengetahuan, arahan atau persetujuan manamanapihak. Ia termasuk capaian tanpa kebenaran, pencerobohan laman web,melakukan kerosakan kepada sistem (system tampering), pindaan data (modificationof data) dan pindaan kepada konfigurasi sistem.Pemalsuan (Forgery)Pemalsuan dan penyamaran identiti yang banyak dilakukan dalam penghantaranmesej melalui emel termasuk penyalahgunaan dan pencurian identiti, pencurianmaklumat (information theft/espionage) dan penipuan (hoaxes).SpamSpam adalah emel yang dihantar ke akaun emel orang lain yang tidak dikenalipenghantar dalam satu masa dan secara berulang-kali (kandungan emel yangsama). Ini menyebabkan kesesakan rangkaian dan tindak balas menjadi perlahan.1

(d)Menghubungi dan melapor insiden yang berlaku kepada GCERT MAMPU samadasebagai input atau untuk tindakan seterusnya;(e) Menasihat agensi-agensi di bawah kawalannya mengambil tindakan pemulihandan pengukuhan;(f)(g)Menyebarkan makluman berkaitan insiden kepada agensi di bawah kawalannya;danMenjalankan penilaian untuk memastikan tahap keselamatan ICT dan mengambiltindakan pemulihan atau pengukuhan bagi meningkatkan tahap keselamataninfrastruktur ICT supaya insiden baru dapat dielakkan.13. Apabila berlaku insiden, Pengarah CERT Agensi perlu menggerakkan ahli CERT Agensiuntuk mengambil tindakan berikut :(a) Mengurus dan mengambil tindakan ke atas insiden yang berlaku sehinggakeadaan pulih;(b)(c)Mengaktifkan Pelan Pemulihan Perkhidmatan (BCP) jika perlu; danMenentukan samada insiden ini perlu dilaporkan kepada agensi penguatkuasaanundang-undang/keselamatan.TANGGUNGJAWAB GCERT MAMPU14. Tanggungjawab GCERT MAMPU dalam pengurusan pengendalian insiden keselamatanICT sektor awam adalah seperti berikut :(a)(b)Menyelaras pengurusan pengendalian insiden di peringkat agensi atauantara agensi serta menasihat agensi mengambil tindakan pemulihan danpengukuhan;Mengambil tindakan proaktif atau pencegahan seperti menjalankan imbasankeselamatan ke atas infrastruktur ICT agensi dan menyebar maklumatmengenai ancaman baru dari masa ke semasa;(c) Menyediakan khidmat nasihat kepada CERT Agensi berkaitan denganpengurusan dan pengedalian insiden keselamatan ICT; dan(d)Menyelaras program pertukaran dan perkongsian maklumat antara CERTAgensi, Malaysian Computer Emergency Response Team (MyCERT), pembekal,Internet Service Provider (ISP) dan agensi-agensi penguatkuasa.15. GCERT MAMPU juga bertanggungjawab kepada agensi-agensi kecil (struktur CERTModel 3) dalam mengurus pengendalian insiden keselamatan ICT seperti berikut :(a) Menerima dan mengesan aduan keselamatan ICT dan menilai tahap danjenis insiden; dan(b)Menangani tindak balas (response) insiden keselamatan ICT dan mengemukakancadangan tindakan baikpulih minima.PROSES PELAPORAN INSIDEN KESELAMATAN ICT SEKTOR AWAM16. Proses Pelaporan Insiden Keselamatan ICT Sektor Awam diringkaskan dalamRajah 2 – Hubungan Entiti Dalam Proses Kerja Pelaporan Insiden Keselamatan ICT danRajah 3 – Ringkasan Proses Kerja Pelaporan Insiden Keselamatan ICT di bawah. Prosespengendalian insiden keselamatan ICT diterangkan secara terperinci dalam Prosedur OperasiStandard Pengurusan Pengendalian Insiden Keselamtan ICT CERT Agensi.4

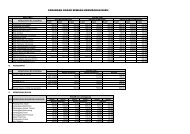

Rajah 2 :Hubungan Entiti Dalam Proses Kerja Pengurusan Pelaporan Insiden Keselamatan ICTPANEL KEMAJUANPERKHIDMATANAWAMCERT• Minta khidmat nasihat/bantuan teknikal• Kongsi maklumat insiden• Minta khidmat nasihat/bantuan teknikal• Kongsi maklumat insiden• Laporan statistik• Laporan mengenaisesuatu insidenkhusus• Mohon kerjasamadari aspek teknikal• Hasil laporansiasatanGCERTMAMPUPenunjuk :BCP – Business Continuity PlanCIO– Chief Information OfficerICTSO – Information and Communications Technology Security OfficerGCERT – Government Computer Emergency Response TeamCERT Agensi – Computer Emergency Response Team di AgensiCERT – MyCERT dan Lain-Lain CERT• Beri kerjasamadari aspek teknikal• Maklum insidenyang dikesan darisumber luar• Beri khidmat nasihatjika perlu• Beri maklumatinsiden• Minta khidmatnasihat jika perlu• Lapor insiden• Minta khidmatnasihat ataubantuan teknikal• Maklumbalaslaporan insidenAGENSI PENGUATKUASAUNDANG-UNDANG/KESELAMATAN• Lapor dan berimaklumat insidenuntuk siasatan lanjut• Beri kerjasama dariaspek teknikalCERTAgensi• Berimaklumatinsiden• Berikerjasamateknikal jikaperluAGENSI PELAPOR• Laporanlengkap insiden• Lapor untukpertimbangansamada perluaktifkan BCPdan tindakanundang-undang• Hasil laporansiasatan• MaklummengenaitindakanpendakwaanCIOICTSO• ArahanaktifkanBCP jikaperlu• Sahkanlaporaninsiden5

Rajah 3 : Ringkasan Proses Kerja Pelaporan Insiden Keselamatan ICT AgensiAGENSI PELAPORICTSOCIOCERT AGENSIGCERT MAMPUAGENSIPENGUATKUASA/UNDANG-UNDANGCERTLapor insidenInsiden dikesanDaftar maklumatinsidenMakluminsidenyang dikesandari PRISMAdan sumberluarJalankan kajian/siasatan awalTentukan jenisinsiden dan tahapkeutamaan tindakanYMaklumkankepada GCERTTPerlu tindakanundang-undangLapor kepadapihak berkuasaATerimamaklumaninsidenTerimalaporan<strong>Am</strong>biltindakanterhadaplaporanAGENSI PELAPORICTSOCIOCERT AGENSIGCERT MAMPUAGENSIPENGUATKUASAUNDANG-UNDANGCERTATMemberikerjasamadalampengendalianinsidenYMenerimalaporaninsidenPerlu aktifkanBCP?AktifkanBCPTYJalankan tindakanpengendalian secararemote atau on-site(Rujuk SOP)Perlu bantuanGCERT ?MenyediakanlaporanTTerimapermohonanbantuanYPerlubantuanCERT lain?Beri khidmatnasihatkepadaCERTBerikhidmatnasihatTindakanPemulihanPENUTUP17. Garis panduan ini disediakan untuk membantu Computer Emergency Response Team(CERT) Agensi memperkemaskan pengurusan pengendalian insiden keselamatan ICT sektorawam bagi memperkasakan agensi sektor awam menguruskan sendiri pengendalian insidenkeselamatan ICT di agensi masing-masing serta meningkatkan kecekapan pengendalianinsiden keselamatan ICT di agensi sektor awam.6

(Lampiran 2 kepada<strong>Surat</strong> <strong>Pekeliling</strong> <strong>Am</strong><strong>Bil</strong>. 4 <strong>Tahun</strong> <strong>2006</strong>)PROSEDUR OPERASI STANDARDPENGURUSAN PENGENDALIAN INSIDENKESELAMATAN ICTCERT AGENSIUnit Pemodenan Tadbiran dan Perancangan Pengurusan Malaysia (MAMPU)Jabatan Perdana Menteri

KANDUNGANMUKA SURAT1. OBJEKTIF 12. PROSEDUR OPERASI STANDARD 1- Pentadbiran Incident Response Handling (IRH) 1- Pengurusan Pengendalian Insiden 2- Pengendalian Insiden Secara Jarak Jauh (Remote) 4- Pengendalian Insiden Di Lokasi Agensi Terlibat (On site) 7- Penyebaran Maklumat 13- Penyelarasan Pengurusan Insiden Keselamatan ICT 143. LAMPIRAN- Panduan Komunikasi Pengendalian Insiden Secara JarakJauh- Template Borang IRH 1.0 : Maklumat Pengendalian InsidenKeselamatan ICT- Template Borang IRH 1.1 : Maklumbalas Tindakan SusulanDari Pengendalian Insiden Keselamatan ICT- Template Laporan Analisis Fail Log 26- Template Laporan Imbasan Hos 27- Template Laporan Kronologi Insiden Keselamatan ICT 28- Singkatan Perkataan 29152224

PROSEDUR OPERASI STANDARD PENGURUSAN PENGENDALIAN INSIDENKESELAMATAN ICT CERT AGENSIOBJEKTIF1. Dokumen ini menerangkan prosedur yang digunapakai oleh CERT Agensi bagimengendalikan insiden keselamatan ICT di agensi masing-masing dan agensi di bawahkawalannya.PROSEDUR OPERASI STANDARD2. Secara amnya, tanggungjawab CERT Agensi adalah meliputi semua bidang tugaspengurusan pengendalian insiden keselamatan ICT yang dialaminya dan yang dialami olehagensi di bawah kawalannya :(a)Pentadbiran (Administration)Bidang pentadbiran merangkumi tugas-tugas merekod aduan, mengemaskinimaklumat insiden dan menyelenggara fail data insiden untuk membantukelancaran operasi CERT Agensi.(b)Pengendalian Insiden (Incident Response Handling – IRH)Tugas-tugas pengendalian insiden dijalankan apabila aduan di terima dari agensidi bawah kawalan sehingga kes insiden selesai dikendalikan. Bidang tugas inimeliputi proses-proses penerimaan laporan insiden, penyiasatan kes, penyediaanlaporan selepas pengendalian serta khidmat nasihat kepada agensi terlibat.(c)Penyebaran MaklumatSetiap CERT Agensi mestilah menyebarkan maklumat berkaitan insidenkeselamatan ICT dari masa ke semasa kepada agensi-agensi di bawahkawalannya dan GCERT MAMPU bagi berkongsi maklumat untuk meningkatkantahap keselamatan ICT agensi dan membendung insiden keselamatan ICTsektor awam. Penyebaran maklumat ini dilaksanakan secara reaktif danproaktif. Penyebaran maklumat dilakukan secara reaktif bagi insiden yangtelah berlaku dan secara proaktif mengenai vulnerabilities dan ancamanyang bakal melanda agensi supaya tindakan pengukuhan dilakukan untukmengelakkan kejadian insiden ke atas agensi di bawah kawalannya.(d)Penyelarasan Pengurusan Pengendalian InsidenCERT Agensi berperanan menyelaraskan mesyuarat pengurusan pengendalianinsiden keselamatan ICT di antara agensi-agensi di bawah kawalannya dan pihakpihaklain yang terlibat dalam pengendalian insiden keselamatan ICT. Agendautama mesyuarat adalah untuk berkongsi maklumat bagi meningkatkan tahapkeselamatan ICT dan membendung kejadian insiden keselamatan ICT di antaraagensi-agensi di bawah kawalannya dan sektor awam amnya.3. Pentadbiran Incident Response Handling (IRH)(a)(b)(c)Terima dan rekod insiden dari agensi di bawah kawalanTadbir dan selenggara fail-fail/pangkalan data insidenKemaskini maklumat insiden selepas siasatan1

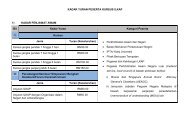

Proses 1 - Terima Dan Rekod Insiden Dari Agensi Di Bawah KawalanTugas 1.1 - Catat maklumat awal insidenKeterangan Aktiviti Mekanisme/Rujukan Tindakan1. Setiap aduan yang diterima perludicatatkan dalam borang, buku log/fail atau pangkalan data berkaitan.• Buku/ fail/ sistem Log• Borang IRH 1.0 – MaklumatPengendalian InsidenKeselamatan ICT• Pegawai CERTAgensiProses 2 - Tadbir Dan Selenggara Fail-Fail/Pangkalan Data InsidenTugas 2.1 - Tadbir dan selenggara fail-fail insidenKeterangan Aktiviti Mekanisme/Rujukan Tindakan1. Sekiranya catatan dibuat ke dalamborang, failkan borang berkenaandan kemaskini rekod statistikinsiden.2. Simpan maklumat/dokumen yangberkaitan ke dalam server denganmengambil kira perkara-perkaraberikut :a) Encrypt maklumat /dokumeninsiden; danb) Dokumen disimpan mengikutnama direktori agensi masingmasing(CERT Fail Server/nama_agensi/no_ insidennama_pegawai).• Borang IRH 1.0 – MaklumatPengendalian InsidenKeselamatan ICT• Statistik insiden• <strong>Surat</strong>• E-mail• Faks• Fail Sulit• Fail Server CERT Agensi• Pegawai CERTAgensi• Pegawai CERTAgensiProses 3 - Kemaskini Maklumat Insiden Selepas SiasatanTugas 3.1 - Kemaskini maklumat insiden selepas siasatanKeterangan Aktiviti Mekanisme/Rujukan Tindakan1. Kemaskini maklumat insiden yangdiperolehi semasa siasatan ke dalamfail-fail/pangkalan data insiden.• Fail Server/Media CERTAgensi• Pegawai CERTAgensi4. Pengurusan Pengendalian Insiden(a)(b)(c)Jalankan kajian atau siasatan awal insidenTentukan jenis dan tahap keutamaan tindakan insidenAgihkan tugas dan kaedah pengendalian insiden2

Proses 4 - Jalankan Kajian Atau Siasatan Awal InsidenTugas 4.1 - Jalankan kajian atau siasatan awal ke atas insidenKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Dapatkan maklumattambahan mengenai insidendengan berpandukansoalan-soalan dan langkahlangkahyang perludilakukan oleh pegawaiyang dihubungi di agensi.• Panduan KomunikasiPengendalianInsiden Secara JarakJauh• 2 hari• Pegawai CERTAgensi2. Semak laman web yangmenyenaraikan insidenpencerobohan ke ataslaman web kerajaanMalaysia.• Rujuk laman web:http://www.zone-h.org• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensi• Pegawai CERTAgensiProses 5 - Tentukan Jenis Dan Tahap Keutamaan Tindakan InsidenTugas 5.1 - Tentukan jenis insiden dan tahap keutamaan tindakan ke atas insidenKeterangan Aktiviti1. Berdasarkan kajian dansiasatan awal ke atasinsiden, tentukan jeniskes dan kesan kerosakanke atas agensi di bawahkawalan.2. Berikan nasihat awal danlangkah-langkah untukmendapatkan fail log terlibat.3. Maklum dan berbincangdengan Pengurus CERTAgensi untuk agihan tugaspengendalian dan penentuantahap keutamaan tindakan.4. Maklumkan insiden kepadaGCERT MAMPU.Mekanisme/Rujukan• Panduan KomunikasiPengendalianInsiden SecaraJarak Jauh• Borang IRH1.0 – MaklumatPengendalianInsiden KeselamatanICTTempohPengendalian• Dalam tempohyang samaseperti di atas- • Dalam tempohyang samaseperti di atas- • Dalam tempohyang samaseperti di atas- • Dalam tempohyang samaseperti di atasTindakan• Pegawai CERTAgensi• Pegawai CERTAgensi• Pengurus CERTAgensi• Pegawai CERTAgensi• Pengurus CERTAgensi• Pegawai CERTAgensiProses 6 - Agihkan Tugas Dan Kaedah Pengendalian InsidenTugas 6.1 - Agihkan tugas pengendalian insidenKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Semak status pengendalianinsiden semasa.• Fail atau pangkalandata pengurusanpengendalianinsiden• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensi3

Keterangan Aktiviti2. Agihkan tugas dan kaedahpengendalian insidenkepada pegawai CERTAgensi.Mekanisme/RujukanTempohPengendalian- • Dalam tempohyang samaseperti di atasTindakan• Pengurus CERTAgensi• Pegawai CERTAgensi5. Pengendalian Insiden Secara Jarak Jauh (Remote)(a) Jalankan siasatan lanjut secara jarak jauh (remote)(b) Penyediaan laporan analisis fail-fail log(c) Pelaksanaan imbasan hos(d) Tindakan pemulihan(e) Penutupan kes insiden(f) Kemaskini maklumat dan status insidenProses 7 - Jalankan Siasatan Lanjut Secara Jarak Jauh (Remote)Tugas 7.1 - Jalankan siasatan lanjut dan pantau penghantaran fail log agensiKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Jalankan siasatanlanjut mengenai insidenberkenaan.• Borang IRH 1.0 –MaklumatPengendalianInsidenKeselamatan ICT• 2 hari• Pegawai CERTAgensi2. Pantau dan hubungipegawai di agensi untukpenghantaran fail-fail logagensi.• Borang IRH 1.0 –MaklumatPengendalianInsidenKeselamatan ICT• Dalam tempohyang samaseperti di atas• Pegawai CERTAgensiProses 8 - Penyediaan Laporan Analisis Fail-Fail LogTugas 8.1 - Sediakan laporan analisis fail-fail log dan kemukakan kepada agensiKeterangan Aktiviti1. Analisis fail-fail log yangditerima.2. Sediakan laporan analisisfail log dan cadangantindakan pengukuhanuntuk semakan danpengesahan PengurusCERT Agensi. (Dapatkanbantuan GCERTsekiranya perlu).Mekanisme/Rujukan• Fail-fail logdiperolehi dariagensi• Laporan AnalisisFail LogTempohPengendalianTindakan- • 30 hari • Pegawai CERTAgensi• Dalam tempohyang samaseperti di atas• Pegawai CERTAgensi4

Tugas 8.2 - Semak dan sahkan laporan analisis fail logKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Semak dan sahkan laporananalisis fail log dan cadangantindakan pengukuhan.• Fail-Fail LogDiperolehi DariAgensi• Laporan AnalisisFail Log• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensiTugas 8.3 - Kemukakan laporan analisis fail log kepada agensiKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Kemukakan laporan analisisfail log dan cadangantindakan pengukuhankepada agensi sertamaklumkan mengenaipelaksanaan imbasan hosselepas lima (5) daritarikh penerimaan laporan.• Laporan AnalisisFail Log• CadanganTindakanPengukuhan• MaklumanMengenaiPelaksanaanImbasan Hos• Dalam tempohyang samaseperti di atas• Pegawai CERTAgensiProses 9 - Pelaksanaan Imbasan HosTugas 9.1 - Jalankan imbasan hos dan sediakan laporan imbasan hosKeterangan Aktiviti1. Laksanakan imbasan hos keatas server agensi terlibat.2. Sediakan laporan imbasanhos untuk semakan danpengesahan PengurusCERT Agensi.Mekanisme/Rujukan• Laporan ImbasanHosTempohPengendalianTindakan- • 2 hari • Pegawai CERTAgensi• 3 hari• Pegawai CERTAgensiTugas 9.2- Semak dan sahkan laporan imbasan hosKeterangan Aktiviti1. Semak dan sahkan atauberi maklumbalas mengenailaporan imbasan hos.Mekanisme/Rujukan• Laporan ImbasanHosTempohPengendalian• Dalam tempohyang samaseperti di atasTugas 9.3 - Kemukakan laporan imbasan hos kepada agensiKeterangan Aktiviti1. Kemukakan laporanimbasan hos kepadaagensi dan minta agensikembalikan Borang IRH1.1 yang telah dikemaskiniselepas 5 hari laporanditerima oleh agensi.Mekanisme/Rujukan• Laporan ImbasanHos• Borang IRH 1.1 -MaklumbalasTindakan SusulanDari PengendalianInsidenKeselamatan ICTTempohPengendalian• Dalam tempohyang samaseperti di atasTindakan• Pengurus CERTAgensiTindakan• Pegawai CERTAgensi5

Proses 10 -Tugas 10.1 -Tindakan PemulihanTindakan pemulihan oleh agensi pelaporKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Laksanakan tindakanpemulihan berdasarkanlaporan imbasan hos.• Laporan ImbasanHos• 5 hari• Agensi PelaporTugas 10.2 -Tindakan pemantauan pemulihan ke atas agensi pelaporKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Pantau pelaksanaan tindakanpemulihan oleh agensipelapor berdasarkan laporanimbasan hos.• Laporan ImbasanHos• Dalam tempohyang samaseperti di atas• Pegawai CERTAgensiProses 11 -Tugas 11.1 -Penutupan Kes InsidenPenutupan kes insidenKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Pantau penerimaan BorangIRH 1.1• Borang IRH 1.1 -MaklumbalasTindakan SusulanDari PengendalianInsidenKeselamatan ICT• 2 hari• Pegawai CERTAgensi2. Mohon penutupan kes insidensekiranya maklumbalasditerima dari Borang IRH 1.1agensi menyatakan bahawatindakan pengukuhan telahdilaksanakan.• Borang IRH 1.1 -MaklumbalasTindakan SusulanDari PengendalianInsidenKeselamatan ICT• Dalam tempohyang samaseperti di atas• Pegawai CERTAgensi3. Beri kelulusan menutup kes,sekiranya Pengurus CERTAgensi berpuashati denganmaklumbalas diterima.4. Maklumkan kepada GCERTmengenai penutupan kes.- • Dalam tempohyang samaseperti di atas- • Dalam tempohyang samaseperti di atas• PengurusCERT Agensi• Pegawai CERTAgensi• Pengurus CERTAgensiProses 12 -Tugas 12.1 -Kemaskini Maklumat Dan Status InsidenKemaskini maklumat dan status insidenKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Kemaskini maklumat danstatus pengendalian insidenke dalam fail atau pangkalandata insiden.• Fail/PangkalanData Insiden• Statistik Insiden• Dalam tempohyang samaseperti di atas• PegawaiCERT Agensi6

6. Pengendalian Insiden Di Lokasi (On site)(a) Jalankan siasatan lanjut di lokasi (on-site)(b) Mesyuarat pengurusan IRH di agensi(c) Siasatan terperinci Incident Response Handling (IRH)(d) Penyediaan laporan awal pentadbiran CERT Agensi(e) Penyediaan laporan insiden(f) Kemukakan laporan akhir insiden kepada agensi pelapor(g) Penutupan kesProses 13 -Tugas 13.1 -Jalankan Siasatan Lanjut Di Lokasi (On-Site)Hubungi agensi untuk dapatkan maklumat lanjut dan membuat temujanji dengan agensiKeterangan Aktiviti1. Hubungi agensi terlibat untukmendapatkan :a) maklumat lanjutb) memberi nasihat awal2. Dapatkan persetujuan daripadaagensi pelapor (ICTSO/PengurusKomputer) bagi CERT Agensimenjalankan siasatan lanjut dilokasi dan membuat temu janjibagi mengadakan mesyuarat IRH.Maklumat yang diperlukan adalahtarikh, masa dan tempat temujanji.3. Maklumkan kepada PengarahCERT Agensi secara lisan atau e-mel bahawa CERT Agensi akanmenjalankan siasatan lanjut dilokasi (on-site).4. Dapatkan kebenaran untuk keluarstesen jika perlu.Mekanisme/Rujukan• Borang IRH 1.0- MaklumatPengendalianInsidenKeselamatanICT• Borang IRH 1.0- MaklumatPengendalianInsidenKeselamatanICT• Borang KeluarStesenTempohPengendalian• 2 hari(* Tempohpengendalianbergantungsama ada agensiberjaya/gagaldihubungi)• Dalam tempohyang samaseperti di atas• Dalam tempohyang samaseperti di atas• Dalam tempohyang samaseperti di atasTindakan• Pegawai CERTAgensi• Pegawai CERTAgensi• Pengurus CERTAgensi• Pegawai CERTAgensiTugas 13.2 -Sediakan kelengkapan pengendalian insidenKeterangan Aktiviti1. Sediakan kelengkapan sepertiberikut :a) Notebook;b) Borang yang berkaitan;c) Disket/Thumb Drive;d) Hard disk; dane) Perisian dan peralatanforensik.Mekanisme/Rujukan• Borang IRH 1.0- MaklumatPengendalianInsidenKeselamatanICT7TempohPengendalian• Dalam tempohyang samaseperti di atasTindakan• Pegawai CERTAgensi

Keterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan2. Pastikan semua kelengkapanpengendalian insiden adalahmencukupi.- • Dalam tempohyang samaseperti di atas• Pengurus CERTAgensiProses 14 - Mesyuarat Pengurusan IRH Di AgensiTugas 14.1 - Jalankan mesyuarat pengurusan IRH dengan agensiKeterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan1. Mesyuarat IRH dihadiri oleh :a) Agensi pelapori. Ketua Jabatan/KetuaBahagian ITii. ICTSOiii. Pentadbir Sistem• Borang IRH 1.0- MaklumatPengendalianInsidenKeselamatanICT• 1 hari• Agensi pelapor• PengarahCERT Agensi(sekiranyaperlu)• Pengurus CERTAgensib) CERT Agensii. Pengarah CERT Agensiii. Pengurus CERT Agensiiii. Pegawai CERT Agensic) Wakil GCERT (sekiranyaperlu)• Pegawai CERTAgensi2. Perbincangan mesyuaratmeliputi :a) Tujuan IRH di lokasi (On-site).b) Dapatkan maklumat lanjutpencerobohanc) Maklumkan proses-prosesIRHd) Laporkan kepada PihakPenguatkuasa PDRM(sekiranya perlu) dan CERTAgensi akan membantupenyiasatan sekiranyadiperlukan.• Borang IRH 1.0- MaklumatPengendalianInsidenKeselamatanICT• LaporanKronologiInsidenKeselamatanICT• 1 hari• Agensi pelapor• PengarahCERT Agensi(sekiranyaperlu)• Pengurus CERTAgensi• Pegawai CERTAgensi3. Catatkan keseluruhan proseskronologi insiden keselamatanICT bermula dari mesyuaratdijalankan sehingga prosespengendalian insiden tersebutselesai.• LaporanKronologiInsidenKeselamatanICT• Dalam tempohyang samaseperti di atas• Pegawai CERTAgensi8

Proses 15Tugas 15.1 -- Siasatan Terperinci Incident Response Handling (IRH)Jalankan siasatan terperinciKeterangan Aktiviti1. Jalankan siasatan lanjut ke atassistem/server yang diceroboh(bergantung kepada keperluan)seperti berikut :a) Dapatkan data forensik;b) Buat 2 salinan ke atas harddisk;c) Asingkan perkakasan yangdiceroboh (quarantine)d) Salin fail-fail log sistem,aplikasi dan firewall;e) Cari fail-fail hasil tinggalanpenceroboh sepertibackdoor, trapdoor, trojanhorse, virus dan worm;f) Jalankan port scanning;g) Jalankan vulnerabilityscanning; danh) File Usage Activity.2. Analisis maklumat/bukti-buktipencerobohan yang diperolehihasil daripada siasatan lanjutke atas sistem/server yangdiceroboh.3. Maklumkan kepada agensipelapor secara lisan mengenaitindakan dan status siasatansistem/server yang diceroboh darimasa ke semasa.Mekanisme /Rujukan• Perisian DanPeralatanForensik• LaporanKronologiInsidenKeselamatanICT• SumberInternetTempohPengendalian• 7 hari• Dalam tempohyang samaseperti di atas- • Dalam tempohyang samaseperti di atasTindakan• Pegawai CERTAgensi• Pengurus CERTAgensi• Pengurus CERTAgensi• Pegawai CERTAgensi• Pengurus CERTAgensi• Pegawai CERTAgensiTugas 15.2 -Jalankan proses baik pulihKeterangan Aktiviti1. Jalankan aktiviti-aktiviti sepertiberikut :a) Format semulasistem/server yangdiceroboh (jika perlu);b) Install semula sistempengoperasian;c) Install perisian anti-virusdengan signature terkini;dand) Restore menggunakanbackup dataMekanisme/RujukanTempohPengendalianTindakan- • 7 hari • Agensipelapor9

Keterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan2. Sekiranya sistem/server tidakperlu diformat :a) Jalankan backup ke atassistem;b) Tukar kata laluan yangsedia ada kepada yanglebih selamatContohnya: Gabungkansimbol + huruf + nombor);c) Hapuskan fail-fail hasiltinggalan pencerobohseperti backdoor, trapdoor,trojan horse, virus atauworm;d) Restore menggunakanbackup data; dane) Install atau kemas kiniperisian anti-virus dengansignature terkini.- • Dalam tempohyang samaseperti di atas• Agensi pelapor3. Beri khidmat nasihat kepadaagensi pelapor mengenailangkah-langkah pengukuhandan tindakan yang perlu diambildari masa ke semasa.-• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensi• Pegawai CERTAgensiProses 16 -Tugas 16.1 -Penyediaan Laporan Awal Pentadbiran CERT AgensiSediakan laporan awal pentadbiran CERT AgensiKeterangan AktivitiMekanisme /RujukanTempohPengendalianTindakan1. Sediakan laporan awal hasilsiasatan IRH di lokasi (On-site)untuk makluman pihakpengurusan atasan agensi diCERT Agensi (Ketua Jabatan).• Laporan AwalSiasatan CERTAgensi• Borang IRH1.0 – MaklumatPengendalianInsidenKeselamatanICT• 3 hari• Pegawai CERTAgensiTugas 16.2 -Pengesahan dan kelulusan laporan awal pentadbiran CERT AgensiKeterangan AktivitiMekanisme /RujukanTempohPengendalianTindakan1. Semak dan sahkan laporanawal siasatan CERT Agensi.Laporan AwalSiasatan CERTAgensi• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensi2. Pertimbang dan luluskanlaporan awal siasatan CERTAgensi yang lengkap.• Laporan AwalSiasatan CERTAgensi• Dalam tempohyang samaseperti di atas• PengarahCERT Agensi10

Tugas 16.3 -Kemukakan laporan awal pentadbiran CERT Agen kepada pihakpengurusan CERT AgensiKeterangan Aktiviti1. Kemuka dan terangkan secararingkas laporan awal siasatanCERT Agensi kepada pihakpengurusan atasan agensi diCERT Agensi (Ketua Jabatan)Proses 17 -Tugas 17.1 -Mekanisme/Rujukan• Laporan AwalSiasatan CERTAgensi• Laporan InsidenPencerobohanKeselamatan ICT(Pengurusan danTeknikal)• SlaidPembentanganInsidenPencerobohan11TempohPengendalian• 1 hariPenyediaan Laporan InsidenSediakan laporan dan slaid pembentangan insiden pencerobohanKeterangan Aktiviti1. Kemaskini dan sediakan laporankronologi insiden keselamatanICT yang sedia ada, laporanteknikal yang terperinci danslaid pembentangan insidenpencerobohan untuk semakandan pengesahan Pengurus CERTAgensi.2. Sediakan laporan pengurusanuntuk pihak Pengurusan Atasanagensi di CERT Agensi dan agensidibawah tanggungjawab CERTAgensi.Tugas 17.2 -Mekanisme/Rujukan• LaporanKronologi InsidenKeselamatan ICT• Laporan InsidenPencerobohanKeselamatan ICT(Teknikal)• SlaidPembentanganInsidenPencerobohan• Laporan InsidenPencerobohanKeselamatan ICT(Pengurusan)TempohPengendalian• 14 hari• Dalam tempohyang samaseperti di atasTindakan• PengarahCERT Agensi• Pengurus CERTAgensiTindakan• Pegawai CERTAgensi• Pengurus CERTAgensiPengesahan dan kelulusan laporan insiden pencerobohan keselamatan ICTdan slaid pembentangan insiden pencerobohanKeterangan1. Semak dan sahkan laporankronologi insiden keselamatanICT, laporan insidenpencerobohan keselamatanICT (Teknikal) dan slaidpembentangan insidenpencerobohan.2. Pertimbang dan luluskan laporandan slaid pembentangan insidenpencerobohan keselamatan ICT(Pengurusan dan Teknikal).Mekanisme/Rujukan• LaporanKronologi InsidenKeselamatan ICT• Laporan InsidenPencerobohanKeselamatan ICT(Teknikal)• SlaidPembentanganInsidenPencerobohanTempohPengendalian• Dalam tempohyang samaseperti di atas• Dalam tempohyang samaseperti di atasTindakan• Pengurus CERTAgensi• PengarahCERT Agensi

Proses 18 -Tugas 18.1 -Kemukakan Laporan Akhir Insiden Kepada Agensi PelaporHantar laporan akhir insiden pencerobohan keselamatan ICT(hardcopy) kepada agensiKeterangan Aktiviti1. Sediakan surat untukdilampirkan bersama laporaninsiden pencerobohankeselamatan ICT kepadaagensi pelapor untukditandatangani Pengurus CERTAgensi.2. Kemukakan laporan akhirinsiden pencerobohankeselamatan ICT (Pengurusandan Teknikal) sebanyak tiga (3)salinan kepada:a) Agensi pelapor;b) GCERT; danc) Fail CERT Agensi.3. Hantar dokumen laporan akhirinsiden dengan mengikutprosedur surat SULIT.4. Hubungi agensi pelapor bagimemastikan dokumen LaporanIRH telah diterima.Mekanisme/ TempohRujukan PengendalianTindakan- • 1 hari • Pegawai CERTAgensi• Laporan InsidenPencerobohanKeselamatan ICT(Pengurusan danTeknikal)12• Dalam tempohyang samaseperti di atas• Buku Arahan • Dalam tempohKeselamatan yang samaseperti di atas- • Dalam tempohyang samaseperti di atas• Pegawai CERTAgensi• Pegawai CERTAgensi• Pegawai CERTAgensiProses 19 - Penutupan KesTugas 19.1 - Bentang laporan akhir insiden pencerobohan keselamatanICT kepadaagensiKeterangan AktivitiMekanisme/ TempohRujukan PengendalianTindakan1. Adakan temu janji bersamaagensi pelapor bagi menjalankanpembentangan laporan insidenpencerobohan keselamatan ICT.- • 1 hari • Pegawai CERTAgensi2. Bentangkan laporan insidenpencerobohan.• Laporan InsidenPencerobohanKeselamatan ICT(Pengurusan danTeknikal)• SlaidPembentanganInsidenPencerobohanTugas 19.2 - Kemaskini statistik insidenMekanisme/KeteranganRujukan1. Kemaskini statistik insiden • Statistik Insidenpencerobohan untuk tujuan • Fail Sulitperekodan dan memasukkandokumen yang berkaitan ke dalamfail SULIT.2. Maklumkan kepada GCERTmengenai penutupan kes.• Dalam tempohyang samaseperti di atasTempohPengendalian• 1 hari• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensiTindakan• Pegawai CERTAgensi• Pegawai CERTAgensi

7. Penyebaran MaklumatProses 20 -Tugas 20.1 -a) Dapatkan maklumat dari internet atau agensi lainb) Kajian terperinci terhadap ancaman dan impak insidenc) Sediakan nota makluman mengenai ancamand) Sebar nota makluman kepada agensiDapatkan Maklumat Dari Internet Atau Agensi LainDapat dan rekodkan maklumat dari internet atau aduan dariagensiKeterangan Aktiviti1. Dapat dan rekod aduan dariagensi atau maklumat dariinternet.Mekanisme/Rujukan• Buku/fail/sistemLog• Borang IRH 1.0– MaklumatPengendalianInsidenKeselamatan ICTTempohPengendalian• 1 hariTindakan• Pegawai CERTAgensi• Pengurus CERTAgensiProses 21 - Kajian Terperinci Terhadap Ancaman Dan Impak InsidenTugas 21.1 - Jalankan aktiviti kajianKeterangan Aktiviti1. Jalankan analisis ke atas aduanatau maklumat yang diperolehi.Mekanisme/Rujukan• SumberInternet2. Dapatkan maklumat lanjut. • Agensi Terlibat• Sumber Internet• Sumber Lain3. Maklumkan kepada agensimengenai status kajian dantindakan yang perlu diambil.4. Sediakan laporan terperincimengenai insiden/ancamankeselamatan ICT, tahapkerosakan dan impak.Proses 22 -Tugas 22.1 -• Borang IRH1.0 – MaklumatPengendalianInsidenKeselamatanICT• LaporanTerperinciInsiden/Ancaman• NotaMakluman• LaporanTerperinciInsiden/Ancaman• LaporanRingkas13TempohPengendalian• 3 hariSediakan Nota Makluman Mengenai AncamanSediakan nota makluman mengenai ancamanKeterangan Aktiviti1. Sediakan deraf nota maklumandan ringkasan mengenai insiden/ancaman keselamatan ICT,tahap kerosakan dan impak.Mekanisme/Rujukan• Dalam tempohyang samaseperti di atas• Dalam tempohyang samaseperti di atas• Dalam tempohyang samaseperti di atasTempohPengendalian• 1 hariTindakan• PengawaiCERT Agensi• PengawaiCERT Agensi• PengawaiCERT Agensi• PengawaiCERT AgensiTindakan• PengawaiCERT Agensi

Keterangan AktivitiMekanisme/RujukanTempohPengendalianTindakan2. Buat semakan dan pengesahannota makluman untukdikemukakan kepada PengarahCERT Agensi.• Nota Makluman• LaporanRingkas• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensi3. Kemukakan nota makluman dansyor kaedah penyebaranmakluman insiden/ancamankepada Pengarah CERT Agensi.• Nota Makluman• LaporanRingkas• Dalam tempohyang samaseperti di atas• Pengurus CERTAgensi4. Buat keputusan mengenaitindakan penyebaran.• Nota Makluman• LaporanRingkas• Dalam tempohyang samaseperti di atas• Pengarah CERTAgensiProses 23 -Tugas 23.1 -Sebar Nota MaklumanSebarkan nota makluman kepada ICTSO agensi di bawah kawalanKeterangan AktivitiMekanisme /RujukanTempohPengendalianTindakan1. Hantar e-mel kepada semuaICTSO agensi di bawahkawalan dan GCERT.• NotaMakluman• LaporanRingkas• 1 hari• Pegawai CERTAgensiTugas 23.2 -Kemukakan nota makluman kepada pihak pengurusan atasanagensi di CERT Agensi (jika perlu)Keterangan AktivitiMekanisme /RujukanTempohPengendalianTindakan1. Kemukakan nota maklumandan syor kaedah penyebaranmakluman insiden/ancamankepada pihak pengurusan atasanagensi di CERT Agensi.• Nota Makluman• Laporan Ringkas• Dalam tempohyang samaseperti di atas• PengarahCERT Agensi2. Keputusan mengenai tindakanpenyebaran jika perlu.• Nota Makluman• Laporan Ringkas• Dalam tempohyang samaseperti di atas• PengurusanAtasan CERTAgensi8. Penyelarasan Pengurusan Insiden Keselamatan ICTProses 24 -Tugas 24.1 -Penyelarasan Pengurusan Insiden Keselamatan ICTPengurusan mesyuarat penyelarasan insiden keselamatan ICTKeterangan AktivitiMekanisme /RujukanTempohPengendalianTindakan1. Adakan mesyuarat penyelarasanpengurusan keselamatan insidenICT.• Nota Cadangan • 1 hari• Pengurus CERTAgensi14

Logo CERTPanduan Komunikasi Pengendalian Insiden SecaraJarak Jauhhttp:// (laman web ICT Security Agensi)Alamat CERT Agensi15

PERHATIAN: Sila tandakan pada ruangan OK .<strong>Bil</strong>.Perkara1.0 Pengenalana) Situasi 1: CERT Agensi menghubungi agensiSaya ___________________ (nyatakan nama Pegawai IRH) daripada CERTAgensi.Pihak CERT Agensi mendapat makluman bahawa server agensi tuan/puan telahdiceroboh. CERT Agensi ingin mendapatkan maklumat terperinci mengenai servertersebut bagi membantu siasatan.Untuk makluman tuan/puan maklumat ini adalah SULIT dan mohon kerjasama pihaktuan/puan memberi keterangan lanjut mengenai insiden ini.b) Situasi 2: Agensi menghubungi CERT AgensiNota:• Kedua-dua situasi perlu merujuk kepada soalan-soalan di bawah :2.0 Maklumat Organisasi/Agensia) Boleh saya dapatkan maklumat tuan/puan?i. ICTSO• Nama• Jawatan dan Gred• No. Telefon Pejabat• No. Telefon Bimbit• E-melii. Pentadbir Sistem• Nama• Jawatan dan Gred• No. Telefon Pejabat• No. Telefon Bimbit• E-meliii. Pegawai Untuk Dihubungi• Nama• Jawatan dan Gred• No. Telefon Pejabat• No. Telefon Bimbit• E-melNota:Telefon bimbit diperlukan supaya Pegawai bertanggungjawab mudah dihubungi dimasa kecemasan atau di luar waktu pejabatb) Alamat Penuh Agensii. Boleh saya dapatkan alamat lengkap agensi tuan/puan?ii. Boleh saya tahu nama Bahagian yang bertanggungjawab?iii. Boleh saya tahu agensi tuan/puan di bawah Kementerian/Jabatan mana?c) Nombor telefon agensi/FaksBoleh saya dapatkan nombor telefon agensi/faks di pejabat tuan/puan?16

3.0 Maklumat Perkakasan dan Perisian Yang TerlibatBoleh saya dapatkan beberapa maklumat mengenai server yang diceroboh?a) Hostname (nama server)b) Domain (jika berkaitan dengan website)c) DNSd) Alamat IP (Internal/External)e) Alamat MAC (jika berkaitan)Cara untuk mendapatkan Alamat IP dan MAC adalah seperti berikut:i. Win NT/Win 2000/Win 2003• Klik Start > Run > Taip cmd• Skrin DOS akan memaparkan prompt c:/> Taip ipconfig /allii. Linux/Unix/BSD• Buka terminal• Taip ifconfig -af) Sistem Pengoperasian• Jenis• Versi• Service PackCara untuk mendapatkan maklumat sistem pengoperasian adalah sepertiberikut:i. Win NT/Win 2000/Win 2003• Jenis• Versi• Service Pack* NotaCara 1:Cara 2:Klik Start > Setting >Control Panel > SystemLihat pada http:// www.netcraft.com yang mana laman web tersebutmenyatakan maklumat OS yang dicariii. Linux/Unix/BSD• Jenis• Versi• KernelCara:Pada skrin terminal taip uname –a17

g) Apakah kegunaan server terbabit?i. Web server• JenisContoh:• Microsoft IIS• Apache• Netscape• Lotus• Lain-lain (Nyatakan)ii. E-mel server• JenisContoh:• Microsoft Exchange• Sendmail (Unix)• Qmail (Unix)• Postfix (Unix)• Lotus• Lain-lain (Nyatakan)iii. Sistem aplikasi/perkhidmatan lain• JenisContoh:• Aplikasi dalaman• Aplikasi web• Pangkalan data• Web Portal• DNSiv. Lain-lain (Nyatakan)• Jenish) Maklumat hard disk (jika berkenaan)i. Kapasitiii. Jenis hard diskCara untuk mendapatkan kapasiti hard disk adalah seperti berikut:a) Win NT/Win 2000/Win 2003• Klik Start > Program > Administrative Tools >Disk Administratorb) Linux/Unix/BSD• Pada skrin terminal , taip df-h(generic command)• Taip flag –h (Unix)i) Adakah server terbabit berhubung dengan lain- lain perkakasan atau server dirangkaian (internet/intranet) atau standalone?Jika YA, dapatkan maklumat server tersebut.18

j) Adakah rangkaian tersebut dilengkapi dengan benteng pertahanan sepertiFirewall/IDS/IPS?Jika YA, dapatkan maklumat tersebut :i. Firewallii.• Jenis• Versi• Diselenggara oleh pembekal/sendiriIntrusion Detection System/Intrusion Prevention System (IDS/IPS)• Jenis• Versi• Diselenggara oleh pembekal/sendiriiii. Router• Jenis• Versi• Diselenggara oleh pembekal/sendirik) Adakah server tersebut dilengkapi oleh perisian antivirus?Jika YA, dapatkan maklumat antivirus tersebut :• Jenis• Kekerapan mengemaskini (update) signature• Tarikh virus signature terkini4.0 Tindakan Yang Diambil Oleh Agensia) Boleh tuan/puan terangkan tindakan-tindakan yang telah dijalankan?b) Adakah server tersebut masih dihubungkan pada rangkaian? (Jika berkenaan)c) Adakah pihak tuan/puan mempunyai salinan imej (backup) data ke atas serveryang diceroboh?i. Apakah bentuk media salinan (backup)Contoh:• Hard disk berasingan (Separate hard disk)• Cartridge• Optical Disk• Imej backup• Lain-lainNota:Tujuan backup adalah untuk proses restore data selepas dibaikpulihd) Adakah terdapat maklumat terperingkat di dalam server tersebut?e) Adakah server di agensi tuan/puan pernah diceroboh/diserang sebelum ini?Jika YA, dapatkan maklumat lanjut.f) Adakah server tersebut telah dijalankan langkah-langkah pengukuhan (patches)sebelum ini?Jika YA,i. Dapatkan tarikh terakhir langkah-langkah pengukuhan dijalankan.ii. Apakah patches yang telah dilaksanakan?g) Apakah lain-lain tindakan yang telah diambil oleh agensi tuan/puan?Contoh:i. Melapor kepada GCERT/MyCERTii. Melapor kepada Pembekaliii. Melapor kepada Pihak Penguatkuasa (PDRM)19

5.0 Nasihat Awala) Adakah tuan/puan telah memutuskan hubungan sistem/server?(Bergantung kepada jenis insiden, nasihat awal adalah bertujuan untuk mengawalinsiden daripada merebak)Contoh:i. Sekiranya insiden unauthorized access, putuskan sambungan UTP port dariserver terbabitii. Sekiranya virus atau worm, ikut nasihat dari pembekal/CERT Advisoriesiii. Sekiranya E-mail Spamming, semak konfigurasi e-mail relay dan Disableemail relay untuk hentikan perkhidmatanb) i. Jika berkenaan, dapatkan fail –fail log.Boleh tuan/puan kemukakan fail-fail log 5 hari (sebelum dan semasa tarikhinsiden) melalui email CERT Agensi (cert@agensi.gov.my) /(cert_subagensi@agensi.gov.my)Cara mendapatkan fail log adalah seperti berikut:i. Win NT/Win 2000/Win 2003• Web Access Log – Win NT/Win 2000C:\WINNT\System32\Log Files• Web Access Log – Win 2003C:\Windows\System32\Log Files• Event Log Win NT/Win 2000 (default)C:\Winnt\System32\Event log- system.evt- application.evt- security.evt- *.evtii.Untuk membolehkan penghantaran ke CERT Agensi secara elektronik(cert@agensi.gov.my) / (cert_subagensi@agensi.gov.my), agensi perlu‘compress’/zip fail-fail log tersebut.Cara untuk compress/zip fail:i. Win NT/ Windows 2000/Win 2003• Menggunakan aplikasi winzipii. Unix/Linux/BSD• tar –cvf log.tar /var/log/ atau• tar –cvf log.tar /var/adm/loggzip log.tarFail baru yang dihasilkan ialah log.tariii.Untuk makluman tuan/puan, selepas fail-fail log diterima, CERT Agensiakan jalankan analisis fail-fail log tersebut dan hasilnya akan dimajukankepada pihak tuan/puan dengan kadar SEGERA (jika berkenaan).20

6.0 PENUTUPc) Sekiranya berkenaan, tuan/puan disarankan untuk menjalankan langkah-langkahpengukuhan (patches). Boleh merujuk pada:• Laman web ICT Security (http://www.ictsecurity.gov.my)d) Tuan/puan dinasihatkan supaya menjalankan salinan (backup) ke atas sistem yangdiceroboh (sekiranya perlu)e) Tuan/puan juga dinasihatkan menjalankan pemeriksaan berikut ke atas serverlain yang berada di dalam rangkaian yang sama (sekiranya perlu)Contoh:• Semak kandungan fail log• Semak directory• Semak temporary filef) i. Sebagai tindakan susulan, CERT Agensi memohon kerjasama tuan/puan untukmengemukakan Borang Maklumat Pengendalian Insiden Keselamatan ICTiaitu Borang IRH 1.0Nota:Borang IRH 1.0 boleh diperolehi melalui laman web ICT Security padaURL http://agensi.gov.myii. Borang yang telah lengkap diisi bolehlah dikemukakan kepada CERT Agensisamada melalui e-mel CERT Agensi (cert@agensi.gov.my)/(cert_subagensi@agensi.gov.my) atau melalui faks.g) (Jika berkenaan) Selepas fail-fail log diterima, CERT Agensi akan jalankananalisis fail-fail log tersebut dan hasilnya akan dimajukan kepada pihaktuan/puan SECEPAT MUNGKIN.h) Bolehkah tuan/puan maklumkan dengan SEGERA kepada CERT Agensisekiranya semua langkah-langkah pengukuhan telah selesai supaya dapatdijalankan imbasan hos. Tujuannya adalah untuk menentukan tahapkeselamatan server tersebut.i) Kemukakan laporan imbasan hos kepada agensi dan meminta agensimengembalikan Borang IRH 1.1 – Maklumbalas Tindakan Susulan DariPengendalian Insiden Keselamatan ICT.a) Ucapkan terima kasihb) Minta kerjasama daripada agensi supaya mengikuti nasihat yang telah diberikan.c) Sekiranya mempunyai sebarang masalah/ memerlukan bantuan, minta agensihubungi CERT Agensi di nombor dan email seperti berikut:i. Nombor Telefon: ________________ (Pengurus CERT Agensi)ii. Nombor telefon Pegawai CERT Agensi yang mengendalikan insiden :iii.E-mel CERT Agensi : (cert@agensi.gov.my)/(cert_subagensi@agensi.gov.my)21

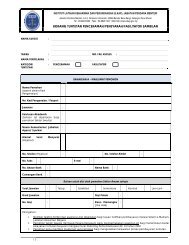

TEMPLATE BORANGSULITBorang IRH 1.0 : Maklumat Pengendalian Insiden Keselamatan ICTBorang IRH 1.0 - Maklumat Pengendalian InsidenKeselamatan ICTTarikh dan Masa :PengendalianComputer Emergency Response Team Agensi (CERT Agensi)*No. Insiden<strong>Tahun</strong>/Bulan/Kod Kategori/<strong>Bil</strong> insiden dalam tahun semasa*Tarikh & Masa DikesanMaklumat Organisasi/AgensiICTSO1. Nama2. Jawatan dan Gred3. No. Telefon Pejabat4. No. Telefon Bimbit5. E-mel(Diisi oleh CERT Agensi)(Diisi oleh CERT Agensi)Pentadbir Sistem1. Nama6. Jawatan dan Gred7. No. Telefon Pejabat8. No. Telefon Bimbit2. E-melPegawai Perhubungan1. Nama9. Jawatan dan Gred10. No. Telefon Pejabat11. No. Telefon Bimbit2. E-melAlamat Penuh AgensiBahagian/Unit Yang MelaporNo. Telefon AgensiNo. FaksMaklumat Perkakasan dan Perisian Yang TerlibatHostnameDomainDNSAlamat IP1. Internal2. ExternalSistem Pengoperasian1. Jenis2. Versi3. Service pack22

Kapasiti DiskJenis Hard DiskSistem Aplikasi/Perkhidmatan lainMaklumat InsidenAlamat IP PenyerangJenis InsidenJenis SeranganTindakan Yang Diambil Oleh CERT Agensi(Diisi oleh CERT Agensi)e.g. unauthorized access, malicious codeComputer Emergency Response Team (CERT) AgensiAlamat CERT AgensiEmail CERT Agensi23SULIT

SULITBorang IRH 1.1 :Maklumbalas Tindakan SusulanPengendalian Insiden Keselamatan ICTTEMPLATE BORANGBorang IRH 1.1 : Maklumbalas Tindakan Susulan Dari PengendalianInsiden Keselamatan ICTKepada:No. Insiden :PengarahAlamat CERT AgensiMerujuk kepada Laporan Imbasan Hos/serangan malicious code bertarikh ________________adalah dimaklumkan tindakan pengukuhan keselamatan ICT* TELAH/BELUMdijalankan sebagaimana yang telah dicadangkan.(* Potong yang tidak berkenaan)Sila jelaskan tindakan yang TELAH diambil atau nyatakan sebab jika BELUM24

Keterangan Lanjut Mengenai Insiden(Nyatakan tarikh, masa, tempoh tindakan pengukuhan, jenis kerosakan, kesan ke atasmaklumat atau sistem dan lain-lain maklumat yang dikira relevan sekiranya diketahui.)Tarikh dan Masa/ :Tempoh TindakanPengukuhanJenis Kerosakan :Kesan Ke Atas :Maklumat/SistemPerkakasan ICT :Yang Terlibat & <strong>Bil</strong>.Khidmat Teknikal :Yang TerlibatDalam Baikpulih/PengukuhanPembekalDalaman – <strong>Bil</strong>. ........ orangLain-Lain : ...................................Kos Baikpulih : RMPelaksanaan Pengukuhan Oleh:Nama :Jawatan :Tarikh :Telefon :E-mel :Pengesahan Oleh Ketua Jabatan/Ketua Pegawai Maklumat (CIO):Nama :Jawatan :Tarikh :Telefon :E-mel :Alamat :Computer Emergency Response Team (CERT) AgensiAlamat CERT AgensiEmail CERT Agensi25SULIT

TEMPLATE LAPORANSULITLAPORAN ANALSIS FAIL LOGNama Agensi :Nama Fail Log :No. Insiden :<strong>Bil</strong>. Alamat IP Penyerang Masa Aktiviti1. Senaraikan alamat IPpenyerangCatatkanmasa yangterlibatSenaraikan jenis vulnerabilityyang ada dan script yang terlibat(dalam fail log)2.3.Rujukan Fail CERT Agensi-TarikhSULIT26

TEMPLATE LAPORANSULITLAPORAN IMBASAN HOSNama Agensi :Alamat IP :Julat IP :URL :1. Penemuan2. RumusanRujukan Fail CERT Agensi-TarikhSULIT27

TEMPLATE LAPORANSULITLAPORAN KRONOLOGI INSIDEN KESELAMATAN ICTNama Agensi :Tarikh :Lokasi :TARIKH MASA AKTIVITI HASIL SIASATAN/PENEMUANRujukan Fail CERT Agensi-TarikhSULIT28

SINGKATAN PERKATAANBCP - Business Continuity PlanCIA - Confidentiality, Integrity and AvailailityCIO - Chief Information OfficerGCERT - Government Computer Emergency Response TeamCERT Agensi - Computer Emergency Response Team di AgensiICT - Information and Communication TechnologyICTSO - ICT Security OfficerID - IdentificationIDS - Intrusion Detection SystemIP - Internet ProtocolIPS - Intrusion Prevention SystemIRH - Incident Response HandlingLAN - Local Area NetworkMyCERT - Malaysian Computer Emergency Response TeamSANS - Sans Consulting Services Inc.SOP - Standard Operating ProcedureURL - Universal Resource Locater29