Guia sobre como proteger servidores de Intranet e Extranet

Guia sobre como proteger servidores de Intranet e Extranet

Guia sobre como proteger servidores de Intranet e Extranet

You also want an ePaper? Increase the reach of your titles

YUMPU automatically turns print PDFs into web optimized ePapers that Google loves.

VeriSign - <strong>Guia</strong> <strong>sobre</strong> <strong>como</strong> <strong>proteger</strong> <strong>servidores</strong> <strong>de</strong> <strong>Intranet</strong> e <strong>Extranet</strong><br />

Página 5 <strong>de</strong> 20<br />

companhia venha pela <strong>Intranet</strong>, praticado por pessoas <strong>de</strong> <strong>de</strong>ntro da companhia (<strong>como</strong><br />

funcionários atuais, funcionários antigos, empreiteiros trabalhando no local e outros<br />

fornecedores). Em uma pesquisa realizada em 1998 com 520 profissionais <strong>de</strong> segurança <strong>de</strong><br />

empresas e outras instituições americanas, conduzida pelo Instituto <strong>de</strong> Segurança <strong>de</strong><br />

Computadores <strong>de</strong> San Francisco e com a participação do FBI, 44% relataram acesso não<br />

autorizado por funcionários contra 24% que relataram violação do sistema vinda <strong>de</strong> fora.<br />

É provável que tais brechas <strong>de</strong> segurança internas venham a resultar em perdas maiores que<br />

as advindas <strong>de</strong> ataques externos. Dentre as organizações que estavam aptas a quantificar<br />

suas perdas, a pesquisa do Instituto <strong>de</strong> Segurança <strong>de</strong> Computadores <strong>de</strong>scobriu que a maioria<br />

das graves perdas financeiras ocorreram através <strong>de</strong> acesso não autorizado por pessoas <strong>de</strong><br />

<strong>de</strong>ntro da empresa, com 18 companhias relatando perdas totais <strong>de</strong> $50.565.000, em<br />

comparação com um montante <strong>de</strong> $86.257.000 para as outras 223 companhias que<br />

conseguiram estimar um valor em dólares para suas perdas. Portanto, quanto mais as<br />

empresas instalam <strong>Intranet</strong>s and <strong>Extranet</strong>s, mais se torna vital para elas <strong>proteger</strong> estes<br />

sistemas <strong>de</strong> ataques internos.<br />

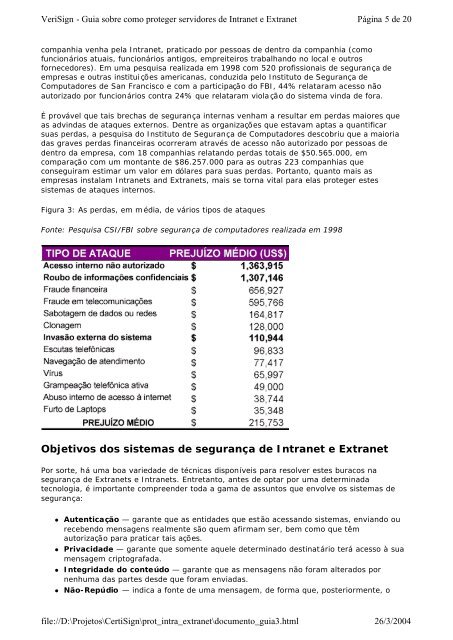

Figura 3: As perdas, em média, <strong>de</strong> vários tipos <strong>de</strong> ataques<br />

Fonte: Pesquisa CSI/FBI <strong>sobre</strong> segurança <strong>de</strong> computadores realizada em 1998<br />

Objetivos dos sistemas <strong>de</strong> segurança <strong>de</strong> <strong>Intranet</strong> e <strong>Extranet</strong><br />

Por sorte, há uma boa varieda<strong>de</strong> <strong>de</strong> técnicas disponíveis para resolver estes buracos na<br />

segurança <strong>de</strong> <strong>Extranet</strong>s e <strong>Intranet</strong>s. Entretanto, antes <strong>de</strong> optar por uma <strong>de</strong>terminada<br />

tecnologia, é importante compreen<strong>de</strong>r toda a gama <strong>de</strong> assuntos que envolve os sistemas <strong>de</strong><br />

segurança:<br />

• Autenticação — garante que as entida<strong>de</strong>s que estão acessando sistemas, enviando ou<br />

recebendo mensagens realmente são quem afirmam ser, bem <strong>como</strong> que têm<br />

autorização para praticar tais ações.<br />

• Privacida<strong>de</strong> — garante que somente aquele <strong>de</strong>terminado <strong>de</strong>stinatário terá acesso à sua<br />

mensagem criptografada.<br />

• Integrida<strong>de</strong> do conteúdo — garante que as mensagens não foram alterados por<br />

nenhuma das partes <strong>de</strong>s<strong>de</strong> que foram enviadas.<br />

• Não-Repúdio — indica a fonte <strong>de</strong> uma mensagem, <strong>de</strong> forma que, posteriormente, o<br />

file://D:\Projetos\CertiSign\prot_intra_extranet\documento_guia3.html<br />

26/3/2004