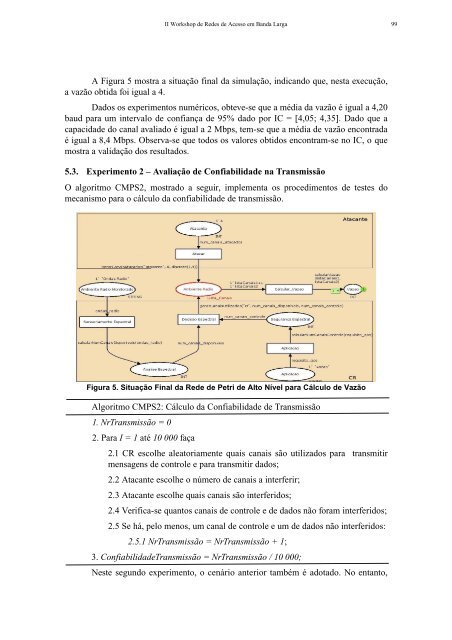

98 Anaissomente encaminha o número <strong>de</strong> canais disponíveis, que nesta simulação é igual a 8,para a fase <strong>de</strong> “Analise Espectral”; esta por sua vez, encaminha o mesmo valor para afase <strong>de</strong>nominada “Decisao Espectral”.Na parte inferior direita, temos a fase <strong>de</strong> “Seguranca Espectral”. Este fase recebeo requisito <strong>de</strong> QoS da “Aplicacao” e calcula o número <strong>de</strong> canais <strong>de</strong> controle,encaminhando este valor para a fase <strong>de</strong> “Decisao Espectral”. Neste primeiroexperimento, adota-se a vazão como requisito único <strong>de</strong> QoS da aplicação e que omecanismo anti-interferência <strong>de</strong>cidiu por utilizar 2 canais <strong>de</strong> controle e 6 <strong>de</strong> dados.Como não há restrição <strong>de</strong> energia para o dispositivo, o número <strong>de</strong> canais <strong>de</strong>dados, a d , será igual ao número <strong>de</strong> canais disponíveis, N c , menos o número <strong>de</strong> canais <strong>de</strong>controle, a c, , ou seja, a d =N c – a c,, logo não é necessário passar também este valor para afase <strong>de</strong> “Decisao Espectral”.Figura 4. Situação Inicial da Re<strong>de</strong> <strong>de</strong> Petri <strong>de</strong> Alto Nível para o Cálculo <strong>de</strong> VazãoPor fim, com base no total <strong>de</strong> canais disponíveis e nas quantida<strong>de</strong>s <strong>de</strong> canais paratransmissão <strong>de</strong> mensagens <strong>de</strong> controle e <strong>de</strong> dados, calculadas na fase <strong>de</strong> “SegurancaEspectral”, a fase <strong>de</strong> “Decisao Espectral” realiza a tarefa <strong>de</strong> <strong>de</strong>terminação <strong>de</strong> papéis(controle ou dados) para as frequências disponíveis.Na parte superior do mo<strong>de</strong>lo, tem-se o Atacante. Este possui como parâmetro <strong>de</strong>entrada o número máximo <strong>de</strong> canais que po<strong>de</strong> interferir; no caso <strong>de</strong>sta simulação, ovalor é igual a 4. Em seguida, o Atacante segue para a fase “Atacar”, a fim <strong>de</strong> escolheros canais que serão atacados.No centro do mo<strong>de</strong>lo temos o “Ambiente Radio” e o procedimento“Calcular_Vazao”. Este procedimento utiliza a lista <strong>de</strong> canais atacados e a lista <strong>de</strong> canaisescolhidos pelo CR para verificar as quantida<strong>de</strong>s <strong>de</strong> canais <strong>de</strong> controle e <strong>de</strong> dados quenão foram interferidos e calcular a vazão conforme o passo 2.5 do algoritmo CMPS1 eseus sub-passos.

II Workshop <strong>de</strong> Re<strong>de</strong>s <strong>de</strong> Acesso em Banda Larga 99A Figura 5 mostra a situação final da simulação, indicando que, nesta execução,a vazão obtida foi igual a 4.Dados os experimentos numéricos, obteve-se que a média da vazão é igual a 4,20baud para um intervalo <strong>de</strong> confiança <strong>de</strong> 95% dado por IC = [4,05; 4,35]. Dado que acapacida<strong>de</strong> do canal avaliado é igual a 2 Mbps, tem-se que a média <strong>de</strong> vazão encontradaé igual a 8,4 Mbps. Observa-se que todos os valores obtidos encontram-se no IC, o quemostra a validação dos resultados.5.3. Experimento 2 – Avaliação <strong>de</strong> Confiabilida<strong>de</strong> na TransmissãoO algoritmo CMPS2, mostrado a seguir, implementa os procedimentos <strong>de</strong> testes domecanismo para o cálculo da confiabilida<strong>de</strong> <strong>de</strong> transmissão.Figura 5. Situação Final da Re<strong>de</strong> <strong>de</strong> Petri <strong>de</strong> Alto Nível para Cálculo <strong>de</strong> VazãoAlgoritmo CMPS2: Cálculo da Confiabilida<strong>de</strong> <strong>de</strong> Transmissão1. NrTransmissão = 02. Para I = 1 até 10 000 faça2.1 CR escolhe aleatoriamente quais canais são utilizados para transmitirmensagens <strong>de</strong> controle e para transmitir dados;2.2 Atacante escolhe o número <strong>de</strong> canais a interferir;2.3 Atacante escolhe quais canais são interferidos;2.4 Verifica-se quantos canais <strong>de</strong> controle e <strong>de</strong> dados não foram interferidos;2.5 Se há, pelo menos, um canal <strong>de</strong> controle e um <strong>de</strong> dados não interferidos:2.5.1 NrTransmissão = NrTransmissão + 1;3. Confiabilida<strong>de</strong>Transmissão = NrTransmissão / 10 000;Neste segundo experimento, o cenário anterior também é adotado. No entanto,