2003:13 - Karlstads universitet

2003:13 - Karlstads universitet

2003:13 - Karlstads universitet

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

Då detta arbete inriktar sig på VPN baserat på enbart IPsec kommer vi här att beskriva<br />

protokollen i tunnel mode. I detta läge krypteras både IP-header och payload, till skillnad från<br />

transport mode som endast krypterar payload. Det sistnämnda är till för tunnlar som skapas<br />

med PPTP eller L2TP över IPsec.<br />

3.3.3.1 Internet Key Exchange<br />

Internet Key Exchange (IKE) är ett förhandlingsprotokoll som hanterar autentisering av<br />

publika nycklar, genererar den information som behövs för att varje part ska kunna härleda en<br />

symmetrisk sessionsnyckel samt förhandlar fram alla säkerhetsparametrar som gäller för det<br />

aktuella kommunikationstillfället. Dessa säkerhetsparametrar behöver inte vara desamma från<br />

gång till annan, utan bestäms gemensamt av klient och server. Detta beror på vad de<br />

kommunicerande parterna kan hantera för säkerhetsinställningar.<br />

För att kunna komma överens om en gemensam, symmetrisk sessionsnyckel över ett<br />

publikt nät använder sig IKE av ett protokoll som kallas för Diffie-Hellman [14].<br />

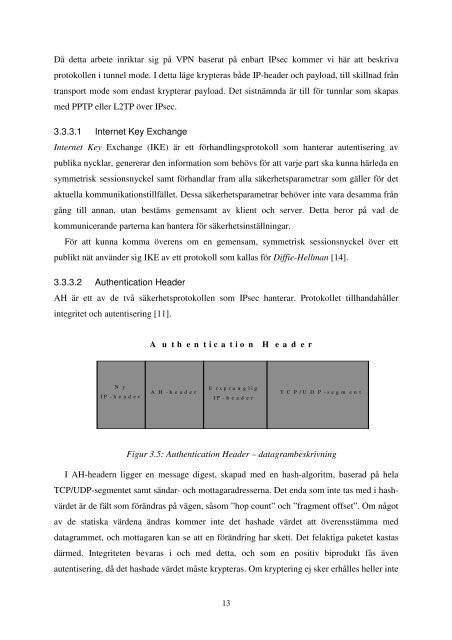

3.3.3.2 Authentication Header<br />

AH är ett av de två säkerhetsprotokollen som IPsec hanterar. Protokollet tillhandahåller<br />

integritet och autentisering [11].<br />

N y<br />

I P - h e a d e r<br />

A u t h e n t i c a t i o n H e a d e r<br />

A H - h e a d e r<br />

U r s p r u n g l i g<br />

I P - h e a d e r<br />

<strong>13</strong><br />

T C P / U D P - s e g m e n t<br />

Figur 3.5: Authentication Header – datagrambeskrivning<br />

I AH-headern ligger en message digest, skapad med en hash-algoritm, baserad på hela<br />

TCP/UDP-segmentet samt sändar- och mottagaradresserna. Det enda som inte tas med i hash-<br />

värdet är de fält som förändras på vägen, såsom ” hop count” och ” fragment offset” . Om något<br />

av de statiska värdena ändras kommer inte det hashade värdet att överensstämma med<br />

datagrammet, och mottagaren kan se att en förändring har skett. Det felaktiga paketet kastas<br />

därmed. Integriteten bevaras i och med detta, och som en positiv biprodukt fås även<br />

autentisering, då det hashade värdet måste krypteras. Om kryptering ej sker erhålles heller inte