2003:13 - Karlstads universitet

2003:13 - Karlstads universitet

2003:13 - Karlstads universitet

Create successful ePaper yourself

Turn your PDF publications into a flip-book with our unique Google optimized e-Paper software.

och gränssnittet mellan dessa kallas Remote Authentication Dial-In User Service (RADIUS).<br />

Detta är ett sätt att erhålla autentiseringstjänster för många olika plattformar och klienter.<br />

Som ett exempel kan nämnas att Novells senaste RADIUS-serverlösning heter Border<br />

Manager Authentication Services (BMAS), och denna kan användas av Ciscos koncentrator.<br />

3.5 Prestandamätning<br />

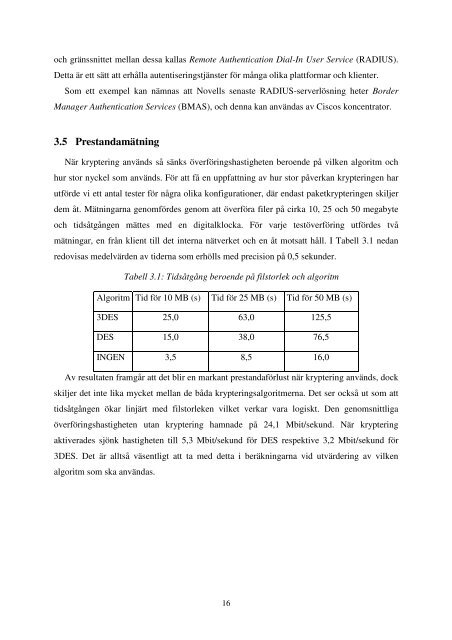

När kryptering används så sänks överföringshastigheten beroende på vilken algoritm och<br />

hur stor nyckel som används. För att få en uppfattning av hur stor påverkan krypteringen har<br />

utförde vi ett antal tester för några olika konfigurationer, där endast paketkrypteringen skiljer<br />

dem åt. Mätningarna genomfördes genom att överföra filer på cirka 10, 25 och 50 megabyte<br />

och tidsåtgången mättes med en digitalklocka. För varje testöverföring utfördes två<br />

mätningar, en från klient till det interna nätverket och en åt motsatt håll. I Tabell 3.1 nedan<br />

redovisas medelvärden av tiderna som erhölls med precision på 0,5 sekunder.<br />

Tabell 3.1: Tidsåtgång beroende på filstorlek och algoritm<br />

Algoritm Tid för 10 MB (s) Tid för 25 MB (s) Tid för 50 MB (s)<br />

3DES 25,0 63,0 125,5<br />

DES 15,0 38,0 76,5<br />

INGEN 3,5 8,5 16,0<br />

Av resultaten framgår att det blir en markant prestandaförlust när kryptering används, dock<br />

skiljer det inte lika mycket mellan de båda krypteringsalgoritmerna. Det ser också ut som att<br />

tidsåtgången ökar linjärt med filstorleken vilket verkar vara logiskt. Den genomsnittliga<br />

överföringshastigheten utan kryptering hamnade på 24,1 Mbit/sekund. När kryptering<br />

aktiverades sjönk hastigheten till 5,3 Mbit/sekund för DES respektive 3,2 Mbit/sekund för<br />

3DES. Det är alltså väsentligt att ta med detta i beräkningarna vid utvärdering av vilken<br />

algoritm som ska användas.<br />

16