UTM-1

UTM-1

UTM-1

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

4<br />

Clustering und redundanz<br />

Um die Leistungsfähigkeit und Skalierbarkeit zu steigern,<br />

können <strong>UTM</strong>-1 Appliances durch das optionale ClusterXL<br />

mit hoch performanter Lastverteilung und Hochverfügbarkeit<br />

ausgestattet werden. Mehrere <strong>UTM</strong>-1 Appliances können zu<br />

Clustern zusammengestellt werden, um rund um die Uhr die<br />

Netzwerkverfügbarkeit und Sicherheit zu gewährleisten. Falls<br />

die Haupt-Gateway ausfällt, werden alle bestehenden<br />

Verbindungen nahtlos an die verbleibenden Clustermitglieder<br />

übergeben. Eine annähernd lineare Leistungssteigerung kann<br />

durch das Hinzufügen weiterer Geräte zum Cluster erreicht<br />

werden. Eine Hochverfügbarkeitsschnittstelle ermöglicht es,<br />

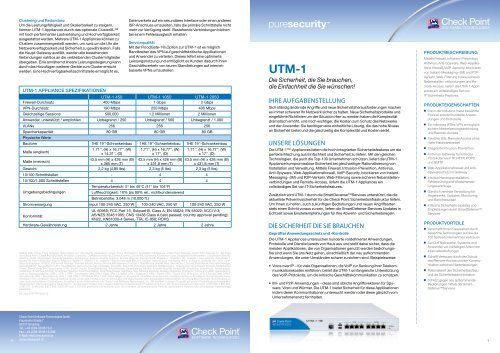

utM-1 APPLIANCE SPEZIFIKAtIoNEN<br />

Datenverkehr auf ein sekundäres Interface oder einen anderen<br />

ISP-Anschluss umzuleiten, falls die primäre Schnittstelle nicht<br />

mehr zur Verfügung steht. Bestehende Verbindungen bleiben<br />

bei einem Fehlerausgleich erhalten.<br />

Servicequalität<br />

Mit der FloodGate-1®,Option zur <strong>UTM</strong>-1 ist es möglich<br />

Bandbreiten des VPN auf geschäftskritische Applikationen<br />

und Anwender zu verteilen. Dieses liefert eine optimierte<br />

Leistungsnutzung und ermöglicht es Kunden dadurch ihren<br />

Geschäftsverkehr von teuren Standleitungen auf internetbasierte<br />

VPNs umzustellen.<br />

<strong>UTM</strong>-1 450 <strong>UTM</strong>-1 1050 <strong>UTM</strong>-1 2050<br />

Firewall-Durchsatz 400 Mbps 1 Gbps 2 Gbps<br />

VPN-Durchsatz 190 Mbps 250 Mbps 400 Mbps<br />

Gleichzeitige Sessions 500,000 1.2 Millionen 2 Millionen<br />

Anwender, unterstützt / empfohlen Unbegrenzt / 250 Unbegrenzt / 500 Unbegrenzt / 1.000<br />

VLANs 256 256 256<br />

Speicherkapazität 80 GB 80 GB 80 GB<br />

Physische Werte<br />

Bauform 1HE 19''-Schrankeinbau 1HE 19''-Schrankeinbau 1HE 19''-Schrankeinbau<br />

Maße (englisch)<br />

1,71'', (H) x 16,77'', (W)<br />

x 14,31'', (D)<br />

1,71'', (H) x 16,77'', (W)<br />

x 17'', (D)<br />

1,71'', (H) x 16,77'', (W)<br />

x 17'', (D)<br />

Maße (metrisch)<br />

43,5 mm (H) x 426 mm (B)<br />

x 365 mm (T)<br />

43,5 mm (H) x 426 mm (B) 43,5 mm (H) x 426 mm (B)<br />

x 431,8 mm (T) x 431,8 mm (T)<br />

Gewicht 2,2 kg (4,85 lbs) 2,3 kg (5 lbs) 2,3 kg (5 lbs)<br />

10/100 Schnittstellen - 4 4<br />

10/100/1.000 Schnittstellen 4 4 4<br />

Umgebungsbedingungen<br />

Temperaturbereich: 5° bis 40°C (41° bis 104°F)<br />

Luftfeuchtigkeit: 10% bis 90% rel., nichtkondensierend<br />

Betriebshöhe: 3.048 m (10,000 ft.)<br />

Stromversorgung input 100-240 VAC, 250 W 100-240 VAC, 250 W 100-240 VAC, 250 W<br />

Konformität<br />

©2003-2007 Check Point Software Technologies Ltd. Alle Rechte vorbehalten. Check Point, AlertAdvisor, Application Intelligence, Check Point Express, Check Point Express CI, das Logo<br />

von Check Point, Check Point Pointsec Protector, ClusterXL, Confidence Indexing, ConnectControl, Connectra, Connectra Accelerator Card, Cooperative Enforcement, Cooperative Security<br />

Alliance, CoSa, DefenseNet, Dynamic Shielding Architecture, Eventia, Eventia Analyzer, Eventia Reporter, Eventia Suite, FireWall-1, FireWall-1 GX, FireWall-1 SecureServer, FloodGate-1,<br />

Hacker ID, Hybrid Detection Engine, IMsecure, INSPECT, INSPECT XL, Integrity, Integrity Clientless Security, Integrity SecureClient, InterSpect, IPS-1, IQ Engine, MailSafe, NG, NGX, Open<br />

Security Extension, OPSEC, OSFirewall, Pointsec, Pointsec Mobile, Policy Lifecycle Management, Provider-1, Safe@Home, Safe@Office, SecureClient, SecureClient Mobile, SecureKnowledge,<br />

SecurePlatform, SecurePlatform Pro, SecuRemote, SecureServer, SecureUpdate, SecureXL, SecureXL Turbocard, Sentivist, SiteManager-1, SmartCenter, SmartCenter Express, SmartCenter<br />

Power, SmartCenter Pro, SmartCenter <strong>UTM</strong>, SmartConsole, SmartDashboard, SmartDefense, SmartDefense Advisor, Smarter Security, SmartLSM, SmartMap, SmartPortal, SmartUpdate,<br />

SmartView, SmartView Monitor, SmartView Reporter, SmartView Status, SmartViewTracker, SofaWare, SSL Network Extender, Stateful Clustering, TrueVector, Turbocard, UAM, UserAuthority,<br />

User-to-Address Mapping, <strong>UTM</strong>-1, VPN-1, VPN-1 Accelerator Card, VPN-1 Edge, VPN-1 Express, VPN-1 Express CI, VPN-1 Power, VPN-1 Power VSX, VPN-1 Pro, VPN-1 SecureClient, VPN-1<br />

SecuRemote, VPN-1 SecureServer, VPN-1 <strong>UTM</strong>, VPN-1 <strong>UTM</strong> Edge, VPN-1 VSX, Web Intelligence, ZoneAlarm, ZoneAlarm Anti-Spyware, ZoneAlarm Antivirus, ZoneAlarm Internet Security Suite,<br />

ZoneAlarm Pro, ZoneAlarm Secure Wireless Router, Zone Labs und das Logo von Zone Labs sind Warenzeichen oder eingetragene Warenzeichen von Check Point Software Technologies Ltd.<br />

oder deren verbundenen Unternehmen. ZoneAlarm ist ein Unternehmen von Check Point Software Technologies, Inc. Alle anderen in diesem Prospekt genannten Produktbezeichnungen sind<br />

Warenzeichen oder eingetragene Warenzeichen der jeweiligen Inhaber. Die in diesem Dokument beschriebenen Produkte sind durch die US-amerikanischen Patente Nr. 5.606.668, 5.835.726,<br />

5.987.611, 6.496.935, 6.873.988, 6.850.943 und 7.165.076 geschützt und eventuell auch durch andere US-amerikanische Patente, ausländische Patente oder schwebende Patentanträge<br />

geschützt.<br />

24. April 2007 P/N 502475<br />

Check Point Software Technologies GmbH<br />

Fraunhofer Straße 7<br />

85737 Ismaning<br />

Tel.: +49 (0)89-99 98 19-0<br />

Fax: +49 (0)89-99 98 19-499<br />

E-Mail: info@checkpoint.de<br />

www.checkpoint.de<br />

UL 60950; FCC Part 15, Subpart B, Class A; EN 55024; EN 55022; VCCI V-3;<br />

AS/NZS 3548:1995; CNS 13438 Class A (test passed; country approval pending);<br />

KN22, KN61000-4 Series, TTA; IC-950; ROHS<br />

Hardware-Gewährleistung 2 Jahre 2 Jahre 2 Jahre<br />

<strong>UTM</strong>-1<br />

Die Sicherheit, die Sie brauchen,<br />

die Einfachheit die Sie wünschen!<br />

Sich ständig ändernde Angriffe und neue Sicherheitsherausforderungen machen<br />

es immer schwerer Ihr Netzwerk sicher zu halten. Neue Sicherheitsprodukte und<br />

eingeführte Richtlinien um der Situation Herr zu werden haben die Komplexität<br />

dramatisch erhöht, und noch wichtiger, die Kosten zum Schutz des Netzwerks<br />

und der Anwender. Sie benötigen eine einheitliche Lösung, die das hohe Niveau<br />

an Sicherheit bietet und die gleichzeitig die Komplexität und Kosten senkt.<br />

Die <strong>UTM</strong>-1-Appliances liefern die hoch integrierten Sicherheitsfeatures um die<br />

perfekte Mischung aus Einfachheit und Sicherheit zu liefern. Mit den gleichen<br />

Technologien, die auch die Top-100 Unternehmen schützen, liefert die <strong>UTM</strong>-1<br />

Appliance kompromisslose Sicherheit bei gleichzeitiger Rationalisierung von<br />

Installation und Verwaltung. Mittels Firewall, Intrusion-Prevention, Antivirus,<br />

Anti-Spyware, Web-Applikationsfirewall, VoIP-Security, blockieren von Instant-<br />

Messaging- (IM) und P2P-Verkehr, Web-Filterung sowie sicheren Nebenstellen-<br />

verbindungen und Remote-Access, liefern die <strong>UTM</strong>-1 Appliances ein<br />

vollständiges Set von IT-Sicherheitsfeatures.<br />

Zusätzlich wird <strong>UTM</strong>-1 durch die SmartDevenseServices unterstützt, die die<br />

aktuellste Präventivsicherheit für die Check Point Sicherheitsinfrastruktur liefern.<br />

Um Ihnen zu helfen, auch zukünftigen Bedrohungen und neuen Angriffsarten<br />

stets einen Schritt voraus zu sein, liefern die SmartDefense-Services Updates in<br />

Echtzeit sowie Einstellempfehlungen für Ihre Abwehr- und Sicherheitsregeln.<br />

Geprüfter Anwendungsschutz und -Kontrolle<br />

Die <strong>UTM</strong>-1 Appliances untersuchen hunderte vordefinierter Anwendungen,<br />

Protokolle und Dienste bereits von Haus aus und stellt dabei sicher, dass die<br />

meisten Applikationen, die von Organisationen genutzt werden bedrohungsfrei<br />

sind wenn Sie ans Netz gehen, einschließlich der neu aufkommenden<br />

Anwendungen, die unter Umständen schwer zu sichern sind. Beispielsweise:<br />

• Voice over IP – für viele Organisationen, die VoIP zur Senkung ihrer Telekommunikationskosten<br />

einführen, bietet die <strong>UTM</strong>-1 umfangreiche Unterstützung<br />

des VoIP-Protokolls, um die kritische Geschäftskommunikation zu schützen.<br />

• IM- und P2P-Anwendungen – diese sind übliche Angriffsvektoren für Spyware,<br />

Viren und Würmer. Die <strong>UTM</strong>-1 bietet Sicherheit für diese Applikationen<br />

indem deren Kommunikationen untersucht werden oder diese gänzlich vom<br />

Unternehmensnetz fernhalten.<br />

ProduKtBESCHrEIBuNG<br />

Mittels Firewall, Intrusion-Prevention,<br />

Antivirus, Anti-Spyware, Web-Applikations-firewall,<br />

VoIP-Security, blockieren<br />

von Instant-Messaging- (IM) und P2P-<br />

Verkehr, Web-Filterung sowie sicheren<br />

Nebenstellen-verbindungen und Remote-Access,<br />

liefern die <strong>UTM</strong>-1 Appli-<br />

ances ein vollständiges Set von<br />

IT-Sicherheits-Features.<br />

ProduKtEIGENSCHAFtEN<br />

n Die in der Industrie meist bewährte<br />

Firewall schützt hunderte Anwen-<br />

dungen und Protokolle<br />

n Ein robustes IPSec VPN ermöglicht<br />

sichere Niederlassungsanbindung<br />

und Remote-Access<br />

n Flexibler SSL Remote Access ohne<br />

mehr Hardwarebedarf<br />

n Integrierte Intrusion-Prevention<br />

n Antivirus-Gateway für kritische<br />

Protokolle wie FTP, HTTP, POP3,<br />

und SMTP<br />

n Web-Applikationsfirewall und Anti-<br />

Spywareschutz im Gateway<br />

n Intuitive Hardwareinstallation,<br />

Fehlerprüfung und Wiederherstel-<br />

lungswerkzeuge<br />

n Gänzlich zentrale Verwaltung für<br />

Regelwerke, Updates, Monitoring,<br />

und Berichtswesen<br />

n Kritische Sicherheits-Updates und<br />

Empfehlungen durch SmartDefense<br />

Services<br />

ProduKtVortEILE<br />

n Verschafft Ihnen Gewissheit durch<br />

bewährte Technologien auf die die<br />

100 Spitzenunternehmen vertrauen<br />

n Schützt Netzwerke, Systeme und<br />

Anwender vor vielfältigen Arten von<br />

Internetbedrohungen<br />

n Schafft Vertrauen durch den Schutz<br />

des Remote-Access und der Kommu-<br />

nikation zwischen Niederlassungen<br />

n Rationalisiert den Sicherheitsaufbau<br />

und die Sicherheitsadministration<br />

n Schützt gegen neu aufkommende<br />

Bedrohungen mittels der Smart-<br />

DefenseServices<br />

1

2<br />

<strong>UTM</strong>-1<br />

Gateway für Antivirus und Wurmschutz<br />

Gateway-Antivirus bleibt weiterhin eine Kernkomponente einer<br />

erfolgreichen <strong>UTM</strong>-Lösung, in dem eine kritische Schutz-<br />

ebene zum Antivirus auf den Arbeitsstationen hinzugefügt<br />

wird. Die <strong>UTM</strong>-1 beinhaltet einen mit SmartDefense Technologie<br />

kombinierten Gateway-Antivirus um bereits am<br />

Gateway einen Schutz vor Spyware, Viren und Würmern zu<br />

liefern. Das Antivirusscanning enthält die Möglichkeit E-Mail-<br />

(POP3 and SMTP), FTP-, und Web- (HTTP) Verkehr in Echt-<br />

zeit nach möglichen, im legalen Inhalt verborgenen<br />

Bedrohungen zu untersuchen.<br />

Anti-Spyware<br />

Jede <strong>UTM</strong>-1 Appliance bietet vielschichtige, gatewaybasierte<br />

Schutzmechanismen, um gegen Bedrohungen und<br />

Unterbrechungen, die durch Spyware hervorgerufen werden,<br />

zu wirken. Durch die Nutzung eines Sets konstant aktualisierter<br />

Spyware-Signaturen, steigert die <strong>UTM</strong>-1 Appliance<br />

den bestehenden Antispyware-Schutz, wie man ihn häufig<br />

auf Endgeräten vorfindet, z.B. die Check Point Integrity<br />

Solution, erheblich. Das optionale Web-Filtering bietet sogar<br />

noch eine weitere Steigerung des präventiven Schutzes,<br />

indem Internetbereiche, die für die Verbreitung von Spyware<br />

bekannt sind, blockiert werden.<br />

Websicherheit<br />

Web Intelligence, eine optionale Komponente der <strong>UTM</strong>-1,<br />

ist eine Web-Applikations-Firewall (WAF), die vor Angriffen<br />

wie Cross-Site-Scripting (XSS), Directory-Traversal und<br />

SQL-Injection schützt. Bestandteil von Web-Intelligence<br />

ist der zum Patent angemeldete Malicious Code Protector,<br />

eine revolutionäre Technik, die Überlauf-Angriffe (buffer overflow)<br />

und bösartigen ausführbaren Code, der Web-Server<br />

attackiert, erkennt und blockiert. Web-Intelligence bietet<br />

präventiven Angriffsschutz, da es sowohl bekannte als auch<br />

noch unbekannte zukünftige Angriffe stoppt.<br />

Webfilterung<br />

Unsachgemäßes Surfen im Web kann Sicherheitsbedrohungen<br />

in Ihr Netzwerk einführen, dabei zusätzlich das juristi-<br />

sche Risiko erhöhen, zu Produktivitätsverlusten führen und<br />

Ihre Zertifizierungen im Bereich Konformität gefährden. Die<br />

<strong>UTM</strong>-1 Appliances integrieren das marktbeste auf einer<br />

umfangreichen Datenbasis von Bedrohungskategorien und<br />

zugehörigen URLs gestützte Web-Filtering. Dieses ermöglicht<br />

Ihnen akzeptable Benutzungsrichtlinien für Ihre Organi-<br />

sation zu erstellen und diese so vor Bedrohungen wie Spy-<br />

ware und Viren sowie neuen Risiken aus unsachgemäßer<br />

Internetnutzung zu schützen.<br />

Die <strong>UTM</strong>-1 Appliances vereinfachen das Aufsetzen von VPNs<br />

zwischen zwei Netzwerken und für Remote-Access (DFÜ).<br />

An Stelle der händischen Einstellung eines Knoten-zu-<br />

Knoten VPN – einschließlich Ferneinwahl und Netzwerk-zu-<br />

Netzwerk – kann dies jetzt in einem einzigen Schritt vollzogen<br />

werden. Nachdem eine <strong>UTM</strong>-1 Appliance ans Netz genommen<br />

wurde, werden automatisch alle möglichen VPNs und<br />

remote User erzeugt. So wie Nebenstellen und Anwender zur<br />

Gemeinschaft hinzugefügt werden, werden diesen die passenden<br />

Eigenschaften vererbt und sie können sofort sichere<br />

IPSec-Verbindungen mit der Gemeinschaft aufbauen.<br />

Sicherer, flexibler remote-Access<br />

Die <strong>UTM</strong>-1 Appliances bieten einen idealen Weg damit sich<br />

Mitarbeiter und Geschäftspartner mit dem vertrauenswürdigen<br />

Netzwerk verbinden können, da sie über die Flexibilität<br />

zwischen IPSec- und SSL-Fernzugriff wählen zu können,<br />

verfügen.<br />

Werkseitig ist jede Appliance mit robuster IPSec-Konnektivität<br />

ausgestattet und verfügt über die Möglichkeit SSL aufzu-<br />

rüsten, indem durch ein einfaches License-Upgrade das<br />

Check Point SSL-Network Extender Plugin hinzugefügt<br />

wird. Organisationen, die starke Authentisierung einführen<br />

möchten, können die enthaltenen Check Point One-Click<br />

Zertifikate direkt nutzen. Da eine interne Zertifikatsautorität<br />

(CA) in jeder <strong>UTM</strong>-1 Appliance integriert ist, können digitale<br />

X.509-Zertifikate an andere <strong>UTM</strong>-1 Gateways und an Fernzugriffsanwender<br />

ausgegeben werden. One-Click Zertifikate<br />

bieten Zwei-Faktor-Authentisierung nach Industriestandard,<br />

ohne die Komplexität und Kosten einer PKI (public key infrastructure)<br />

zu erzeugen.<br />

Schneller Setup<br />

Die <strong>UTM</strong>-1 Appliances können in weniger als 10 Minuten<br />

eingestellt werden, was ein wirklich einfaches Ausbringen in<br />

Nebenstellen, die über nur minimale IT-Fachkräfte verfügen<br />

bedeutet. Durch die Benutzung des enthaltenen „first-time<br />

confuguration wizard“ können auch nicht technisch versierte<br />

Mitarbeiter die Ersteinstellung und Konfiguration der<br />

Appliance durchführen. Nach dem Stromanschluss und<br />

dem Einschalten führt dieser Wizard den Anwender durch<br />

die Konfigurationsschritte und bereitet die Appliance für die<br />

Administration durch das SmartCenter Management vor.<br />

Sind die Grundeinstellungen einmal vollzogen, lassen sich<br />

die <strong>UTM</strong>-1 Appliances aus der Ferne mit dem Check Point<br />

Industriestandard Managementwerkzeugen aktualisieren.<br />

Der „First-time-Configuration-Wizard“ gestaltet die<br />

Grundkonfiguration der <strong>UTM</strong>-1 sehr einfach.<br />

Integriertes SmartCenter-Management<br />

Die <strong>UTM</strong>-1 Appliances werden mit einem integrierten Smart<br />

Center-Management, das die Möglichkeit bietet, mehrere<br />

Appliances und anderer Check Point Produkte von nur einer<br />

Konsole aus zu verwalten, ausgeliefert. Dieses Management<br />

speichert und verteilt die Sicherheitsregeln in der gesamten<br />

Infrastruktur, was den Bedarf, jeden Installationsort und<br />

jeden Gateway einzeln administrieren zu müssen, wegfallen<br />

lässt. Dadurch werden die Verwaltungslast und die Möglich-<br />

keit von Einstellfehlern stark reduziert und die Durchgängig-<br />

keit über das gesamte Netzwerk gewährleistet. Über das<br />

intuitive SmartDashboard definieren und verwalten Administratoren<br />

die Elemente der Sicherheitsrichtlinien: Die Fire-<br />

wall-Sicherheit, die Netzwerk-Adressübersetzung (NAT), die<br />

Servicequalität (QoS), die VPN-Client-Security und die VPNs.<br />

Die SMART-Architecture von Check Point hilft Ihnen durch<br />

das Bereitstellen von Versionskontrollen für Sicherheits-<br />

Objekte und -Regelwerke, Änderungen in Ihrer Umgebung<br />

für Auditierungszwecke oder schnelles Rückgängigmachen,<br />

zu beherrschen.<br />

Zentrale, automatische updates<br />

Um eine präventive Sicherheitsumgebung zu steuern und um<br />

sicherzustellen, dass Netzwerke vor neuen Angriffen gesichert<br />

bleiben, bieten die optionalen SmartDefense Services<br />

fortlaufend automatische Aktualisierungen für die Abwehr,<br />

Richtlinien und andere Sicherheitselemente. Updates<br />

können automatisch geladen und an entfernte Stellen in<br />

einstellbaren Zeitintervallen verteilt werden.<br />

Echtzeitüberwachung und detailberichte<br />

Die <strong>UTM</strong>-1 Appliances werden mit einem Set von Überwachungs-<br />

und Berichtswerkzeugen ausgeliefert, um vollständige<br />

und abgestufte Einsicht in die Sicherheitssituation zu erhalten.<br />

Enhanced VPN-1 connectivity<br />

Mit Verwaltungswerkzeugen höchster Güte, wie dem Smart<br />

View Monitor und dem SmartView Tracker werden umfangreiche<br />

Aufzeichnung, Echtzeitüberwachung und ausführ-<br />

liche Berichterstattung mit der Möglichkeit zur Erzeugung<br />

eigener Suchkriterien und eigener Zeitintervalle erstellt.<br />

Eingebaute Express-Reports bieten die Möglichkeit, Berichte<br />

in verschiedenen Formaten individuell einzustellen, damit<br />

man wertvolle Einblicke in Sicherheitstrends und deren Entwicklung<br />

über die Zeit erhält.<br />

Systemwiederherstellung und Backup<br />

Um eine Systemwiederherstellung zu unterstützen, verfügt<br />

jede <strong>UTM</strong>-1 über einen USB-basierten Speicher (Stick).<br />

Sollte eine <strong>UTM</strong>-1 Hardware einmal in einen unkonfigurierten<br />

Zustand oder nicht mehr ansprechbar sein, kann der<br />

mitgelieferte USB-Stick dazu benutzt werden, die <strong>UTM</strong>-1<br />

Appliance wieder in Ihren Auslieferungszustand zu bringen.<br />

Performanz und Verfügbarkeit<br />

Die <strong>UTM</strong>-1 Appliances enthalten Hochverfügbarkeits- und<br />

Servicequalitäts-Schlüsseltechnologie damit Ihre IT-Sicherheit<br />

mit Netzwerk- und geschäftskritischen Anwendungen<br />

schritthalten kann.<br />

SmartView Monitor bietet Einsicht in den Status der Appliance, des Netzwerkverkehrs und der VPN-Tunnel in Echtzeit.<br />

3