- Seite 1 und 2:

ESET FILE SECURITY FÜR MICROSOFT W

- Seite 3 und 4:

Inhalt 1. 1.1 1.2 1.3 2. 2.1 2.2 2.

- Seite 5 und 6:

1. Einführung ESET File Security i

- Seite 7 und 8:

2. Installation Nach dem Kauf von E

- Seite 9 und 10:

Programmkomponenten verfahren soll.

- Seite 11 und 12:

3. Erste Schritte Dieses Kapitel en

- Seite 13 und 14:

3.1.2 Vorgehensweise bei fehlerhaft

- Seite 15 und 16:

3.3 Einstellungen für Proxyserver

- Seite 17 und 18:

4. Arbeiten mit ESET File Security

- Seite 19 und 20:

4.2.1.1.1.1 Zu prüfende Datenträg

- Seite 21 und 22:

4.2.1.1.4 Echtzeit-Dateischutz prü

- Seite 23 und 24:

4.2.1.2.1.1 Kompatibilität Bei bes

- Seite 25 und 26:

4.2.1.3 Web-Schutz Internetzugang i

- Seite 27 und 28:

4.2.1.3.1.2 Aktiver Modus Die Liste

- Seite 29 und 30:

4.2.1.4.1.2 Prüfen mit speziellen

- Seite 31 und 32:

- exclude = ORDNER ORDNER von der P

- Seite 33 und 34:

4.2.1.6.1.2 Ausgeschlossene Zertifi

- Seite 35 und 36:

der Installation). Dazu zählen vor

- Seite 37 und 38:

Maximalgröße von Dateien im Archi

- Seite 39 und 40:

HINWEIS: Ihren Benutzernamen und da

- Seite 41 und 42:

4.3.1.1 Update-Profile Update-Profi

- Seite 43 und 44:

4.3.1.2.2 Proxyserver ESET File Sec

- Seite 45 und 46:

4.3.1.2.3 Herstellen einer LAN-Verb

- Seite 47 und 48:

4.3.1.2.4.1 Aktualisieren über Upd

- Seite 49 und 50:

4.4 Taskplaner Der Taskplaner steht

- Seite 51 und 52:

4.5 Quarantäne Die Hauptaufgabe de

- Seite 53 und 54:

4.6 Log-Dateien Die Log-Dateien ent

- Seite 55 und 56:

Zeitraum: - Verwenden Sie diese Opt

- Seite 57 und 58:

- Kritische Warnungen - Nur kritisc

- Seite 59 und 60:

Eigenschaften Dieses Menü beeinflu

- Seite 61 und 62:

werden die enthaltenen Logs automat

- Seite 63 und 64:

4.7.4.2 Aufbau des Dienste-Skripts

- Seite 65 und 66:

Beispiel: 09) Critical files: * Fil

- Seite 67 und 68:

Standardmäßig erfolgt dies im Ver

- Seite 69 und 70:

4.8.2 So erstellen Sie eine Rettung

- Seite 71 und 72:

4.8.4.5 Bootfähiges USB-Gerät Fal

- Seite 73 und 74:

4.9.1 Warnungen und Hinweise Unter

- Seite 75 und 76:

4.10 eShell eShell (Abkürzung für

- Seite 77 und 78:

Ebene zu gelangen. Wenn Sie zum Bei

- Seite 79 und 80:

4.10.2 Befehle In diesem Abschnitt

- Seite 81 und 82:

ARGUMENTE: disabled - Virenschutz d

- Seite 83 und 84:

get - Aktuelle Einstellung/Status z

- Seite 85 und 86:

4.10.2.3 Kontext - AV DOCUMENT LIMI

- Seite 87 und 88:

set email disabled | enabled VORGÄ

- Seite 89 und 90:

set - Wert/Status festlegen restore

- Seite 91 und 92:

disabled - Funktion/Einstellung dea

- Seite 93 und 94:

estore - Standardeinstellungen/-obj

- Seite 95 und 96:

enabled - Funktion/Einstellung akti

- Seite 97 und 98:

SYNTAX: [get] | restore adware set

- Seite 99 und 100:

VORGÄNGE: get - Aktuelle Einstellu

- Seite 101 und 102:

never - Keinen Hinweis hinzufügen

- Seite 103 und 104:

disabled - Funktion/Einstellung dea

- Seite 105 und 106:

[get] | restore ports set ports []

- Seite 107 und 108:

VORGÄNGE: get - Aktuelle Einstellu

- Seite 109 und 110:

4.10.2.29 Kontext - AV LIMITS OBJEC

- Seite 111 und 112:

4.10.2.31 Kontext - AV NETFILTER PR

- Seite 113 und 114:

Liste vertrauenswürdiger Zertifika

- Seite 115 und 116:

get - Aktuelle Einstellung/Status z

- Seite 117 und 118:

ARGUMENTE: disabled - Funktion/Eins

- Seite 119 und 120:

normal - Normales Säubern strict -

- Seite 121 und 122:

disabled - Funktion/Einstellung dea

- Seite 123 und 124:

enabled - Funktion/Einstellung akti

- Seite 125 und 126:

BOOT Bootsektoren prüfen. SYNTAX:

- Seite 127 und 128:

4.10.2.44 Kontext - AV REALTIME ONW

- Seite 129 und 130:

Erkennung von Adware/Spyware/Riskwa

- Seite 131 und 132:

set optimize disabled | enabled VOR

- Seite 133 und 134:

ARGUMENTE: Erweiterung - Erweiterun

- Seite 135 und 136: disabled - Funktion/Einstellung dea

- Seite 137 und 138: SYNTAX: [get] | restore email set e

- Seite 139 und 140: VORGÄNGE: get - Aktuelle Einstellu

- Seite 141 und 142: 4.10.2.56 Kontext - AV WEB OTHER LO

- Seite 143 und 144: 4.10.2.59 Kontext - GENERAL CONFIG

- Seite 145 und 146: 4.10.2.61 Kontext - GENERAL ESHELL

- Seite 147 und 148: ARGUMENTE: black - Schwarz navy - D

- Seite 149 und 150: get - Aktuelle Einstellung/Status z

- Seite 151 und 152: set list1 [black | navy | grass | l

- Seite 153 und 154: Farbe für Warnhinweise. SYNTAX: [g

- Seite 155 und 156: ARGUMENTE: disabled - Funktion/Eins

- Seite 157 und 158: Syntaxhinweise für Befehle anzeige

- Seite 159 und 160: Passwort - Passwort PORT Port SYNTA

- Seite 161 und 162: Unverschlüsselte Verbindung blocki

- Seite 163 und 164: SYNTAX: [get] | restore port set po

- Seite 165 und 166: VORGÄNGE: get - Aktuelle Einstellu

- Seite 167 und 168: emove - Element entfernen ARGUMENTE

- Seite 169 und 170: SYNTAX: [get] | restore timeout set

- Seite 171 und 172: get - Aktuelle Einstellung/Status z

- Seite 173 und 174: ARGUMENTE: disabled - Funktion/Eins

- Seite 175 und 176: SCROLL Bildlauf in Log-Anzeige akti

- Seite 177 und 178: Jahr - Einträge eines bestimmten J

- Seite 179 und 180: [get] scanners [id ] [count ] [from

- Seite 181 und 182: Automatische Log-Optimierung. SYNTA

- Seite 183 und 184: SYNTAX: [get] | restore to set to [

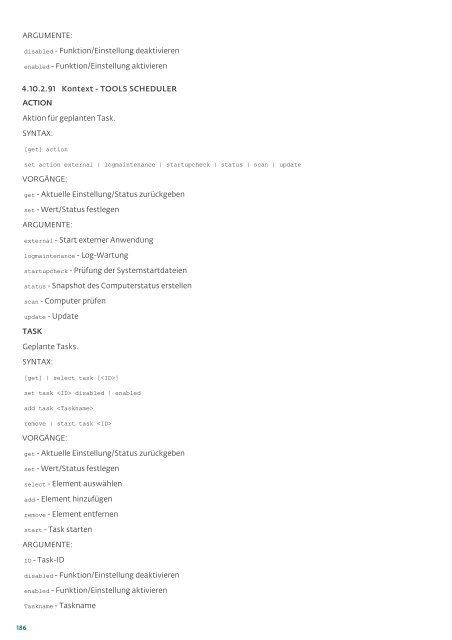

- Seite 185: %InfectedObject% - Infiziertes Obje

- Seite 189 und 190: efore_logon - Dateien, die vor der

- Seite 191 und 192: [get] | clear target add | remove t

- Seite 193 und 194: thurdsday - Donnerstag friday - Fre

- Seite 195 und 196: SYNTAX: [get] profile select | remo

- Seite 197 und 198: SYNTAX: [get] | restore runas set r

- Seite 199 und 200: 4.10.2.103 Kontext - UPDATE MIRROR

- Seite 201 und 202: [get] | restore selectedpcu set sel

- Seite 203 und 204: ARGUMENTE: global - In Systemsteuer

- Seite 205 und 206: 4.11 Einstellungen importieren/expo

- Seite 207 und 208: Wenn keine Dateien gesendet werden

- Seite 209 und 210: 4.13 Remoteverwaltung Mit dem ESET

- Seite 211 und 212: 5. Glossar 5.1 Schadsoftwaretypen B

- Seite 213: enthält. 5.1.6 Spyware Der Begriff