View/Open - JUWEL - Forschungszentrum Jülich

View/Open - JUWEL - Forschungszentrum Jülich

View/Open - JUWEL - Forschungszentrum Jülich

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

Trends in der Entwicklung von Informationsdiensten, -methoden und -praktiken<br />

und Speicherung von Information in allen Formen von Berechtigten in der gewünschten Art<br />

und Weise erfolgen, ohne Behinderungen oder Manipulationen der eigenen Infrastruktur und<br />

Informationsressourcen befürchten zu müssen.<br />

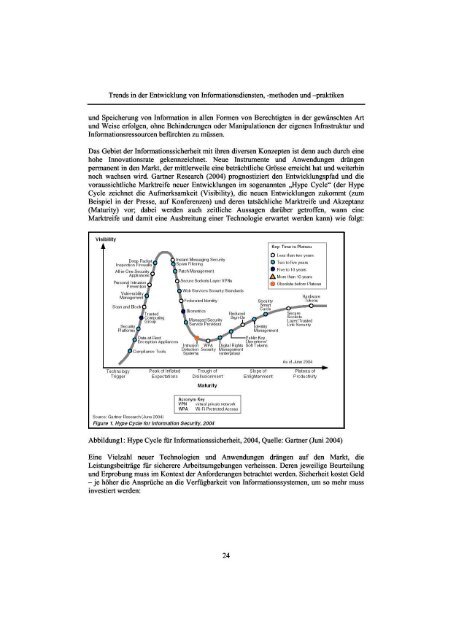

Das Gebiet der Informationssicherheit mit ihren diversen Konzepten ist denn auch durch eine<br />

hohe Innovationsrate gekennzeichnet . Neue Instrumente und Anwendungen drängen<br />

permanent in den Markt, der mittlerweile eine beträchtliche Grösse erreicht hat und weiterhin<br />

noch wachsen wird. Gartner Research (2004) prognostiziert den Entwicklungspfad und die<br />

voraussichtliche Marktreife neuer Entwicklungen im sogenannten Hype Cycle" (der Hype<br />

Cycle zeichnet die Aufmerksamkeit (Visibility), die neuen Entwicklungen zukommt (zum<br />

Beispiel in der Presse, auf Konferenzen) und deren tatsächliche Marktreife und Akzeptanz<br />

(Maturity) vor ; dabei werden auch zeitliche Aussagen darüber getroffen, wann eine<br />

Marktreife und damit eine Ausbreitung einer Technologie erwartet werden kann) wie folgt :<br />

Visibility<br />

Deep Packet<br />

Inspection Fire~ralls<br />

All-in-One SecuItv<br />

Appliances<br />

Person-1I Intrusion<br />

Pievention<br />

Vulnerability<br />

Managemerrt<br />

I istant Messaging Securit;<br />

Spsim Fillering<br />

Pinch Management<br />

Secure SocketsLayeI ',PNs<br />

WebSeivi-s Security SL~nclaIds<br />

FederateJ Identity<br />

Biometrics<br />

Manayerl Secuiitv<br />

Service Providers<br />

Key: Trine to PIatenu<br />

0 Less than [vi .years<br />

0 Two to five years<br />

Fi :e to i =, years<br />

0 More than 10 years<br />

Obsolete before Plateau<br />

Haidvrare<br />

Tokens<br />

Data-at-Rest<br />

Encryption Appliances<br />

Public Key<br />

I v '<br />

OPeraöons"'<br />

Intrusion NtPA Digit