- Seite 1 und 2:

Vorlesung Software-Reengineering Pr

- Seite 3 und 4:

Organisatorisches Vorlesung: montag

- Seite 5 und 6:

Lehman und Beladys (1980) Hypothese

- Seite 7 und 8:

Staged Software Life Cycle Model In

- Seite 9 und 10:

Aufwand für Software-Wartung korre

- Seite 11 und 12:

Aufwand für Software-Evolution US

- Seite 13 und 14:

Architekturrekonstruktion Definitio

- Seite 15 und 16:

Wrapping Das System erhält eine ne

- Seite 17 und 18:

Häufige Reengineering-Aufgaben Pla

- Seite 19 und 20:

Unterschiede Forward Eng. / Reengin

- Seite 21 und 22:

Bücher II Seacord u. a. (2003) bes

- Seite 23 und 24:

Analysator- und Transformator-Struk

- Seite 25 und 26:

Üblicherweise keine Tokens: • Wh

- Seite 27 und 28:

Verwendung des Lexers (AntLR) 1 F i

- Seite 29 und 30:

Konkreter Syntaxbaum Definition Kon

- Seite 31 und 32:

Verwendung des Parsers (AntLR) 1 to

- Seite 33 und 34:

Beispiel eines abstrakten Syntaxbau

- Seite 35 und 36:

Traversierungen des ASTs Definition

- Seite 37 und 38:

Unparse mit Visitor: besuchbare AST

- Seite 39 und 40:

Unparse mit Visitor: Unparse-Implem

- Seite 41 und 42:

Arten von Attributen Definition Ein

- Seite 43 und 44:

widersprüchliche Anforderungen: 1.

- Seite 45 und 46:

Kontrollflussinformation main entry

- Seite 47 und 48:

• Fragestellungen: - Welche Proze

- Seite 49 und 50:

Kontrollabhängigkeit Definition Kn

- Seite 51 und 52:

Kontrollabhängigkeit Beispiel für

- Seite 53 und 54:

Repräsentation der Kontrollabhäng

- Seite 55 und 56:

Wichtigste Beziehung: Set-Use Zwisc

- Seite 57 und 58:

Zuweisungen im Kontrollflussgraph I

- Seite 59 und 60:

Iterative Lösung der Gleichungen 1

- Seite 61 und 62:

Terminierung des Algorithmus Der Al

- Seite 63 und 64:

Static Single Assignment Form x < 0

- Seite 65 und 66:

Einfügepunkte für φ-Knoten (Cytr

- Seite 67 und 68:

0 b1 b2 b3 b4 b5 b6 DF ∅ b1, b6 b

- Seite 69 und 70:

Wichtige Mengen beim Aufbau von SSA

- Seite 71 und 72:

Probleme beim Aufbau von SSA Defini

- Seite 73 und 74:

Aliasing-Varianten stack-gerichtete

- Seite 75 und 76: Phasenspezifische Analysen (Abstrak

- Seite 77 und 78: Literatur Muchnick (1997): gutes Le

- Seite 79 und 80: Dynamische Analyse Definition Dynam

- Seite 81 und 82: Wahl der Testfälle Testsuite besti

- Seite 83 und 84: Instrumentierung Performanz? Debug-

- Seite 85 und 86: Datenmenge Problem Häufig zu viele

- Seite 87 und 88: Beispiel: Dynamisches Slicing (Agra

- Seite 89 und 90: Beispiel: Invariantenerkennung (Ern

- Seite 91 und 92: Statische Analyse von Programmverha

- Seite 93 und 94: Statisch vs. Dynamisch x = input();

- Seite 95 und 96: Program Slicing I Program Slicing D

- Seite 97 und 98: Wie kommt es zu diesem Wert? Backwa

- Seite 99 und 100: Slicing-Technik Idee und erste Tech

- Seite 101 und 102: Program Slicing mit PDG/SSA entry K

- Seite 103 und 104: Naives Slicing: Folge allen Flow- u

- Seite 105 und 106: Interprozedurales Slicing (Traversi

- Seite 107 und 108: Herleitung von Summary-Edges (1) (1

- Seite 109 und 110: Slicing-Variante: Amorphes Slicing

- Seite 111 und 112: Slicing-Varianten Backward-/Forward

- Seite 113 und 114: Software-Metrik Definition Metric:

- Seite 115 und 116: Größenmetriken: • LOC - Lines o

- Seite 117 und 118: Wie wird gezählt? • Leerzeilen

- Seite 119 und 120: i n t i , j , t ; i f ( n < 2 ) r e

- Seite 121 und 122: Strukturmetriken - Kontrollflussgra

- Seite 123 und 124: V (g) = 4 + 1 = 5 McCabe-Beispiele

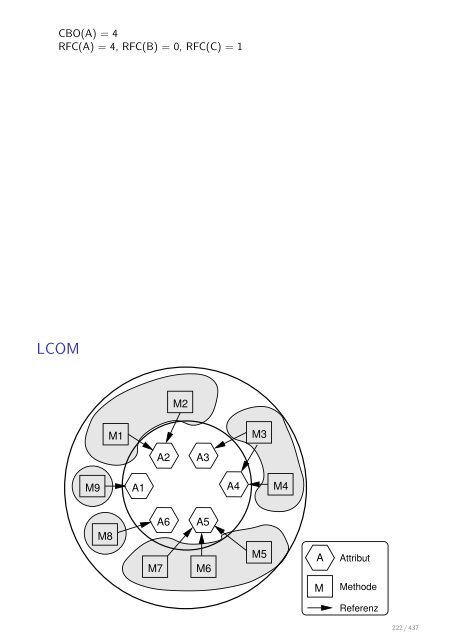

- Seite 125: WMC: Anzahl Klassenmethoden, option

- Seite 129 und 130: Benchmarking: Code Quality Index (S

- Seite 131 und 132: Polymetrische Sichten über die Zei

- Seite 133 und 134: Qualitätseigenschaften: 2. Vorhers

- Seite 135 und 136: Empirische Studien Maintainability

- Seite 137 und 138: Empirische Studien - OO Testbarkeit

- Seite 139 und 140: Zielorientiertes Messen G Effektivi

- Seite 141 und 142: No two parts are alike in software.

- Seite 143 und 144: Klontypen: Typ 2 1 r e t u r n TRUE

- Seite 145 und 146: Was sind die Auswirkungen von Klone

- Seite 147 und 148: Probleme bei der Erkennung Jede Zei

- Seite 149 und 150: Suffixbaum: a a b b x y a a b $ $ x

- Seite 151 und 152: Verfahren nach Baker (1995) Verfahr

- Seite 153 und 154: P-Suffix-Baum Klone: Verzweigungen

- Seite 155 und 156: AST-Matching Ansatz basierend auf a

- Seite 157 und 158: AST-Matching von Sequenzen (Schritt

- Seite 159 und 160: Ähnlichkeit von Teilbäumen Simila

- Seite 161 und 162: Vergleichsmetriken (Mayrand u. a. 1

- Seite 163 und 164: Bewertung des Ansatzes von Mayrand

- Seite 165 und 166: • McCreight (1976) stellt einen A

- Seite 167 und 168: Vertrautheit mit Bad Smells — Yam

- Seite 169 und 170: Besorgnis durch Bad Smells — Yama

- Seite 171 und 172: Stink Parade of Bad Smells by Fowle

- Seite 173 und 174: Experimente mit Gottklassen verschl

- Seite 175 und 176: Eine Übersicht über den Stand der

- Seite 177 und 178:

Motivation für Pull-Up Field nach

- Seite 179 und 180:

Extract Method: nur Eingabeparamete

- Seite 181 und 182:

Wie kann Erfolg von Refactorings ge

- Seite 183 und 184:

Wo beginnen? Portfolio-Analyse Zwei

- Seite 185 und 186:

Wiederholungs- und Vertiefungsfrage

- Seite 187 und 188:

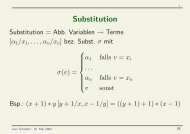

Transformation Eine Transformation

- Seite 189 und 190:

Umsetzung von Transformationen Erse

- Seite 191 und 192:

Beispiel eines Transformationssyste

- Seite 193 und 194:

Raincode Hersteller: Raincode 3 , B

- Seite 195 und 196:

Software-Visualisierung I Software-

- Seite 197 und 198:

SV im Reengineering-Kontext Ziele:

- Seite 199 und 200:

Bäume: Klassen-Hierarchien Jun/Ope

- Seite 201 und 202:

Bäume mit Metriken: Tree Maps mit

- Seite 203 und 204:

Klassendiagramme mit Soft Shapes -

- Seite 205 und 206:

Gebündelte Kanten - Quelle: Danny

- Seite 207 und 208:

Method Efficiency Correlation View

- Seite 209 und 210:

Von links nach rechts nach Breite (

- Seite 211 und 212:

Semantische Information Kategorisie

- Seite 213 und 214:

Klassenblaupause: Large Implementat

- Seite 215 und 216:

Beispiel 1: JInsight (http://www.re

- Seite 217 und 218:

Inter-Class Call Matrix: This view

- Seite 219 und 220:

Pulsar Definition Pulsar: wiederhol

- Seite 221 und 222:

Fallstudie MooseFinder (38 Versione

- Seite 223 und 224:

Evostreets (Steinbrückner 2013) 40

- Seite 225 und 226:

Wiederholungs- und Vertiefungsfrage

- Seite 227 und 228:

12 Boehm 1981 Boehm, Barry: Softwar

- Seite 229 und 230:

27 Ducasse und Lanza 2005 Ducasse,

- Seite 231 und 232:

43 Jackson und Rollins 1994 Jackson

- Seite 233 und 234:

59 Lanza und Marinescu 2006 Lanza,

- Seite 235 und 236:

76 Monden u. a. 2002 Monden, A. ; N

- Seite 237 und 238:

92 Rieger 2005 Rieger, Matthias: Ef