Kommunikation und Datenhaltung 4. Geschichtete Architekturen

Kommunikation und Datenhaltung 4. Geschichtete Architekturen

Kommunikation und Datenhaltung 4. Geschichtete Architekturen

Erfolgreiche ePaper selbst erstellen

Machen Sie aus Ihren PDF Publikationen ein blätterbares Flipbook mit unserer einzigartigen Google optimierten e-Paper Software.

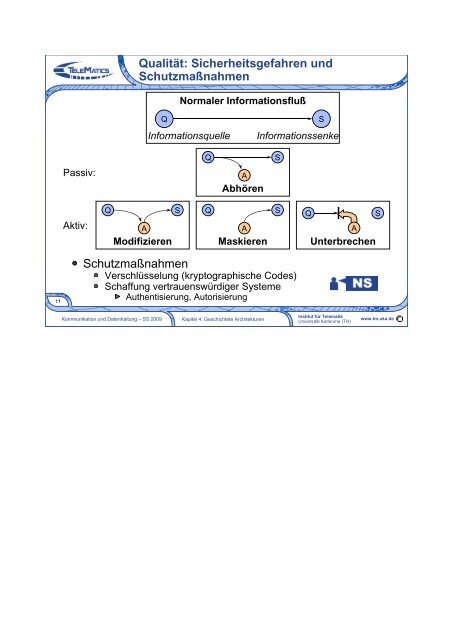

Qualität: Sicherheitsgefahren <strong>und</strong><br />

Schutzmaßnahmen<br />

Normaler Informationsfluß<br />

Q<br />

Informationsquelle<br />

S<br />

Informationssenke<br />

Q<br />

S<br />

Passiv:<br />

A<br />

Abhören<br />

Aktiv:<br />

Q<br />

S<br />

A<br />

Modifizieren<br />

Q<br />

A<br />

Maskieren<br />

S<br />

Q<br />

S<br />

A<br />

Unterbrechen<br />

11<br />

Schutzmaßnahmen<br />

Verschlüsselung (kryptographische Codes)<br />

Schaffung vertrauenswürdiger Systeme<br />

Authentisierung, Autorisierung<br />

<strong>Kommunikation</strong> <strong>und</strong> <strong>Datenhaltung</strong> – SS 2009<br />

Kapitel 4: <strong>Geschichtete</strong> <strong>Architekturen</strong><br />

Institut für Telematik<br />

Universität Karlsruhe (TH)<br />

www.tm.uka.de