Dez. 2: SAP - TU Clausthal

Dez. 2: SAP - TU Clausthal

Dez. 2: SAP - TU Clausthal

Sie wollen auch ein ePaper? Erhöhen Sie die Reichweite Ihrer Titel.

YUMPU macht aus Druck-PDFs automatisch weboptimierte ePaper, die Google liebt.

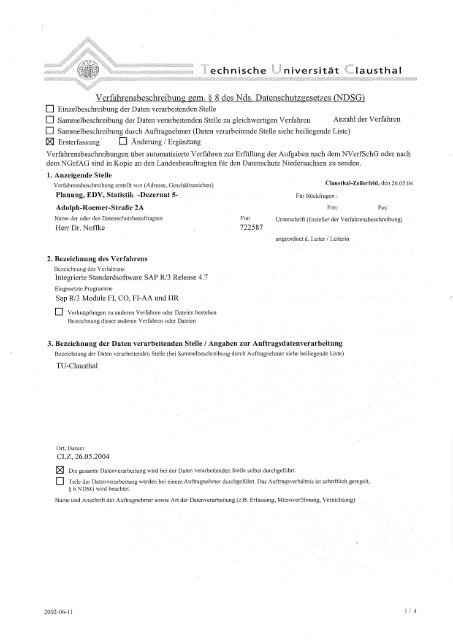

echnische . n iversität lausthai<br />

Verfahrensbeschreibung gern. § 8 des Nds. Datenschutzgesetzes (NDSG)<br />

D Einzelbeschreibung der Daten verarbeitenden Stelle<br />

D Sammelbescln'eibung der Daten verarbeitenden Stelle zu gleichwertigen Verfaln'en<br />

D Sammelbescln'eibung durch Auftragnehmer (Daten verarbeitende Stelle siehe beiliegende Liste)<br />

IZI Ersterfassung D Ändemng / Ergänzung<br />

Anzahl der Verfahren<br />

Verfaln'ensbeschreibungen über automatisierte Verfaln'en zur Erfüllung der Aufgaben nach dem NVerfSchG oder nach<br />

dem NGefAG sind in Kopie an den Landesbeauftragten für den Datenschutz Niedersachsen zu senden.<br />

1. Anzeigende Stelle<br />

Verfahrensbeschreibung erstellt von (Adresse, Geschäftszeichen)<br />

Planung, EDV, Statistik -<strong>Dez</strong>ernat 5-<br />

Für Rückfragen:<br />

CIausthal-Zellerfeld, den 26.05.04<br />

Adolph-Roemer-Straße 2A Fon: Fax:<br />

Name der oder des Datenschutzbeauftragten<br />

Herr Dr. N office<br />

2. Bezeichnung des Verfahrens<br />

Bezeichnung des Verfahrens<br />

Integrierte Standardsoftware <strong>SAP</strong> R/3 Release 4.7<br />

Eingesetzte Programme<br />

Sap R/3 Module FI, CO, FI-AA und HR<br />

D Verknüpfungen zu anderen Verfahren oder Dateien bestehen<br />

Bezeichnung dieser anderen Verfahren oder Dateien<br />

Fon<br />

722587<br />

Unterschrift (Ersteller der Verfahrensbeschreibung)<br />

angeordnet d. Leiter / Leiterin<br />

3. Bezeichnung der Daten verarbeitenden Stelle / Angaben zur Auftragsdatenverarbeitung<br />

Bezeichnung der Daten verarbeitenden Stelle (bei Sammelbeschreibung durch Auftragnehmer siehe beiliegende Liste)<br />

<strong>TU</strong>-<strong>Clausthal</strong><br />

Ort, Datum<br />

CLZ, 26.05.2004<br />

IZI Die gesamte Datenverarbeitung wird bei der Daten verarbeitenden Stelle selbst durchgeführt.<br />

D Teile der Datenverarbeitung werden bei einem Auftragnehmer durchgeführt. Das Auftragsverhältnis ist schriftlich geregelt,<br />

§ 6 NDSG wird beachtet.<br />

Name und Anschrift der Aufh'agnehmer sowie Art der Datenverarbeitung (z.B, Erfassung, Microverfilmung, Vernichtung)<br />

2002-06-11 1/4

4. Zweckbestimmung des Verfahrens<br />

HINWEIS<br />

Ausnahmen von der Beschreibungspflicht bestehen für Verfahren, deren personenbezogene Daten<br />

ausschließlich zu Zwecken der Datenschutzkontrolle, der Datensicherung oder zur Sicherstellung des<br />

ordnungsgemäßen Betriebs einer Datenverarbeitungsanlage gespeichert und genutzt werden. Werden<br />

bei Verfahren die Daten nicht zur inhaltlichen Auswertung gespeichert und spätestens 3 Mopate nach<br />

ihrer Erstellung gelöscht, so müssen diese Verfahren nicht aufgeführt werden.<br />

Mit Textverarbeitungssystemen erstellte Dokumente sind dannbeschreibungspflichtig, wenn sie<br />

personenbezogene Daten enthalten, die durch automatisierte Verfahren ausgewertet werden<br />

können. Für die Auswertbarkeit kommt es darauf an, ob das System Funktionen enthält, die es<br />

ermöglichen, die Dokumente nach personenbezögenen Merkmalen zu erschließen.<br />

Verfahrensbeschreibungen sind auch anzulegen für Dateien, die nach Autoren, DOkumententypen mit<br />

gleicher Sensibilität und Inhalten zusammengefasst sind (Bewilligungsbescheide, Gutachten), für<br />

Adressentabellen und für Datenbankanwendungen.<br />

Finanzbuchhaltung (FI) Abbildung des kaufmännischen Rechnungswesens fUr den Landesbetieb<br />

Anlagenbuchhaltung (FI-AA) Abbildung des Anlagevermögens und berechnung der Abschreibungen fUr das<br />

kaufmännische Rechnungswesens fUr des Landesbetiebes<br />

Controllimg (CO) Abbildung der Kosten- und Leistungsrechnung<br />

Personalwirtschaft (HR) in EinfUhrung: Personaladministration und Oranisitionsmanagement. Stellenverwaltung und<br />

-bewirtschatung.<br />

5. Rechtsgrundlage der Verarbeitung<br />

§ 4 NDSG<br />

§ 9 NDSG<br />

§ 17 NHG<br />

§ 5 NHG<br />

6. Kreis der Betroffenen<br />

<strong>SAP</strong>-Nutzer<br />

Bedienstete(HR)<br />

Drittmittelpersonal (F!)<br />

Kreditoren/Debitoren(FI)<br />

ungefähre Anzahl der Betroffenen<br />

7. Fristen für die Sperrung und Löschung der Daten<br />

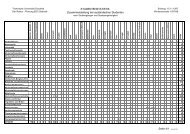

8.1 Art der gespeicherten Daten<br />

Jeder Betroffenenkreis ist einzeln auf zufUhren; s. auch Musterfommlar<br />

1_ -: "a-,------j __<br />

a alle Personen gern. Ziffer 6 !<br />

----:-b----t----<br />

c<br />

-------i<br />

-------- ~--I<br />

I<br />

~ __ - ' . _I<br />

! e<br />

I ! ~ I<br />

c._-----j __<br />

b_<br />

d_---+<br />

<strong>SAP</strong>-Nutzer(Name, Vomame)gem. GOB§238 Abs.l HGB i I-~~· n<br />

Bedienstete (HR) Beschreibung aller Felde und Prozesse im Fachkinzept Peronalwirtschaft --t---------j-- __ 1<br />

Drittmittelpersonal Es werden Gehaltsbuchungen auf die entspre~he-nd-:-eI--:' P-ro-:-jet-:-li-e g--:eb-\Ic-:-ht-~ ----,------1__) - --- I-i - 1<br />

---+-----~-<br />

'§<br />

- i I<br />

Krecliton~nlDebitoren Name, Anschrift, Bankverbindung_ 1_<br />

e<br />

I<br />

2/ 4

8.2 Herkunft oder Empfänger bei regelmäßiger Übermittlung<br />

D Es findet keine regelmäßige Übermittlung statt<br />

KID Personal abrechnungs ergebnisse aus Kidcap werden per Batch-lnput in das <strong>SAP</strong>-System gebucht.<br />

8.3 Beabsichtigte Übermittlung von Daten in Staaten nach § 14 NDSG<br />

Rechtsgmndlage für die Übemrittlung<br />

Zweck der Übermittlung<br />

3/ 4

Anlage<br />

Behördenintemer Teil der Verfahrensbeschreibung gern. § 8 des Nds. Datenschutzgesetzes (NDSG)<br />

9. Angaben zu dem Verfahren nach Nr. 2<br />

Bezeichnung des Verfahrens<br />

<strong>SAP</strong> R/3 4.7<br />

Eingesetzte Programme<br />

Module siehe oben<br />

D Verknüpfungen zu anderen Verfahren oder Dateien bestehen<br />

Bezeichnung dieser anderen Verfahren oder Dateien<br />

10. Betriebsart des Verfahrens<br />

~ Stapel (Batch)- ~ Dialog-<br />

Betrieb<br />

Betrieb<br />

11. Art der Geräte<br />

bitte zusätzl. angeben<br />

Datenbank<br />

(Betriebssystemangaben ohne exakte Versionsnummern)<br />

D<br />

~<br />

~<br />

D<br />

D<br />

D<br />

Großrechner der Firma<br />

Rechner mittlerer Größe<br />

Vernetzte Arbeitsplatzcomputer (APC)<br />

Alleinstehende PC<br />

Sonstiges:<br />

D Textverarbeitung<br />

Datenfernüberh'agung<br />

12. Übermittlungsverfahren<br />

D COM-Mikrofiche-Austausch<br />

D Standleitung<br />

("DDV" oder "HfD")<br />

D Datenträger<br />

Austausch<br />

D Wählleitung<br />

mit Modem<br />

D Tabellenkalkulation<br />

D Dateitransfer mittels<br />

Datenfemüberh'agung<br />

13. Verfahren zur Sperrung, Löschung, Auskunftserteilung<br />

D Manuelle D Automatische D Manuelle<br />

Sperrung Sperrung Löschung<br />

Verfahren der Auskunftserteilung<br />

Betriebssystem<br />

D Sonstiges:<br />

Manuell<br />

Betriebssystem Win 2000 Server<br />

Betriebssystem Win XP<br />

D schriftliche D Einsichtnahme D sonstiges:<br />

Mitteilung<br />

vor Ort<br />

14. Technische und organisatorische Angaben nach § 7 NDSG<br />

14.1 Bauliche Maßnahmen<br />

D Grundsätzlich kein Publikumsverkehr in Räumen mit Arbeitsplatzcomputern (APC) oder Terminals.<br />

D Alle Räume mit APC sind bei Abwesenheit der Bediensteten mit Sicherheitsschlössem verschlossen.<br />

D Es werden nur APC eingesetzt (keine Zenh'alrechner wie Großrechner, Server, Mehrplatzsysteme).<br />

D<br />

D<br />

D<br />

Betriebssystem<br />

sonstige<br />

DFÜ<br />

Automatisiertes<br />

Abrufverfahren<br />

Automatische<br />

Löschung<br />

~ Alle Zenh'alrechner sind in einer Sicherheitszone mit zusätzlicher Zugangskontrolle untergebracht.<br />

D Sicherung wichtiger mobiler Datenh'äger im separaten, gesicherten Archivraum oder Tresor.<br />

14.2 Technische Maßnahmen<br />

Sicherung aller<br />

Rechner durch<br />

D Passwort<br />

D Magnetsh'eifenkarte /<br />

Chipkarte<br />

Die Begrenzung der Zugriffsrechte auf die zuständigen Bediensteten ist technisch gesichert.<br />

Verschlüsselung bei der Speicherung und ggf. bei der Datenfernübertragung.<br />

Protokollierung von Systemaktivitäten (z.B. Benutzer-Login).<br />

Protokollierung des Zugriffs auf einzelne Datensätze.<br />

Regelmäßige Auswertung der Protokolle.<br />

14.3 Organisatorische Maßnahmen<br />

Die Zugriffsberechtigungen sind auf folgende Personen beschränkt:<br />

D Eine Dienstanweisung zum<br />

Datenschutz ist vorhanden<br />

14.4 Weitere wichtige technisch - organisatorische Maßnahmen<br />

Anlehnung an das Projekt Uni2001<br />

4/ 4

echnische n iversität lausthai<br />

D<br />

D<br />

D<br />

~<br />

Verfahrensbeschreibung gern. § 8 des Nds. Datenschutzgesetzes (NDSG)<br />

Einzelbeschreibung der Daten verarbeitenden Stelle<br />

Sammelbeschreibung der Daten verarbeitenden Stelle zu gleichwertigen Verfahren<br />

Sammelbeschreibung durch Auftragnehmer (Daten verarbeitende Stelle siehe beiliegende Liste)<br />

Ersterfassung D Änderung / Ergänzung<br />

Anzahl der Verfahren<br />

Verfahrensbeschreibungen über automatisierte Verfahren zur Erfüllung der Aufgaben nach dem NVerfSchG oder nach<br />

dem NGefAG sind in Kopie an den Landesbeaufh'agten für den Datenschutz Niedersachsen zu senden.<br />

1. Anzeigende Stelle<br />

Verfahrensbeschreibung ersteIlt von (Adresse, Geschäftszeichen)<br />

Planung, EDV, Statistik -<strong>Dez</strong>ernat 5-<br />

Für Rückfragen:<br />

<strong>Clausthal</strong>-Zellerfeld, den 26.05.04<br />

Adolph-Roemer-Straße 2A Fon: Fax:<br />

Name der oder des Datenschutzbeauftragten<br />

Herr Dr. Noffke<br />

2. Bezeichnung des Verfahrens<br />

Bezeichnung des Verfahrens<br />

Integrierte Standardsoftware <strong>SAP</strong> R/3 Release 4.7<br />

Eingesetzte Programme<br />

Sap R/3 Module FI, CO, FI-AA und HR<br />

D Verknüpfungen zu anderen Verfahren oder Dateien bestehen<br />

Bezeichnung dieser anderen Verfahren oder Dateien<br />

Fon<br />

722587<br />

Unterschrift (ErsteIler der Verfahrensbeschreibung)<br />

angeordnet d. Leiter / Leiterin<br />

3. Bezeichnung der Daten verarbeitenden Stelle / Angaben zur Auftragsdatenverarbeitung<br />

Bezeichnung der Daten verarbeitenden SteIle (bei Sammelbeschreibung durch Auftragnehmer siehe beiliegende Liste)<br />

<strong>TU</strong>-<strong>Clausthal</strong><br />

Ort, Datum<br />

CLZ,26.05.2004<br />

Die gesamte Datenverarbeitung wird bei der Daten verarbeitenden SteIle selbst durchgeführt.<br />

Teile der Datenverarbeitung werden bei einem Auftragnehmer durchgeführt. Das Auftragsverhältnis ist schriftlich geregelt,<br />

§ 6 NDSG wird beachtet.<br />

Name und Anschrift der Auftragnehmer sowie Art der Datenverarbeitung (z.B, Erfassung, Microverfilmung, Vernichtung)<br />

2002-06-11 1/4

4. Zweckbestimmung des Verfahrens<br />

HINWEIS<br />

Ausnahmen von der Beschreibungspflicht bestehen für Verfahren, deren personenbezogene Daten<br />

ausschließlich zu Zwecken der Datenschutzkontrolle, der Datensicherung oder zur Sicherstellung des<br />

ordnungsgemäßen Betriebs einer Datenverarbeitungsanlage gespeichert und genutzt werden. Werden<br />

bei Verfahren die Daten nicht zur inhaltlichen Auswertung gespeichert und spätestens 3 Monate nach<br />

ihrer Erstellung gelöscht, so müssen diese Verfahren nicht aufgeführt werden.<br />

Mit Textverarbeitungssystemen erstellte Dokumente sind dann beschreibungspflichtig, wenn sie<br />

personenbezogene Daten enthalten, die durch automatisierte Verfahren ausgewertet werden<br />

können. Für die Auswertbarkeit kommt es darauf an, ob das System Funktionen enthält, die es<br />

ermöglichen, die Dokumente nach personen bezogenen Merkmalen zu erschließen.<br />

Verfahrensbeschreibungen sind auch anzulegen für Dateien, die nach Autoren, Dokumententypen mit<br />

gleicher Sensibilität und Inhalten zusammengefasst sind (Bewilligungsbescheide, Gutachten), für<br />

Adressentabellen und für Datenbankanwendungen.<br />

Finanzbuchhaltung (FI) Abbildung des kaufmännischen Rechnungswesens für den Landesbetieb<br />

Anlagenbuchhaltung (FI-AA) Abbildung des AnlagevelIDögens und berechnung der Abschreibungen für das<br />

kaufmännische Rechnungswesens für des Landesbetiebes<br />

Control1img (CO) Abbildung der Kosten- und Leistungsrechnung<br />

Personalwirtschaft (HR) in Einführung: Personaladministration und Oranisitionsmanagement. Stellen verwaltung und<br />

-bewirtschatung.<br />

5. Rechtsgrundlage der Verarbeitung<br />

§ 4 NDSG<br />

§ 9 NDSG<br />

§ 17 NHG<br />

§ 5 NHG<br />

6. Kreis der Betroffenen<br />

<strong>SAP</strong>-Nutzer<br />

Bedienstete(HR)<br />

Drittmittelpersonal (FI)<br />

KreditoreniDebitoren(FI)<br />

ungefahre Anzahl der Betroffenen<br />

7. Fristen für die Sperrung und Löschung der Daten<br />

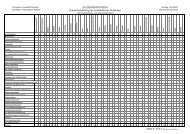

8.1 Art der gespeicherten Daten<br />

Jeder Betroffenenkreis ist einzeln aufzuführen; s. auch MusterfolTImlar<br />

~--- ,liePeßon,n g'rn. Zilf" 6 1<br />

I~;<br />

'1<br />

I .<br />

~Nutzer(Name,VOlTI~me)gem.Go:B§238AbS.1-H-G-B-+- , I~l'~ cl!<br />

:Bedienstete (HR) Beschreibung aller Felde und Prozesse im Fachkinzept Peronalwit1schaft j I ~<br />

i DJittmittelpersonaJ Es werden Gehaltsb~chungen auf die entsprec-henden Projetkte gebucht --- --<br />

KreditorenlDebitoren Name,Anschrift, Ballkverbindung---=- ---=-. -_ -- ____ --<br />

I<br />

1---<br />

~<br />

-- =+ ----+- --I --, ---- 1--<br />

__ -1- __ I - j<br />

---_~,:-_--- ~------l<br />

1- ,<br />

- I ____ 1'__<br />

I<br />

I<br />

-_--_-- --- -, -j<br />

---- -1_---___<br />

2/ 4

8.2 Herkunft oder Empfänger bei regelmäßiger Übermittlung<br />

D Es findet keine regelmäßige Übermittlung statt<br />

KID Personalabrechnungsergebnisse ausKidcap werden per Batch-Input in das <strong>SAP</strong>-System gebucht.<br />

8.3 Beabsichtigte Übermittlung von Daten in Staaten nach § 14 NDSG<br />

Rechtsgmndlage für die Übermittlung<br />

Zweck der Übermittlung<br />

3/ 4

Anlage<br />

Behördenintemer Teil der Verfahrensbeschreibung gern. § 8 des Nds. Datenschutzgesetzes (NDSG)<br />

9. Angaben zu dem Verfahren nach Nr. 2<br />

Bezeiclmung des Verfahrens<br />

<strong>SAP</strong> R/3 4.7<br />

Eingesetzte Programme<br />

Module siehe oben<br />

o Verknüpfungen zu anderen Verfahren oder Dateien bestehen<br />

Bezeichnung dieser anderen Verfahren oder Dateien<br />

10. Betriebsart des Verfahrens<br />

~ Stapel (Batch)- ~ Dialog-<br />

Betrieb<br />

Beuieb<br />

11. Art der Geräte<br />

o Großrechner der Firma<br />

bitte zusätzl. angeben<br />

Datenbank<br />

(Beu'iebssystemangaben ohne exakte Versionsnul11l11ern)<br />

~ Rechner mittlerer Größe<br />

~ Vernetzte Arbeitsplatzcomputer (APC)<br />

o Alleinstehende PC<br />

Sonstiges:<br />

o Datenfern- 0 Starldleitung<br />

überu'agung ("DDV" oder "HfD")<br />

12. Übermittlungsverfahren<br />

o COM-Mikro- 0 Datenu'äger<br />

fiche-Austausch Austausch<br />

o Tabellenkalkulation<br />

o Wählleitung<br />

mit Modem<br />

o Dateitransfer mittels<br />

Datenfernüberh'agung<br />

13. Verfahren zur Sperrung, Löschung, Auskunftserteilung<br />

o Manuelle 0 Automatische 0 Manuelle<br />

SpelTung SpelTung Löschung<br />

Verfahren der Auskunftserteilung<br />

o schriftliche 0 Einsichtnahme o sonstiges:<br />

Mitteilung vor Ort<br />

14. Technische und organisatorische Angaben nach § 7 NDSG<br />

14.1 Bauliche Maßnahmen<br />

o<br />

o<br />

o<br />

o Textverarbeitung<br />

Beu'iebssystem<br />

o Sonstiges:<br />

Manuell<br />

Betriebssystem Win 2000 Server<br />

Beu'iebssystem Will XP<br />

Betriebssystem<br />

sonstige<br />

DFÜ<br />

Autornatisiertes<br />

Abrufverfahren<br />

Automatische<br />

Löschung<br />

o Grundsätzlich kein Publikumsverkehr in Räumen mit Arbeitsplatzcomputern (APC) oder Terminals,<br />

o Alle Räume mit APC sind bei Abwesenheit der Bediensteten mit Sicherheitsschlössern verschlossen,<br />

o Es werden nur APC eingesetzt (keine Zenu'alrechner wie Großrechner, Server, Mehrplatzsysteme ),<br />

~ Alle Zenu'alrechner sind in einer Sicherheitszone mit zusätzlicher Zugangskontrolle untergebracht.<br />

o Sicherung wichtiger mobiler Datenu'äger im separaten, gesicherten Archivraum oder Tresor.<br />

14.2 Technische Maßnahmen<br />

Sicherung aller o o Magnetsu'eifenkarte /<br />

o<br />

Passwort<br />

Chipkarte<br />

Rechner durch<br />

~ Die Begrenzung der Zugriffsrechte auf die zuständigen Bediensteten ist technisch gesichert.<br />

~ Verschlüsselung bei der Speicherung und ggf. bei der Datenfernüberu'agung,<br />

~ Protokollierung von Systemaktivitäten (z,B, Benutzer-Login),<br />

o Protokollierung des Zugriffs auf einzelne Datensätze,<br />

o Regelmäßige Auswertung der Protokolle,<br />

14.3 Organisatorische M'aßnahmen<br />

Die Zugriffsberechtigungen sind auf folgende Personen beschränkt:<br />

o Eine Dienstanweisung zum<br />

Datenschutz ist vorhanden<br />

14.4 Weitere wichtige technisch - organisatorische Maßnahmen<br />

Anlehnung an das Projekt Uni200 1<br />

4/ 4